Burp 爆破Base编码

一、抓包

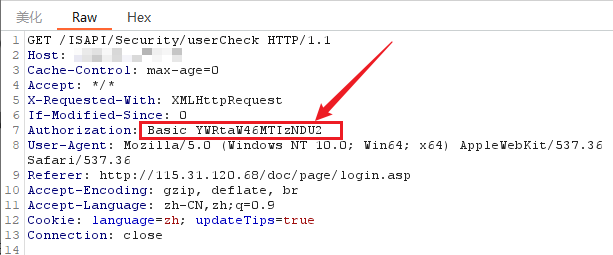

使用 BurpSuite 对目标网站进行抓包,发现其中并没有明显的账号密码。

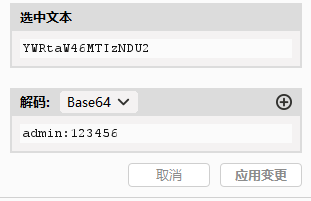

选中“Basic”后的文本发现,Base64 解码后的数据就是我填写的账号密码。

密码结构:

用户名:密码

思路:

先从用户名爆破文件里面导入用户名,再在每一个用户名后面加一个冒号,最后再在每一个冒号后面添加所有可能的密码,再把这三个的结合体使用base64加密后发送给服务器,逐个尝试直到。

攻击结构:

用户名表 + 英文冒号 + 密码表

二、准备

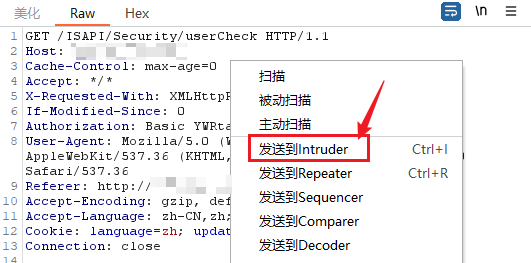

将数据发送到 Intruder。

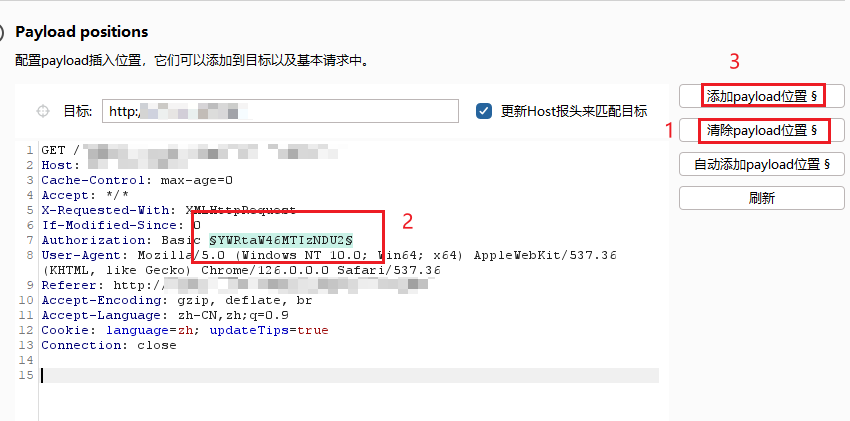

Intruder - position(位置):

在 Intruder 中,先点击 清除 PayLoad,然后选中被编码的密文,点击 添加 PayLoad。

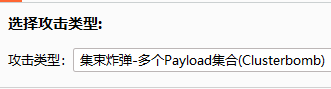

选择攻击类型为:Clusterbomb(集束炸弹),该攻击类型会依次遍历每个 payload 集。

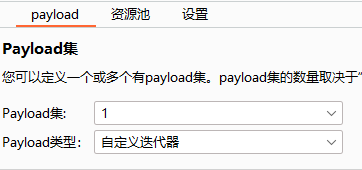

Intruder - payload:

定义 Payload 集,payload 类型为:Custom iterator(自定义迭代器)。

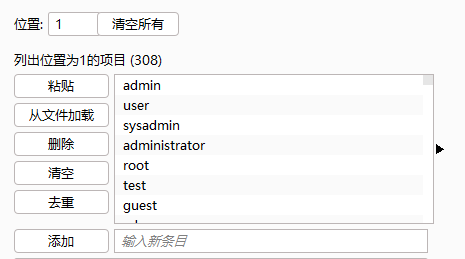

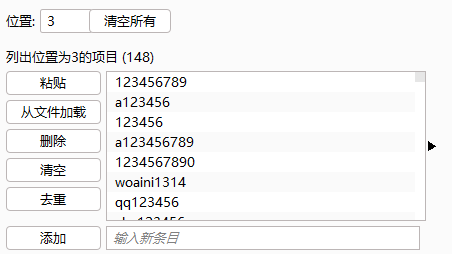

在 Payload settings 中,position 1视为用户名表,导入文件。

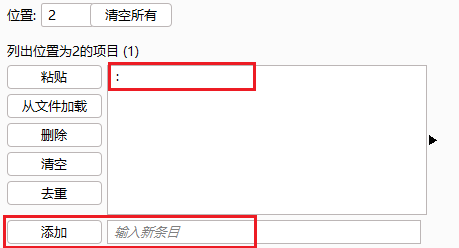

position 2添加英文冒号。

position 3视为密码表,导入文件。

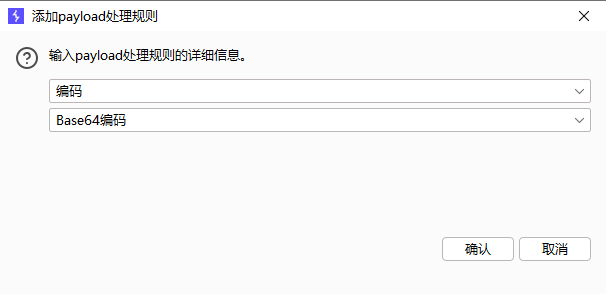

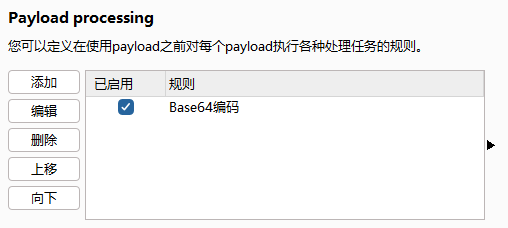

在 Payload processing 中添加一条规则。

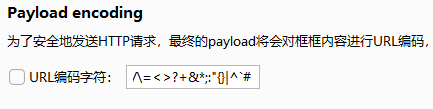

在 Payload encoding 中取消勾选 URL Encode。

三、攻击

点击右上角 Start attack(开始攻击)。

等待爆破完成后,可以点击 length(长度)或者查看status(状态码)来确定哪一个是正确的账号和密码。

此时的账号密码为加密状态,可以使用 Base64 解码。

1326

1326

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?