第一章 计算机系统知识

1.1 计算机硬件基础知识

计算机的基本硬件系统由运算器、控制器、存储器、输入设备和输出设备5大部件组成。

1.1.1 中央处理单元

中央处理单元(CPU)是计算机系统的核心部件,它负责获取指令、对指令进行译码并加以执行。

- CPU的功能:程序控制、操作控制、时间控制、数据处理、中断处理。

- CPU的组成:主要由运算器、控制器、寄存器组和内部总线等部件组成。

- 运算器:完成算术和逻辑运算。

- 算数逻辑单元ALU(Arithmetic and Logical Unit)。

- 累加寄存器AC(ACcumulator register)。

- 状态条件寄存器PSW(Program Status Word)。

- 数据缓冲寄存器DR(Data Register)。

- 控制器:指令控制、时序控制、总线控制和中断控制。

- 程序计数器PC(Program Counter register)。

- 指令寄存器IR(Instruction Register)。

- 地址寄存器AR(Address Register)。

- 指令译码器ID(Instruction Decoder)。

- 寄存器组:专用寄存器和通用寄存器。

- 多核CPU:Intel直连"双芯"和AMD封装"双核"。

1.1.2 存储器

存储器(Memory)是计算机系统中的记忆设备。

- 存储器的分类

- 按存储器所处的位置:内存(主存)和外存(辅存)。

- 按存储器的构成材料:磁存储器、半导体存储器、光存储器。

- 按存储器的工作方式:读写存储器、只读存储器(如固定只读存储器ROM)。

- 按访问方式分类:按地址访问、按内容访问。

- 按寻址方式分类:

- 随机存储器(Random Access Memory,RAM)。

- 顺序存储器(Sequentially Access Memory,SAM)。

- 直接存储器(Direct Addressed Memory,DAM)。

- 随机访问存储器

- SRAM(Static Random Access Memory)

- 更快、更贵,常用来作为高速缓冲存储器。

- 只要供电,SRAM存储单元的内容就保持不变。

- DRAM(Dynamic Random Access Memory)

- 集成度高、价格低,常用来构成主存储器。

- 必须在电容中的电荷漏掉之前进行补充,以保证信息不会丢失,这称为刷新。DRAM必须周期性地进行刷新操作。

- 外存储器

- 常用的外存储器:磁存储器和光盘存储器。

- 磁盘容量的计算公式:

- 非格式化容量 = 面数 ×(磁道数/面)× 内圆周长 × 最大位密度。

- 格式化容量 = 面数 ×(磁道数/面)×(扇区数/磁道)×(字节数/扇区)。

1.1.3 总线

总线(Bus)是指计算机设备和设备之间传输信息的公共数据通道。

- 总线的分类

- 数据总线(Data Bus,DB):

- 用来传送CPU和内存/外设之间的数据信息,双向。

- DB的宽度决定了CPU和计算机其它设备之间每次交换数据的位数。

- 地址总线(Address Bus,AB)

- 用于传送CPU发出的地址信息,单向。

- AB的宽度决定了CPU的最大寻址能力。

- 控制总线(Control Bus,CB)

- 用来传送CPU和内存/外设之间的控制信号、时序信号和状态信息等,半双工。

- 常见的总线

- ISA总线:Industry Standard Architecture,工业标准体系结构。

- PCI总线:Peripheral Component Interconnect,外设部件互连。微机上广泛采用的内总线,采用并行传输方式。

- FSB总线:Front Side Bus,将CPU连接到北桥芯片,是CPU和外界交换数据的最主要通道。

- RS-232C:Recommended Standard,推荐标准。串行外总线,只需三条线即可实现全双工通信。

- SCSI总线:Small Computer System Interface,小型计算机系统接口。并行外总线, 连接软硬磁盘、光盘、扫描仪等。

- SATA:Serial Advanced Technology Attachment,串行高级技术附件。用作主板和大量存储设备之间的数据传输。

- USB:Universal Serial Bus。即插即用,支持热插拔。

1.1.4 输入输出控制

从硬件角度看,输入/输出(I/O)设备是电子芯片、导线、电源、电子控制设备、电机等组成的物理设备。

从软件角度看,只关注输入/输出设备的编程接口。

- I/O设备概述

- I/O设备分类

- 块设备:把信息放在固定大小的块中,每个块有自己的地址,独立于其他块,可寻址。如磁盘、USB闪存、CD-ROM等。

- 字符设备:以字符为单位接收或发送一个字符流,不可寻址。如打印机、网卡、鼠标键盘等。

- 设备控制器

- I/O设备一般都包括"设备控制器",一般以芯片的形式出现,如南桥芯片。

- 不同设备控制器的操作控制通过专门的软件即"驱动程序"进行控制。

- 每个控制器都有几个寄存器与CPU进行通信。通过写入存储器,可以命令设备发送或接收数据,开启或关闭。通过读这些寄存器,就能知道设备的状态。

- 由于寄存器的数量和大小是有限的,所以设备一般会有一个RAM性质的缓冲区,来存放一些数据。

- CPU与I/O设备控制器中的寄存器或数据缓冲区的通信方案

- 为每个控制器分配一个I/O端口号。操作系统通过特殊的指令和端口号来从设备读或写入数据,通常使用汇编语言进行操作。

- 将所有控制器的寄存器映射到内存空间,则对待I/O设备和其他普通数据的访问方式是相同的,可用C语言来编程。

- 上述两种方式相结合,如寄存器拥有I/O端口号,而数据缓冲区则映射到内存空间。

- 程序控制方式

- 程序控制I/O的含义

- 外设数据的输入/输出过程是在CPU执行程序的控制下完成的。

- 程序控制I/O的分类

- 无条件传送:外设总是准备好的,即,可随时接收CPU发来的输出数据,也可随时向CPU提供输入数据。

- 程序查询方式:通过CPU执行程序来查询外设的状态,判断外设是否准备好接收数据或准备好了向CPU输入的数据。

- 中断方式

- 利用中断方式完成数据的输入/输出的过程

- 当系统与外设交换数据时,CPU无须等待也不必去查询I/O设备的状态,而是处理其他任务。

- 当I/O设备准备好以后,就发出硬件中断请求信号通知CPU。

- 当CPU接到中断请求信号后,保存正在执行程序的现场,转入I/O中断服务程序的执行。

- 完成与I/O系统的数据交换,然后再回到被打断的程序继续执行。

- 在系统具有多个中断源的情况下常用的处理方法

- 多中断信号线法(multiple interrupt lines)。

- 中断软件查询法(sofeware poll):软件轮询。

- 菊花链法(daisy chain):硬件轮询。

- 总线仲裁法(bus arbitration)。

- 中断向量表法(interrupt vector table):保存各个中断源的中断服务程序的入口地址。

- DMA方式

- DMA的含义

- Direct Memory Access,直接内存存取。指数据在内存与I/O设备之间直接成块传送,无需CPU干涉,由DMA硬件完成。

- DMA传送的一般过程

-

外设向DMA控制器DMAC提出DMA传送的请求。

-

DMAC向CPU提出请求,其信号通常加到CPU的保持请求输入端HOLD上。

-

CPU在完成当前总线周期后立即对此请求进行响应。

一方面,CPU将有效地保持响应信号HDLA输出加到DMAC上,告诉DMAC它的请求已得到响应。

另一方面,CPU将其输出的总线信号置为高阻,意味着CPU放弃了对总线的控制权。

-

此时DMAC获得总线控制权,开始实施对总线系统的控制。同时向提出请求的外设送出DMAC的响应信号,告诉外设其请求得到响应,现在准备开始进行数据的传送。

-

DMAC送出地址信号和控制信号,实现数据的高速传送。

-

当DMAC传送完时,它将HOLD信号变为无效并加到CPU上,撤销对CPU的请求。CPU检测到无效HOLD后送出无效的HDLA响应信号,同时重新获得系统总线的控制权,接着DMA前的总线周期继续执行下面的总线周期。

-

- 在DMA传送数据时要占用系统总线,根据占用总线的方式不同DMA分为:

- 中央处理器停止法。

- 总线周期分时法。

- 总线周期挪用法。

- 注意:无论采用哪种方法,在DMA传送数据期间,CPU不能使用总线。

- 输入输出处理器(IOP)

- IOP的含义

- 通道是一个具有特殊功能的处理器,又称为输入输出处理器,Input/Output Processor,IOP。

- IOP的作用

- 通道分担了CPU的一部分功能,可实现对设备的统一管理,完成外围设备与主存之间的数据传送。

- 外围处理机(Peripheral Processor Unit,PPU)是通道方式的进一步发展。

1.1.5 补充知识点

- 原码、反码、补码

- 码值的表示

1.2 计算机体系结构

1.2.1 计算机体系结构的含义

计算机体系结构(Computer architecture),是指计算机的概念性结构、功能和性能特性。

1.2.2 计算机体系结构的分类

- 宏观上按处理机的数量分类

- 单处理系统(uniprocessing system)。

- 并行处理与多处理系统(parallel processing and multiprocessing system)。

- 分布式处理系统(distributed processing system)。

- 微观上按并行程度分类

- Flynn分类法:SISD、SIMD、MISD、MIMD。

- S(single)、M(multiple)、I(instruction)、D(data)。

- 指令流(data stream):即机器执行的指令序列。

- 数据流(instruction stream):指由指令调用的数据序列。

- 冯泽云分类法:WSBS、WSBP、WPBS、WPBS。

- W(word)、B(bit)、S(serial)、P(parallel)。

- 最大并行度:指计算机系统在单位时间内能处理的最大二进制位数。

- Handler分类法:处理机级、处理机中的算逻单元级、算逻单元中的逻辑门电路级。

- Kuck分类法:SISE、SIME、MISE、MIME。

- S(single)、M(multiple)、I(instruction)、E(execution)。

- 执行流(execution stream):与Flynn分类法中的数据流类似。

1.2.3 CISC和RISC

指令集体系结构(Instruction Set Architecture,ISA):指一个处理器支持的指令和指令的字节级编码。

CISC和RISC是指令集体系结构发展的两个途径。

- CISC(Complex Instruction Set Computer,复杂指令集计算机)

- 基本思想:用复杂的指令取代原先由软件子程序完成的功能,实现软件功能的硬化。

- 主要弊病:微程序技术是CISC的重要支柱。即每条复杂指令都要通过执行一段解释性程序才能完成,需要多个CPU周期。

- RISC(Redundant Instruction Set Computer,精简指令集计算机)

- 基本思想:简化指令功能,使指令能单周期执行,采用硬线控制逻辑,降低硬件设计的复杂度。

- 硬线控制逻辑:以使用最少元件和取得最高操作速度为设计目标。

- 关键技术

- 重叠寄存器窗口技术(overlapping register windows):减少程序调用引起的访存次数。

- 优化编译技术:实现合理分配寄存器、提高寄存器的使用频率及减少访存次数。

- 超流水线及超标量技术:以进一步提高流水线的速度。

- 硬布线逻辑与微程序相结合在微程序技术中。

1.2.4 流水线技术

- 流水线技术

- 是指将一个较为复杂的处理过程分为m个复杂程度相当、处理时间大致相等的子过程;

- 每个子过程由一个独立的功能部件来完成;

- 处理对象在各子过程连成的线路上连续流动;

- 在同一时间,m个部件同时进行不同操作,完成对不同对象的处理。

- 流水处理技术是在重叠、先行控制方式的基础上发展起来的。

- 指令控制方式

-

顺序方式:各机器指令之间顺序串行地执行,且每条指令内部的各个微操作也是顺序串行地执行。

-

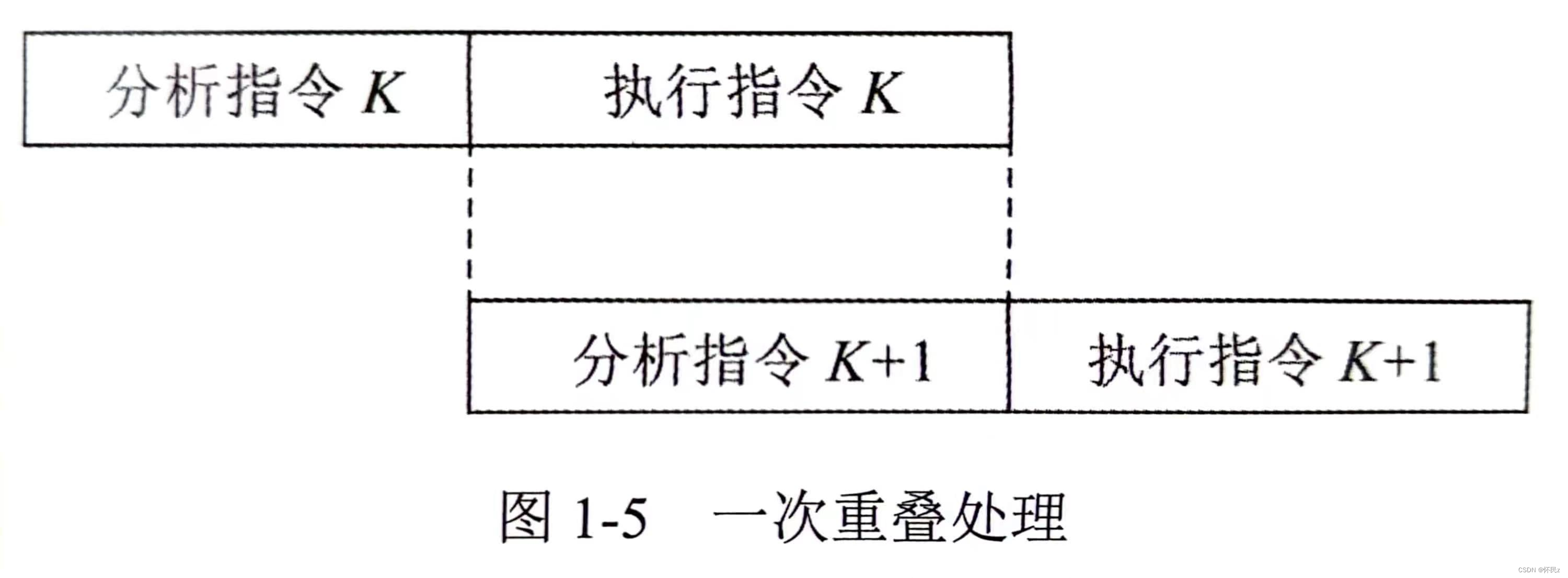

重叠方式:指在解释第K条指令的操作完成之前,就开始解释第K+1条指令。通常采用的是一次重叠。

-

流水方式

-

流水(pipe lining)

是把重复的顺序处理过程分解为若干子过程,每个子过程能在专用的独立模块上并发工作。

-

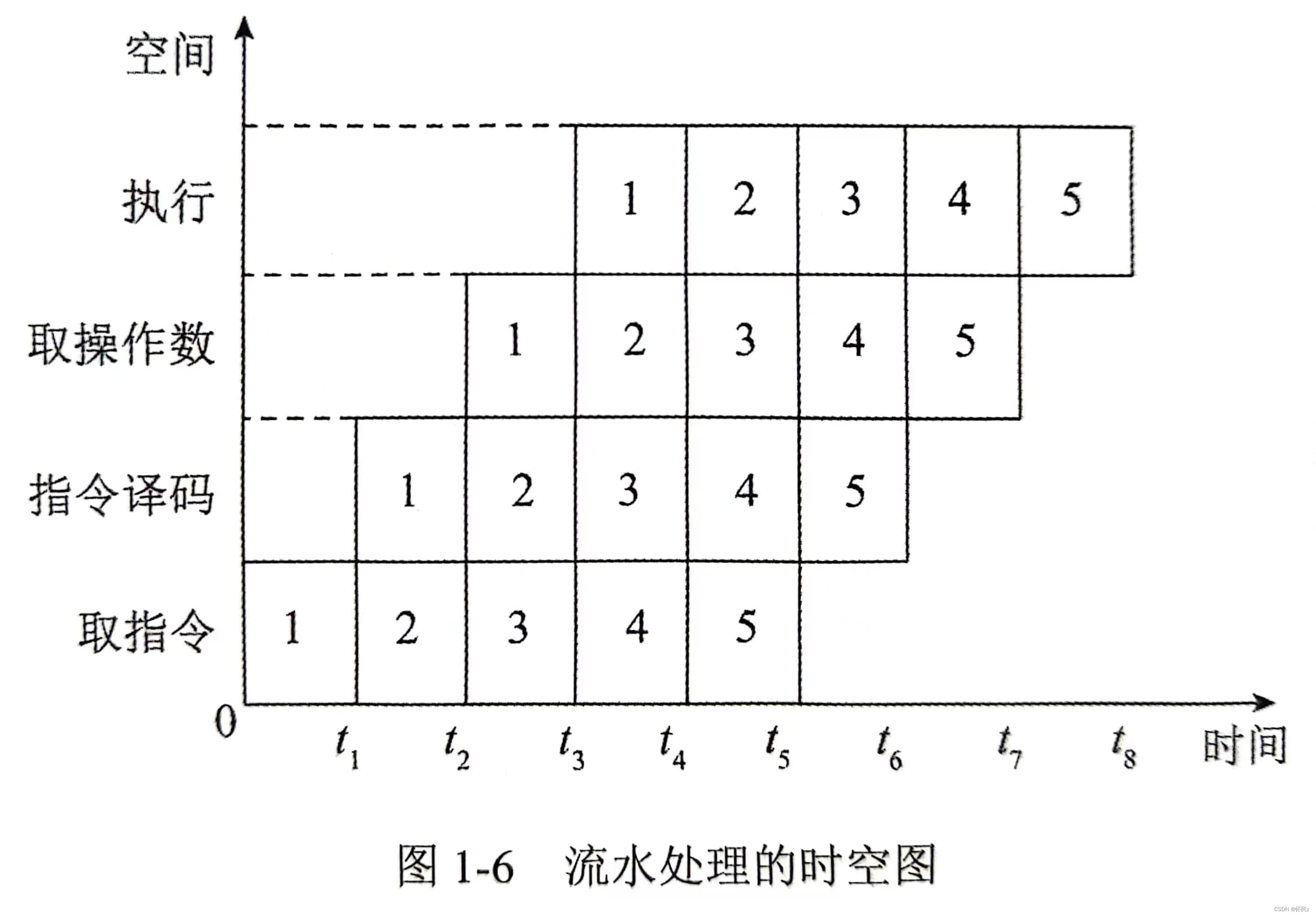

流水线的周期

流水线的周期是指在流水线执行过程中,执行时间最长的子过程用时。

N条指令按流水方式执行所需时间 = 1条指令顺序执行用时 + (N - 1) × 执行时间最长的子过程用时。

-

流水与重叠的区别

在概念上,"流水"可以看成是"重叠"的延伸。

"一次重叠"是只是把一条指令分解为两个子过程,而"流水"则是分解为更多的子过程。

-

- 流水线的种类

- 从级别角度分类:部件级、处理机级、系统级。

- 从功能角度分类:单功能、多功能。

- 从联接方式分类:静态流水(按照预设的顺序执行指令)、动态流水(根据实际情况更改指令执行的顺序)。

- 从流水线是否有反馈回路:线性流水、非线性流水。

- 从流水线的流动顺序:同步流水、异步流水。

- 从流水线的数据表示:标量流水、向量流水。

- 流水的相关处理

-

局部性相关

-

产生:由于流水时机器同时解释多条指令,可能存在对同一主存单元或同一寄存器的"先写后读"的要求,此时出现相关。

这种相关包括指令相关、访存操作数相关、通用寄存器组相关。

-

特点:不会改动指令缓冲器中预取到的指令内容,影响是局部的。

-

解决方法:推后法、通路法。

推后法:推后对相关单元的读,直至写入完成。

通路法:设置相关专用通路,即不必先把运算结果写入相关存储单元再读,而是经过相关专用通路直接使用运算结果。

-

-

全局性相关

- 产生:转移指令(尤其是条件转移指令)与它后面的指令之间存在关联,使之不能同时解释。

- 特点:可能会改动指令缓冲器中预取到的指令内容,影响比局部相关严重。

- 解决方法:猜测转移分支、加快和提前形成条件码、加快短循环程序的处理。

-

RISC中采用的流水技术

- 超流水线技术(super pipeline):加长流水线的步长,以时间换空间。

- 超标量技术(super scalar):增加流水线的数量,以空间换时间,硬件实现并行。

- 超长指令字技术(Very Long Instruction Word,VLIW):软件实现并行。

- 吞吐率和流水建立时间

- 吞吐率

- 概念:指单位时间内流水线处理机流出的结果数,即单位时间内执行的指令数。

- 计算:吞吐率p为最长子过程所用时间的倒数,p = 1 / max {Δt1,Δt2,…,Δtm}。

- 建立时间

- 概念:流水线开始工作,须经过一定时间才能达到最大吞吐率,这就是建立时间。

- 计算:若m个子过程所用时间一样,均为Δt0,则建立时间 T0 = m · Δt0。

1.2.5 阵列处理机、并行处理机和多处理机

- 并行性包括同时性和并发性两个侧面

- 同时性:指两个或两个以上的事件在同一时刻发生。

- 并发性:指两个或两个以上的事件在同一时间间隔内连续发生。

- 并行处理按计算机信息处理的步骤和阶段分类

- 存储器操作并行。

- 处理器操作步骤并行(流水线处理机)。

- 处理器操作并行(阵列处理机)。

- 指令、任务、作业并行(多处理机、分布处理系统、计算机网络)。

- 阵列处理机:SIMD,通过资源重复实现并行性。

- 并行处理机:SIMD和MIMD,SIMD有共享存储器和分布式存储器两种形式。

- 多处理机:由多台处理机组成,MIMD,共享一个主存储器和所有的外部设备。

- 其他计算机:集群,一般是指连接在一起的两个或多个计算机(节点),是一种并行或分布式处理系统。

1.3 存储系统

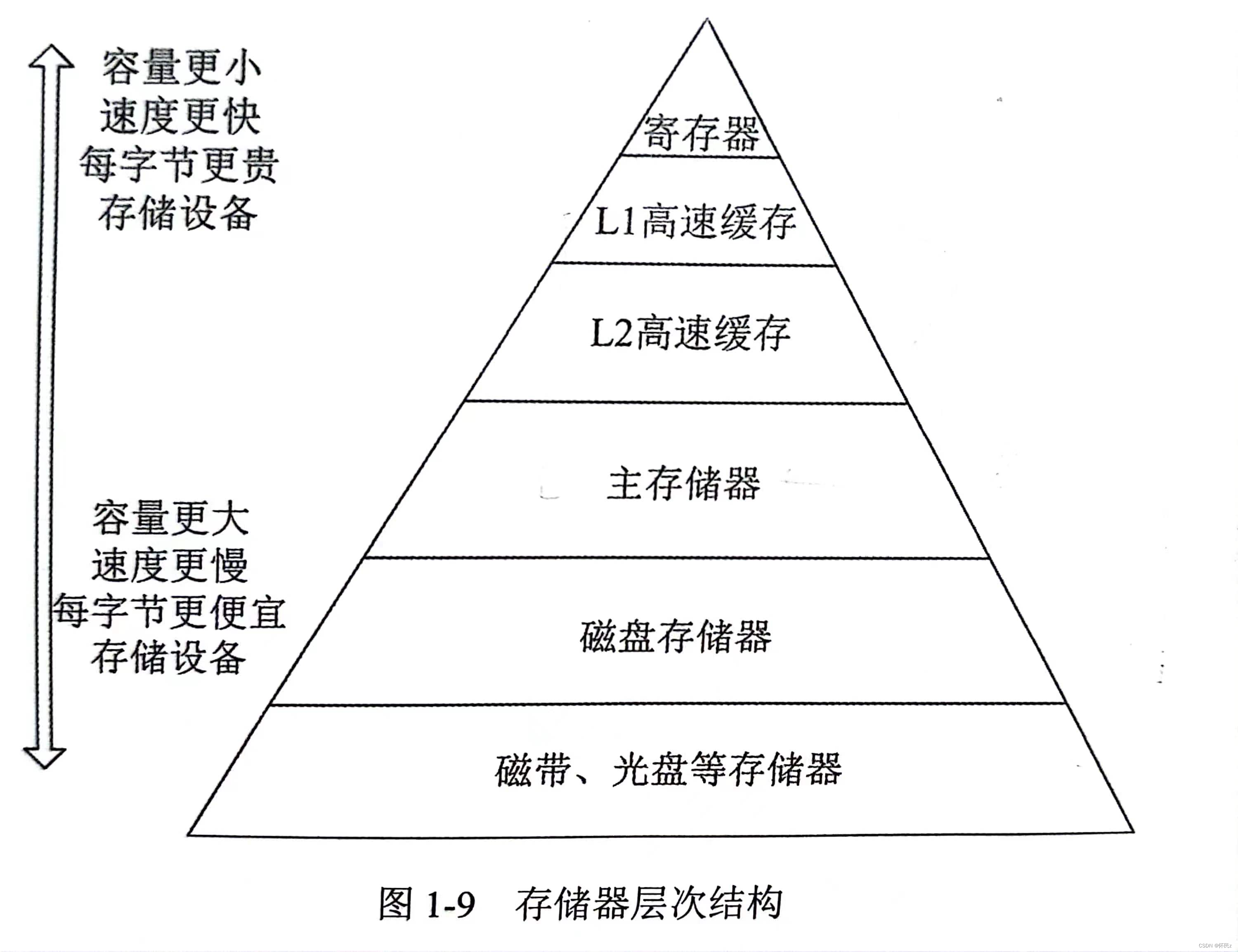

- 由不同的容量、成本和访问时间的存储器构成了层次结构的存储系统。

1.3.1 高速缓存

- 高速缓存(Cache)

- 作用:用于存放当前最活跃的程序和数据。

- 位置:一般位于CPU和主存之间。

- 内容:是主存局部域的副本,对程序员来说是透明的。

- 访存过程

- 首先判断CPU要访问的信息是否在Cache存储器中,若在即为命中,若不在则没有命中。

- 命中时,直接对Cache存储器寻址;

- 未命中时,要按照替换原则决定将主存的一块信息放到Cache存储器的哪一块里。

- 高速缓存的地址映像

CPU工作时给出的是主存的地址,要从Cache存储器中读写信息,需将主存地址转换成Cache存储器的地址,即地址映像。

- 直接映像

- 概念:指主存的块与Cache块的对应关系是固定的。

- 优点:地址变换简单。

- 缺点:灵活性差,不同区号中块号相同的块无法同时调入Cache存储器,即使Cache中有空闲块也无法使用。

- 全相联映像

- 概念:指主存的任一块可以调入Cache存储器的任何一个块中。

- 优点:主存的块调入Cache的位置不受限制,十分灵活。

- 缺点:地址变换复杂,速度较慢。

- 组相联映像

- 概念:将块再进行分组,组采用直接映像方式,而块采用全相联映像方式。

- 高速缓存的替换算法

- 替换算法的目标是,使Cache获得最高的命中率。

- 随机替换算法:用随机数发生器产生一个要替换的块号,将该块替换出去。

- 先进先出算法:将最先进入Cache的信息块替换出去。

- 近期最少使用算法:将近期最少使用的Cache信息块替换出去。

- 优化替换算法:必须先执行一次程序,统计Cache块的替换情况,在第二次执行该程序时用最有效的方式来替换。

- 高速缓存的性能分析

- 指标:命中率。Cache的设计目标是在成本允许的条件下达到较高的命中率,使存储系统具有最短的平均访问时间。

- Cache存储器的等效加权平均访问时间Ta

-

设Hc为Cache的命中率、Tc为Cache的存取时间、Tm为主存的访问时间;

-

若Cache访问和主存访问是同时启动的,则Ta = Tc · Hc + (1 - Hc)· Tm = Tc +(1 - Hc)·(Tm - Tc),Tm - Tc 为失效访问时间。

-

若在Cache不命中时才访问主存,则Ta = Tc + (1-Hc)· Tm。

-

- 降低Cache失效率的方法

- 选择恰当的块容量。

- 提高Cache的容量。

- 提高Cache的相联度。

1.3.2 虚拟存储器

- 物理地址(physics address)

- 将主存存储器看作一个由若干字节构成的存储空间;

- 每个字节(称为一个存储单元)有一个地址编号,主存单元的该地址称为物理地址。

- 虚拟存储(virtual memory)

- 使用虚拟地址(virtual address,由CPU生成)的概念来访问主存;

- 使用专门的MMU(Memory Management Unit)将虚拟地址转换为物理地址后再访问主存。

- 虚拟存储实际上是一种逻辑存储器,实质是对物理存储设备进行逻辑化的处理;

- 使用户在使用时无需关心底层的物理环境,从而可以充分利用基于异构平台的存储空间。

1.3.3 相联存储器

- 访问方式:按内容访问。

- 工作原理:把数据或数据的某一部分作为关键字,与存储器中的每一单元进行比较,找出存储器中所有与关键字相同的数据字。

- 使用场景:可用在高速缓冲存储器中;在虚拟存储器中用来作段表、页表或快表存储器;用在数据库和知识库中。

1.3.4 磁盘阵列技术

- 概念:磁盘阵列是由多台磁盘存储器组成的一个快速、大容量、高可靠的外存子系统。

- 常见:廉价冗余磁盘阵列(Redundant Array of Independent Disk,RAID)。

1.3.5 存储域网络

- 存储域网络(Storage Area Network,SAN)。

- 概念

- 存储域网络是连接服务器与存储设备的网络。

- 在大型服务器系统的背后都有一个网络,把一个或多个服务器与多个存储设备连接起来;

- 每个存储设备可以是RAID、磁带备份系统、磁带库和CD-ROM库等,构成了存储域网络。

- 作用

- 解决了服务器对存储容量的要求。

- 使多个服务器之间共享文件系统和辅助存储空间,避免代码和数据的重复存储,提高辅助存储器的利用率。

- 实现了分布式存储系统的集中管理,降低了大容量存储系统的管理成本。

1.4 安全性、可靠性与系统性能评测基础知识

1.4.1 计算机安全概述

- 计算机的安全等级

- 三类安全性:技术安全性、管理安全性、政策法律安全性。

- 一个安全产品的购买者如何知道产品的设计是否符合规范,需要借助安全评估准则。

- 美国国防部和国家标准局的《可信计算机系统评测标准》将系统划分为4组7个等级:

- 4/D1:最低级别,没有安全功能;

- 3/C1:以用户组为单位;

- 3/C2:以用户为单位;

- 2/B1:标记的主体和客体;

- 2/B2:所有的主体和客体;

- 2/B3:安全域。访问监控器,提供系统恢复过程。

- 1/A1:可验证安全设计。形式化隐秘通道分析,非形式化代码一致性验证。

- 信息安全

- 信息安全的5个基本要素

- 机密性:确保信息不暴露给未授权的实体或进程。

- 完整性:只有得到允许的人才能修改数据,并能够判别数据是否已被篡改。

- 可用性:得到授权的实体在需要时可访问数据。

- 可控性:可以控制授权范围内的信息流向及行为方式。

- 可审查性:对出现的安全问题提供调查的依据和手段。

- 安全威胁

- 概念:指某个人、物、事件对某一资源的机密性、完整性、可用性或合法性所造成的危害。

- 分类:故意(如黑客渗透)和偶然(如信息发往错误的地址)。

- 影响数据安全的因素及防范措施

- 内部因素

- 采用多种技术对数据加密;

- 建立数据备份;

- 建立事故应急和容灾措施。

- 外部因素

- 设置多种认证,如密码、口令、指纹等;

- 设置防火墙;

- 建立入侵检测、审计和追踪。

1.4.2 加密技术和认证技术

- 加密技术

- 加密技术的关键:加密/解密算法和密钥管理。

- 对称加密技术(symmetric encryption technology)

- 特点:加密和解密使用的密钥相同。

- 举例:数据加密标准DES、三重DES、RC-5、国际数据加密算法IDEA、高级加密标准AES。

- 非对称加密技术(asymmetric encryption technology)

- 特点:需要两个密钥,公开密钥(publickey)和私有密钥(privatekey)。

- 优点:消除了最终用户交换密钥的需要。

- 缺点:加密和解密花费时间长、速度慢、不适合于对文件加密,只适用于对少量数据加密。

- 举例:RSA算法

①选择两个大素数p和q;

②计算n = p × q,z = (p - 1) × (q - 1);

③选择d与z互质;

④选择e,使得e × d = 1(mod);

⑤C = P^e(mod n);P = C^d(mod n)。

- 密钥管理

- 密钥产生:私钥由用户管理,公钥和其他信息交由CA(Certification Authority,认证中心)进行签名,从而产生证书。

- 密钥备份和恢复:由PKI(Public Key Infrastructure,公开密钥体系)系统管理。

- 密钥更新:当用户的私钥被泄露或证书的有效期快到时,用户应更新私钥,废除证书,产生新的密钥对,申请新的证书。

- 多密钥的管理:建立密钥分发中心(Key Distribute Center,KDC),用户只需知道一个和KDC进行会话的密钥即可。

- 认证技术

- 针对问题:网络通信过程中通信双方的身份认可。认证过程涉及加密和密钥交换。

- 认证方法:账户名/口令认证、使用摘要算法、基于PKI的认证。

- 完整的PKI系统必须具有:CA、数字证书库、密钥备份及恢复系统、证书作废系统、API等基本构成部分。

- Hash函数与信息摘要(Message Digest)

- Hash函数:输入长度不固定的字符串,返回一串固定长度的字符串(Hash值)。单向Hash函数用于产生信息摘要。

- 信息摘要:信息摘要描述了一份较长的信息或文件,是其"数字指纹"。信息摘要用于创建数字签名。

- 数字签名(digital signature)

- 数字签名:发送方使用自己的私钥加密信息,接收方使用发送方的公钥解密。是一对多的关系。仅使用了非对称加密算法。

- 数字加密:发送方先使用对称密钥加密信息,再使用接收方的公钥加密对称密钥,接收方使用自己的私钥解密对称密钥,再利用对称密钥解密信息。是多对一的关系。不仅使用了非对称加密算法,也使用到了对称加密算法。

- SSL(Secure Sockets Layer,安全套接层)协议

- 概念:SSL可概括是一个保证任何安装了安全套接字的客户和服务器间事务安全的协议。

- 作用:用于提高应用程序之间数据的安全系数。

- 提供的服务:用户和服务器的合法性认证、加密数据以隐藏被传送的数据、保护数据的完整性。

- 数字时间戳技术(Digital Time Stamp Service,DTS)

- 概念:时间戳是一个经加密后形成的凭证文档,包括文件的摘要、DTS收到文件的日期和时间、DTS的数字签名。

- 特点:书面签署文件的时间是由签署人自己写的,而时间戳则是由认证单位DTS来加入的,以DTS收到文件的时间为依据。

1.4.3 计算机的可靠性

- 计算机可靠性概述

- 可靠性:指计算机从开始运行(t=0)到某时刻t这段时间内能正常运行的概率,用R(t)表示。

- 失效率:是指单位时间内失效的元件数与元件总数的比例,用λ表示。当λ为常数时,R(t) = e^(-λt)。

- 平均无故障时间:两次故障之间系统能正常工作的时间的平均值,用MTBF表示,MTBF = 1/λ。

- 可维修性/平均修复时间:从故障发生到机器修复平均所需要的时间,用MTRF表示。

- 可用性:以系统在执行任务的任意时刻能正常工作的概率,用A表示。A = MTBF / (MTBF + MTRF)。

- 计算机衡量指标:R可靠性(reliability)、S可维护性(serviceability)、A可用性(availability)。

- 计算机可靠性模型

- 串联系统:

- 可靠性:R = R1 · R2 · … · Rn。

- 失效率:λ = λ1 + λ2 + … + λn。

- 并联系统:

- 可靠性:R = 1 - ( 1 - R1 ) · ( 1- R2) · … · ( 1 - Rn )。

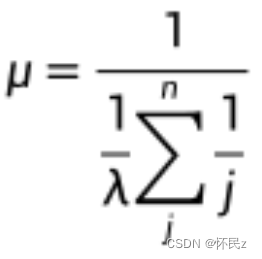

- 失效率:

- N模冗余系统

- 由N(N=2n+1)个相同的子系统和1个表决器组成。

- 表决器把N个子系统中占多数相同结果的输出作为系统的输出。

- 提高计算机可靠性的方法

- 提高元器件质量。

- 发展容错技术,使得在计算机硬件有故障的情况下,计算机仍能继续运行,得出正确的结果。

1.4.4 计算机系统的性能评价

- 性能评测的常用方法

- 时钟频率。

- 指令执行速度。

- 等效指令速度法:统计各类指令在程序中所占比例,并进行折算。

- 数据处理速率(Processing Data Rate,PDR),主要对CPU和主存储器的速度进行衡量,PDR值越大,机器性能越好。

- 核心程序法:考虑了除CPU之外的因素,它把应用程序中用得最频繁的那部分核心程序作为评价计算机性能的标准程序。

- 基准(benchmark)测试程序

- 整数测试程序。

- 浮点测试程序。

- SPEC基准程序:Standard Performance Evaluation Corporation,标准性能评估组织。

- TPC基准程序:Transaction Processing Council,事务处理委员会。

2547

2547

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?