Apache HTTPD 多后缀解析漏洞

漏洞形成原因:

Apache HTTPD 支持一个文件拥有多个后缀,并为不同后缀执行不同的指令。比如,如下配置文件

AddType text/html .html

AddLanguage zh-CN .cn

其给.html后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。也就是说增加的两个后缀都会发挥作用。

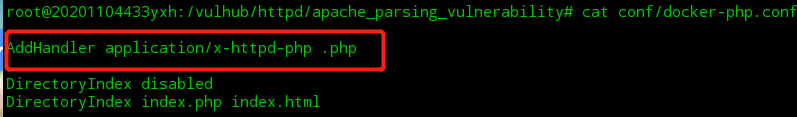

注:该漏洞和apache版本和php版本无关,属于用户配置不当造成的解析漏洞,如果运维人员给.php后缀增加了处理器:

AddHandler application/x-httpd-php .php

那么,在有多个后缀的情况下,只要含有.php后缀就可被识别成PHP文件,没必要一定是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

漏洞演示:

环境搭建:红日的docker

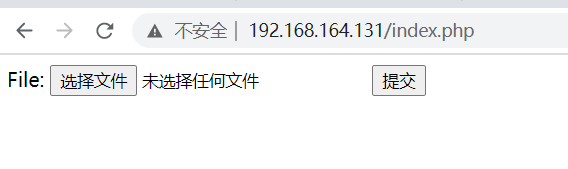

启动环境是一个文件上传的页面:

进入docker,看一下index.php的代码,定义了一个文件上传的白名单只能是图片:

查看一下apache的相关配置:

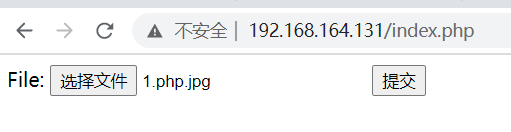

我们可以上传一个.php.jpg文件来绕过白名单验证:

上传成功进行访问:

成功执行phpinfo

709

709

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?