一、信息收集

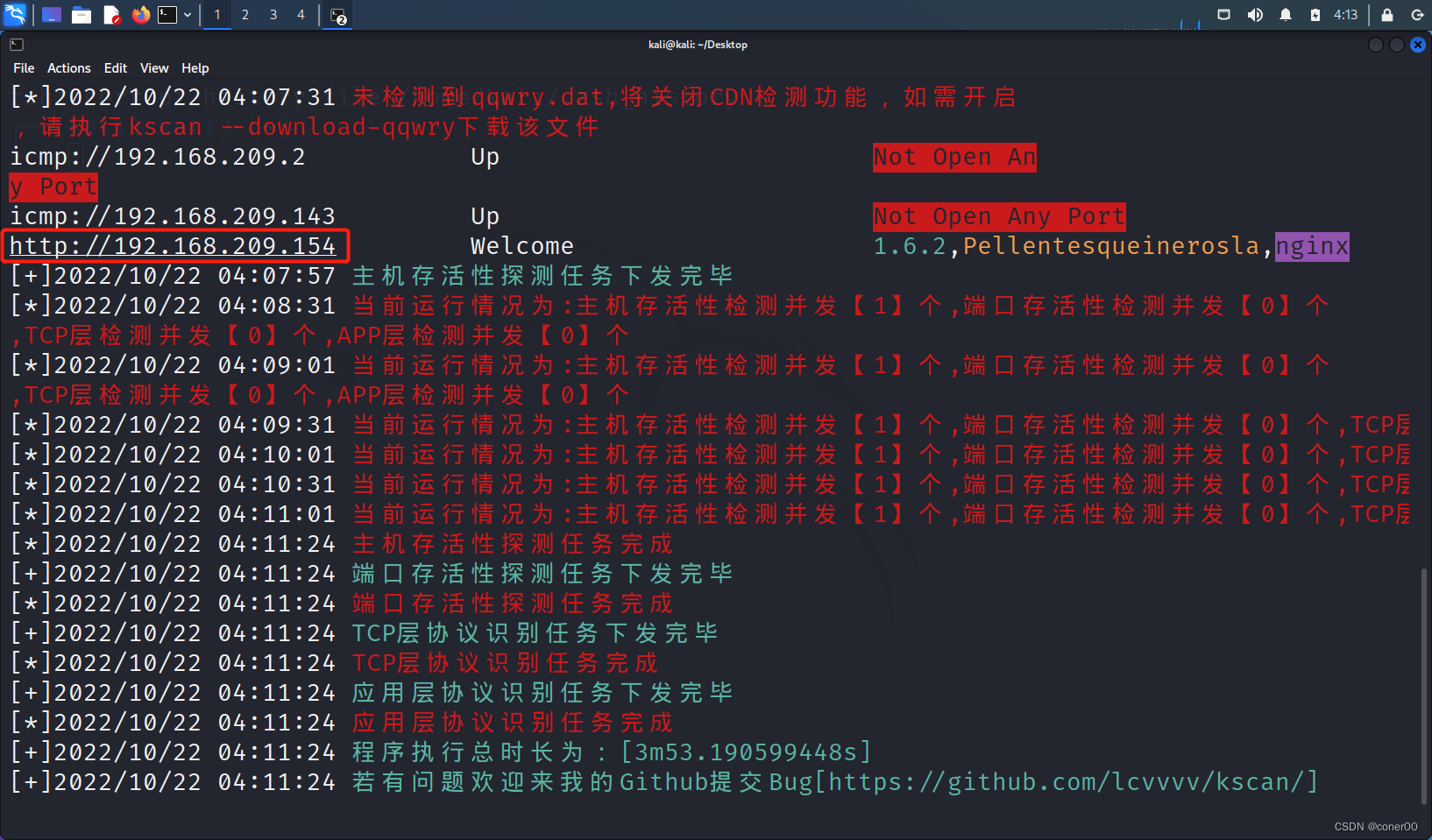

1、利用kscan、nmap工具扫描

(1)、靶机IP:192.168.209.154

(2)、服务器nginx版本号1.6.2

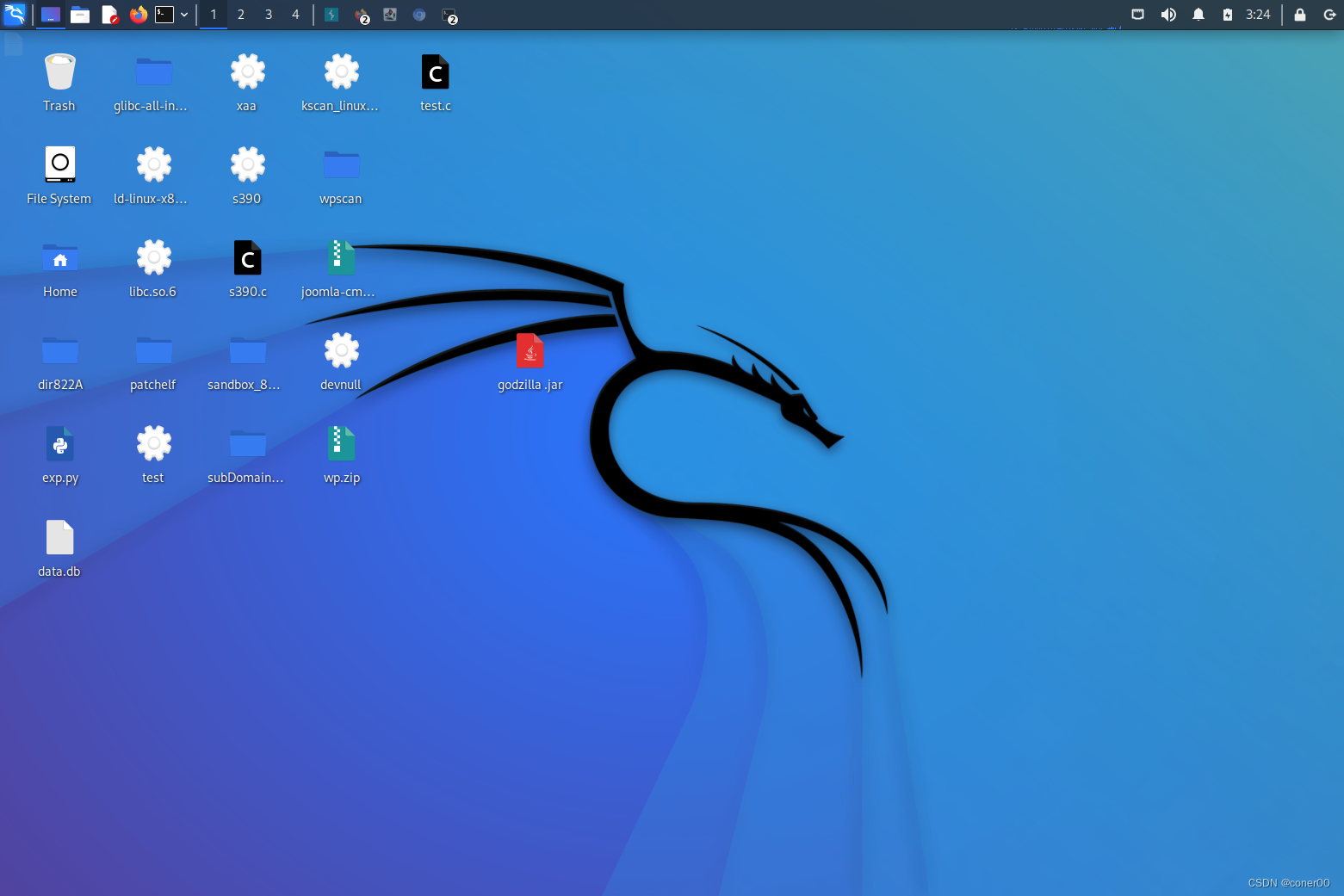

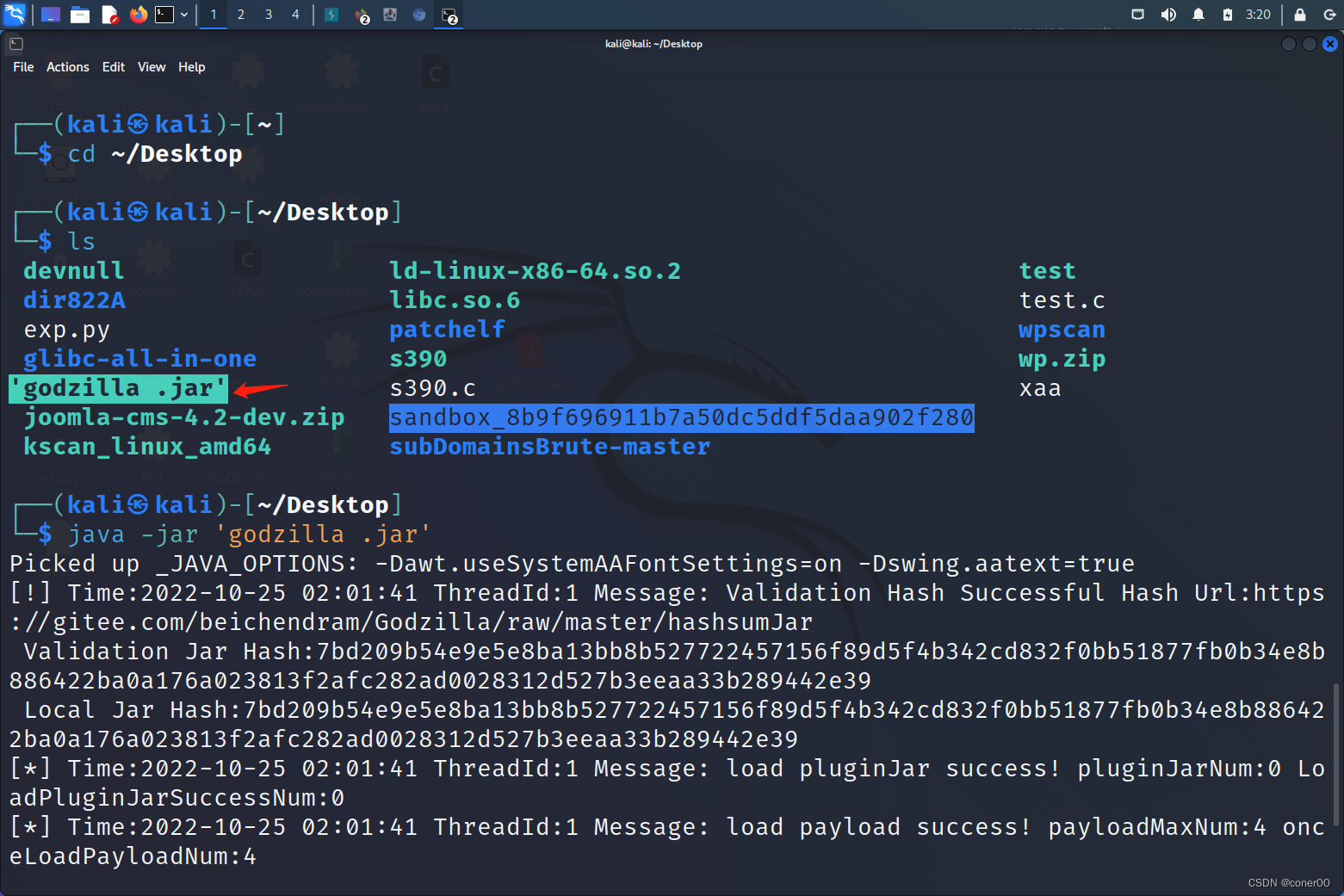

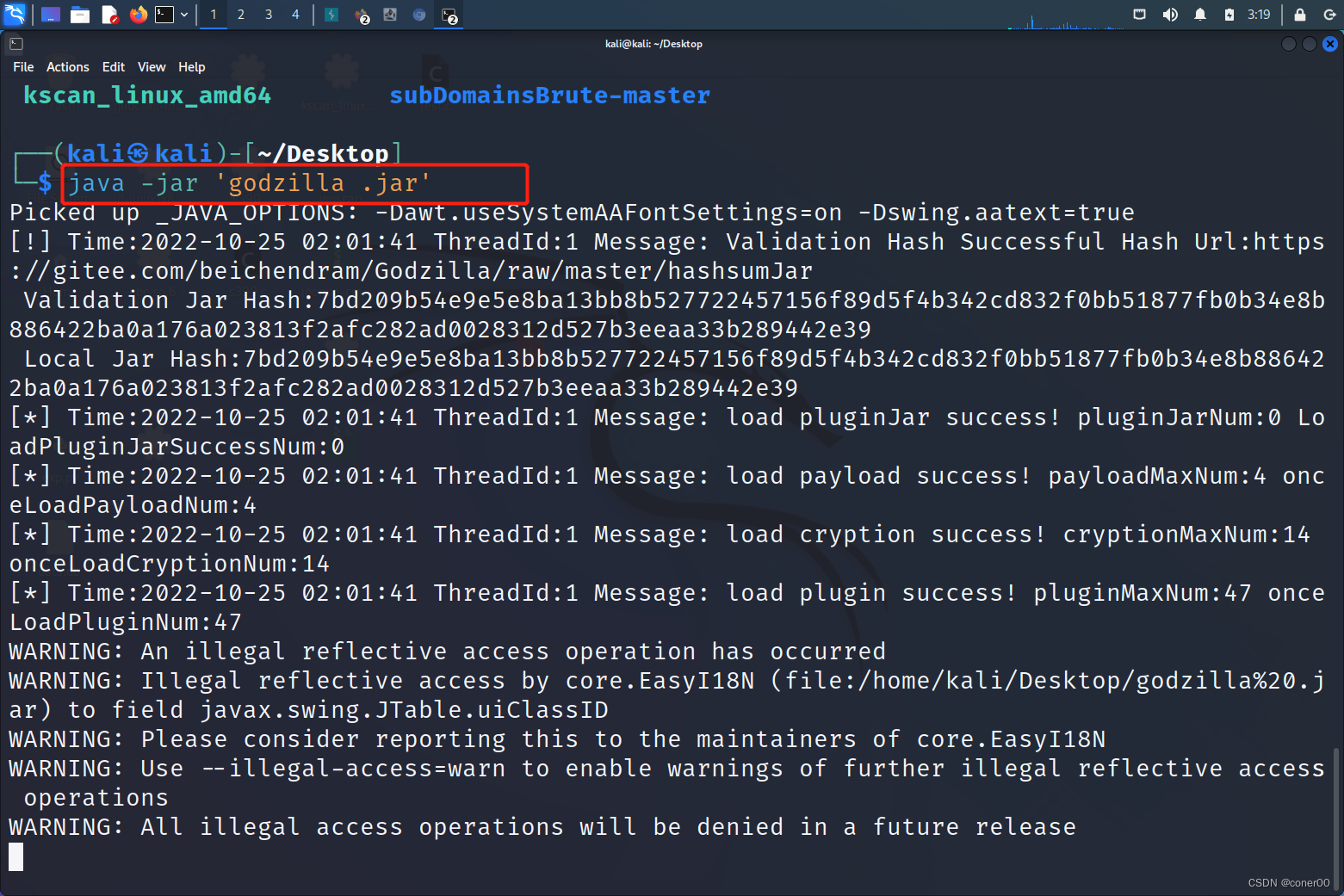

cd ~/Desktop

./kscan_linux_amd64 -t 192.168.209.0/24

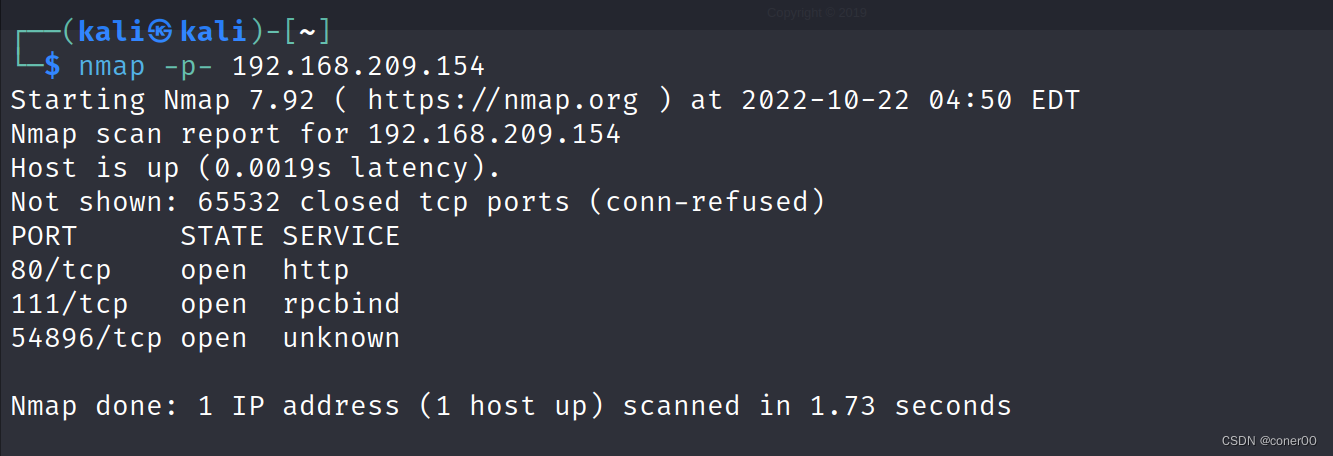

(3)、端口号:80(http)、111(rpcbind)、54896

nmap -p- 192.168.209.154

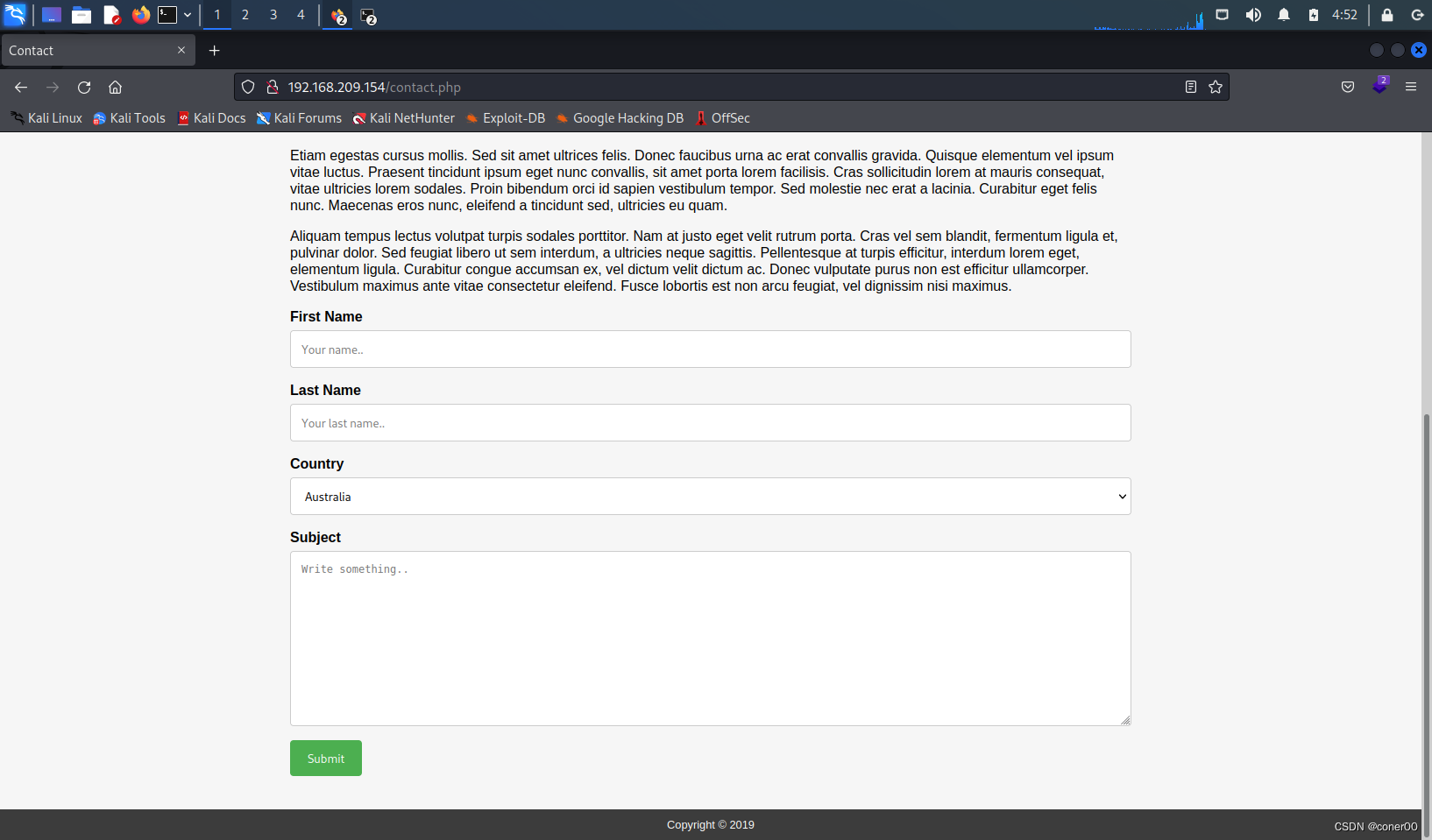

<1>、80(http)

80默认端口,可以访问一下网站,发现了留言板块。

<2>、111(rpcbind)

RPCBind服务被利用进行DDoS攻击的风险预警。

RPCBind(也称Portmapper、portmap或RPCPortmapper)是linux平台一种通用的RPC端口映射功能,默认绑定在端口111上。黑客通过批量扫描 111 UDP端口,利用UDP反射放大来进行DDoS攻击。

<3>、54896(unknown)

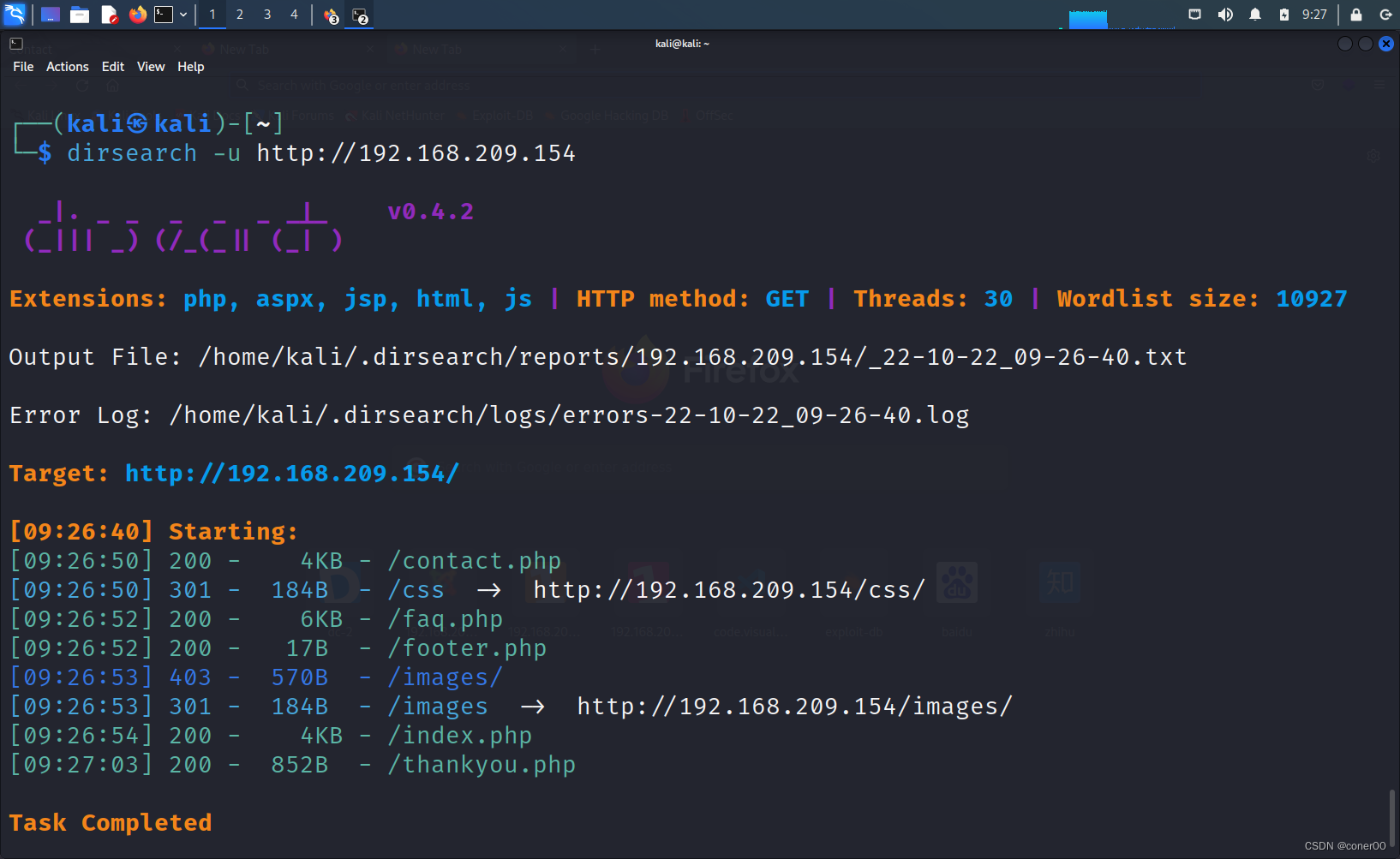

2、利用dirsearch工具扫描

(1)、暴力破解网络服务器中的目录和文件

dirsearch -u http://192.168.209.154

后续可以依次查看文件具体内容。

二、漏洞挖掘

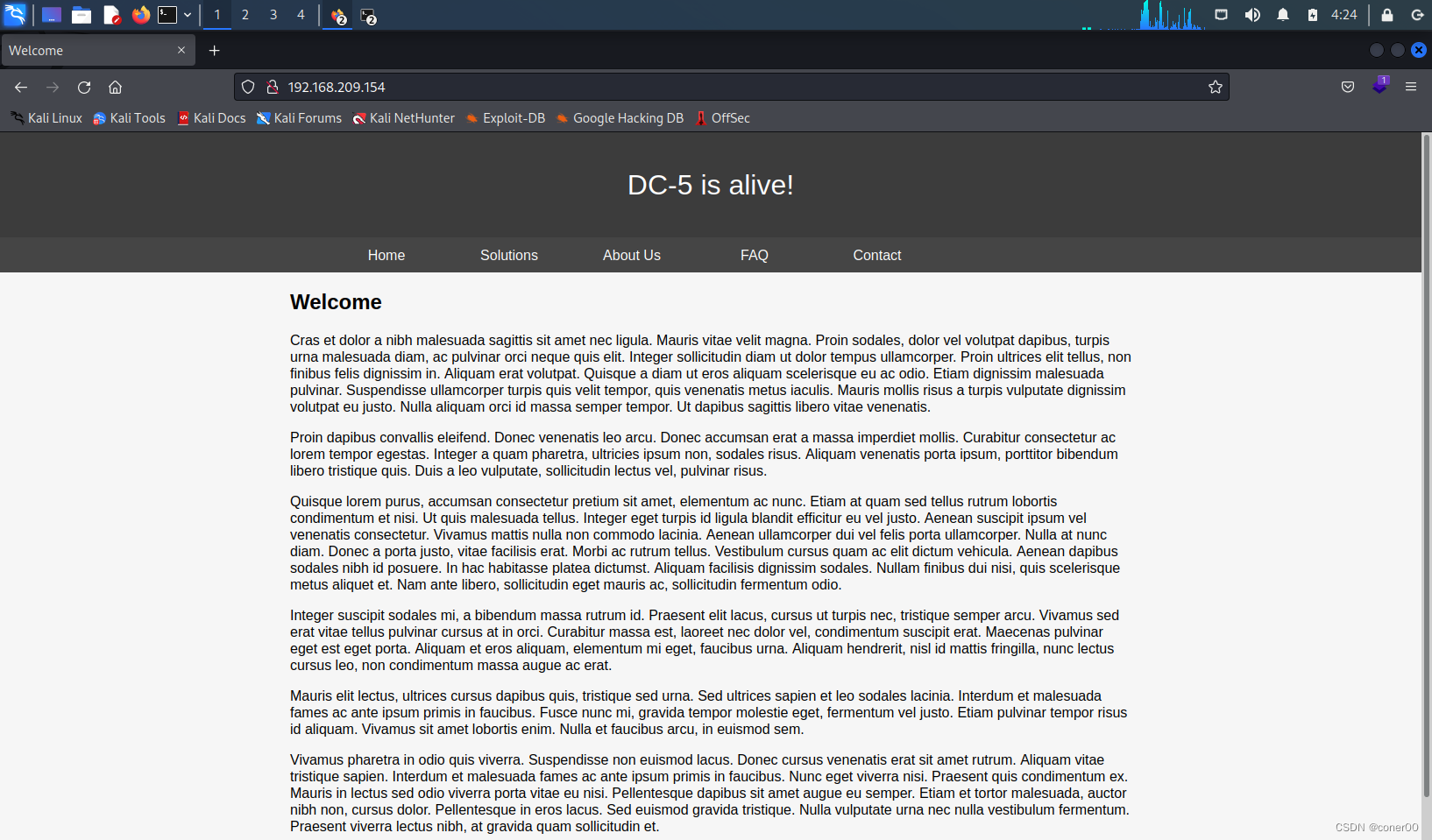

1、192.168.209.154:80

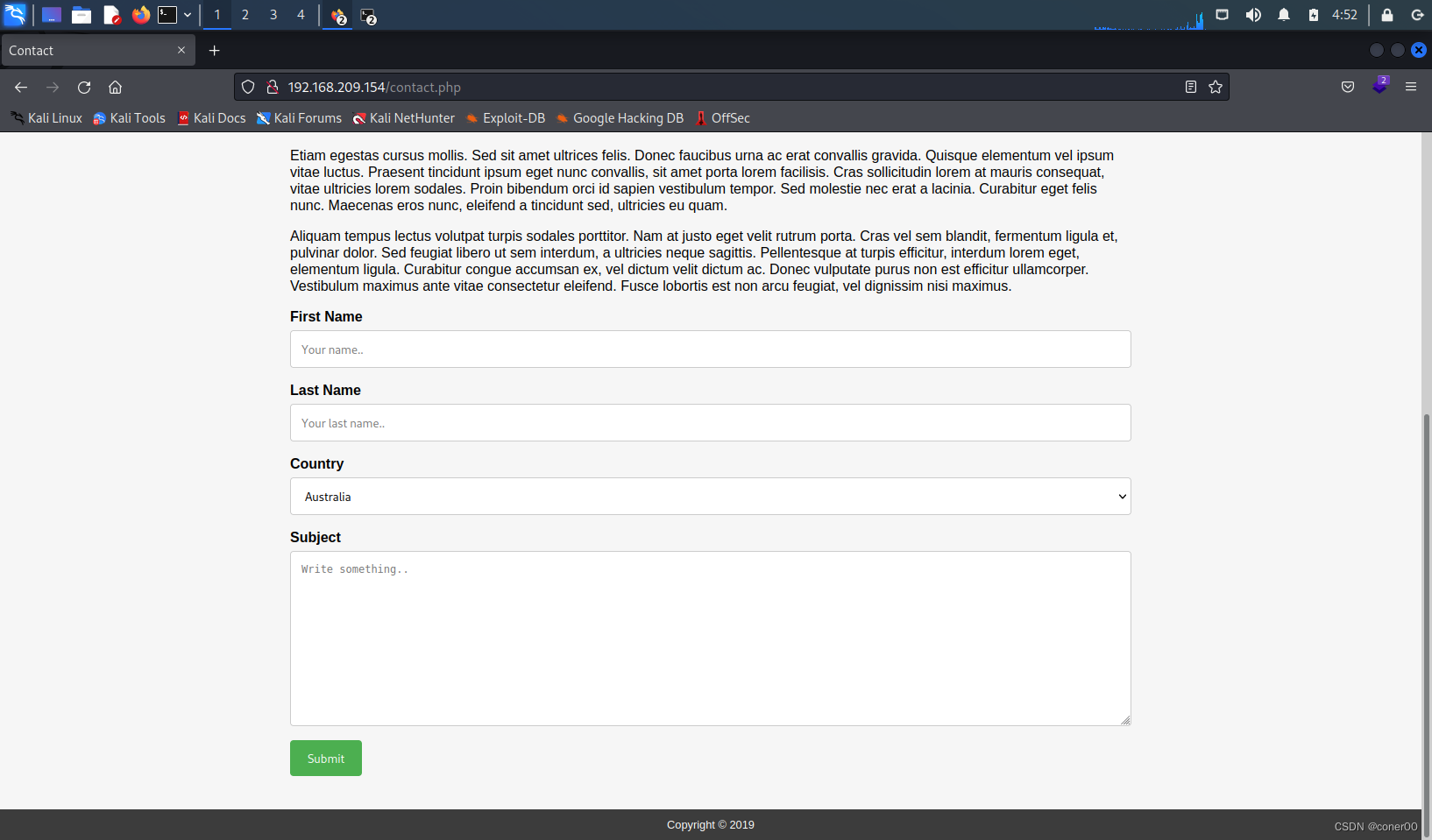

(1)、留言板功能

对192.168.209.154:80进行访问:

这好像是留言板。

<1>、xss漏洞

这里没有xss漏洞,因为没有闭合。

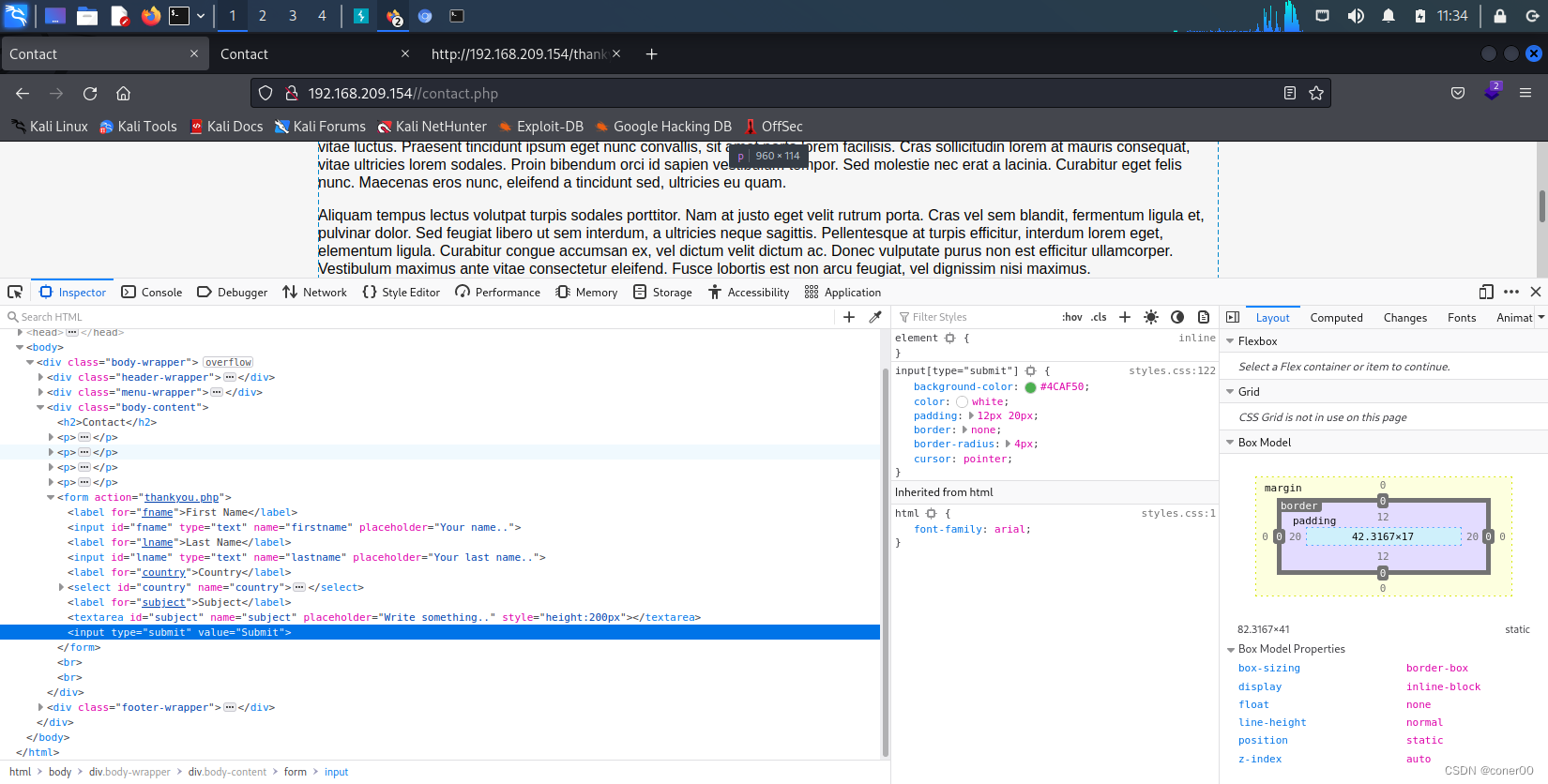

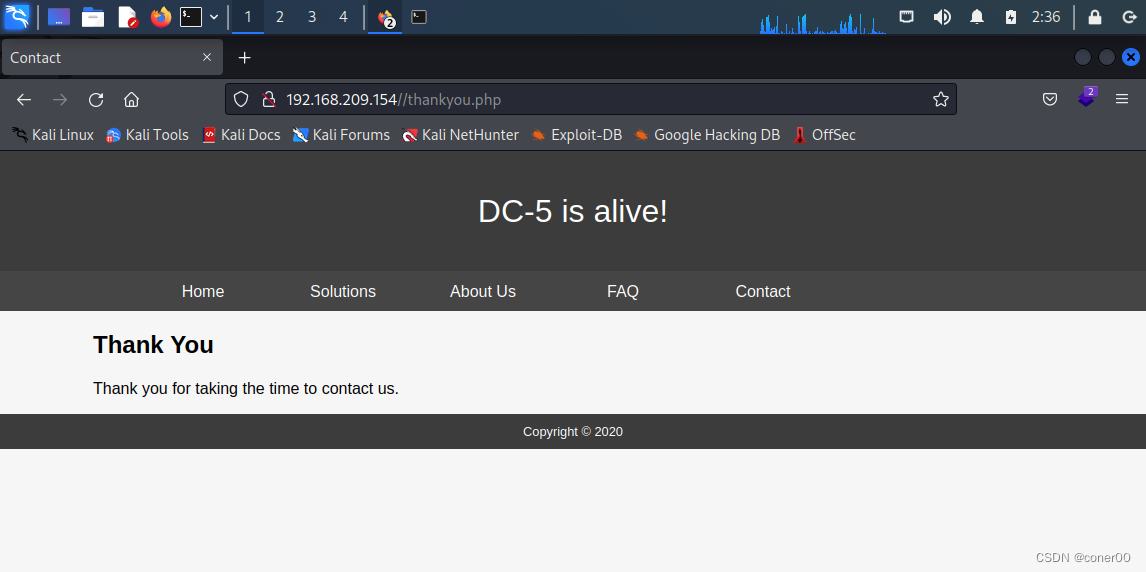

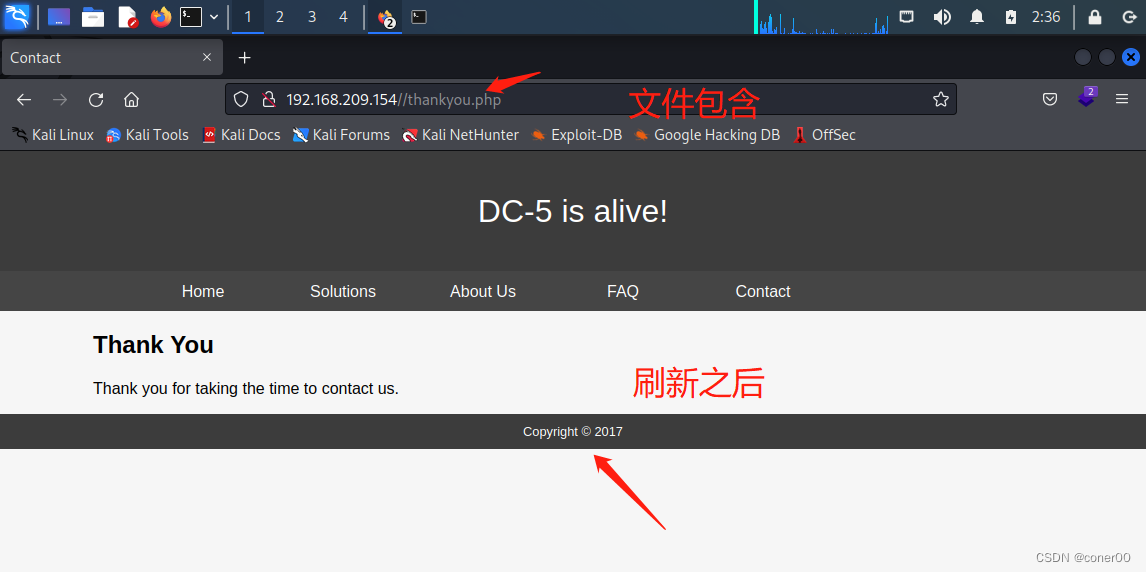

<2>、文件包含漏洞

试着留言一下,发送。

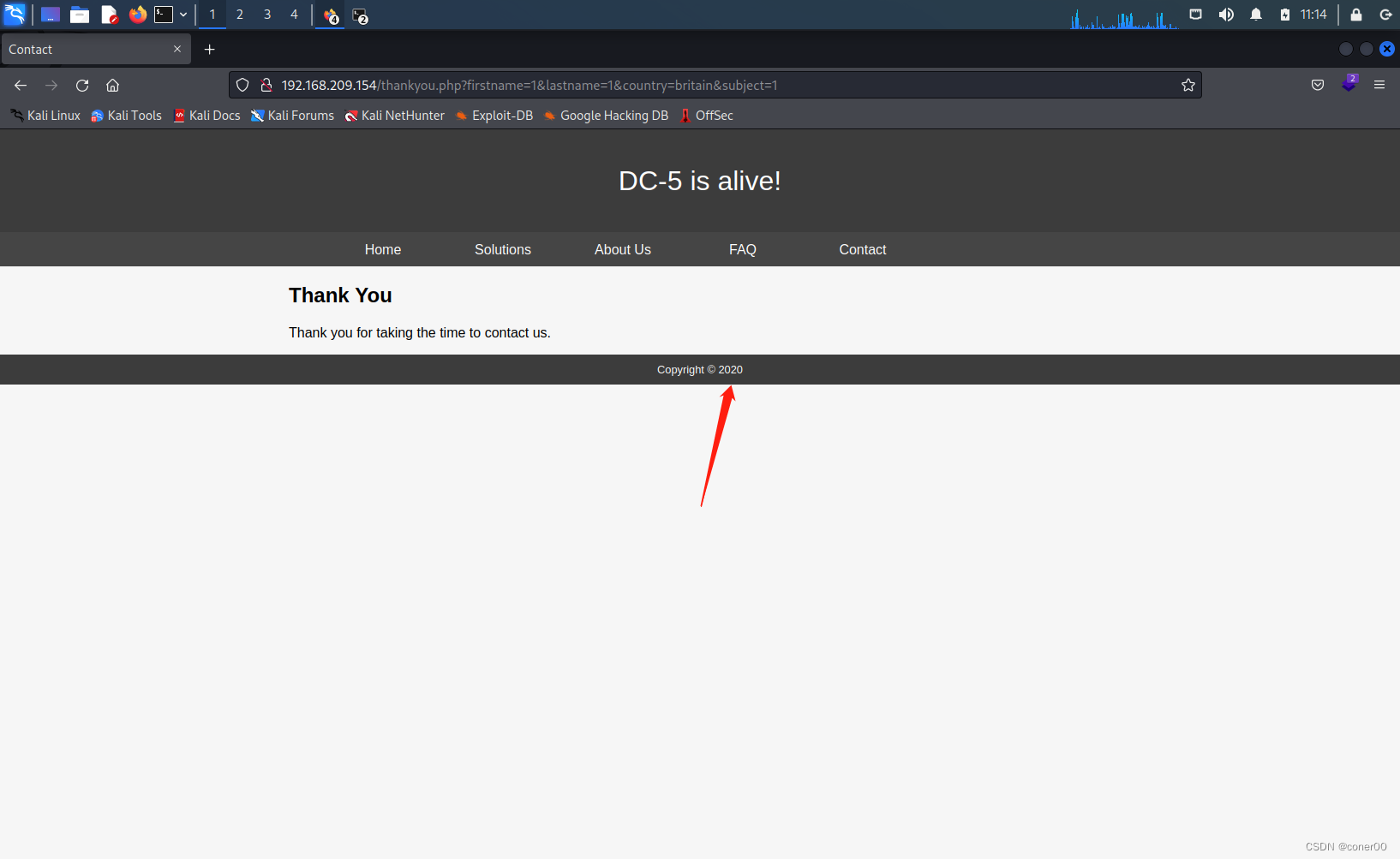

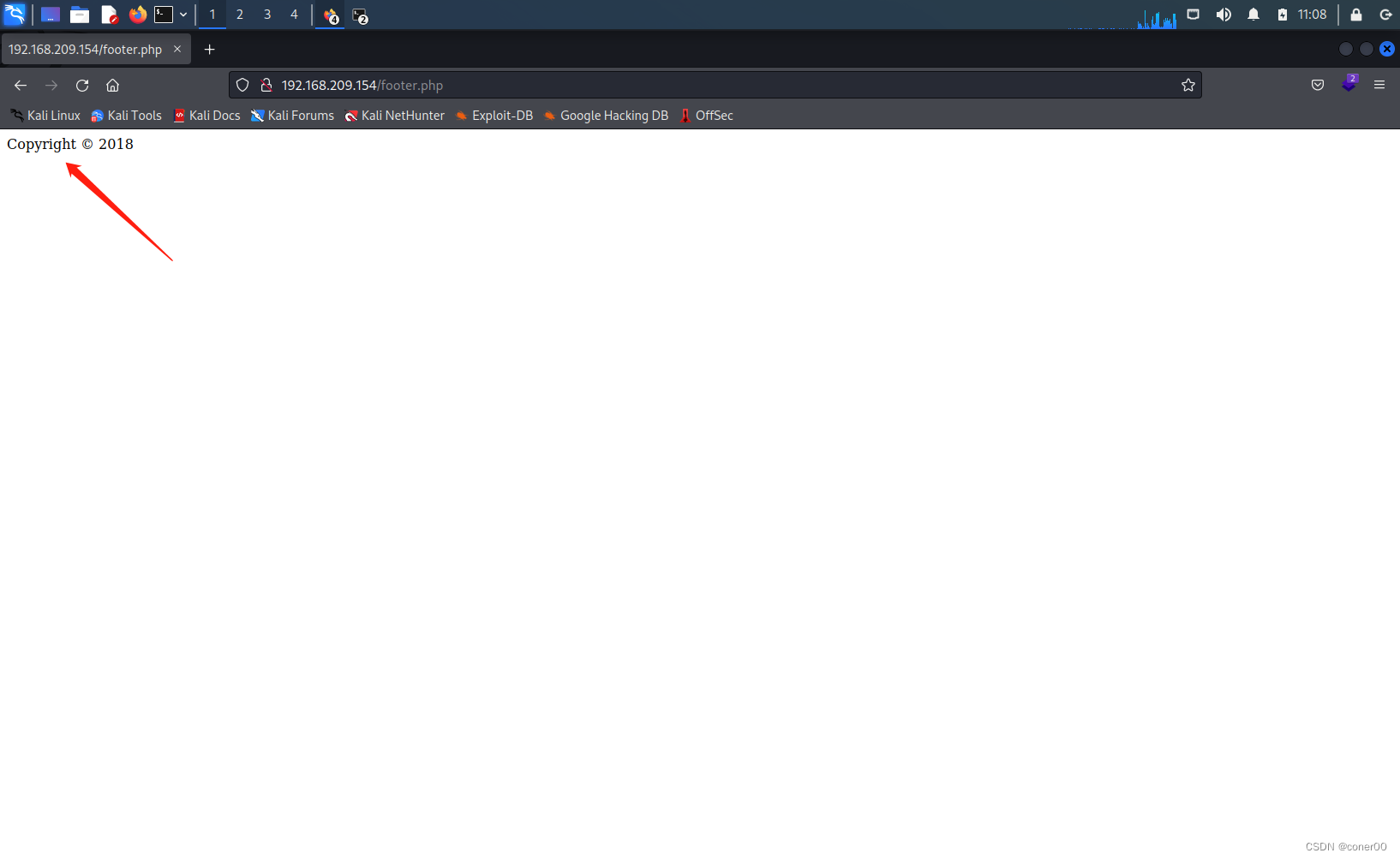

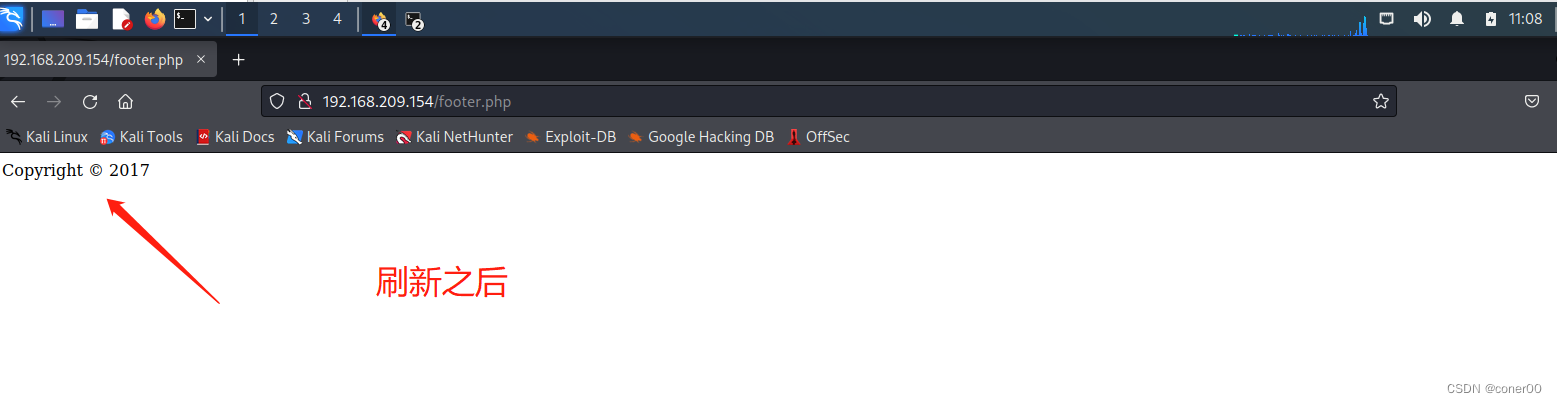

注意看这个数字,一旦刷新或再次提交就是变化的,

上面我们已经扫描出了文件目录,现在可以访问一下这些文件。

192.168.209.154/footer.php

三、漏洞利用

四、提权

五、知识总结

1、nginx

Nginx是一个http服务器,是一个使用c语言开发的高性能的http服务器及反向代理服务器。Nginx是一款高性能的http服务器/反向代理服务器及电子邮件(IMAP/POP3)代理服务器。

文章链接1:

https://bbs.huaweicloud.com/blogs/370225

5638

5638

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?