操作都是根据别的大佬的文章来的

但还是要记录一下

另外还要感谢可爱的啊离ヾ(๑╹◡╹)ノ"

虚拟机启动后发现要登录,但是却没有什么登录的信息,百度之后才发现这里是不提供的,需要要自己去渗透提权(真 小白)

确定目标

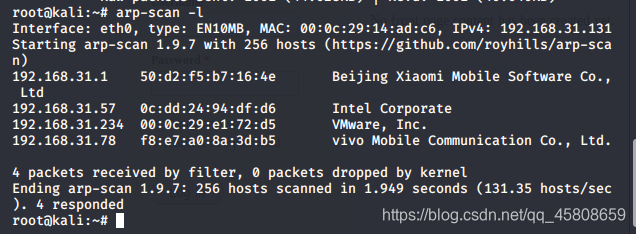

局域网内主机扫描

打开kali,都设置为桥接模式,可能是为了处在同一网段让kali能探测到DC-1吧

arp-scan是一个用来进来系统发现和指纹识别的命令行工具。它可以构建并发送ARP请求到指定的IP地址,并且显示返回的任何响应。

在kali中输入命令arp-scan -l

该命令作用是扫描局域网中所有设备

可得知为192.168.31.234的ip

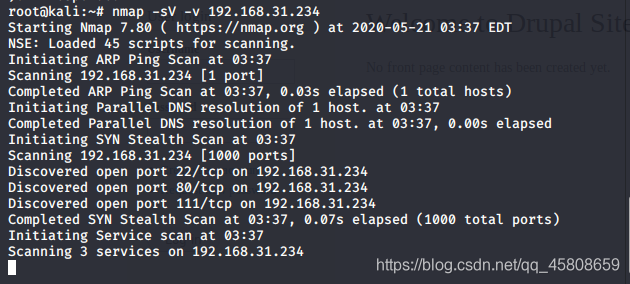

扫描主机端口

-sV 用来扫描目标主机和端口上运行的软件的版本

-p 80 指定80端口

-p- 扫描0-65535全部端口

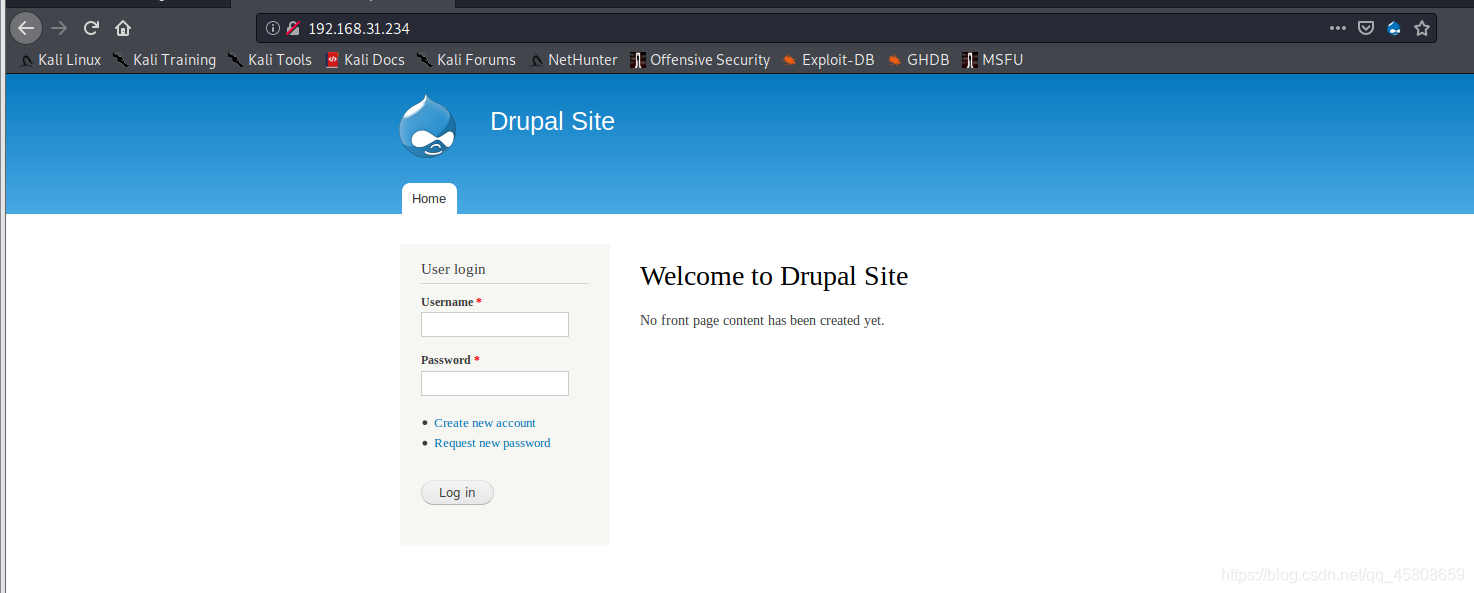

使用nmap扫描端口,开放了80端口,所以可以在浏览器中打开

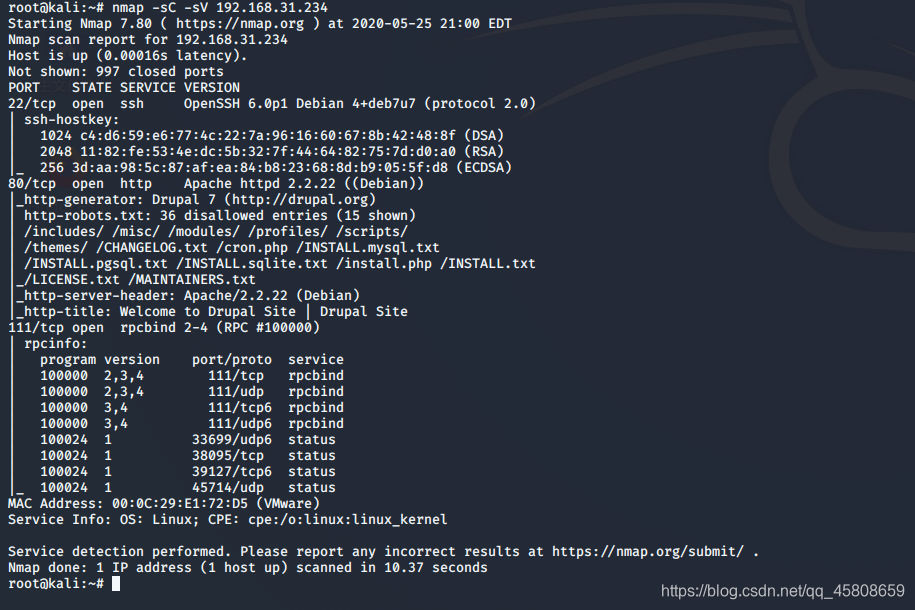

sC功能来使用脚本引擎功能

nmap -sC -sV 192.168.31.234

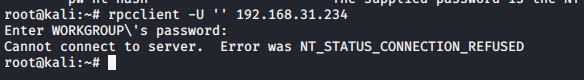

RCP服务

进入RPC服务端

rpcclient -U ‘’ 192.168.31.234

从这里面可以看出RPC没有利用价值

访问主页 收集信息

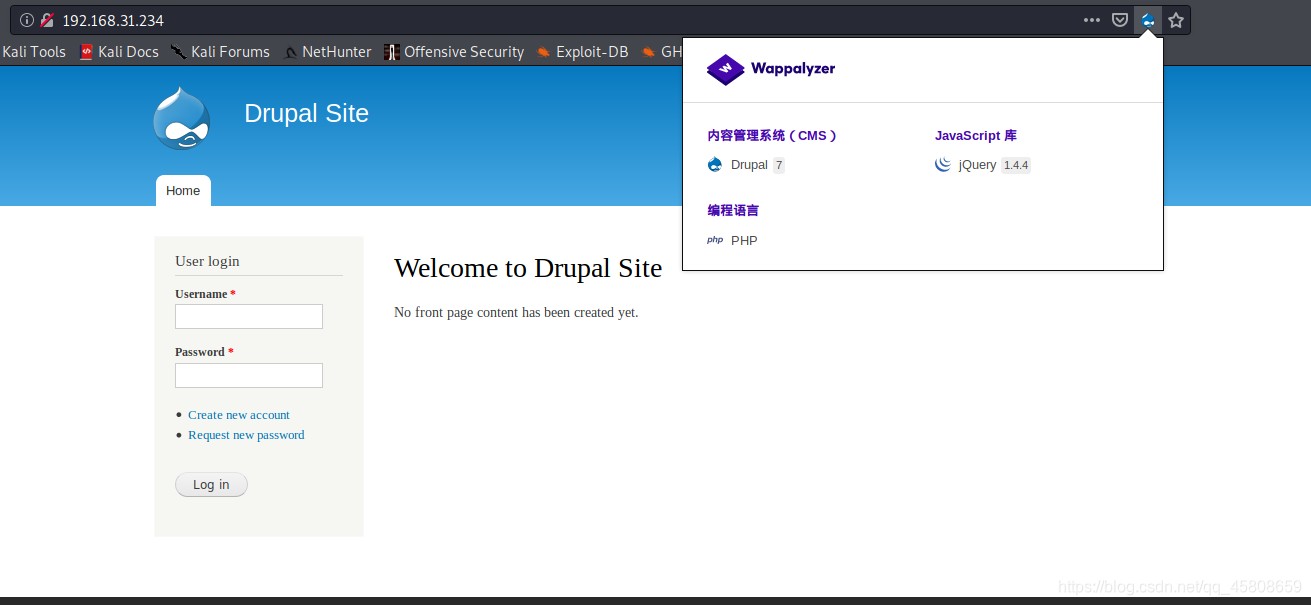

这里通过别人博客中发现一个插件,Wappalyzer 可以探测网站cms、框架、服务器等

可知为drupal cms

使用 metasploit 查找网站漏洞

Metasploit是一款开源的安全漏洞检测工具,可以帮助安全和IT专业人士识别安全性问题,验证漏洞的缓解措施,并管理专家驱动的安全性进行评估,提供真正的安全风险情报。

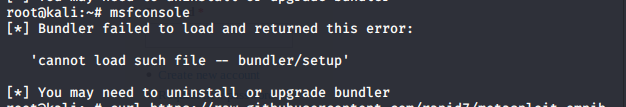

在启动metasploit时候报错

通过查找资料得知是由于bundler版本不一致造成,更换版本

gem install bundler:1.17.3

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

545

545

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?