咱们先看题,然后下载附件

打开附件可以看见是一张嚣张的表情包

那么我们先看一下文件详细信息

看到了STEGHIDE,然后搜一下这个STEGHIDE

看到关键信息hide data,隐写工具,后面一条可以看出是kali的工具,那么直接打开kali,看用法,

然后

steghide extract -sf torrent.jpg

提示输入密码,但是我们没有,直接回车吧

提出了个123.txt

我们打开看看,得到百度云盘的下载链接,我们来下载

点开123.png提升需要压缩包密码,然后下面的hint.txt这个文件名字就是提示的意思,我们打开看看

我们复制看看是不是解压密码。结果错误,难道是666,依旧错误,那么爆破吧,

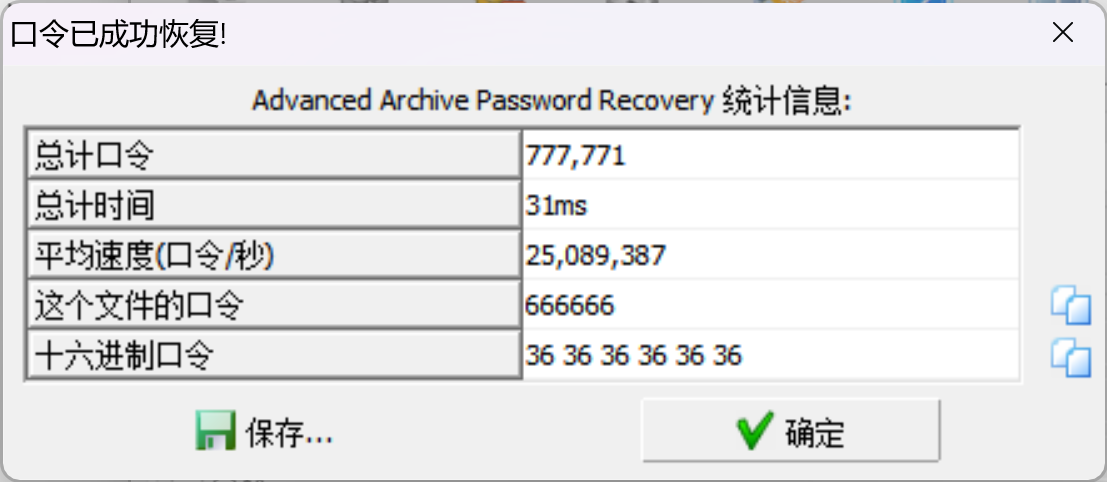

打开ARCHPR,进行压缩包密码爆破

爆破成功,密码666666

打开了123.png

没啥发现,想到会不会是隐写,然后放在kali里foremost一下,

得到了flag.png

很明显这图被改过了,那么进行修复得到

一串字符,但是不是flag,最后打开winhex,看到最后发现有一个网站

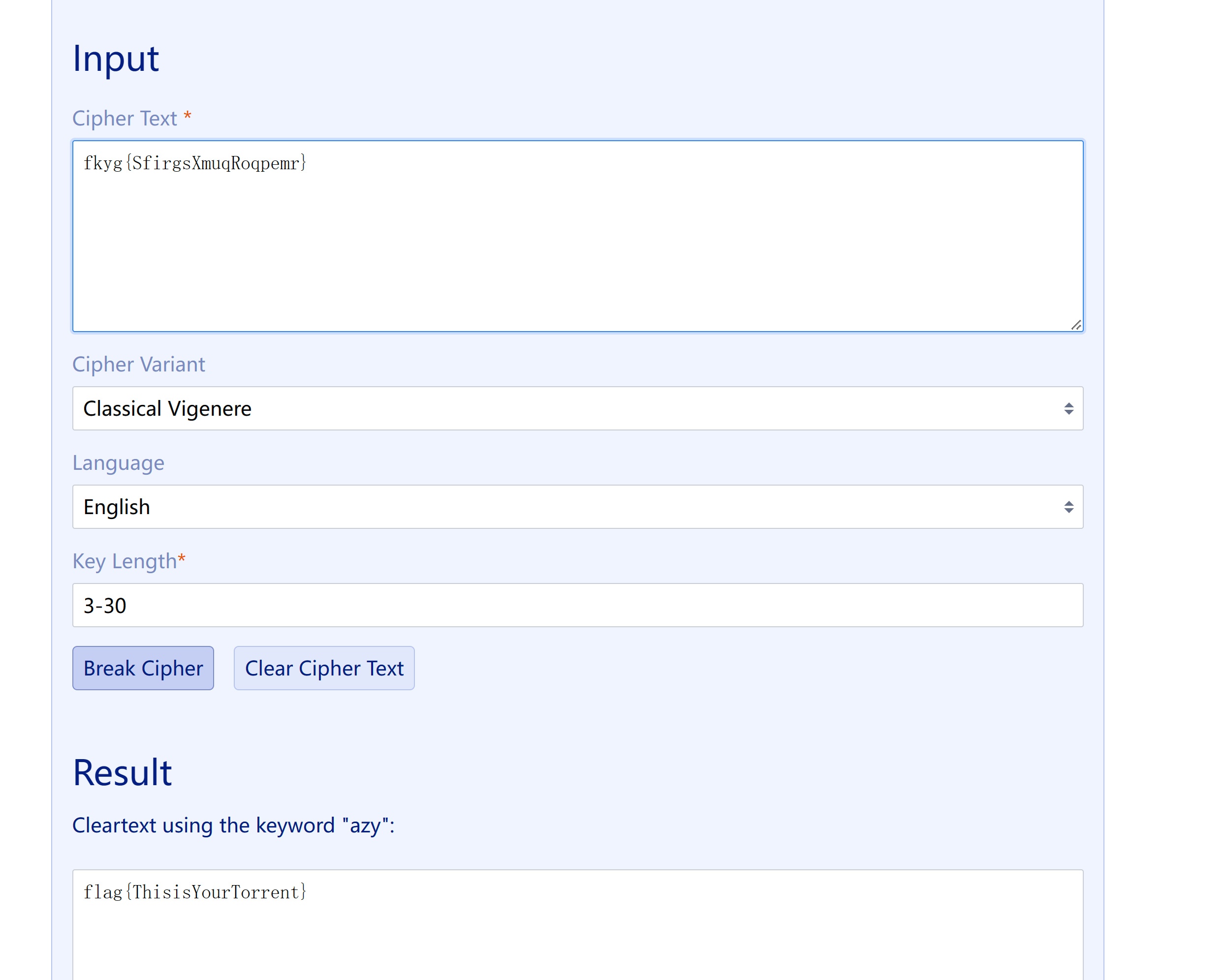

https://www.guballa.de/vigenere-solver

发现这是维吉尼亚密码,打开后进行解密得到flag

over

807

807

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?