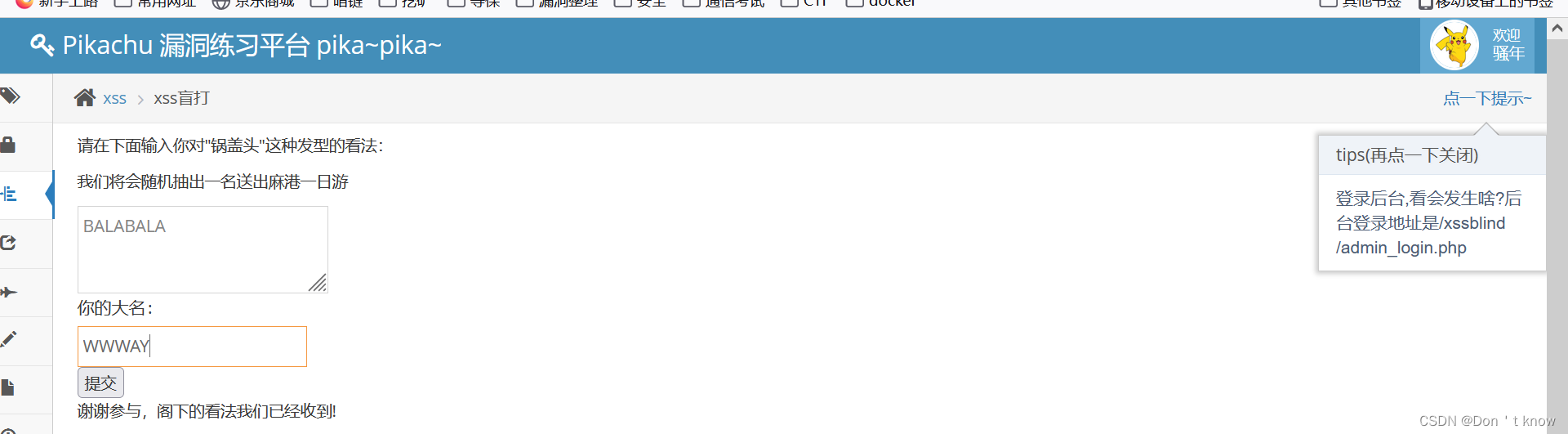

xss盲打

提交之后感觉我们的意见可能会在某处显示,但是我们又不能确定它在哪里,以什么方式显示,所以就只能根据经验进行尝试,并不能确定是否能注入成功,所以是盲注。

于是我们猜测之后可能会以表格的方式展示,那么如果是表格我们就先闭合他的标签:

</table><script>alert(123)</script>

然后我们点击提示,访问xssblind/admin.php,进入后台后可以看到注入成功:

xss之过滤

先尝试了一下,发现他有过滤,会将<script剔除:

看一下源码,发现这是一个p标签:

那我们可以尝试一下别的标签,比如<img>标签:

</p><image src='' onerror="alert(123)"提交之后可以看到成功注入:

xss之htmlspecialchars

尝试输入,发现被记录,F12发现记录变成了链接:

那么我们可以利用这个,在后面加onerror;当链接请求出错后就会执行onerror中的js代码:

" onerror="alert(123)

xss之href输出

尝试输入一些什么,然后发现会返回一句话,F12看一下,发现这个标签也是将输入的url放在了一个href属性里:

那么我们可以利用href属性的一些漏洞来进行xss攻击:href属性里可以利用javascript:js代码这一种伪协议来执行js代码;

javascript:alert(/xss/)

我们将设置好的payload输入后,点击文字链接,即可发现能够成功注入。

xss之js输出

尝试输入发现会返回一句话,F12看一下,发现他是输出了一个id为fromjs的p标签,感觉这是由js来输出的标签,于是搜索fromjs看看能不能找一下这个js代码在哪:

找到了这一段js代码,发现他有一个判断,变量ms是我们输入的东西,那么我们就可以利用这段js代码进行xss利用。设置payload:

'</script><script>alert(123)</script>我们先将原来的标签闭合掉,然后再构造一个新的标签,这样就可以成功注入了:

2018

2018

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?