网络安全—Kali Linux之ARP欺骗和DNS劫持

什么是ARP协议?

ARP协议是Address Resolution Protocol(地址解析协议)的缩写。在局域网中,网络中实际传输的是“帧”,帧里面是有目标主机的MAC地址的。在以太网中,一个主机要和另一个主机进行直接通信,必须要知道目标主机的MAC地址。获得目标的MAC地址是通过地址解析协议获得的,所谓“地址解析”就是主机在发送帧前将目标IP换成目标MAC地址的过程。

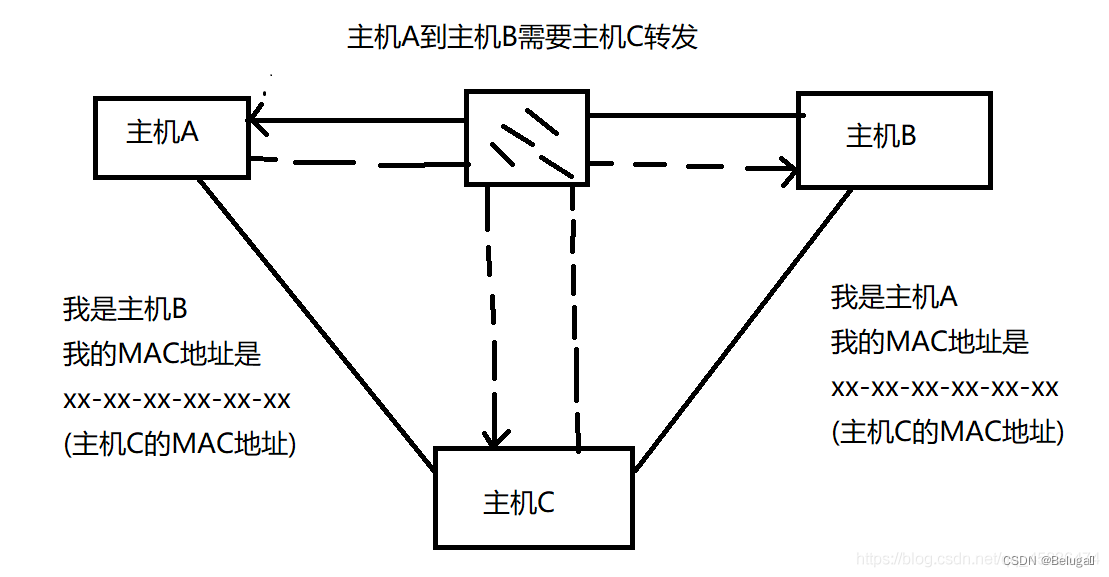

ARP欺骗也是中间人攻击的一种,将自己的MAC地址分别发送给主机A和主机B,然后,欺骗主机A和B,让它们以为已经连接到对方实际上则是连接到中间人攻击者主机C上了。然后两者之间的通信都经过主机C。

ARP欺骗的原理

ARP欺骗的原理就是把自己的MAC地址伪造成网关地址来欺骗其他主机。

其他的很好理解。看了相关博客,也都很详细,就不多说了。

前置工具

kali中的arpspoof

直接安装dsniff

//root用户使用

apt-getinstall dsniff

//普通用户使用

sudoapt-getinstall dsniff

1234dsniff中含有arpspoof,urlsnarf

本地靶机实现

实验一

目的:让目标主机断网或限速

首先要知道目标主机的IP地址和网关,这里以win7作为受害者机器,

了解两个基本命令

arp -a

//获取查看当前主机的AR

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1642

1642

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?