根据题目提示flag就是某个密码,并且flag不是常规形式

打开文件后看起来是一个linux的用户密码段

反正最后两个最可疑了,linux中密码的存储形式是MD5加密

第一个数据解码失败

第二个密文解密成功

果然不是常规形式,常规的flag一本都是是英文加数字的字符串

世上无难事

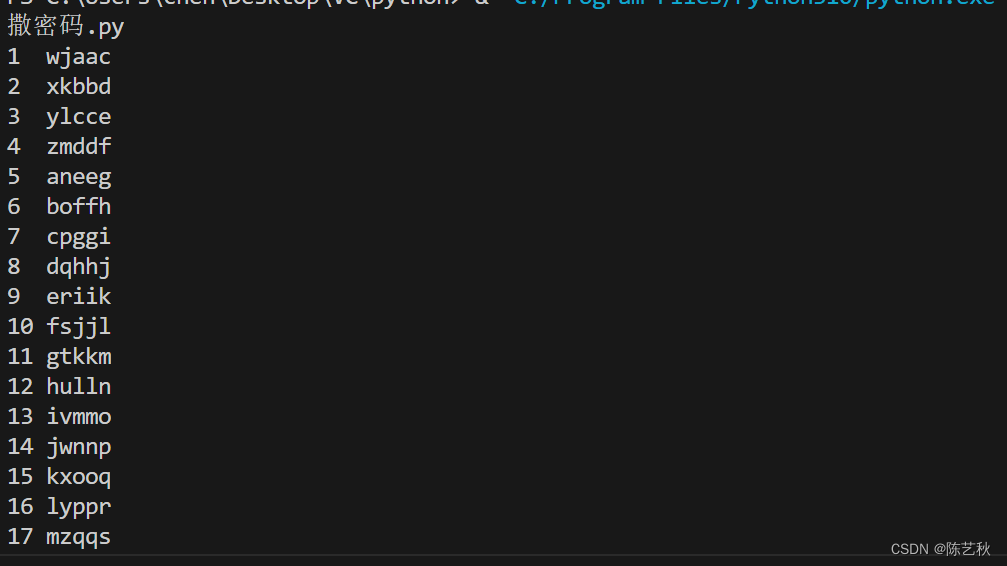

确实挺乱的,根据题目提示说还原成通顺的语句,加上这里的字符都有分隔,说明可能是字符移位的凯撒密码,但是题目又说加密方式毫无规律,先试试

但是脚本没有跑出来有用的信息

经过查看wp我们得知要根据提示关注三个点:

1.找到key作为答案提交

2.答案是32位

3.包含小写字母

其实一开始看见是32位字符,我还想着将文档里的数据再进行一次21位MD5加密来着

然后我们看文档的最后一段,全篇文档只有最后一段是最符合flag基本样式的

wp中写到要使用替换字符爆破

将pio替换成key进行爆破,转为小写后就是flag

old-fashion

说实话有点习惯了,则会题目类型都是一片一片来的

看文档样式:几大坨不知道是什么的字符串,还有末尾看着就像flag的字符串

这次就是将dsln替换为flag,字符数刚好合适

得到flag

1270

1270

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?