网页篡改,即攻击者故意篡改网络上传送的保文,通常以入侵系统并篡改数据、劫持网络连接或插入数据等形式进行。网页篡改事件想要做到预先检查和实时防范有一定的难度。网页篡改攻击工具趋向简单化与智能化。由于网络环境复杂,因此导致责任难以追查。虽然目前已经有防火墙、入侵检测等安全方法手段,但各类Web应用系统的复杂性和多样性导致其系统漏洞层出不穷、防不胜防,攻击者入侵和篡改页面的事件时有发生。因此,网页防篡改技术成为信息安全领域研究的焦点之一。

网页篡改事件分类

- 网页篡改一般有明显式和隐藏式两种。明显式网页篡改指攻击者是指攻击者为了炫耀自己的技术技巧,或表明自己的观点实施的网页篡改;隐藏式网页篡改一般是在网页中植入色情、诈骗等非法信息链接,在通过灰色、黑色产业链谋求非法经济利益。攻击者为了篡改网页,一般需提前找到并利用网站漏洞,在网页中植入后门,并最终获取网站的控制权权。

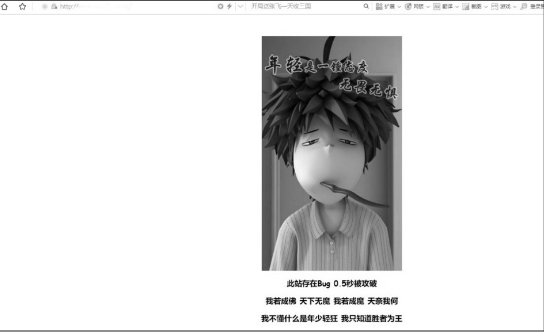

- 网页篡改的方法包括文件操作类和内容修改类方法。文件操作类方法指攻击者用自己的Web网页文件在没有授权的情况下替换Web服务器上的网页,或在Web服务器上创建未授权的网页;内容修改内方法就是对Web服务器上的网页内容进行增、删、改等非授权操作。如图所示,攻击者直接将网站主页修改,显示为炫耀式的图片。

网页篡改原因

攻击者获取经济利益

- 经济利益一直是攻击者攻击的主要动机之一,搜索引擎一般占据了互联网入口的大部分流量,我们在日常使用搜索引擎时,通常会优先选择排名靠前的搜索结果,因此有些黑色产业(网络赌博、色情等)经营者会通过与攻击者合作,购买攻陷站点来批量修改篡改页面,实现非法站点推广,从而获得巨大的经济利益,如图所示。

- 另外,随着虚拟货币的不断发展,让很多不法分子看到了商机,攻击者会向被篡改站点网页嵌入浏览器挖矿脚本或在网站中加入一段JavaScript代码,用户通过浏览器访问这些站点时,脚本会在后台执行,并占用大量资源,出现计算机运行变慢、卡顿,CPU利用率飙升的情况,进而使用户计算机沦为挖矿的“肉鸡”,且用户很难察觉。

攻击者展现能力,损坏他人形象

- 例如,攻击者会通过修改相关机构的门户网站主页,来展现自己的攻击能力,并损坏网站拥有者的形象。或者通过网页篡改,以权威部门的名义发布恶意或不良信息,以达到抹黑权威部门的而意图。

通过网页篡改、实现后续其他攻击

- 网页挂马。攻击者通过网页篡改,在Web网页中嵌入恶意脚本,从而可用实施网页挂马。

- 水坑攻击。攻击者通过网页篡改,在 Web 服务器上植入攻击代码,从而实施水坑攻击。

- 网络钓鱼。攻击者通过网页篡改,在 Web 网页中嵌入网络钓鱼代码,从而实施网络钓鱼

网页篡改攻击手法

- 利用网站漏洞实现对主机的控制并篡改网站页面是网页篡改的主要攻击手法。

网页篡改检测技术

外挂沦陷技术

- 用一个网页读取和检测程序,以沦陷方式读出要监控的网页,与真实网页比较,来判断网页内容的完整性,对被篡改的网页进行报警和恢复。

核心内嵌技术

- 将篡改检测模块内嵌在Web服务器软件中,它在每个网页流出时都进行完整性检查,对于篡改网页进行实时访问阻断,并及时报警和恢复。

事件触发技术

- 使用操作系统的文件系统或却动程序接口,在网页文件被修改时进行合法性检查,对于非法操作进行报警和恢复。

网页篡改防御方法

将服务器安全补丁升级到最新版

- 操作系统、应用程序、数据库等都需要使用最新的安全补丁,打补丁主要是为了防止攻击者利用缓冲溢出和设计缺陷等进行攻击。

封闭未使用但已经开放的网络服务端口及未使用的服务

- 对于Windwos Server 2003操作系统,推荐使用TCP/IP筛选器,可以配合Windows Server 2003系统防火墙,当然也可以通过操作比较复杂的IP安全策略来实现;对于Linux系统,可以使用自带的IPTable防火墙。一般用户服务器在上架前,会做好服务器端口封闭,以及关闭不使用的服务,但不排除部分运维人员为了方便而开启服务器的端口。

使用复杂的管理员密码

- 无论是系统管理员、数据库管理员,还是FTP及网站管理员使用的密码,都需要及时维护,并将默认密码重置为复杂密码,且避免有明显的规律。

网站程序及设计合理并注意安全代码的编写

- 在设计网站目录时,应尽可能地将只需要读权限的脚本和只需要写权限的脚本分开设置,避免采用第三方不明开发插件,网站程序的名称应按照一定的规律命名,以方便识别;在编写代码时,要注意对输入串进行约束,过滤可能产生攻击的字符串,特殊权限页面要添加身份验证代码。

设置合适的网站权限

- 网站权限设置包括为网站目录文件和每个网站创建一个专属的访问用户的权限。网站目录文件权限设置原则是:仅分配只写权限的目录文件,其他均为只读权限。

防止ARP欺骗的发生

- 安装ARP防火墙,并手动绑定网关MAC地址等。

网页篡改管理制度

- 为了更进一步加强防护,我们还需做好以下工作。

网站备份

- 数据备份工作必不可少。无论是攻击者入侵、硬件故障等都有可能造成数据丢失,我们可以利用网站数据备份尽可能恢复业务。

安全管理制度

- 任何技术手段的实施,如打安全补丁、网站数据备份、网站权限设置、密码复杂度设置、防火墙策略设置等,都需要人来完成。因此,制定有效的安全管理制度,并配备相关的实施人员,将技术手段结合制度贯彻下去至关重要。

应急响应处置措施

- 即便是在完善的技术和管理,也不能100%避免攻击事件的发生。因此,我们应准备好应急检查、记录和恢复的工具,按照规范的应急响应步骤处置,必要时可进行演练。一旦发生应急响应事件,可有条不紊地实施处置,并做好记录和总结,必要时可保护现场并进行报案处理。

本文探讨了网页篡改的攻击方式,包括明显式和隐藏式,以及攻击者的主要动机如经济利益和展示能力。还介绍了利用漏洞、水坑攻击和网络钓鱼的手段。此外,文章详细讲述了网页篡改检测技术、防御方法,以及企业应采取的安全管理制度和应急响应措施。

本文探讨了网页篡改的攻击方式,包括明显式和隐藏式,以及攻击者的主要动机如经济利益和展示能力。还介绍了利用漏洞、水坑攻击和网络钓鱼的手段。此外,文章详细讲述了网页篡改检测技术、防御方法,以及企业应采取的安全管理制度和应急响应措施。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?