文章目录

wireshark-1

解压后是个wireshark文件,应该是让溯流的

本来我是不知道怎末找的,看了大佬的博客,知道==由于登录网站需要用到HTTP协议,且会有post、login等关键信息。故我们在wireshark的搜素框中输入HTTP并搜索,一直点查找,直到info中出现post和login。==这一知识点,于是

查找post关键字,然后就得到了那组数据,然后

追溯tcp流

追溯tcp流

得到flag

得到flag

pure_color

下载附件,得到一个空白的的图片

属性和010安排啥都没

放在stegsolve里

得到flag

得到flag

Aesop_secret

得到一张gif

一帧一帧的分析

发现没有卵用,看不到什么特别的然后靓仔迷惑

(小声bb,我看wp复现的)

用记事本打开这个gif

发现密文

发现密文

我也觉得是base64,要不是看过wp我就信了,是Aes加密,密钥从gif来

iscc(大写)本来看了一眼wp的我,以为没有坑了,结果还有套娃,再来一次Ase原来的密钥得到flag

Training-Stegano-1

用stegsolve开,啥都没有,在加上010,啥也没发现。我看它说的是最简单的图片隐写 我**********,然后咳咳,看了wp然后。。。。

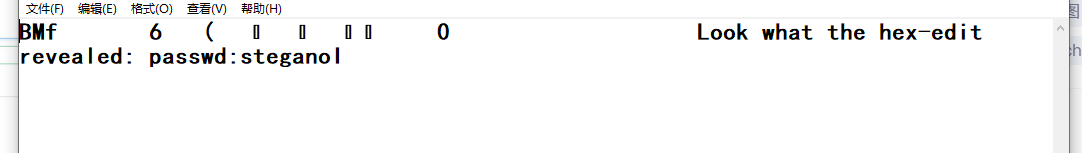

把后缀改为.txt文件,得到

我以为是的stegnaol十六进制…结果一直报错,才明白,就是stegnaol

我以为是的stegnaol十六进制…结果一直报错,才明白,就是stegnaol

得到flag

经过对各个wp的斟酌,我发现在010也能找到flag(是我眼拙了)

János-the-Ripper

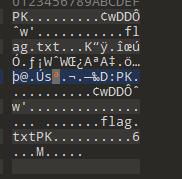

下附件,是个没后缀的东西,然后先放到010,看看是什么文件先

可以看到,开头是pk说明是压缩包,而且看到了flag说明里面包含了个flag的什么东西。先改后缀为zip

是一个带着加密密码的文档

至始至终也没看到密码的提示

就爆破了

Test-flag-please-ignore

得到白板文件,没后缀,我先放到010

联系题名,改成txt试试

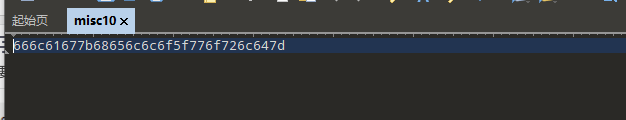

得到一串密文

先观察字符,像是十六进制

easycap

一个数据包

全是TCP,在搜索里找flag啥也没有,我以为跟上一道wieshake题差不多,找了post也没有,我就挨个找

找烦了,就追踪TCP流,从上道wirshake得到的启发,结果就直接给FLAG

我以为我运气好到爆,随便点一个就是flag,结果每个都有…

6566

6566

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?