一、公钥算法与私钥算法(2种)

1.私钥加密算法,又称 对称加密算法,因为这种算法解密密钥和加密密钥是相同的。也正因为同一密钥既用于加密又用于解密,所以这个密钥是不能公开的。

2、公钥加密算法

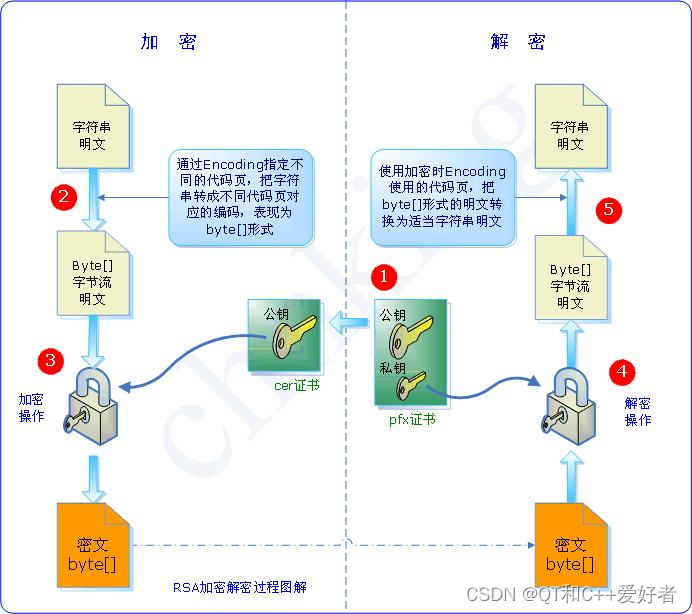

也就是 非对称加密算法,这种算法加密和解密的密码不一样,一个是公钥,另一个是私钥:

- 公钥和私钥成对出现

- 公开的密钥叫公钥,只有自己知道的叫私钥

- 用公钥加密的数据只有对应的私钥可以解密

- 用私钥加密的数据只有对应的公钥可以解密

- 如果可以用公钥解密,则必然是对应的私钥加的密

- 如果可以用私钥解密,则必然是对应的公钥加的密

公钥和私钥是相对的,两者本身并没有规定哪一个必须是公钥或私钥

*虽然非对称加密很安全,但是和对称加密比起来,它非常的慢,所以可以用对称加密来传送消息,但对称加密所使用的密钥我们可以通过非对称加密的方式发送出去。

常用的有:RSA ECC DSA

二、实现数据的安全传输

要实现数据的安全传输,就要对数据进行加密。

如果使用对称加密算法,加解密使用同一个密钥,除了自己保存外,对方也要知道这个密钥,才能对数据进行解密。如果你把密钥也一起传过去,就存在密码泄漏的可能。所以我们使用非对称算法,过程如下:

- 首先 接收方 生成一对密钥,即私钥和公钥;

- 然后,接收方 将公钥发送给 发送方;

- 发送方用收到的公钥对数据加密,再发送给接收方;

- 接收方收到数据后,使用自己的私钥解密。

由于在非对称算法中,公钥加密的数据必须用对应的私钥才能解密,而私钥又只有接收方自己知道,这样就保证了数据传输的安全性。

*需要特别强调私钥必须自己保存不能泄露,公钥可以随意分发的关键。另外不管公钥还是私钥其实都可以用于加密和解密,只是私钥加密被称为签名,公钥加密才叫做加密

*加密和解密:在常规情况下,私钥用于数据签名,而公钥用于数据加密。使用私钥对数据进行签名后,可以使用公钥验证签名的完整性。使用公钥加密数据后,只能使用相应的私钥进行解密。

*加密(encryption)与解密(decryption)

三、对信息进行数字签名

除了保证数据的安全传输之外,公钥体系的另一个用途就是对数据进行签名。通常“数字签名”是用来验证发送方的身份并帮助保护数据的完整性。

例如:一个发送者 A 想要传些资料给大家,用自己的私钥对资料加密,即签名。这样一来,所有收到资料的人都可以用发送者的公钥进行验证,便可确认资料是由 A 发出来的了。(因为只有A使用私钥签名得到的信息,才能用这个公钥来解) 采用数字签名,可以确认两点:

- 保证信息是由签名者自己签名发送的,签名者不能否认或难以否认。

- 保证信息自签发后到收到为止未曾作过任何修改。

之所以可以确认这两点,是因为用公钥可以解密的必然是用对应的私钥加的密,而私钥只有签名者持有。

总结:

- 每个用户都有一对私钥和公钥。

- 私钥用来进行解密和签名,是给自己用的。

- 公钥由本人公开,用于加密和验证签名,是给别人用的。

- 当该用户发送文件时,用私钥签名,别人用他给的公钥解密,可以保证该信息是由他发送的。即数字签名。

- 当该用户接受文件时,别人用他的公钥加密,他用私钥解密,可以保证该信息只能由他看到。即安全传输。

- 每个 Windows 操作系统并不会默认带有私钥和公钥。非对称加密算法中,私钥和公钥是成对生成的,通常由用户或者系统管理员在需要时自行生成,可以用ssL等等方法。 生成后通常在.ssh文件夹,ir_rsa为私钥;id_rsa.pub为公钥

数字验签不像加密一样改变数据把:

-

是的,数字签名不会像加密一样改变数据。数字签名是通过使用发送方的私钥对原始数据生成签名,而不是对数据进行加密。这个签名是数据经过特定算法计算得出的一串密文,它与原始数据相关联,并且具有唯一性。

在验证数字签名时,接收方会使用发送方的公钥对签名进行解密,并且使用相同的算法重新计算数据的哈希值或摘要。然后,将重新计算得到的哈希值或摘要与签名进行比较。如果它们匹配,那么可以确认数据确实来自发送方,并且在传输过程中没有被篡改。

因此,数字签名不会改变数据本身,而是通过对数据进行哈希或摘要计算,并将计算结果与签名进行比较来验证数据的真实性和完整性。这种方式可以确保数据的一致性和安全性,以防止数据被篡改或伪造。

5279

5279

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?