用到的软件:

phpstudy 、Burp suite

操作步骤:

①打开phpstudy

开apache服务器和MySQL数据库服务器

②然后打开Burp suite

此时会出现无法拦截到内容的情况,即burp suite没收到代理的内容:

解决方法1:

打开cmd输入ipconfig,查找ipv4地址,覆盖到靶场的127.0.0.1

解决方法2:

查看浏览器插件是否启用:

③打开靶场

地址为:http://127.0.0.1/dvwa-master/ 或 http://localhost/d

点击DVWA Security 修改难度为Medium

然后点击File Upload

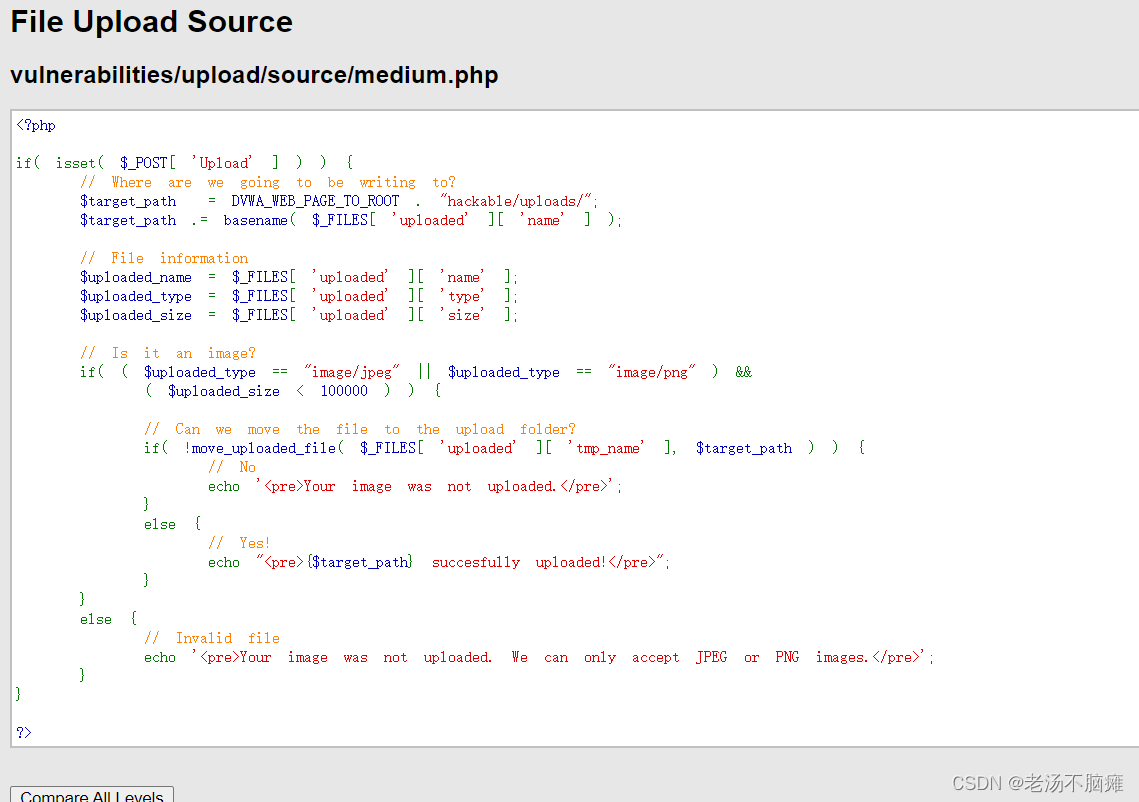

④分析客户端检测形式

可以看到,只让图片格式上传,是白名单验证

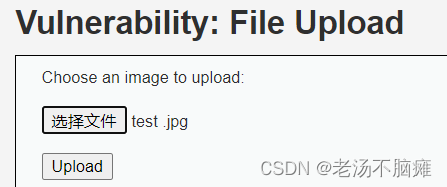

⑤上传文件并且使用burp suite修改扩展名

test本来是php文件,先改成jpg,然后在burp suite拦截下来后去改回去

完成。

4088

4088

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?