信息安全基础技术

1.密码学

1.1.加密与解密

信息在传播的过程中有可能被截获。为了避免截获,必须加密。有加密,就必须有解密。

明文:未加密的原始信息

密文:加密后的信息

明文被加密变成密文,密文解密后变成明文

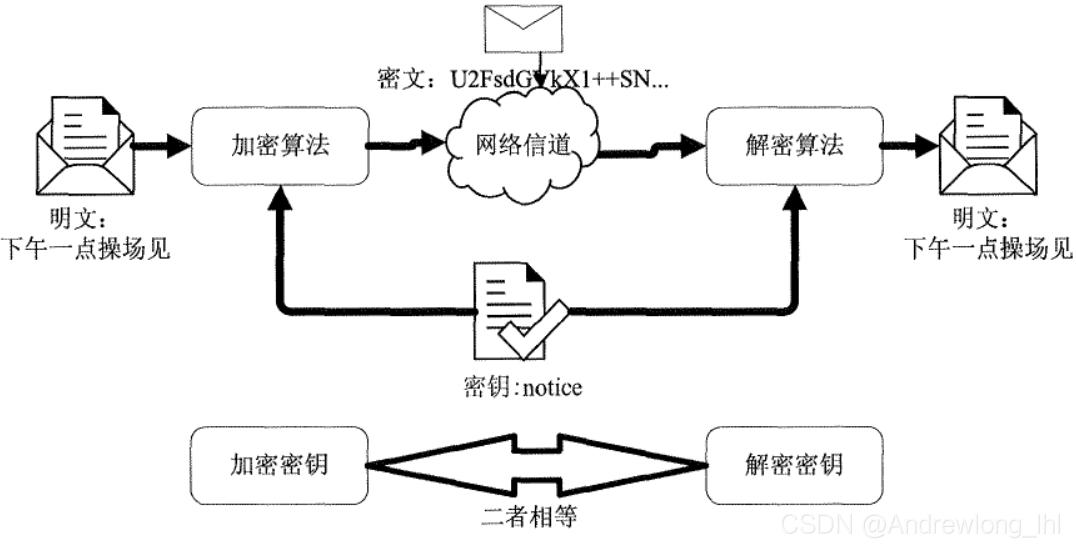

- 对称加密算法 单一密钥

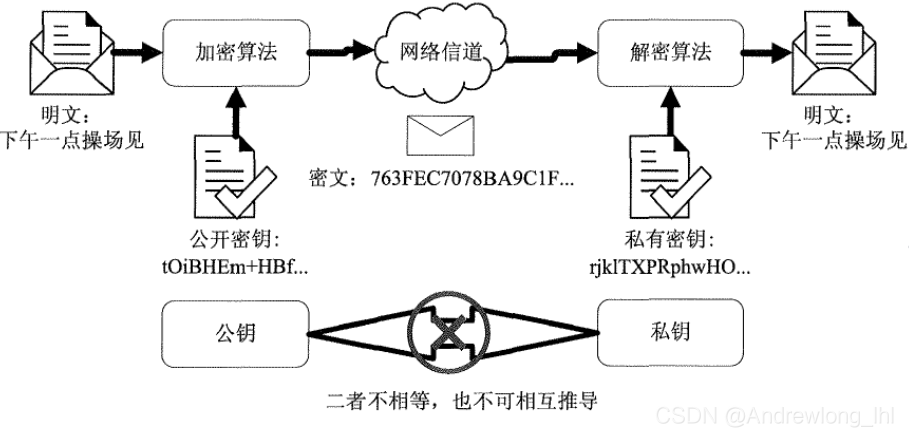

- 非对称加密算法 公钥和私钥

- 混合加密

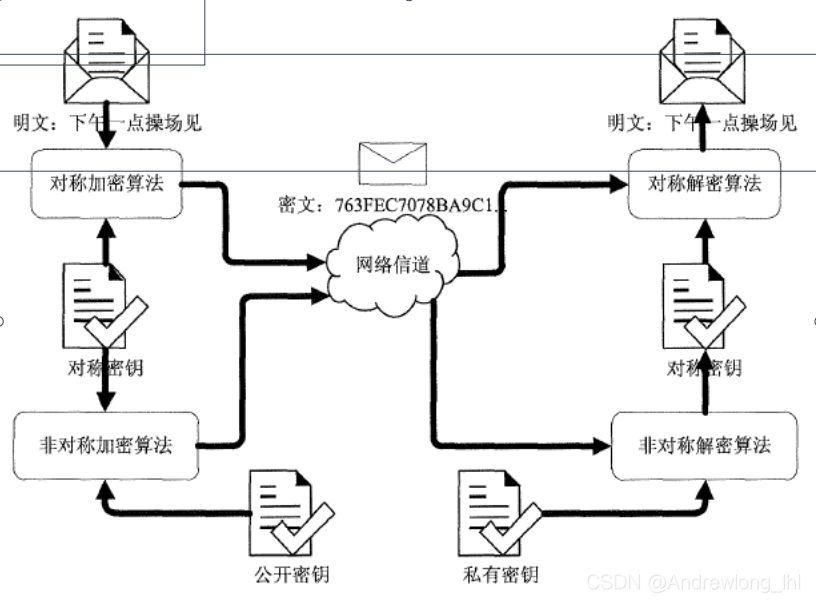

将对称加密算法和非对称加密算法结合使用。使用对称加密算法加密信息,使用非对称机密算法加密对称加密算法的秘钥。

1.2.哈希函数

哈希函数又称哈希算法。是用来确定信息完整性的工具。常见的有MD5和SHA。

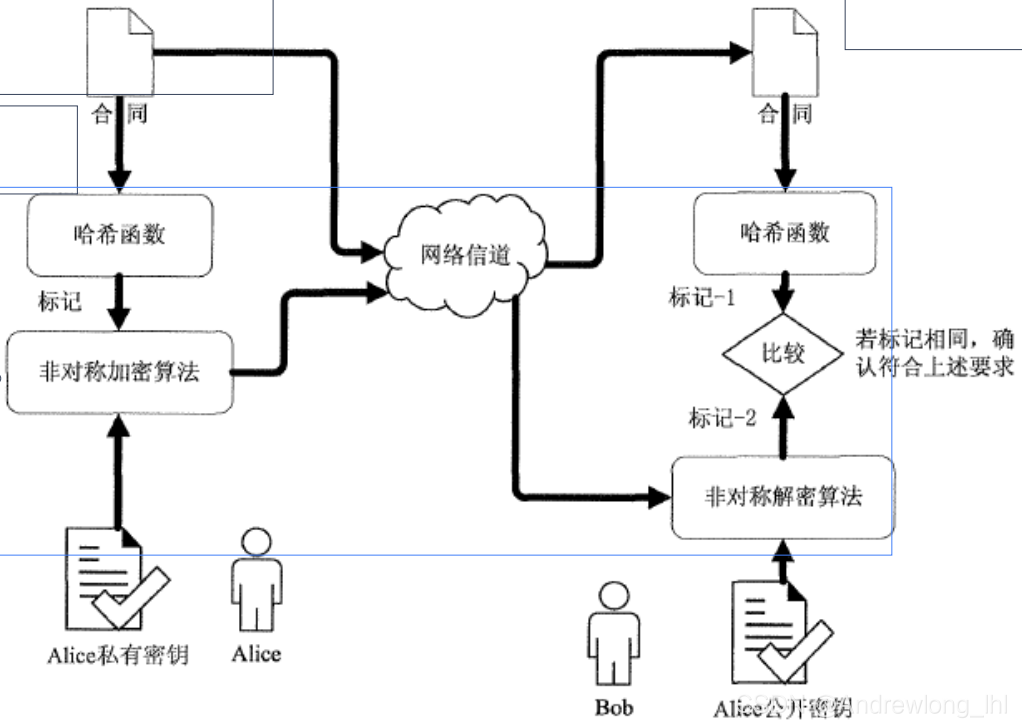

1.3.数字签名

在网络中传输的信息有可能被篡改或者行为否认。

将明文进行哈希,得到哈希值

将哈希值用私钥加密

将明文和加密后的哈希值一同传送到对端

对端使用公钥解密得到哈希值

将收到的明文进行哈希计算,并与上一步的哈希值进行匹配如果一致,则认为成功

2.数字证书与公钥基础设施

2.1.数字证书

由第三方可信机构(一般是证书服务器)颁发的数字证书,可以证明身份的可信度。

2.2.公钥基础设施

公钥基础设施PKI(Public Key Infrastructure)是一种遵循既定标准的公钥管理平台。它能够为所有网络应用提供加密和数字签名等密码服务所必须的秘钥和证书管理体系。

2.3.认证权威机构

认证权威机构CA (Certification Authority)它可以由国际性组织、政府、企业和个人等设立。主要功能有:

证书的办法和管理

证书黑名单管理

RA(用户注册系统)的设立、审查和管理

3.身份认证

基本方法

用户认证主要是为了鉴别身份

用户所知道的,例如口令、秘钥等

用户所拥有的,例如印章、USB Key等

用户所具有的生物特性,例如指纹、声音、虹膜和人脸等

4.访问控制

4.1.基本概念

访问控制主要包括主体、客体和控制策略三个要素:

主体是指提出访问资源具体请求的实体

客体是指被访问资源的实体

控制策略是指主体对客体的相关访问规则的集合

4.2.技术简介

自主访问控制(Discretionary Access Control,DAC)。由资源所有者设定,谁可以有哪些权限做些什么事

强制访问控制(Mandatory Access Control,MAC)。部署该控制的系统可以决定一个主体是否可以访问某个客体

基于角色的访问控制(Role-based Access Control,RBAC)。基于职能角色来设定访问控制策略

5.安全审计

作用:

威胁和警告潜在的攻击者和滥用授权的合法用户。

提供有价值的系统使用日志,帮助系统管理员及时发现系统入侵行为和潜在漏洞。

在发生故障后,可以帮助评估故障损失、重建时间和数据恢复。

对系统控制、安全策略与规程中特定的改变作出评价和反馈,便于修订决策和部署。

876

876

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?