1.题目

1.使用Wireshark查看并分析Windows 7桌面下的logs.pcapng数据包文件,通过分析数据包attack.pcapng找

出恶意用户目录扫描的第9个文件,并将该文件名作为Flag值

2.继续查看数据包文件logs.pacapng,分析出恶意用户扫描了哪些端口,并将全部的端口作为Flag值(形式:

[端口名1,端口名2,端口名3…,端口名n])从低到高提交;

3.继续查看数据包文件logs.pacapng分析出恶意用户读取服务器的文件名是什么,并将该文件名作为Flag值

(形式:[robots.txt])提交;

4.继续查看数据包文件logs.pacapng分析出恶意用户写入一句话木马的路径是什么,并将该路径作为Flag值

(形式:[/root/whoami/])提交;

5.继续查看数据包文件logs.pacapng分析出恶意用户连接一句话木马的密码是什么,并将一句话密码作为Flag

值(形式:[一句话密码])提交;

6.继续查看数据包文件logs.pacapng分析出恶意用户下载了什么文件,并将文件名及后缀作为Flag值(形式:

[文件名.后缀名])提交;

7.继续查看数据包文件logs.pacapng将恶意用户下载的文件里面的内容作为Flag值(形式:[文件内容])提交。

2.过程及解析

1.使用Wireshark查看并分析Windows 7桌面下的logs.pcapng数据包文件,通过分析数据包attack.pcapng找出恶意用户目录扫描的第9个文件,并将该文件名作为Flag值

具体步骤:

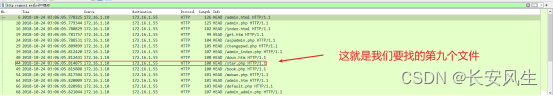

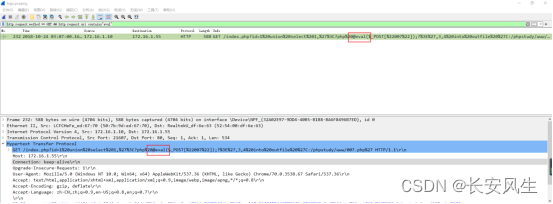

因为扫目录常用http请求方式为:head、get、post

请求报文的请求头通常为head,使用http.request.method==HEAD过滤

然后按照时间顺序来查看恶意用户访问了哪些文件,并找出第9个文件的文件名。这个文件名就是需要提交的Flag值 Flag:[star.php]

2.继续查看数据包文件logs.pacapng,分析出恶意用户扫描了哪些端口,并将全部的端口作为Flag值(形式:[端口名1,端口名2,端口名3…,端口名n])从低到高提交;

具体步骤:

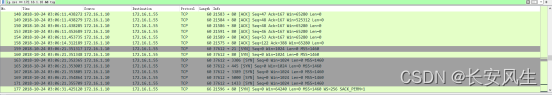

可以看到这里这里只有http和tcp协议,通过ip.src == 172.16.1.10 && tcp 查找

可以很容易看出Flag价值:Flag:[21,80,445,1433,3306,3389,5000]

3.继续查看数据包文件logs.pacapng分析出恶意用户读取服务器的文件名是什么,并将该文件名作为Flag值(形式:[robots.txt])提交;

具体步骤:

因为http请求就三种head,post,get且题目提示为.txt文件,所以我就通过http.request.method == POST/HEAD/GET && http.request.uri contains".txt" 过滤,结果就GET 有。如下图:所以Flag为:Flag:[name.txt]

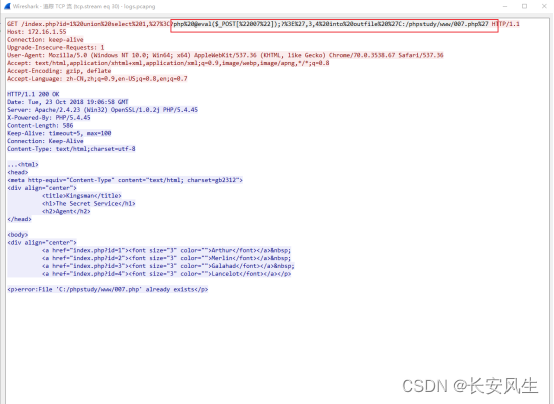

4.继续查看数据包文件logs.pacapng分析出恶意用户写入一句话木马的路径是什么,并将该路径作为Flag值 (形式:[/root/whoami/])提交;

具体步骤:因为上个题目可知只有GET请求,而且一句话木马里面有eval字样,所以我就通过http.request.method == GET && http.request.uri contains"eval"这个过滤,不出所料直接找到了:

然后打开追踪流复制里面的东西进行URL解码:

直接就可以看到路经

所以Flag为:Flag:[C:/phpstudy/www/]

5.继续查看数据包文件logs.pacapng分析出恶意用户连接一句话木马的密码是什么,并将一句话密码作为Flag 值(形式:[一句话密码])提交;

具体步骤:可以通过上面的知道Flag为:Flag:[007]

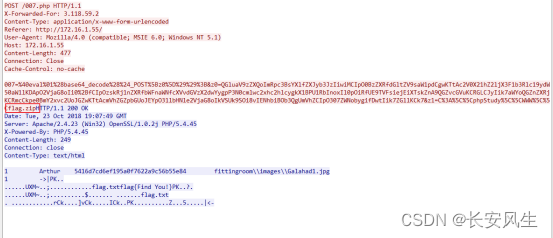

6.继续查看数据包文件logs.pacapng分析出恶意用户下载了什么文件,并将文件名及后缀作为Flag值(形式: [文件名.后缀名])提交;

具体步骤:可以同上面一个一句话木马知道是通过post请求的然后通过http.request.method == POST 过滤:

发现第三个有文件:

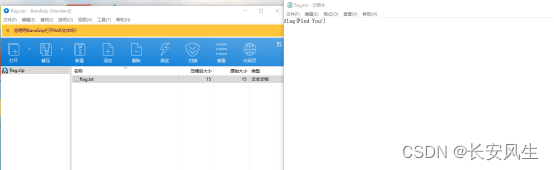

所以Flag的值:Flag:[flag.zip]

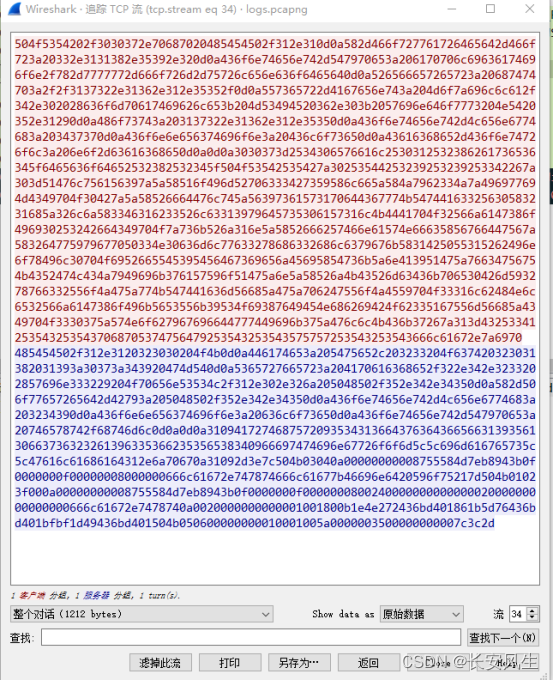

7.继续查看数据包文件logs.pacapng将恶意用户下载的文件里面的内容作为Flag值(形式:[文件内容])提交。

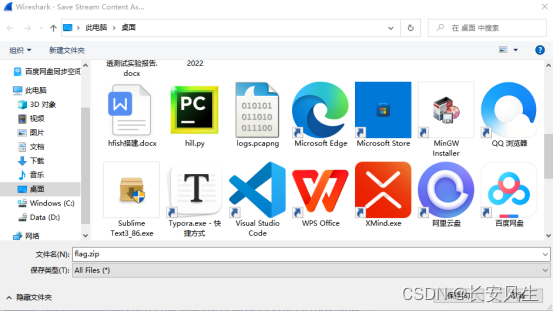

具体步骤:我们直接可以同过提取里面的内容下载到本地也可以直接看通过tcp流看出里面的内容:

也可以直接看:

所以Flag值:

Flag:[flag{Find You!}]

553

553

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?