一、session攻击简介:

Session对于Web应用是最重要的,也是最复杂的。对于Web应用程序来说,加强安全性的首要原

则就是:不要信任来自客户端的数据,一定要进行数据验证以及过滤,才能在程序中使用,再保存

到数据层。然而,为了维持来自同一个用户的不同请求之间的状态,客户端必须要给服务器端发送

一个唯一的身份标识符(SessionID)。很显然,这和前面提到的安全原则是矛盾的,但是没有办

法,http协议是无状态的,为了维持状态,我们别无选择。由此可以看出,Web应用程序中最脆弱

的环节就是session,因为服务器端是通过来自客户端的一个身份标识来认证用户的,所以session

是Web应用程序中最需要加强安全性的环节。

二、主要攻击方式

基于session的攻击有很多种方式。大部分的手段都是首先通过捕获或者固定合法用户的session,然

后冒充该用户来访问系统。也就是说,攻击者至少必须要获取到一个有效的session标识符,用于

接下来的身份验证。

攻击者至少可以通过以下三种方式来获取一个有效的session标识符

1、会话预测

原理:

会话预测这种方式需要攻击者猜测出系统中使用的有效的session标识符(PHP中格式为

PHPSESSID=1234),类似暴力破解。目前会话预测这种攻击方式基本上不太可能成功

①PHP生成随机的sessionid往往是极其复杂的并且难于被预测出来

②PHP生成session字符串无任何规律和顺序。

2、会话捕获(劫持)

原理:

①会话劫持(Session hijacking)

②通过窃取合法用户SessionID后,使用该SessionID登录目标账号的攻击方法

③会话劫持最重要的部分是取得一个合法的会话标识来伪装成合法用户。

攻击步骤

①目标用户需要先登录站点

②登录成功后,该用户会得到站点提供的一个会话标识SessionID

③攻击者通过某种攻击手段捕获SessionID

④攻击者通过捕获到的Session ID访问站点即可获得目标用户合法会话

获取SessionlD的方式

攻击者获取SessionID的方式有很多种:

①暴力破解:尝试各种SessionID,直到破解为止

②预测:如果SessionID使用非随机的方式产生,那么就有可能计算出来

③窃取:使用网络嗅探、XSS攻击等方法获得

对于php来说,其内部Session的实现机制虽然不是很安全,但是关于生成SessionID的环节还是比

较安全的,这个随机的SessionID往往是极其复杂的并且难于被预测出来,所以,暴力破解

SessionID和预测SessionID的攻击方式基本上是不太可能成功的。

对于窃取SessionID的方式大多使用网络数据通讯层进行攻击获取,可以使用SSL进行防御。

防御方法

①更改Session名称:PHP中Session的默认名称是PHPSESSID,此变量会保存在Cookie中,如果

攻击者不分析站点,就不能猜到Session名称,可以阻挡部分攻击

②关闭透明化SessionID:透明化SessionID指当浏览器中的Http请求没有使用Cookie来存放

SessionID时,SessionID则使用URL来传递。

③设置HttpOnly:通过设置Cookie的HttpOnly为true,可以防止客户端脚本访问这个Cookie,从而有

效的防止XSS攻击。

④关闭所有phpinfo类dump request信息的页面:phpinfo页面会dump出请求信息其中就包括Cookie

信息

⑤验证HTTP头部信息

中间人攻击:

中间人(MITM)中间人攻击(Man-in-the-MiddleAttack,简称“MITM攻击”)是一种通过窃取或篡改通信

物理、逻辑链路间接完成攻击行为的网络攻击方法。攻击者与通信的两端分别创建独立的联系,并

交换其所收到的数据,使通讯的两端认为他们正在通过一个私密的连接与对方直接对话,实际上整

个会话都被攻击者完全控制。这个被攻击者控制的通信节点就是所谓的“中间人”

中间人攻击有两种常见形式:

①基于监听的信息窃取

②基于监听的身份冒认

中间人攻击:

中间人攻击难以防御的原因:

①攻击者在窃听时,一般网络连接仍能正常运行,不会断线,因此很少有人会主动发现

②受害者电脑上不会被安装木马或恶意软件,难以被杀毒软件发现

③攻击者在欺骗网络协议时,虽然会留下一些蛛丝马迹,但由于网络设备不会保留太多记录,事后

难以追踪

④绝大多数的网络协议,仍然基于“对方的数据是安全可靠”的假设来运作的这导致攻击者有太多漏

洞可以利用进行欺骗网络设备、伪装成中间人。

3、会话固定

原理:

会话固定(Session fixation)诱骗受害者使用攻击者指定的会话标识(SessionID)的攻击手段。这是攻

击者获取合法会话标识的最简单的方法。(让合法用户使用攻击者预先设置的SessionID进行登录,

从而使Web不再进行生产新的SessionID,导致攻击者预先设置的SessionID变成了合法桥梁)

会话固定也可以看成是会话劫持的一种类型,因为会话固定攻击的主要目的同样是获得目标用户的

合法会话,不过会话固定还可以是强迫受害者使用攻击者设定的一个有效会话,以此来获得用户的

敏感信息。

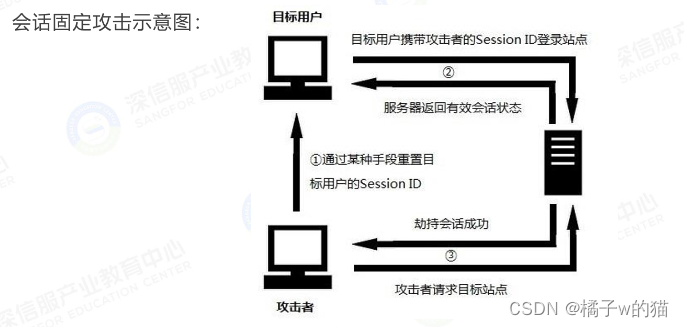

攻击步骤

①攻击者通过某种手段重置目标用户的SessionID,然后监听用户会话状态

②目标用户携带攻击者设定的SessionID登录站点

③攻击者通过SessionlD获得合法会话

Web接收SessionID机制

早期浏览器存储的sessionID容易暴露、使用URL来传送sessionID。首先检查携带cookie是否含有

sessionlD;若没有则再检查get、post数据中是否含有,若有则使用此数据;没有才会使系统生成一

个sessionID发给客户端。

重置SessionlD的方式

①使用客户端脚本来设置Cookie到浏览器

<script>document.cookie="PHPSESSID=99999";</script>

这种方式可以使用XSS来达到目的

②使用HTML的<META>标签加Set-Cookie属性

服务器可以在返回的HTML文档中增加<META>标签来设置Cookie

<meta http-equiv='Set-Cookie' content='PHPSESSID=23333'>

与客户端脚本相比,对<META>标签的处理目前还不能被浏览器禁止

③使用Set-Cookie的HTTP响应头部设置Cookie

攻击者可以使用一些方法在Web服务器的响应中加入Set-Cookie的HTTP响应头部

防御方案

①开启Httponly阻止攻击者读取Cookie

②但有少数低版本浏览器存在漏洞,即使设置了HttpOnly,也可以重写Cookie。所以还需要添加其

他方式校验,如User-Agent验证,Token校验。

③每当用户登陆的时候就进行重置SessionID

④Session lD闲置过久时,进行重置SessionID

⑤大部分防止会话劫持的方法对会话固定攻击同样有效。如设置HttpOnly,关闭透明化

SessionlD,User-Agent验证,Token校验等。

319

319

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?