总结一下思路吧,一些有意思的姿势,或许对大家都有一些帮助。入职第一天,进了渗透组,拿到了目标,此目标经过了5次漏洞挖掘,公司一堆大佬,客户要求继续往下挖,老板提出需求,必须要有一个高危+2个中危,低危不要。了解到次项目经过了这么多的挖掘,心里一慌,这次项目不好挖,在公司了墨迹了两天后,开始思考项目的总体思路,希望我的总结对大家的工作也有所帮助。

0x0面临的问题

公司们的大佬们把漏洞挖的差不多了,硬出也是前几次挖掘出来的不要的,子域名出来的东西大多数都是中间件默认页面,无从下手。

主要的web基本上大家都会,看全了,也没什么漏洞,剩下的没修的,也基本上是提交过的,web挖掘很困难。

0x1尝试边缘突破

两天过后,开始针对目标资产信息收集,不挖WEB,不挖主站业务,旁站也不看了,C段自动放弃(其实是有一定漏洞,会偏)。

小程序虽然大家都挖了,但是没有反编译去寻找源码内的漏洞,单纯的去抓包看业务,从手机里找到小程序的包

手机里的小程序路径

data/data/com.tencent.mm/MicroMsg/不知道啥的编码/appbrand/pkg/

复制

拖到电脑里,在码云随便找一个反编译的工具,开始反编译,去寻找硬密码,经过几个小程序的寻找,从一个不太常用的小程序里找到了,开发没有删除的一些密码和账号,加一大堆的路由,做了字典,美滋滋的交了个漏洞。

收集小程序的路由,组合字典FUZZ,这些路由会将我们带到不同的功能点,通过硬编码的路由(其实就是web路径),配合夜神+BURP作为流量记录器使用,从BP历史包里找到目标的基本路径,进行后续的渗透,会发现一些角落里的风险点,像未授权访问,和信息泄露,往往伴随着出现。

其中好几个风险点,都是架设在之前收集的web默认页面上的,路径一删,又回到了默认页面了,这些路径你字典没有,你又有什么办法。

美滋滋的测了一些功能和业务,产出了一些问题和风险点,马上就进入了无漏洞产出的境地,有点尴尬。

在公司有点菜的抠脚的我,尝试转变一下自己的思路,风险点全是小程序出来的,那么其实接下的渗透也很简单。转变一下思路或许有帮助。

0x2思路转变

小程序挖完,开始收集APP IOS 等涉及到项目的应用,通过反编译得出源码,进行脱壳(爱加密),进行代码审计,重点放在了路由的拼接和硬编码上,毕竟APP渗透也不太熟练,在我方项目中能把APP脱壳出源代码算做高危,但是重复了,被大佬挖过,但是大佬没我看源码看的细致,工具扫一遍,人工通读,挖洞,全靠肝。

也是在其中APP中的业务产出了存储类的XSS,没技术含量,到处乱插,有授权没怕的。

同样,很快,挖了几个又没了,开始在公司摆烂躺平。在吃饭的时候,使用支付宝付钱,思考是不是支付宝小程序也算作一个资产入口,也可以进行挖掘。

午休都没休,开始对着支付宝小程序进行抓包,果然出来了一个很奇怪的路径,就像开发不想让你看见的那些东西一样(错觉,应该是业务忘了更新),一打开路径,没错了,老业务,老系统,撞了大运。产出了漏洞。

0x3边缘信息收集

我也看了很多的教程和公众号,都告诉我信息收集很重要,我也知道很重要,但是翻来覆去都是那些东西,对于打点资产是一点不说,只能自己摸索。因为打了两年的*队,在无任何day的情况下,尝试边缘突破,对其边缘的资产格外的注意,不知道你们对于边缘资产如何定义。

多级子域名?还是开发人员IP资产?还是甲方资产边缘?路由器页面?C段?全端口?边缘业务?这个说着可就多了,但是实际用的没几个。

我习惯于通过FOFA的组合语法进行信息收集,鹰图配合,通过body&body对网站内的备案号,XXX技术支持,页面友联,icon进行组合查询,反正不看子域名就对了,都挖子域名,谁又注意隐藏资产?

本次项目也开始寻找隐藏的资产,通过上面的方式,找到了开发遗留的API

0x4总结

对于本次项目共产出5个漏洞,其中两个高危(其实写错了,是仨高危,报告里我写了个中危,气死了),3个中危漏洞,心里感触较大,对于这种项目本身WEB没啥洞的,挖掘的思路也变成了从应用进入系统的渗透思路,各种路由的寻找收集,下次估计还会开,到时候看看能不能突破自己的思路,挖掘更多的漏洞。

网络安全入门学习路线

其实入门网络安全要学的东西不算多,也就是网络基础+操作系统+中间件+数据库,四个流程下来就差不多了。

1.网络安全法和了解电脑基础

其中包括操作系统Windows基础和Linux基础,标记语言HTML基础和代码JS基础,以及网络基础、数据库基础和虚拟机使用等...

其中包括操作系统Windows基础和Linux基础,标记语言HTML基础和代码JS基础,以及网络基础、数据库基础和虚拟机使用等...

别被这些看上去很多的东西给吓到了,其实都是很简单的基础知识,同学们看完基本上都能掌握。计算机专业的同学都应该接触了解过,这部分可以直接略过。没学过的同学也不要慌,可以去B站搜索相关视频,你搜关键词网络安全工程师会出现很多相关的视频教程,我粗略的看了一下,排名第一的视频就讲的很详细。  当然你也可以看下面这个视频教程仅展示部分截图:

当然你也可以看下面这个视频教程仅展示部分截图:  学到http和https抓包后能读懂它在说什么就行。

学到http和https抓包后能读懂它在说什么就行。

2.网络基础和编程语言

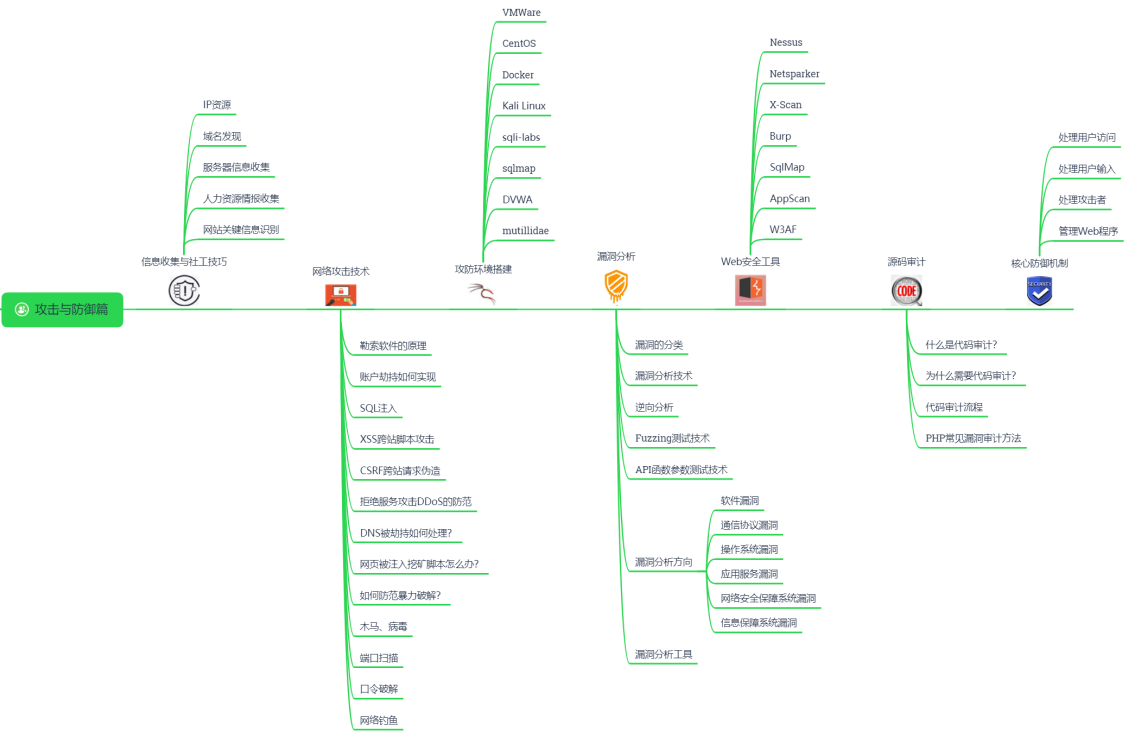

3.入手Web安全

web是对外开放的,自然成了的重点关照对象,有事没事就来入侵一波,你说不管能行吗!  想学好Web安全,咱首先得先弄清web是怎么搭建的,知道它的构造才能精准打击。所以web前端和web后端的知识多少要了解点,然后再学点python,起码得看懂部分代码吧。

想学好Web安全,咱首先得先弄清web是怎么搭建的,知道它的构造才能精准打击。所以web前端和web后端的知识多少要了解点,然后再学点python,起码得看懂部分代码吧。

最后网站开发知识多少也要了解点,不过别紧张,只是学习基础知识。

等你用几周的时间学完这些,基本上算是具备了入门合格渗透工程师的资格,记得上述的重点要重点关注哦!  再就是,要正式进入web安全领域,得学会web渗透,OWASP TOP 10等常见Web漏洞原理与利用方式需要掌握,像SQL注入/XSS跨站脚本攻击/Webshell木马编写/命令执行等。

再就是,要正式进入web安全领域,得学会web渗透,OWASP TOP 10等常见Web漏洞原理与利用方式需要掌握,像SQL注入/XSS跨站脚本攻击/Webshell木马编写/命令执行等。

这个过程并不枯燥,一边打怪刷级一边成长岂不美哉,每个攻击手段都能让你玩得不亦乐乎,而且总有更猥琐的方法等着你去实践。

学完web渗透还不算完,还得掌握相关系统层面漏洞,像ms17-010永恒之蓝等各种微软ms漏洞,所以要学习后渗透。可能到这里大家已经不知所云了,不过不要紧,等你学会了web渗透再来看会发现很简单。

其实学会了这几步,你就正式从新手小白晋升为入门学员了,真的不算难,你上你也行。

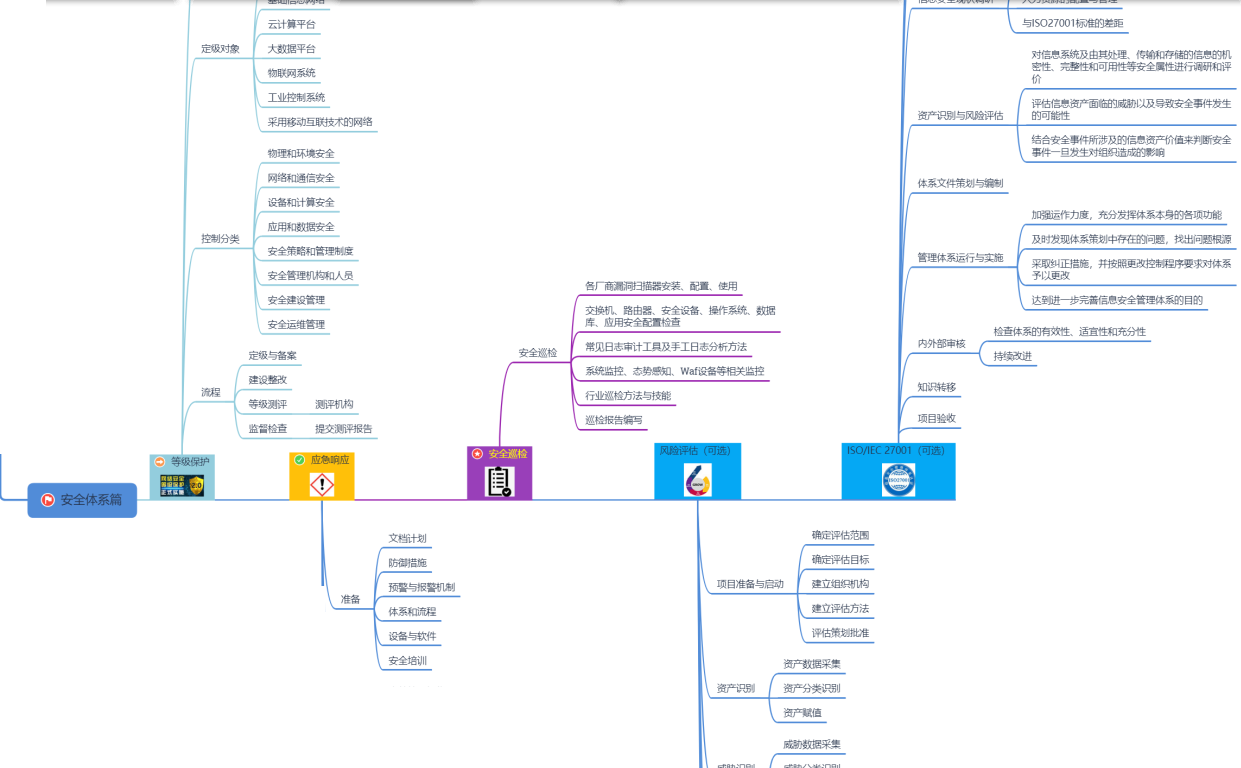

4.安全体系

不过我们这个水平也就算个渗透测试工程师,也就只能做个基础的安全服务,而这个领域还有很多业务,像攻防演练、等保测评、风险评估等,我们的能力根本不够看。

不过我们这个水平也就算个渗透测试工程师,也就只能做个基础的安全服务,而这个领域还有很多业务,像攻防演练、等保测评、风险评估等,我们的能力根本不够看。

所以想要成为一名合格的网络工程师,想要拿到安全公司的offer,还得再掌握更多的网络安全知识,能力再更上一层楼才行。即便以后进入企业,也需要学习很多新知识,不充实自己的技能就会被淘汰。

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。

尾言

因为入门学习阶段知识点比较杂,所以我讲得比较笼统,最后联合CSDN整理了一套【282G】网络安全从入门到精通资料包,需要的小伙伴可以点击链接领取哦! 网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

5719

5719

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?