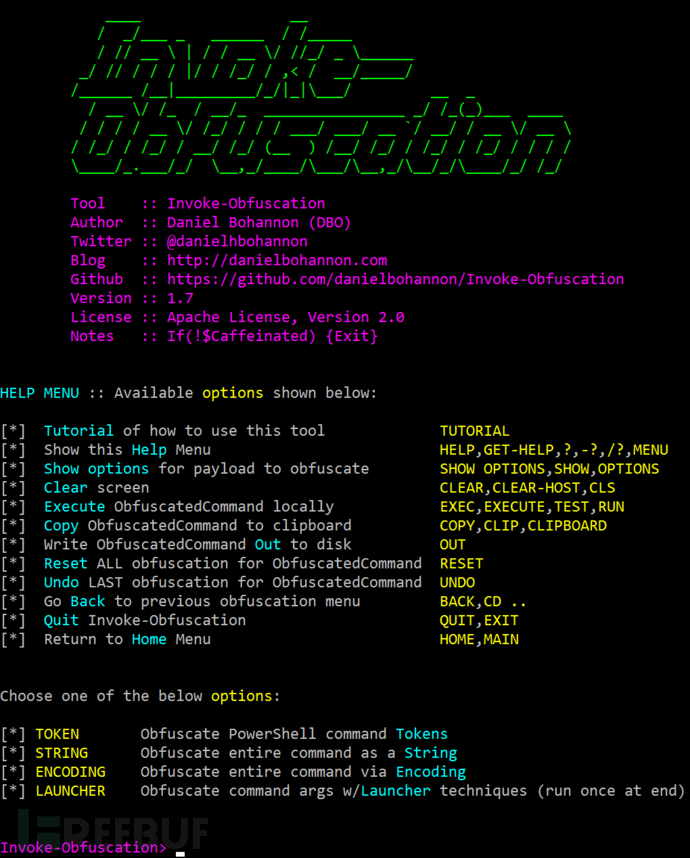

关于Invoke-Obfuscation

Invoke-Obfuscation是一款功能强大的PowerShell代码混淆工具,该工具兼容PowerShell

v2.0+,能够帮助广大研究人员对PowerShell命令和脚本代码进行混淆处理。

工具目的

很多网络攻击者和商业化恶意软件正在使用一些非常基础的代码混淆技术,并尝试从powershell.exe的命令行参数中隐藏大部分命令。因此,Invoke-

Obfuscation的主要目的是帮助蓝队研究人员测试和研究PowerShell

v2.0-v5.0语法上可能存在的命令混淆问题,以便提升研究人员和反病毒产品的检测能力。

工具下载

该项目的完整源码已经托管在了GitHub上,因此广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/danielbohannon/Invoke-Obfuscation.git

工具安装

我们可以直接使用下列命令安装并调用Invoke-Obfuscation:

Import-Module ./Invoke-Obfuscation.psd1

Invoke-Obfuscation

工具使用

虽然所有的模糊处理层都构建在单独的脚本中,但大多数用户都会发现Invoke-

Obfuscation的使用非常简单,因为它支持以可视化的形式来使用和研究针对PowerShell代码和命令的混淆技术。工具运行命令如下:

Import-Module ./Invoke-Obfuscation.psd1

Invoke-Obfuscation

工具运行截图

许可证协议

本项目的开发与发布遵循[ Apache -2.0](https://github.com/danielbohannon/Invoke-

Obfuscation/blob/master/LICENSE)开源许可证协议。

项目地址

Invoke-Obfuscation :【

GitHub传送门】

tps://github.com/danielbohannon/Invoke-Obfuscation)】

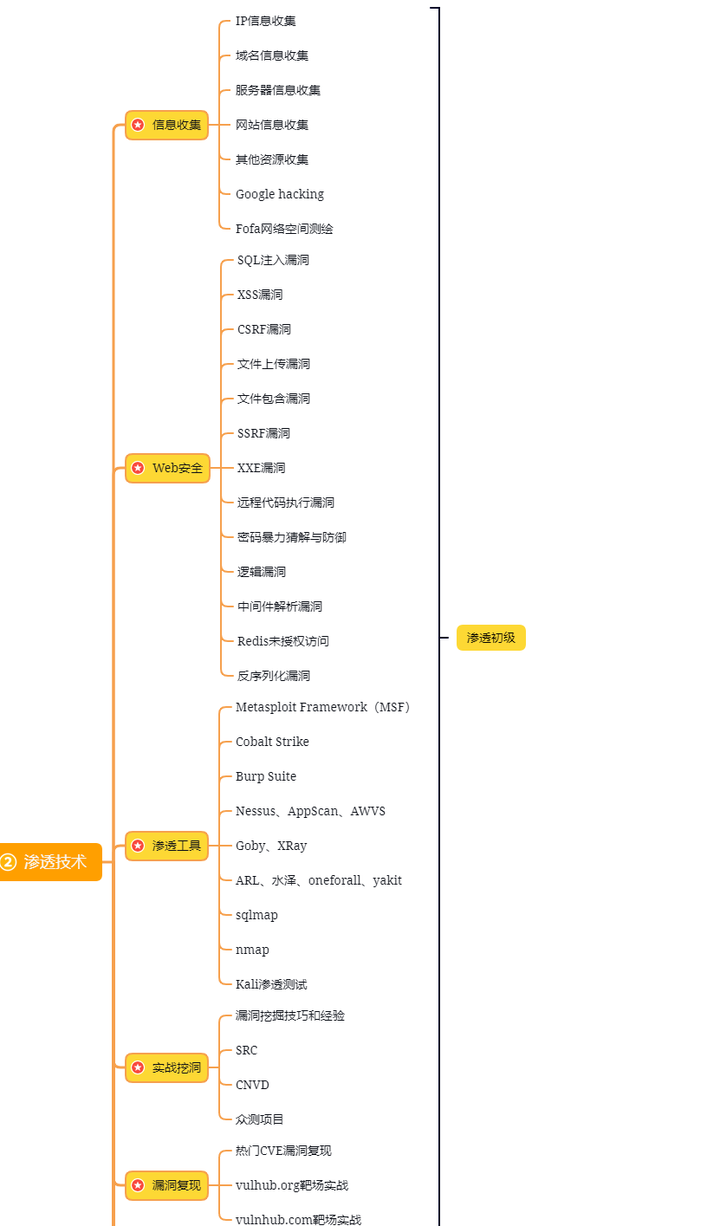

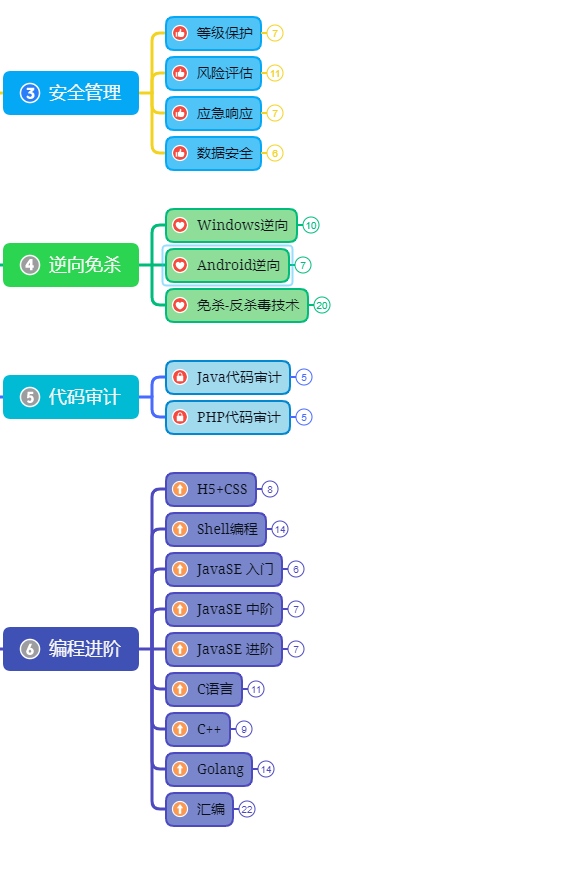

网络安全工程师(白帽子)企业级学习路线

第一阶段:安全基础(入门)

第二阶段:Web渗透(初级网安工程师)

第三阶段:进阶部分(中级网络安全工程师)

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资源分享

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-tFB2t04p-1691545433224)(C:\Users\Administrator\Desktop\网络安全资料图\微信截图_20230201105953.png)]

2424

2424

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?