系列文章:

前言

Windows 远程桌面是用于管理 Windows

服务器的最广泛使用的工具之一。管理员喜欢使用远程桌面,攻击者也喜欢使用(狗头)。在之前的文章中我们已经介绍了很多攻击远程桌面的方法,本篇文章我们继续来探究。

在渗透测试中,RDP

远程桌面连接的历史记录不可忽视,根据历史连接记录我们往往能够定位出关键的服务器。并且,当我们发现了某台主机上存在远程桌面的连接记录,我们还可以想办法获取其远程桌面登录历史的连接凭据。用于登录

RDP 远程桌面会话的凭据通常具有特权,这使它们成为红队操作期间的完美目标。

获取 RDP 远程桌面连接记录

获取 RDP 远程桌面的连接记录我们可以通过枚举注册表完成,但是如果想要获得所有用户的历史记录,需要逐个获得用户的 NTUSER.DAT

文件,通过注册表加载配置单元,导入用户配置信息,再进行枚举才能够实现。

导出当前用户的历史记录

可以通过枚举下面的注册表键值查看当前用户的历史记录:

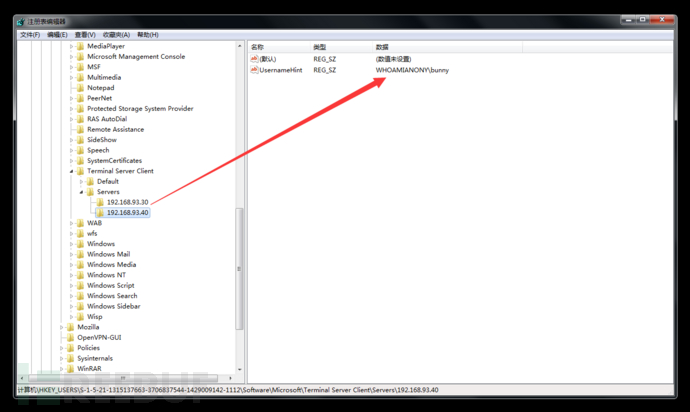

HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers

如下图所示,每个注册表项保存连接的服务器地址,其中的键值UsernameHint对应登录用户名:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-lyAh0OhB-1692510850257)(https://image.3001.net/images/20210714/1626198931_60edd393c8955905cd1b9.png!small)]

看也可以通过 PowerShell 命令行来实现,首先通过以下命令枚举指定注册表项下所有的的子项,即当前用户所连接过的所有的主机名:

dir "Registry::HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers" -Name

然后使用以下命令查询指定注册表项的注册表键值,即查看连接所使用的用户名:

(Get-ItemProperty -Path "Registry::HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers\192.168.93.30").UsernameHint

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-11YF05dZ-1692510850264)(https://image.3001.net/images/20210714/1626198932_60edd39469269f4b834ee.png!small)]

下面给出一个三好学生写的枚举脚本:

$RegPath = "Registry::HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers\"

$QueryPath = dir $RegPath -Name

foreach($Name in $QueryPath)

{

Try

{

$User = (Get-ItemProperty -Path $RegPath$Name -ErrorAction Stop | Out-Null).UsernameHint

Write-Host "Server:"$Name

Write-Host "User:"$User"`n"

}

Catch

{

Write-Host "No RDP Connections History"

}

}

导出已登录用户的历史记录

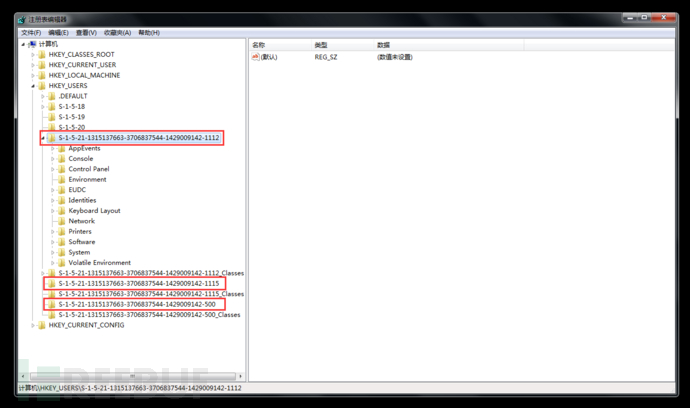

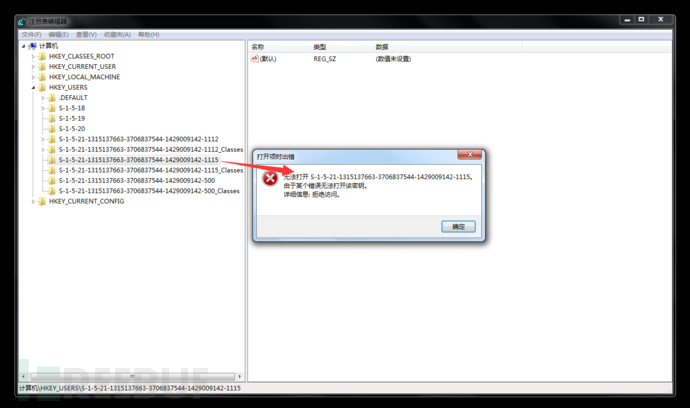

已登录用户的注册表信息会同步保存在HKEY_USERS\<SID>目录下,<SID>要对应每个用户的 SID:

可以看到,当前系统登录三个用户,分别有三个子项。我们可以通过枚举注册表键值HKEY_USERS\SID\Software\Microsoft\Terminal Server Client\Servers就能够获得已登录用户的远程桌面连接历史记录:

也就是说,如果当前主机登录了两个用户,那么这两个用户的注册表信息都会保存在

HKEY_USERS\<SID>下。但如果第三个用户未登录,此时是无法直接获得该用户的注册表信息的,会报如下错误:

也就无法直接导出该用户的远程桌面连接历史记录。

最后给出一个三好学生写的枚举脚本:

$RegPath = "Registry::HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers\"

$QueryPath = dir $RegPath -Name

foreach($Name in $QueryPath)

{

Try

{

$User = (Get-ItemProperty -Path $RegPath$Name -ErrorAction Stop | Out-Null).UsernameHint

Write-Host "Server:"$Name

Write-Host "User:"$User"`n"

}

Catch

{

Write-Host "No RDP Connections History"

}

}

导出所有用户的历史记录

前面刚说了,对于未登录用户,无法直接获得注册表配置信息,那有什么解决办法?其实这里可以通过加载配置单元的方式来解决,即打开用户的 NTUSER.DAT

文件,加载配置单元导入用户配置信息,然后进行枚举。

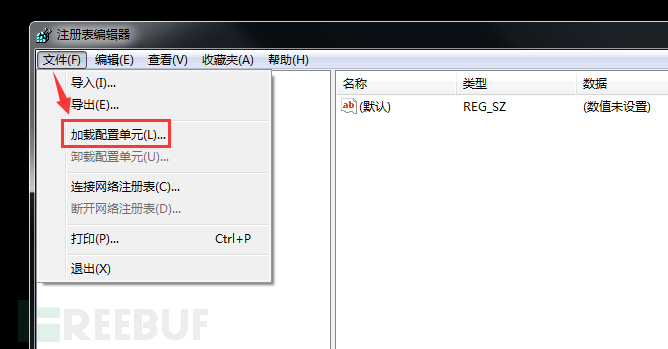

选中 HKEY_USERS 项,“文件” —> “加载配置单元”,如下图:

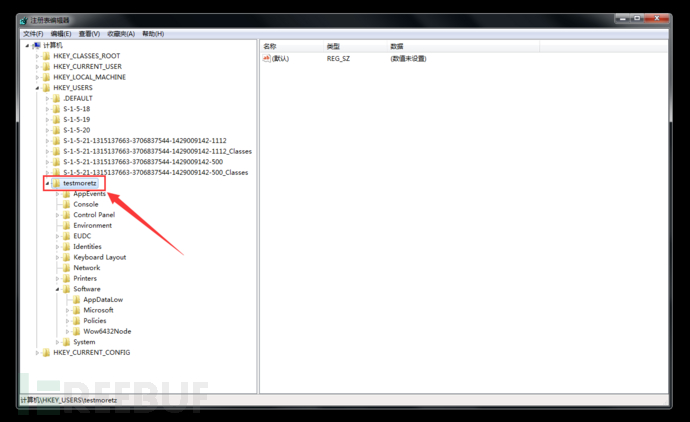

选择打开用户的 NTUSER.DAT 文件,路径为C:\Documents and Settings\用户名\NTUSER.DAT,这里以当前未登录的

moretz 用户为例:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-R3MhtDHY-1692510850281)(https://image.3001.net/images/20210714/1626198933_60edd395f2e3cff260744.png!small)]

接着指定一个项名称,即可在 HKEY_USERS 下读取该用户的注册表配置信息,如下图所示:

然后按照之前的路径进行枚举即可。

此外,也可以通过命令行实现加载配置单元的实例:

Reg load HKEY_USERS\testmoretz C:\Documents and Settings\moretz\NTUSER.DAT

最后给出一个三好学生写的枚举脚本:https://github.com/3gstudent/List-RDP-Connections-History

获取 RDP 远程桌面连接凭据

一般的,就抓取凭据方面而言,很多人专注于从 lsass.exe 进程里面窃取凭据,但是 lsass.exe 通常来说已经是被 EDR

产品重点监控的进程了,因此我们自然而然的研究方向便是找到可能不太严格审查的替代方案。这就引出了我们下文中对 RDP 凭据的收集。与 lsass.exe

一样,RDP 协议相关的进程例如 svchost.exe、mstsc.exe 等也在收集凭证的范围内,并且从这些进程中收集凭据不需要管理员特权。

当我们发现目标主机中存在远程桌面连接的历史记录时,我们可以根据历史记录找到其连接过的远程桌面,并确定出关键的服务器。但光找到关键的服务器那能够啊!我们最好能够导出连接远程桌面的连接凭据,获取服务器密码。下面我们便来简单介绍几个可以导出远程桌面连接凭据的方法。

在凭据管理器中查看 Windows 凭据

对于那些经常使用 RDP

远程桌面连接远程服务器的用户来说,如果他不想对远程主机进行多次身份验证的话,他们可能会保存连接的详细信息,以便进行快速的身份验证。而这些凭据使用数据保护

API 以加密的形式存储在 Windows 的凭据管理器中。

这些 Windows 凭据保存在磁盘上的以下位置中:

C:\Users\<用户名>\AppData\Local\Microsoft\Credentials

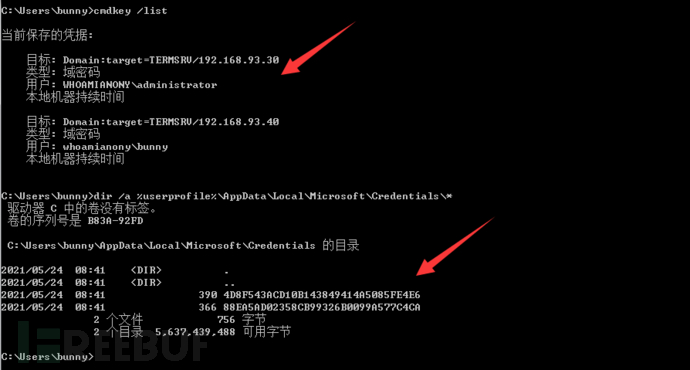

我们可以用如下命令查看当前主机上保存的连接凭据:

cmdkey /list # 查看当前保存的凭据

dir /a %userprofile%\AppData\Local\Microsoft\Credentials\* # 遍历 Credentials 目录下保存的凭据

如上图可以看到,Credentials 目录下保存有两个历史连接凭据,但里面的凭据是加密的,要想查看还需要使用 M

可试读前40%内容

¥ 4.9 全文阅读

开通会员免费阅读 最低0.3元/天

遍历 Credentials 目录下保存的凭据

[外链图片转存中…(img-6xeJmeiH-1692510850289)]

如上图可以看到,Credentials 目录下保存有两个历史连接凭据,但里面的凭据是加密的,要想查看还需要使用 M

可试读前40%内容

¥ 4.9 全文阅读

开通会员免费阅读 最低0.3元/天

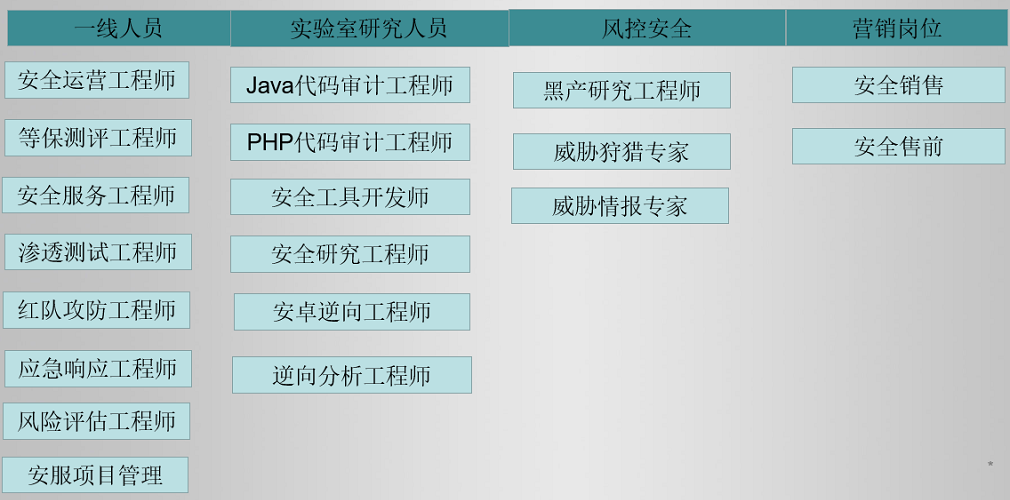

学习网络安全技术的方法无非三种:

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

第三种就是去找培训。

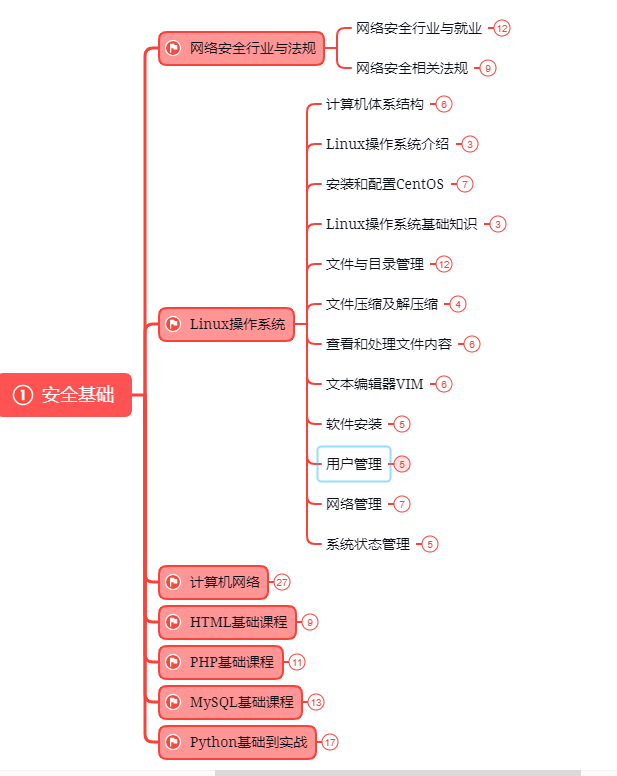

接下来,我会教你零基础入门快速入门上手网络安全。

网络安全入门到底是先学编程还是先学计算机基础?这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。而且这些对学习网络安全来说非常重要。但是对于完全零基础的人来说又或者急于转行的人来说,学习编程或者计算机基础对他们来说都有一定的难度,并且花费时间太长。

第一阶段:基础准备 4周~6周

这个阶段是所有准备进入安全行业必学的部分,俗话说:基础不劳,地动山摇

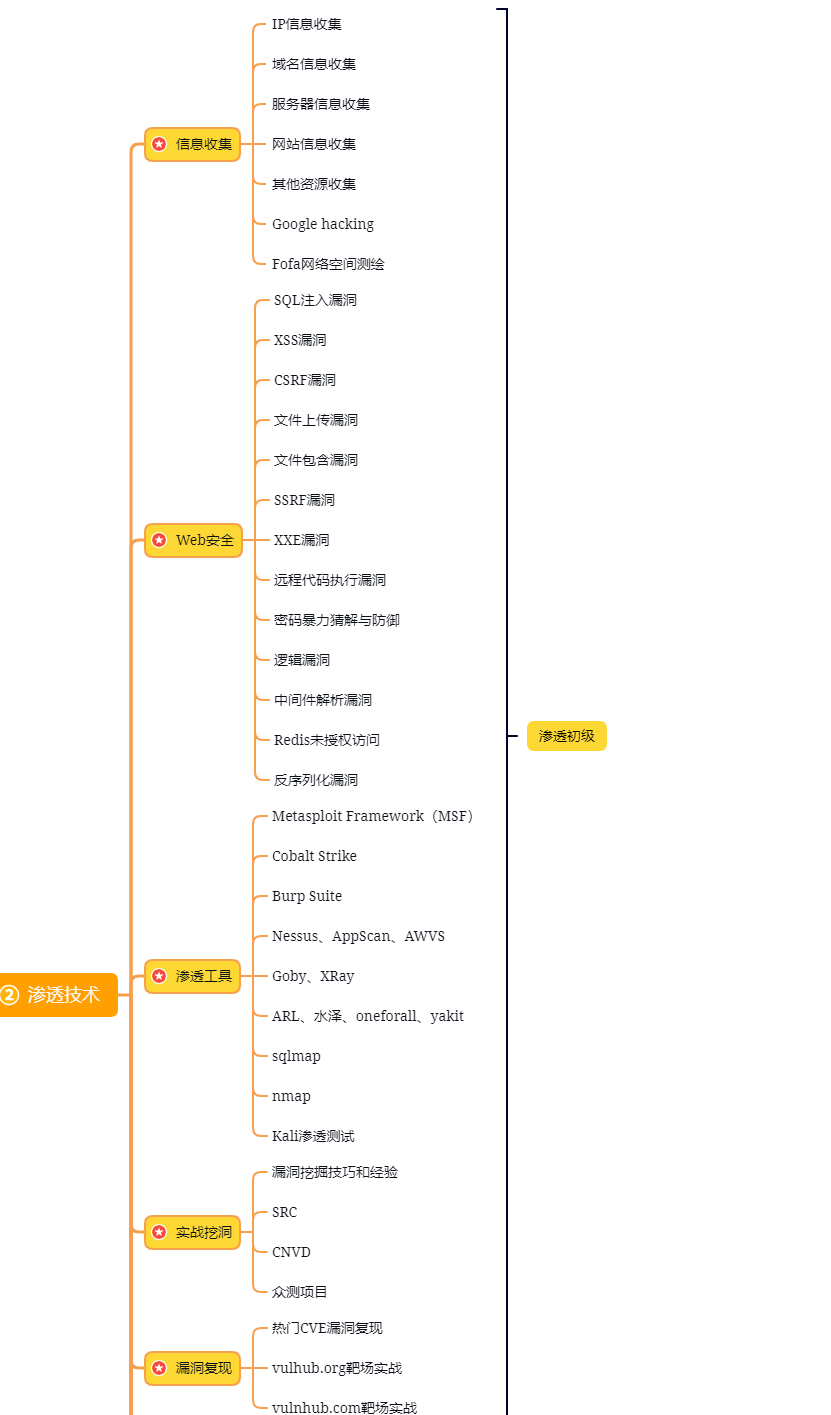

第二阶段:web渗透

学习基础 时间:1周 ~ 2周:

① 了解基本概念:(SQL注入、XSS、上传、CSRF、一句话木马、等)为之后的WEB渗透测试打下基础。

② 查看一些论坛的一些Web渗透,学一学案例的思路,每一个站点都不一样,所以思路是主要的。

③ 学会提问的艺术,如果遇到不懂得要善于提问。

配置渗透环境 时间:3周 ~ 4周:

① 了解渗透测试常用的工具,例如(AWVS、SQLMAP、NMAP、BURP、中国菜刀等)。

② 下载这些工具无后门版本并且安装到计算机上。

③ 了解这些工具的使用场景,懂得基本的使用,推荐在Google上查找。

渗透实战操作 时间:约6周:

① 在网上搜索渗透实战案例,深入了解SQL注入、文件上传、解析漏洞等在实战中的使用。

② 自己搭建漏洞环境测试,推荐DWVA,SQLi-labs,Upload-labs,bWAPP。

③ 懂得渗透测试的阶段,每一个阶段需要做那些动作:例如PTES渗透测试执行标准。

④ 深入研究手工SQL注入,寻找绕过waf的方法,制作自己的脚本。

⑤ 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等,参照:上传攻击框架。

⑥ 了解XSS形成原理和种类,在DWVA中进行实践,使用一个含有XSS漏洞的cms,安装安全狗等进行测试。

⑦ 了解一句话木马,并尝试编写过狗一句话。

⑧ 研究在Windows和Linux下的提升权限,Google关键词:提权

以上就是入门阶段

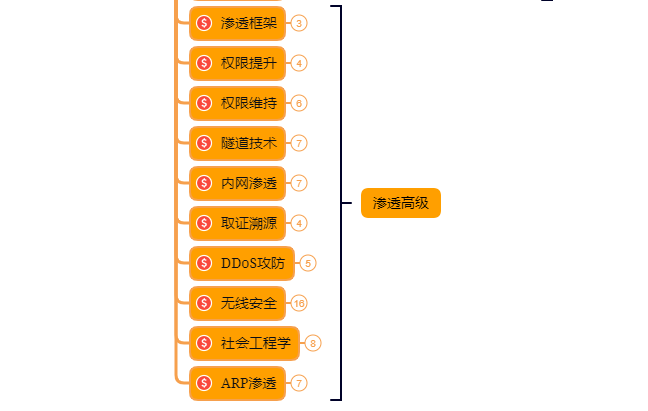

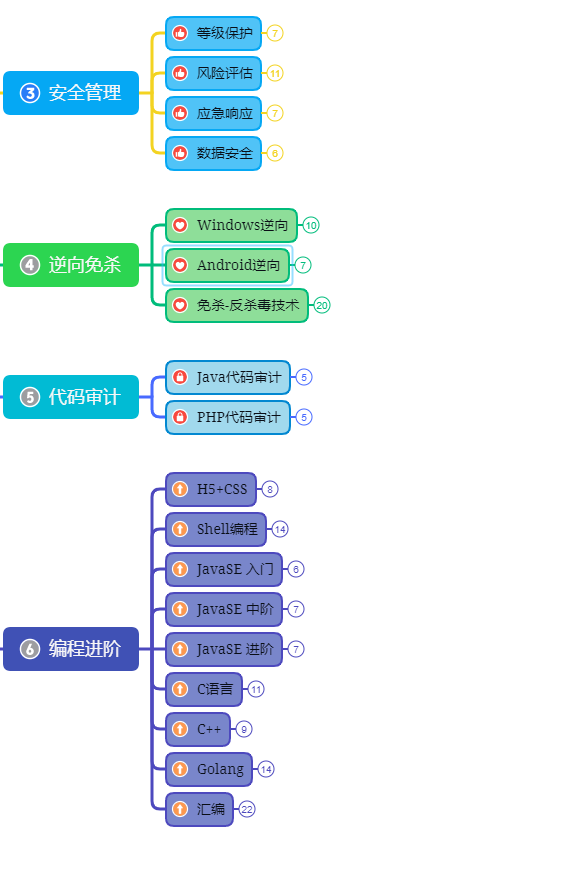

第三阶段:进阶

已经入门并且找到工作之后又该怎么进阶?详情看下图

给新手小白的入门建议:

新手入门学习最好还是从视频入手进行学习,视频的浅显易懂相比起晦涩的文字而言更容易吸收,这里我给大家准备了一套网络安全从入门到精通的视频学习资料包免费领取哦!

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?