fscan是什么?并Win11安装fscan扫描工具、操作方法

文章目录

- fscan是什么?并Win11安装fscan扫描工具、操作方法

- fsacan是什么?

-

* 工作原理- 功能

- 在win11中安装fscan

-

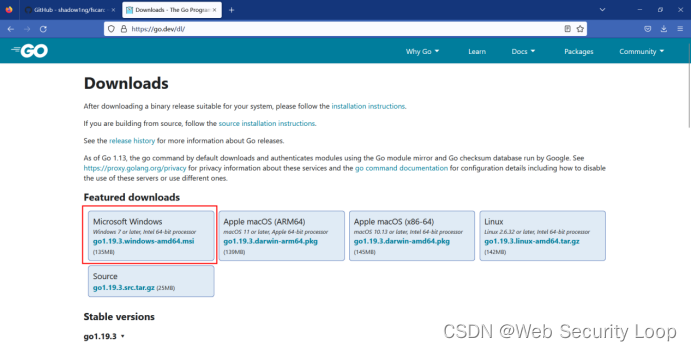

* 下载[go环境](https://go.dev/dl/) - 在windows中的使用方法

-

* 扫描端口- 存活检测

- 操作系统检测

- 服务识别

fsacan是什么?

工作原理

Fscan使用TCP连接来扫描目标主机上的端口。它会向目标主机发送一个TCP连接请求,如果目标主机响应了连接请求,说明该端口是开放的。如果目标主机没有响应连接请求,说明该端口是关闭的。

Fscan还可以使用ICMP协议来检测目标主机是否存活。当Fscan扫描一个IP地址时,它会发送一个ICMP Echo

Request消息,如果目标主机响应了这个消息,说明目标主机是存活的。

功能

- 端口扫描:Fscan可以扫描目标主机上的TCP端口,发现开放的服务和漏洞。

- 存活检测:Fscan可以使用ICMP协议来检测目标主机是否存活。

- 操作系统检测:Fscan可以根据目标主机响应的TCP包来推断目标主机所使用的操作系统。

- 服务识别:Fscan可以根据目标主机响应的TCP包来识别目标主机上运行的服务类型和版本号。

- 指纹识别:Fscan可以根据目标主机响应的HTTP包来识别目标主机上运行的Web应用程序类型和版本号。

在win11中安装fscan

下载go环境

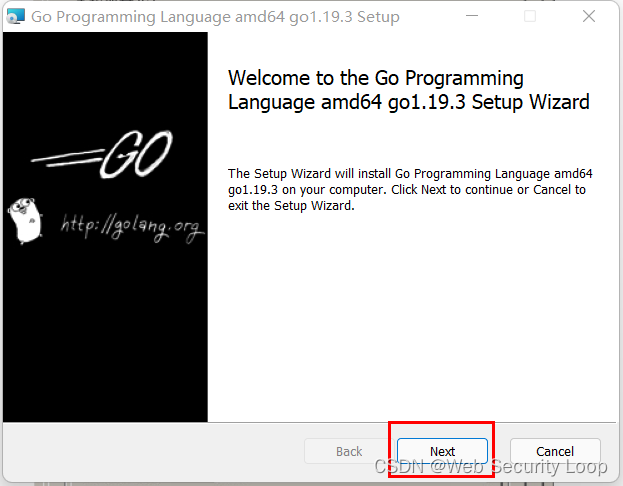

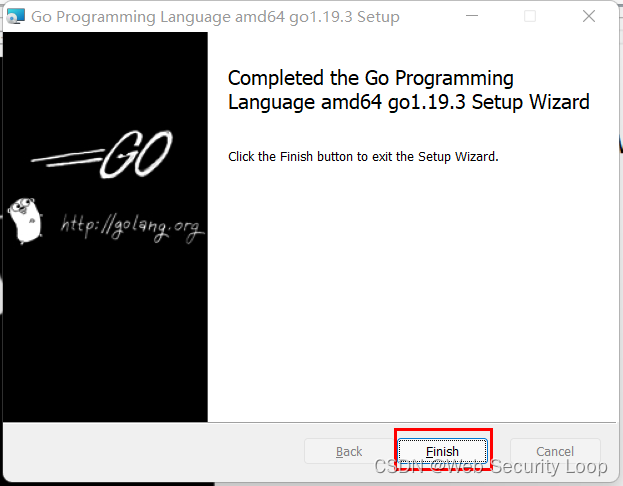

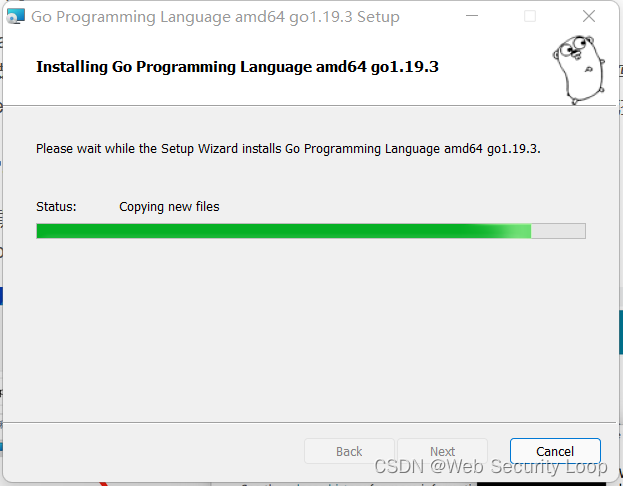

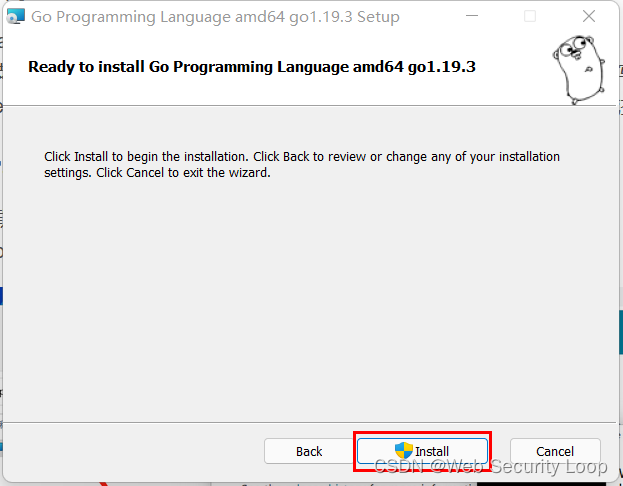

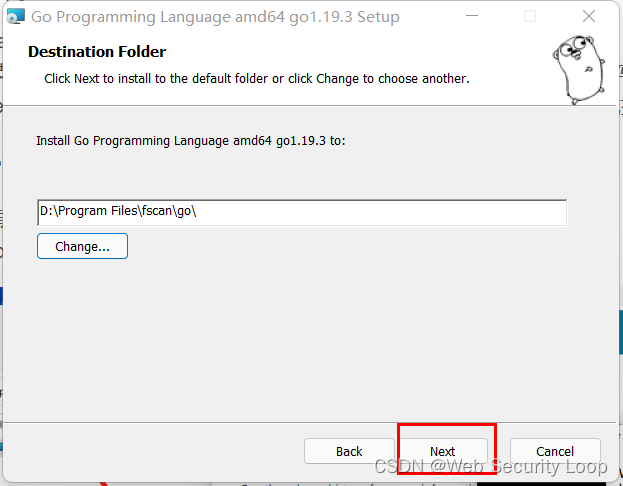

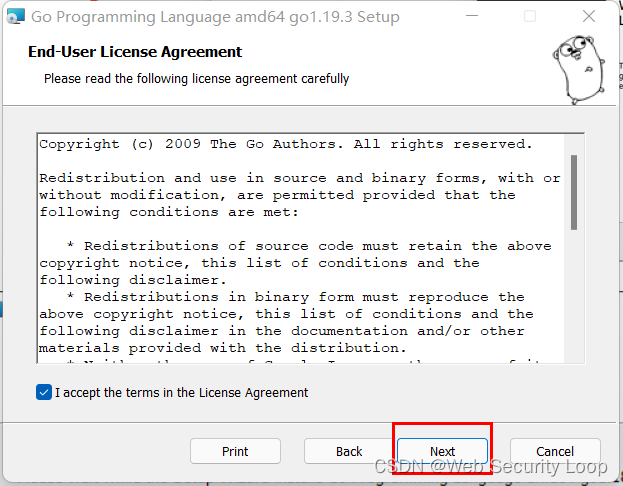

安装

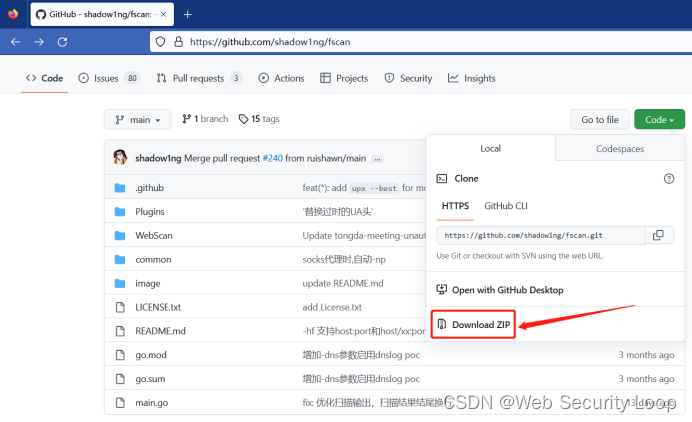

下载fscan

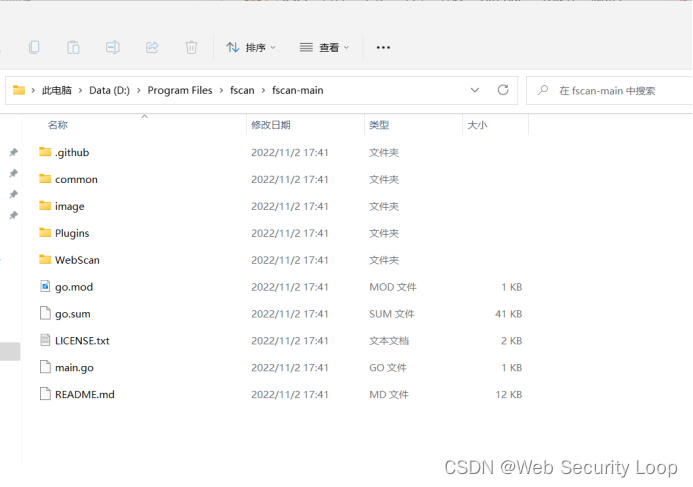

解压

下载安装 proxifier

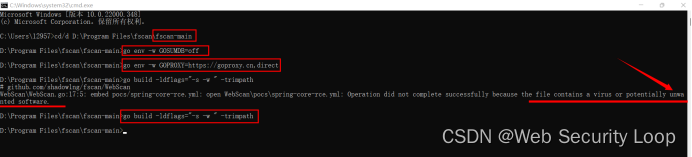

配置go环境

在cmd命令行中输入代码:go env -w GOSUMDB=off

和go env -w GOPROXY=https://goproxy.cn,direct和go build -ldflags="-s -w " -trimpath

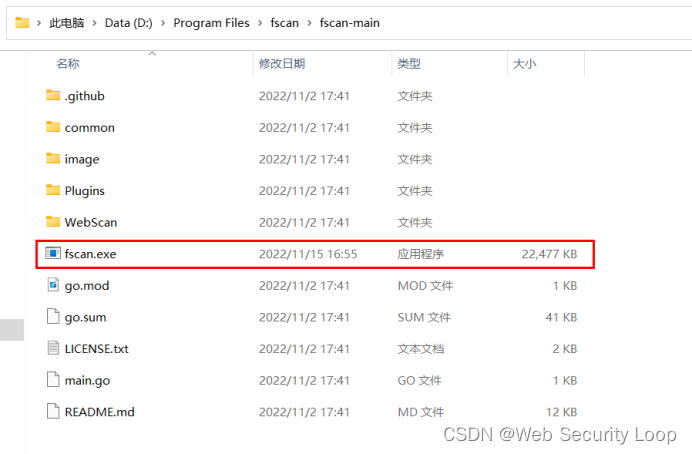

生成fscan.exe可执行文件

注意:系统会判定为不安全,添加信任即可

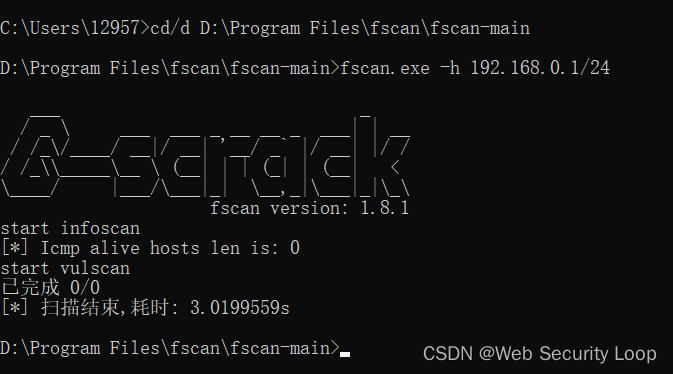

进行扫描

在windows中的使用方法

扫描端口

可以使用以下命令扫描目标主机的TCP端口:

fscan.exe -h xxx.com

该命令将扫描xxx.com的所有TCP端口,并列出开放的端口和运行的服务。

存活检测

可以使用以下命令使用ICMP协议来检测目标主机是否存活:

fscan.exe -h xxx.com -ping

该命令将向xxx.com发送ICMP Echo Request消息,如果xxx.com响应了该消息,Fscan将输出"Host is alive"。

操作系统检测

可以使用以下命令根据目标主机响应的TCP包来推断目标主机所使用的操作系统:

fscan.exe -h xxx.com -os

该命令将扫描xxx.com的TCP端口,并尝试根据响应的TCP包推断操作系统类型。

服务识别

可以使用以下命令根据目标主机响应的TCP包来识别目标主机上运行的服务类型和版本号:

fscan.exe -h xxx.com -s

该命令将扫描xxx.com的TCP端口,并尝试根据响应的TCP包识别运行的服务类型和版本号。

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

学习资料分享

当然,只给予计划不给予学习资料的行为无异于耍流氓,这里给大家整理了一份【282G】的网络安全工程师从入门到精通的学习资料包,可点击下方二维码链接领取哦。

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?