目录

一、简介:

1.1、原理:

"TrueCrypt是一个软件系统, 可以用于建立和维护空中加密的卷(数据存储设备)” ,出自TrueCypt网站。 “空中加密" 的意思是: 在不需要任何人工干预的情况下, 数据可以在保存前自动加密, 并在加载后自动解密, 如果没有正确的密码(注册文件)或者加密密钥, 我们是无法读取(解密) 存储在加密卷中的数据的。 整个文件系统都是加密的(例如文件名、 文件夹名、 文件内容、可用空间和元数据等)。

1.2、特点:

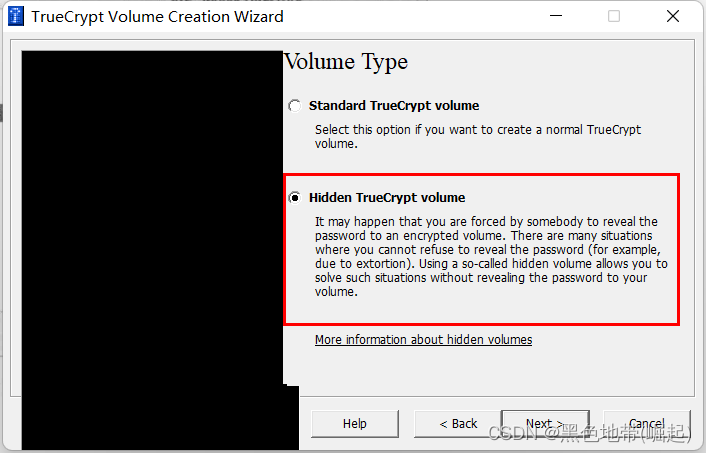

TrueCrypt还可以创建 “隐藏"卷。 当遇到对手时, 这就在某种程度上提供了 "貌似合理的推倭 " 。"貌似合理的推倭 ” 是指这样一种情形:滥用或不当行为的证据少到儿乎没有或者根本没有。 作为法律术语, 是指 “用来证明指控的证据不充足" 。当有人要检查你的设备以发现一些可疑证据时, 你就可以利用TrueCrypt的隐藏卷功能, 来提供"貌似合理的推诿” 。TrueCrypt中并不含有知名文件头和数据, 因此无法识别常用文件, 当分析数据时,看到的会是一堆乱码。

1.3、历史:

涉及了TrueCrypt和貌似合理的推倭,Daniel Dantas是个银行家, 巴西政府怀疑他涉嫌经济犯罪。 警察从他那没收了5个用TrueCrypt保护的硬盘。 经过5个月的分析, 巴西国家犯罪学研究所破解失败, 把研究任务移交给了联邦调查局, 联邦调查局又进行了12个月的分析, 但是, 仍然没有破解成功包

TrueCrypt已经引起了全球范围的关注, 对其工作原理 的深入研究将是非常有价值的。

二、使用方法

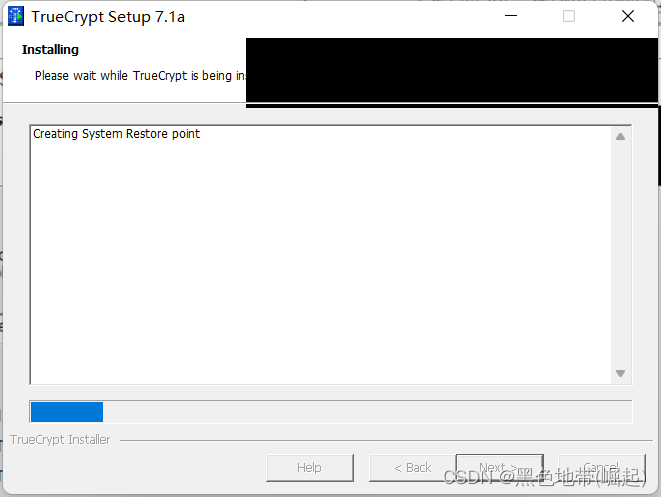

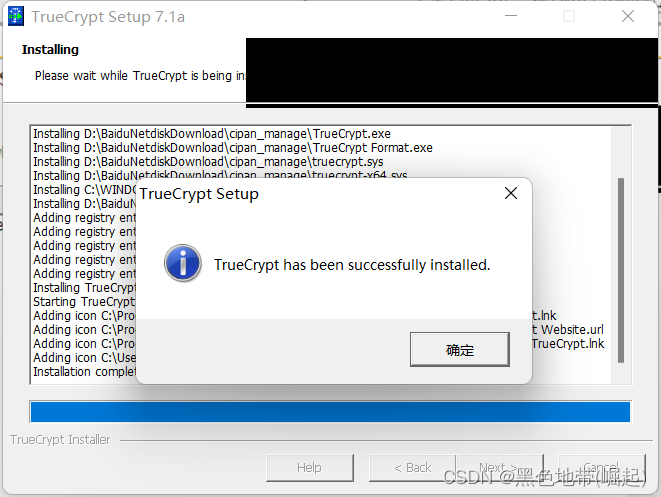

2.1、安装

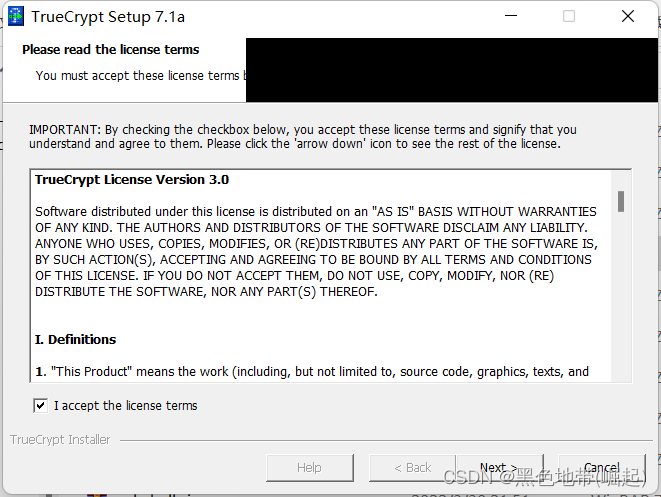

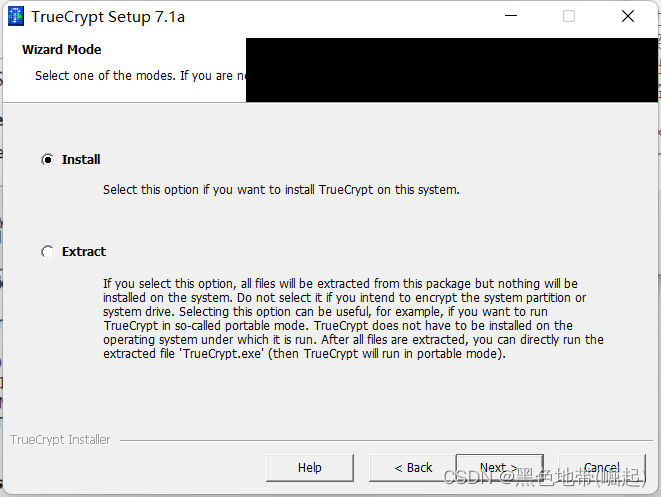

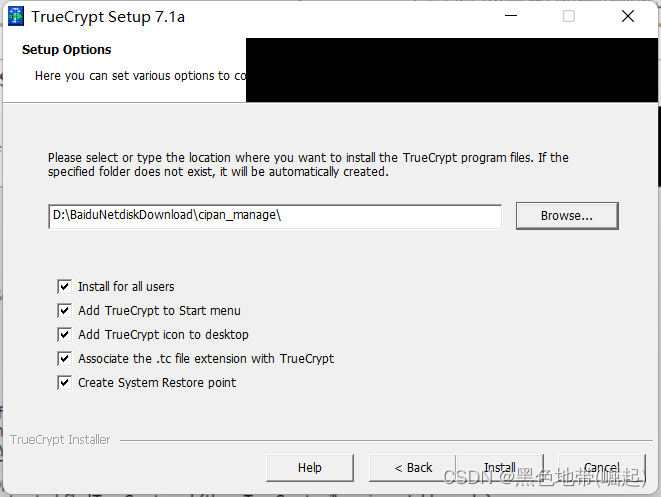

安装和使用TrurCrypt, 分析TrurCrypt的 工作原理。

Truecrypt支持多个平台, 包括Windows和Linux。

Linux:从TrueCrpt的网站(truecrypt.org)中下载gzip格式的安装包

windows:软件中心、网上都有下载地址(免费开源的)

Donate是捐款的意思(看个人意愿吧)

2.2、使用:

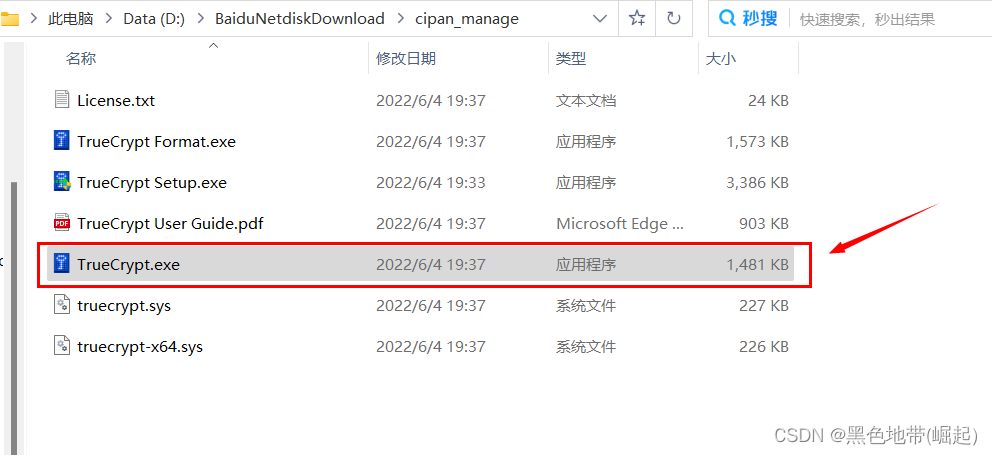

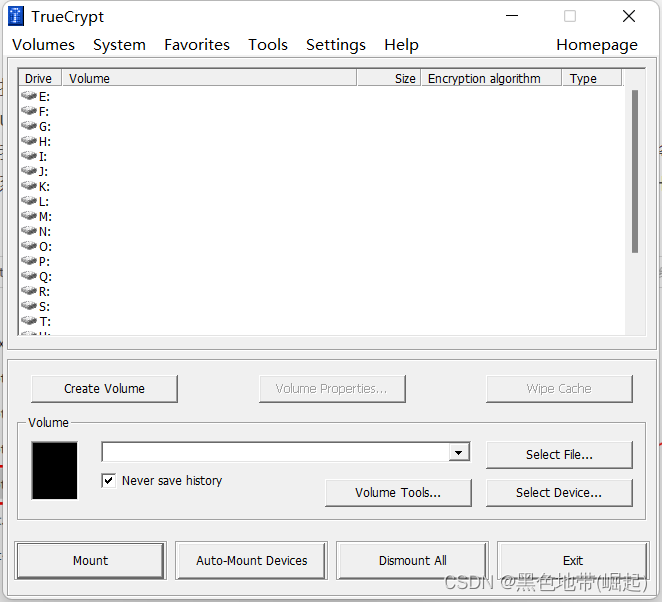

第一步:打开

安装完成后, 执行 “ truecrypt"命令就可以打开其图形界面 了。

Linux中输入 truecrypt 打开图像界面

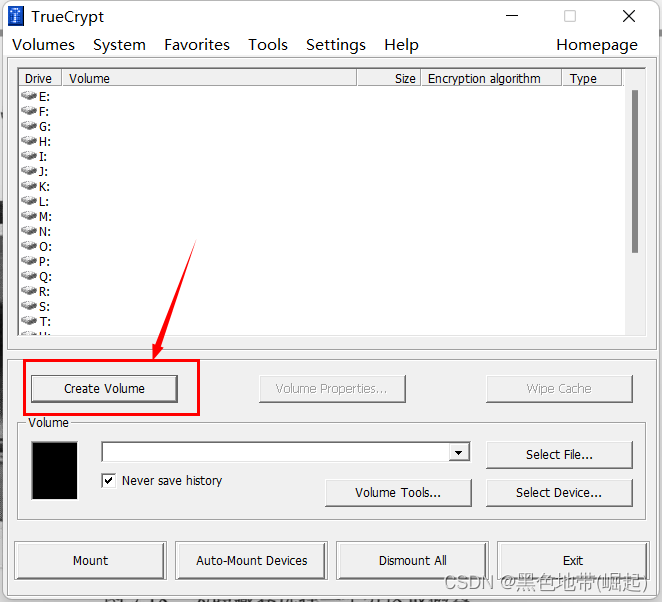

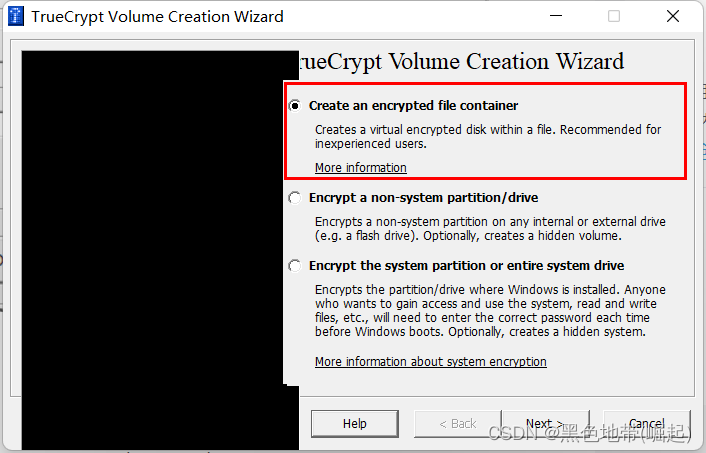

第二步:创建

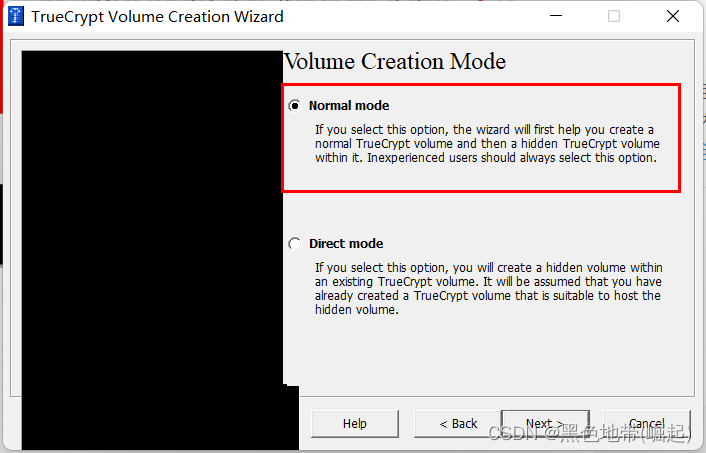

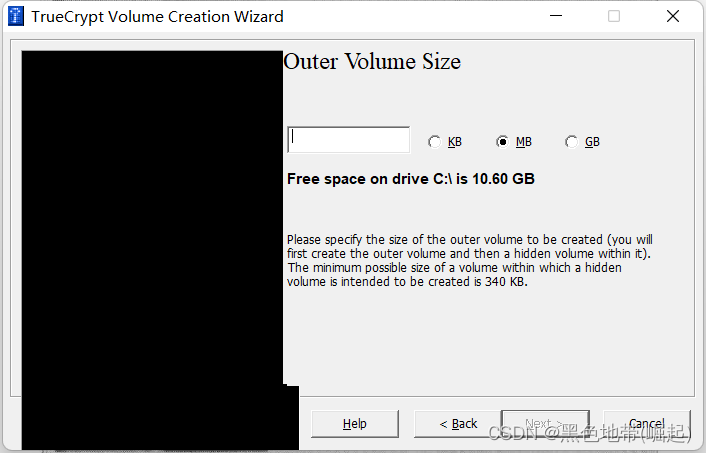

将用一个2GB的U盘创建包含隐藏卷的TrueCrypt磁盘驱动器。 首先, 将U盘插到装有Ubuntu系统的笔记本上, 选择 “ Create a volume with a partition/ 如ve", 再选择 “ Hidden Volume"

系提示选择一个分区或磁盘, 本例中, 我们选择刚才插入的U盘, 并勾选加密选项

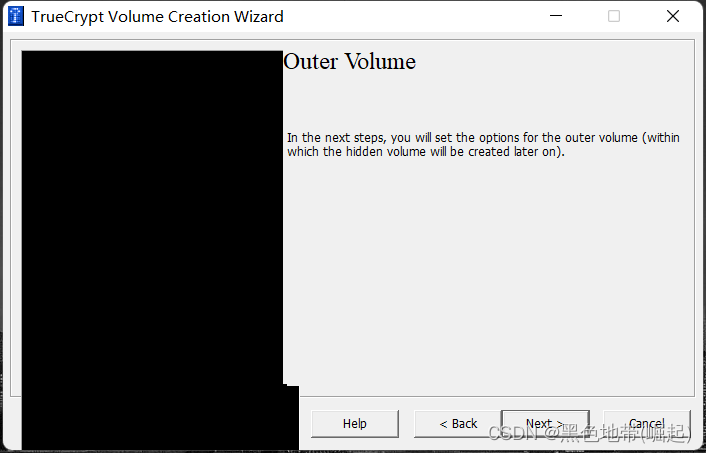

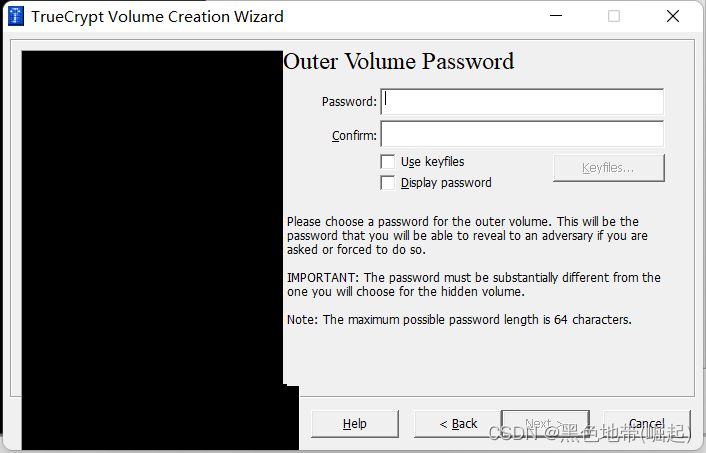

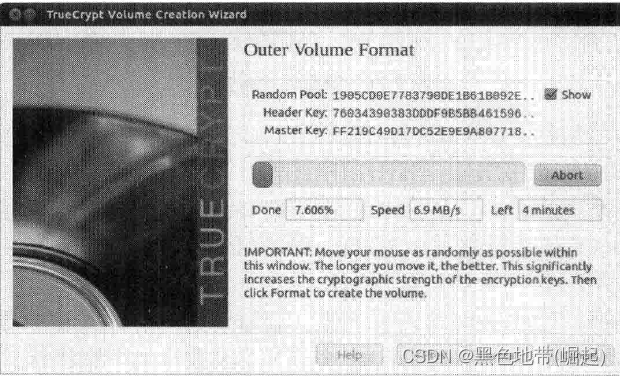

然后, 卷创建向导 “ Volume Creation Wizard" 就会格式化 ” Outer Volume"。 “Outer Volume" 是一个本地卷, 其中包含了一个或多个隐藏卷(如图7.23所示)。

(我手头上没U盘,暂时不瞎搞电脑上磁盘)

第三步:安装隐藏卷

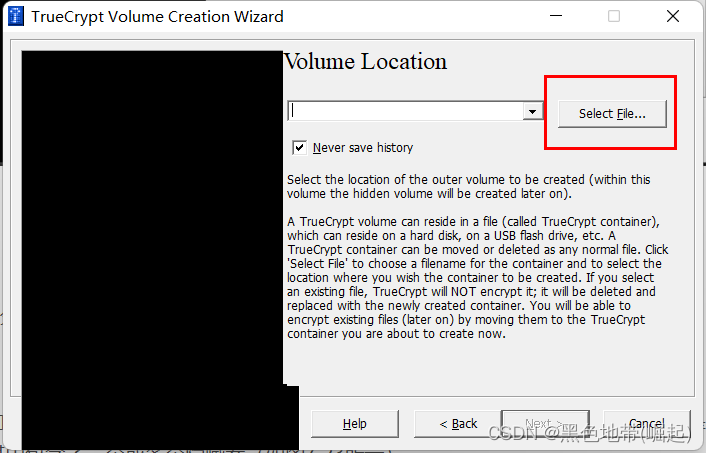

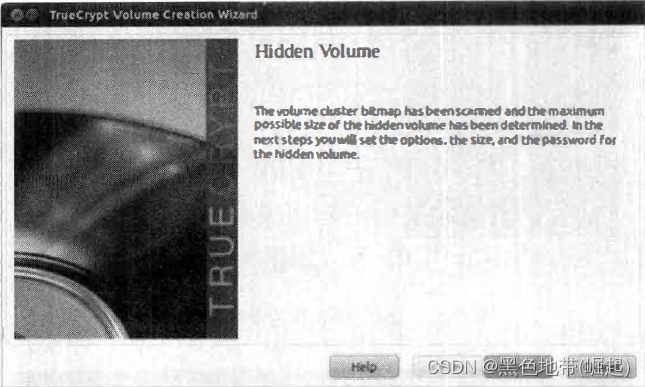

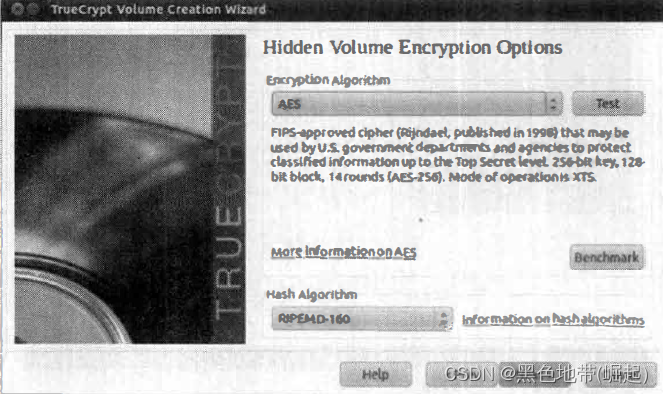

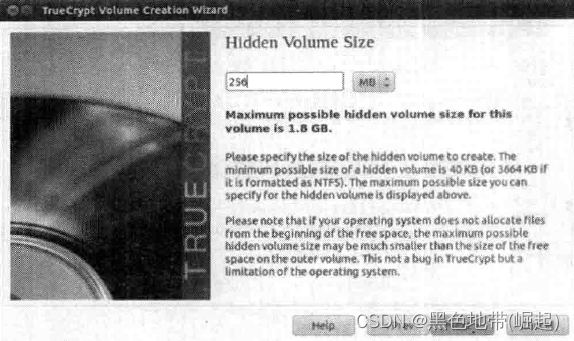

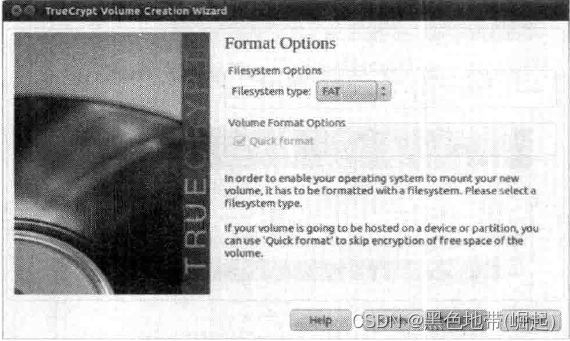

执行“truecrypt"命令,打开truceCrypt的图形界面,根据引导提示完成“隐藏卷”的安装(如图7.24~图7.27所示)。

隐藏卷创建向导

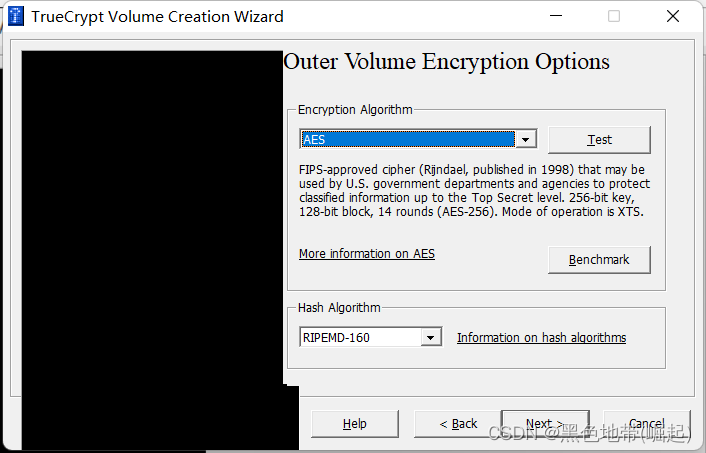

隐藏卷加密选项

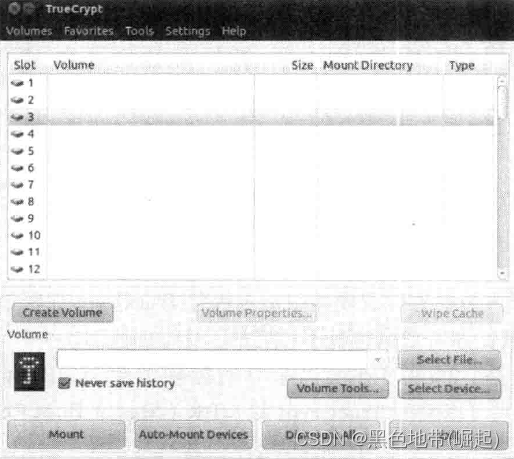

创建完成后, 我们就可以挂载并打开隐藏卷了。 点击 “ Select Device"按钮, 选中那个 2GB的U盘(如图7.28所示)。

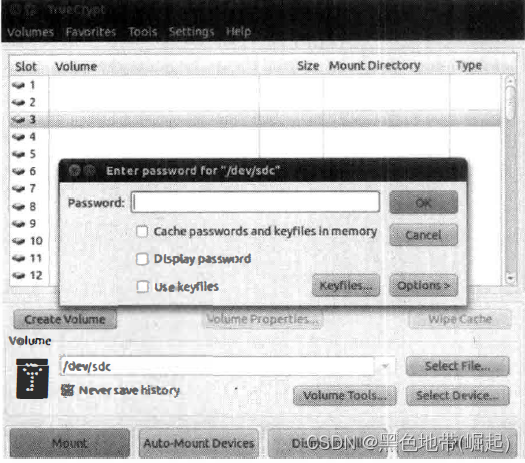

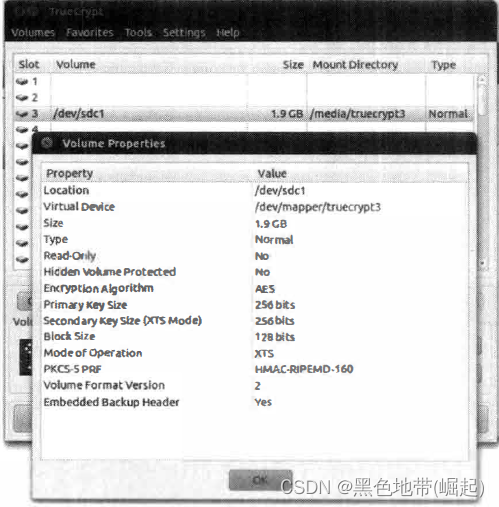

接下来,根据系统提示输入安装时使用的密码,就可以挂载隐藏卷了(如图7.29所示)。通过查看TrueCrypt卷属性可以浏览包括加密信息在内的TrueCrypt卷的详信息(如图7.30和图7.31所示)。

在解除挂载前,TrueCrypt卷都是可以访问的。如前文所述,通过向导的方式 TrueCrypt安装起来很简单。其加密程度、数据随机化程度和数据隐藏能力都是相当强大的。TrueCrypt还可以在Windows下运行,因此,几乎每个入都能轻松使用这个工具。截至

隐藏卷大小选择

隐藏卷文件系统类型

挂载并打开新创建的卷

输人安装时使用的密码来保护TrueCrypt卷

查看TrueCrypt卷属性

访问TrueCrypt卷中的文件

2.3、特点:

取证分析人员要想确定硬盘中是否包含TrueCrypt加密过的数据是极其困难的,如果没有密码,想要恢复加密数据也是不可能的。

2009年在美国举办的黑帽大会上, Peter Kleissner展示了他的Stoned bootkit工具, 它可以避开TrueCrypt的MBR (Master Boot Record)区域, 即可以绕过整个卷加密,但是这只在特定情况下才有效, 即当用户以root用户权限执行不受信任的可执行bootkit, 又允许对磁盘的物理访问时,换句话说, 要想使用TrueCrypt进行数据隐藏就要遵循最佳安全实践。

2255

2255

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?