XCTF—MISC—Wire1

flag:flag{w1reshARK_ez_1sntit}

解题思路:

1、观察题目,下载附件。

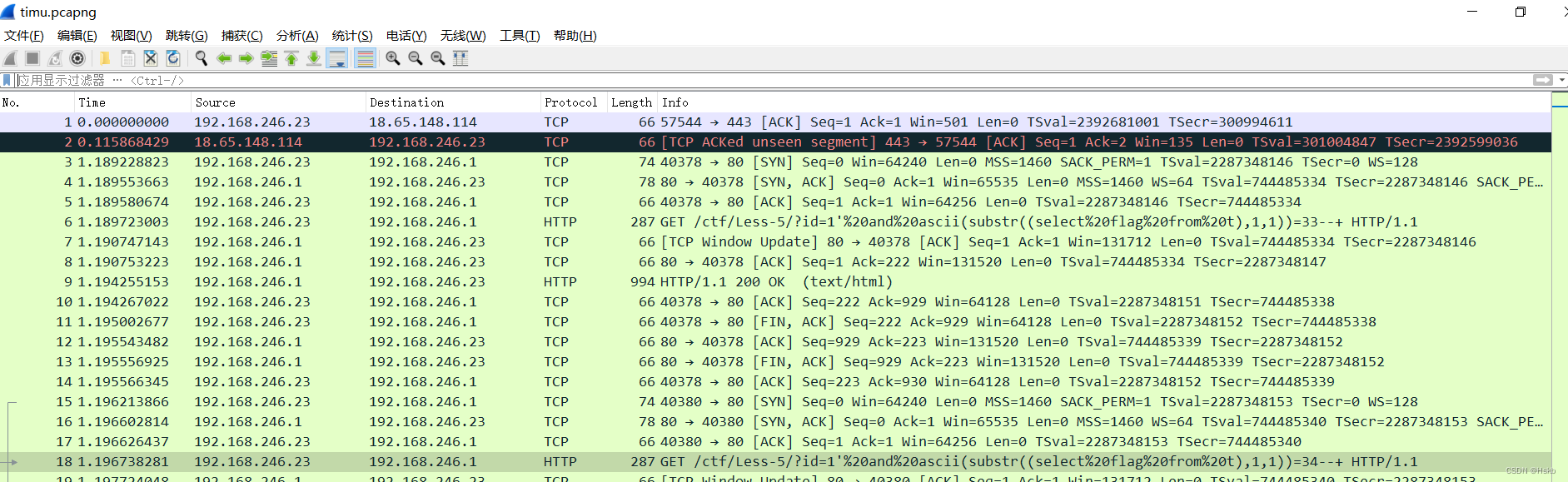

2、下载后发现是一个数据包格式文件,使用Wireshark打开,观察协议内容。

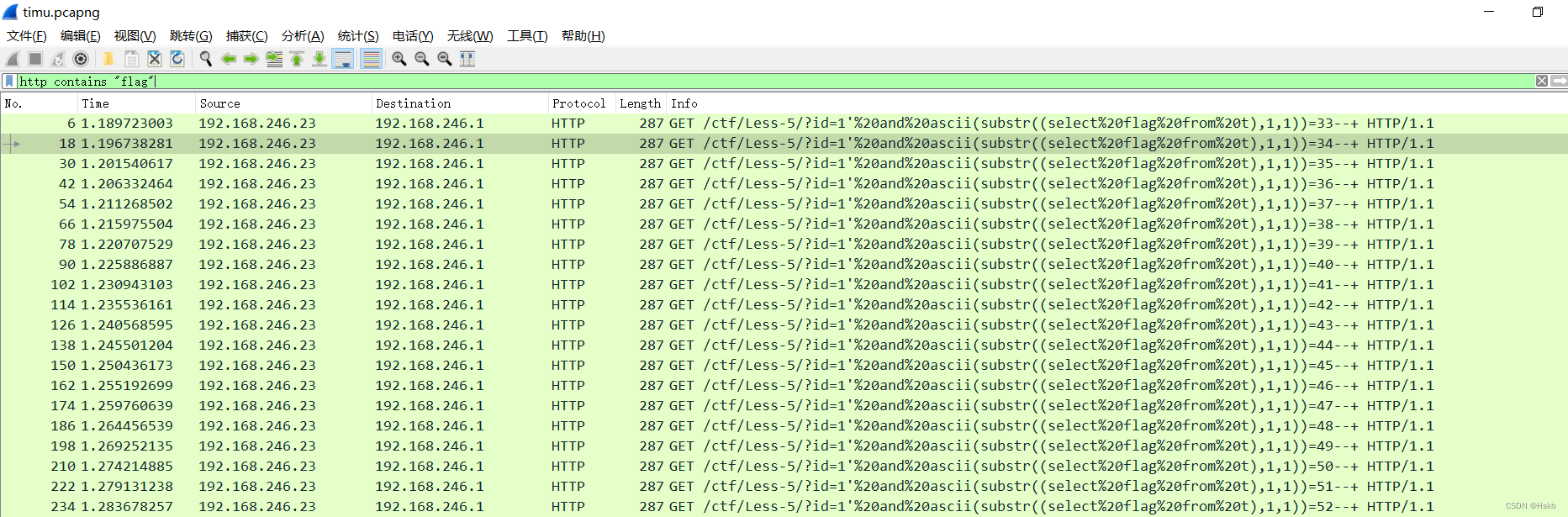

3、搜索字符串flag,发现存在大量包含flag的数据,观察数据内容发现属于SQL注入,并且包含flag的数据包都是HTTP协议,那就过滤一下HTTP流量,寻找flag,http contains “flag”。

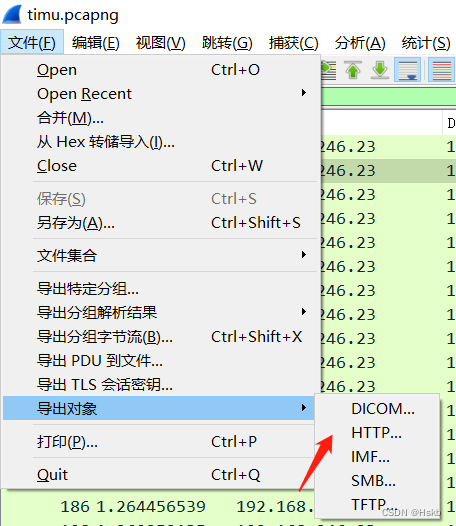

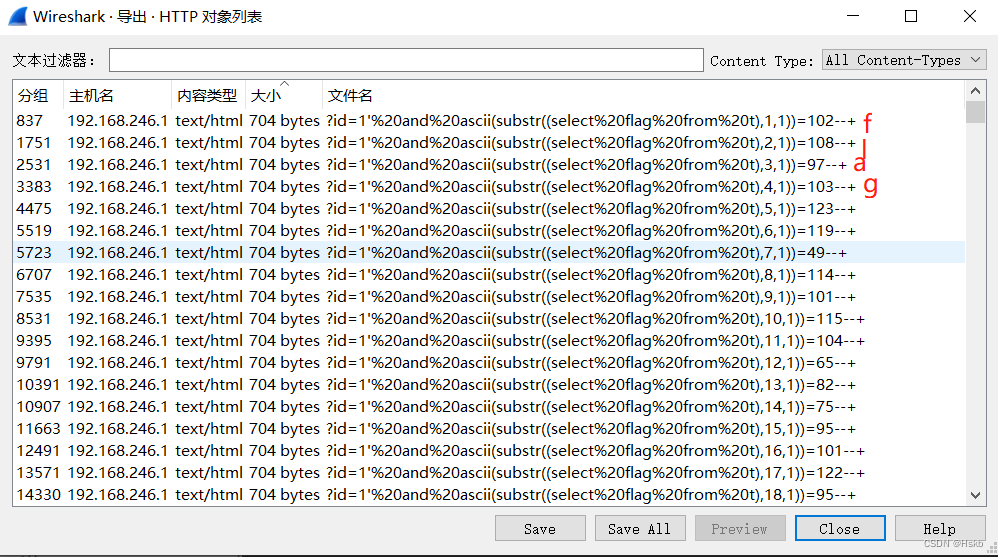

4、发现在语句后面存在不同标识的数字,先导出HTTP数据,如图所示。

5、打开后经过长时间的尝试,按照大小规则从头开始,发现内容类似ASCII编码,经过测试,得到flag,懒得写脚本,自己算。

6、得到答案,提交成功。

78

78

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?